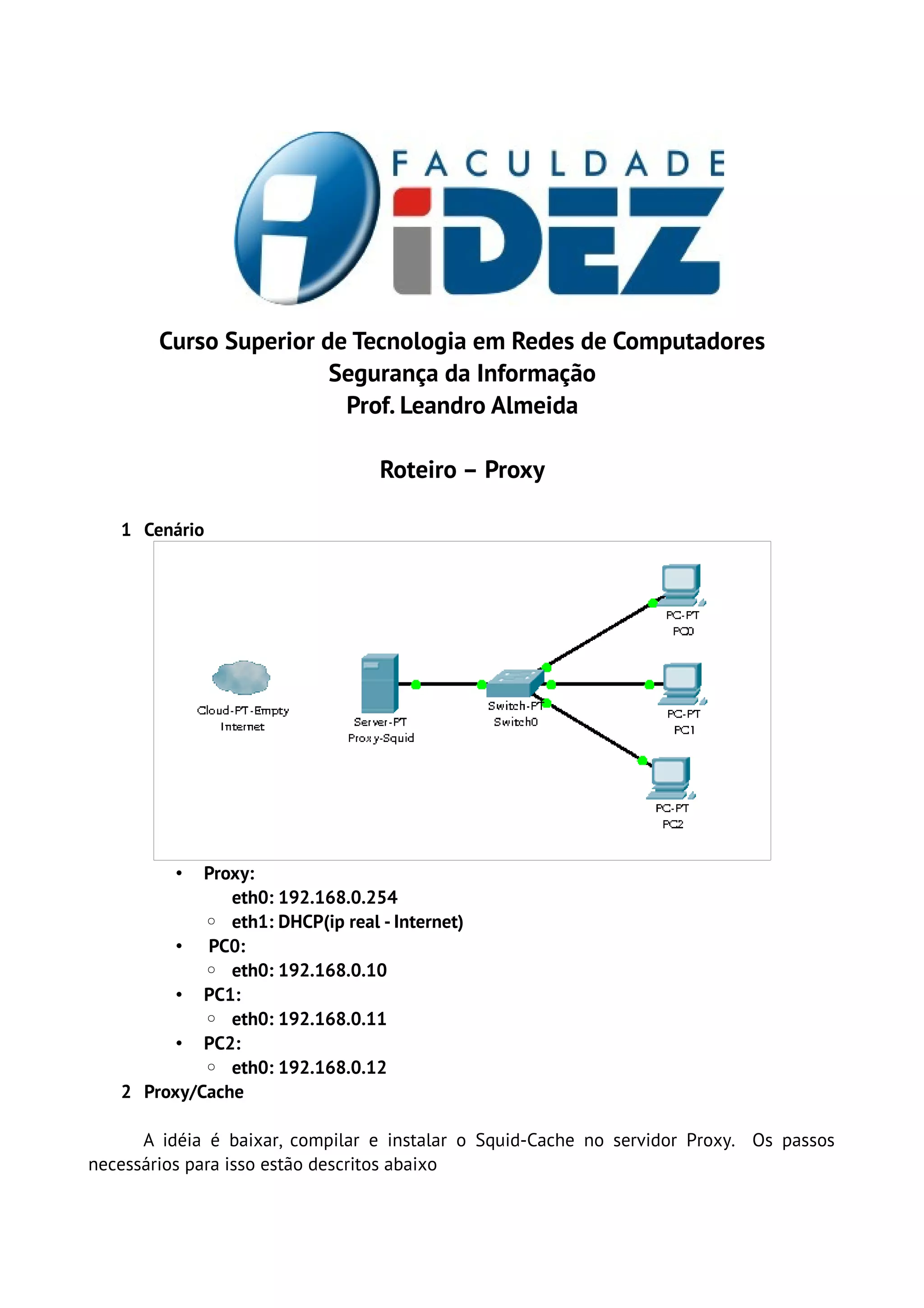

The document describes how to configure a proxy server using Squid Cache on a Linux server. It provides instructions for installing Squid Cache via yum, downloading, compiling and installing the Squid tarball. It also includes an example Squid configuration file with ACL rules to allow access from local networks and deny access to blocked sites and unsafe ports.