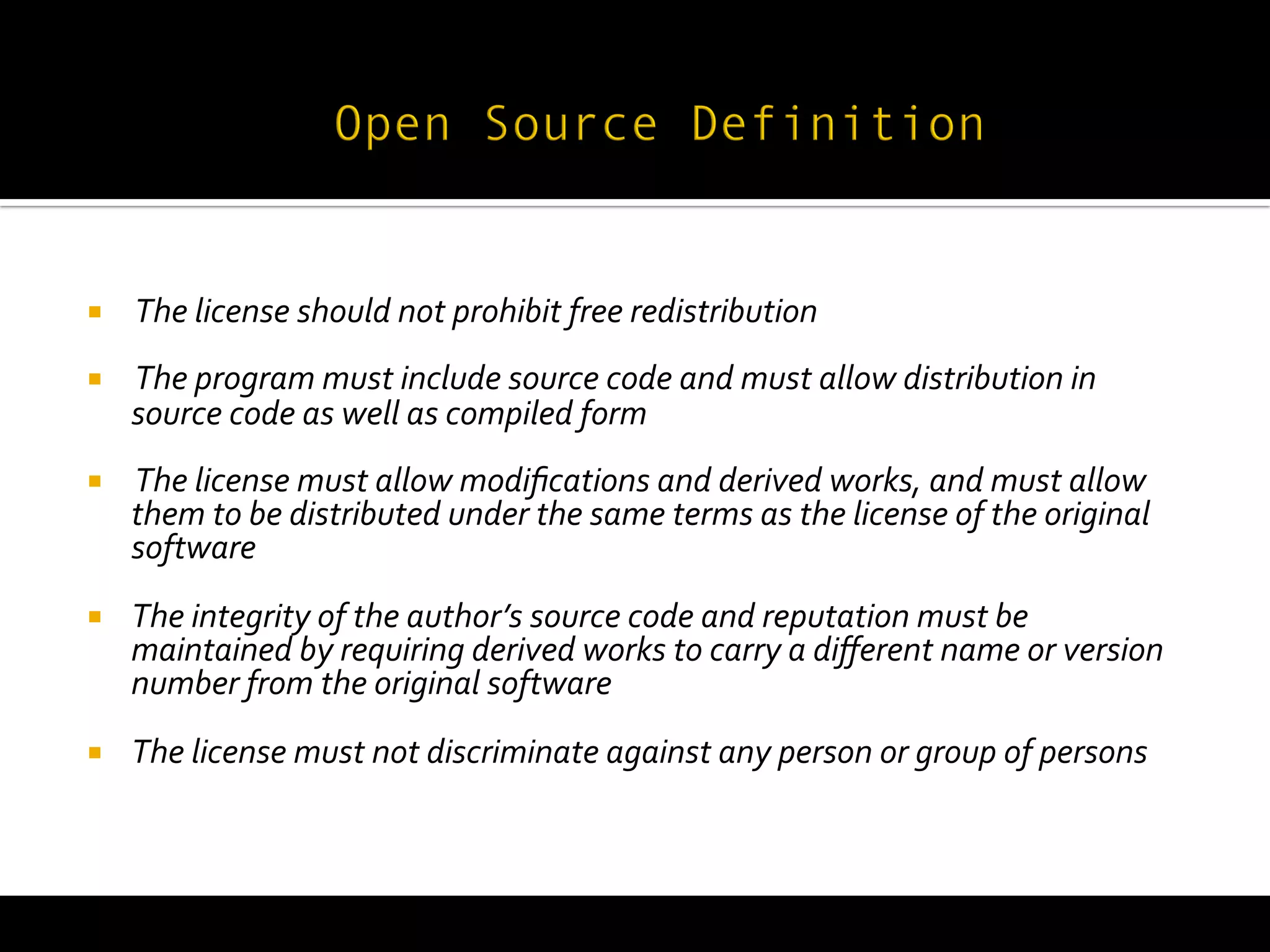

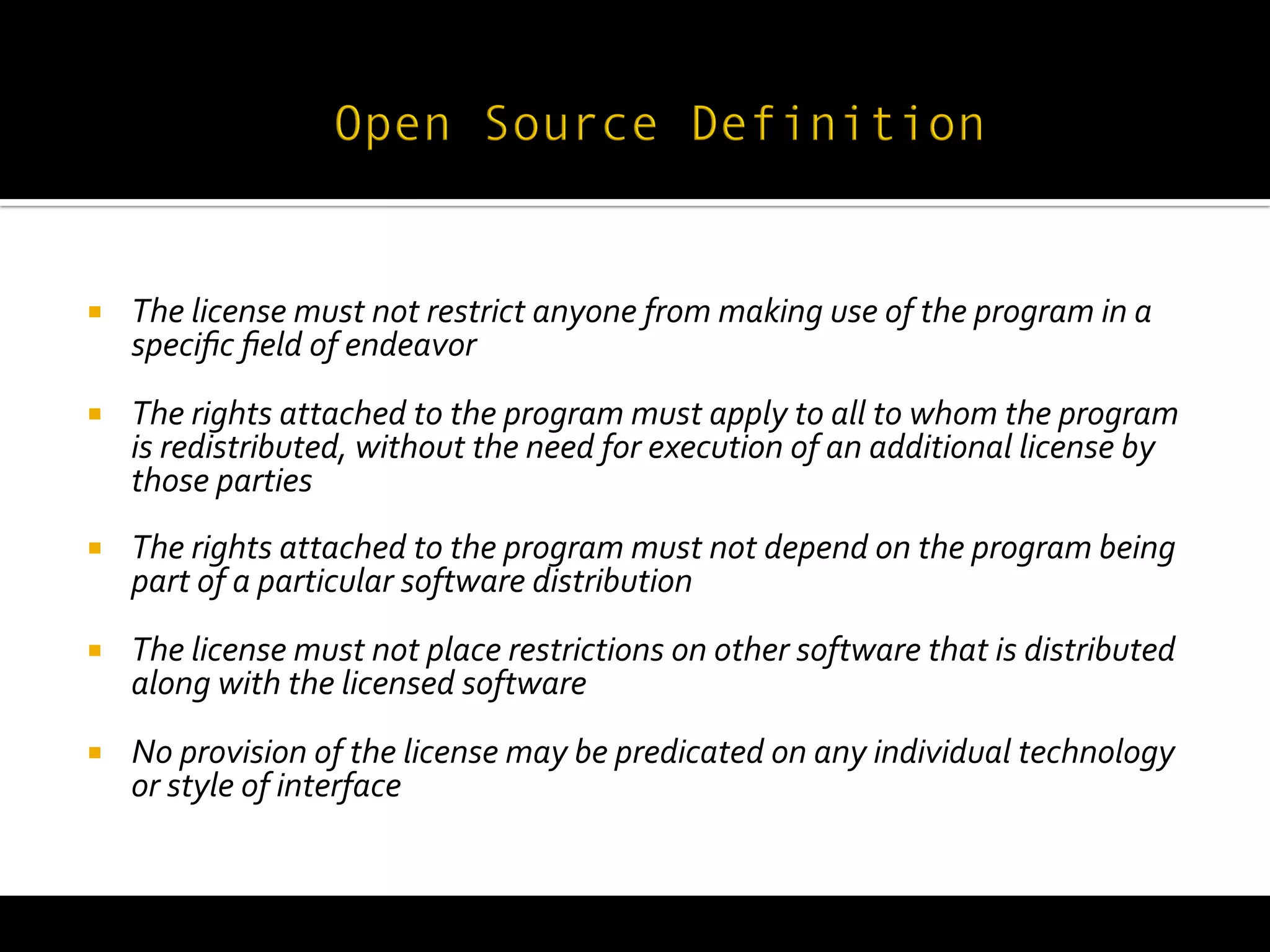

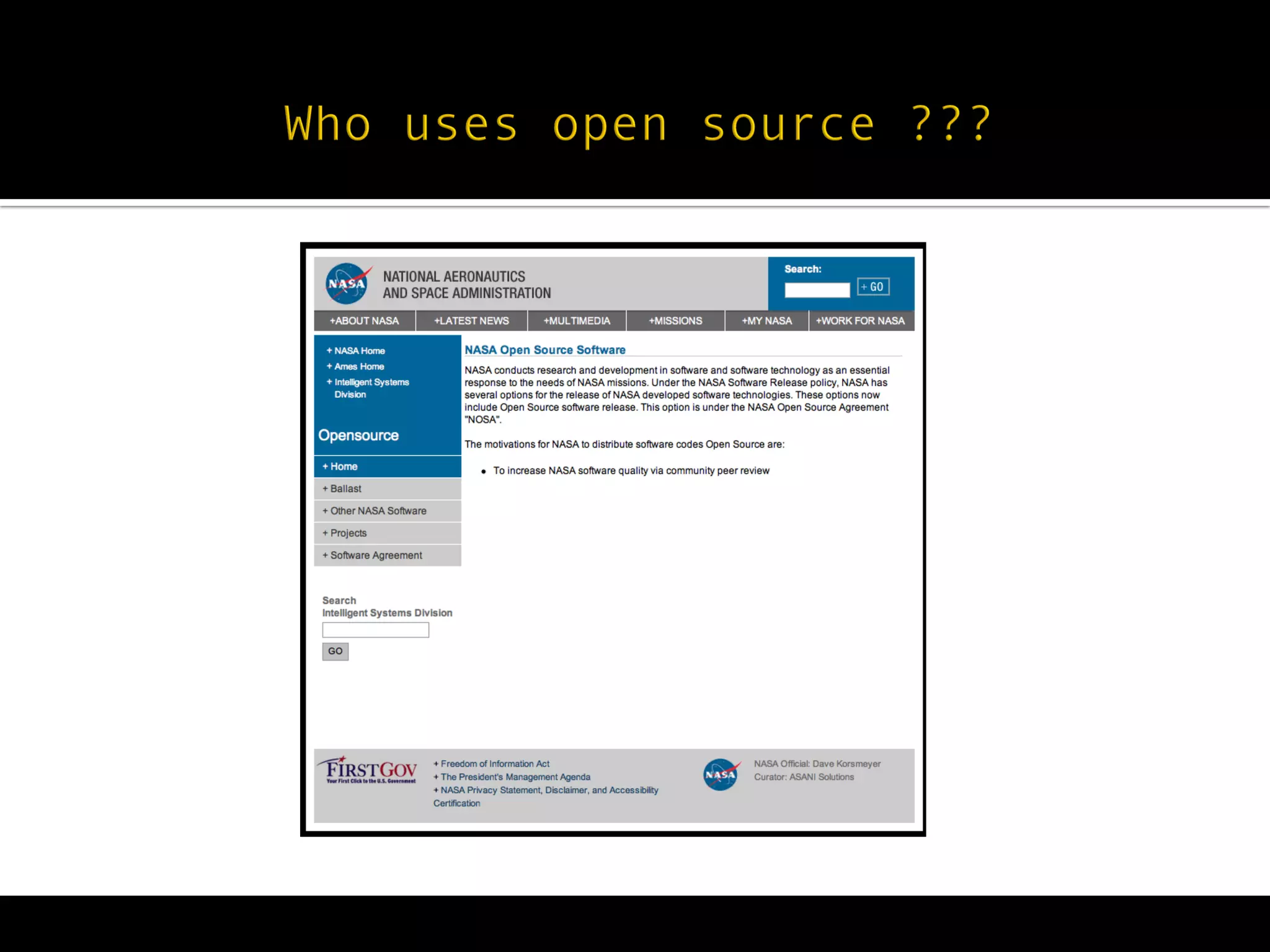

The document discusses the principles and freedoms associated with free/open source software (FOSS), highlighting the rights of users to run, study, modify, and redistribute the software. It emphasizes the importance of licensing that allows for source code access and the ability to improve and share modifications while maintaining the integrity of the original author's work. Additionally, the document mentions various tools and security considerations related to open-source software.

![Lot’s

of

[Expert]

eye

balls](https://image.slidesharecdn.com/cybersecurity-111019072252-phpapp01/75/Open-Source-for-Cyber-Security-15-2048.jpg)

![Lot’s

of

[Expert]

eye

balls

XML

signature

HMAC

truncation

authentication

bypass

DTD

based

XML

attacks

XML

Signature

Wrapping

Attack

The

Java

security

bug

Double.parseDouble("2.2250738585072012e-‐308");](https://image.slidesharecdn.com/cybersecurity-111019072252-phpapp01/75/Open-Source-for-Cyber-Security-16-2048.jpg)