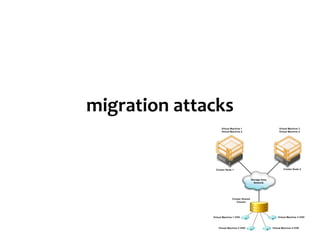

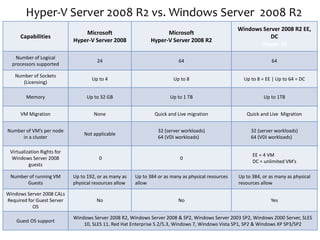

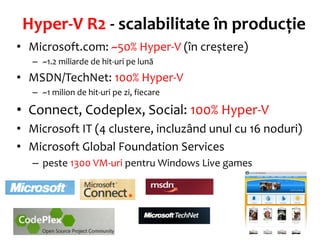

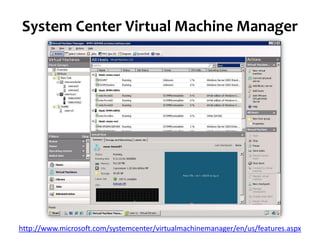

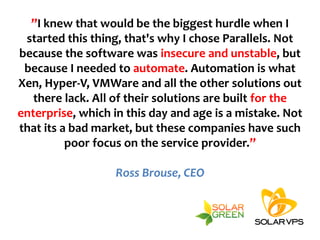

The document presents insights by Tudor Damian, an IT solutions specialist, on virtualization as a tool in information systems security, discussing types of attacks and security myths associated with virtual machines. It also examines the evolution of virtualization solutions, particularly Microsoft's Hyper-V, and emphasizes the importance of management tools. The overall perspective highlights the need for control and automation in managing virtual environments.