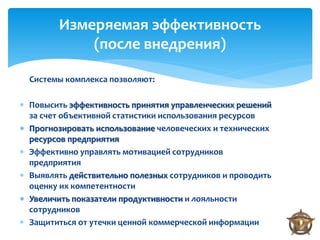

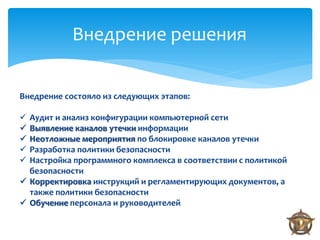

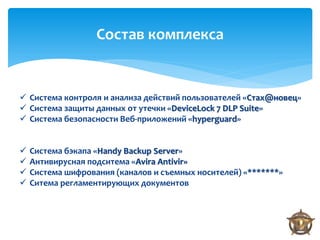

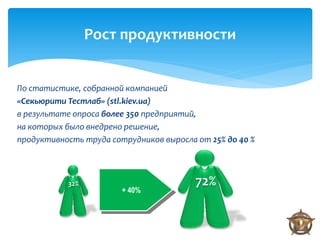

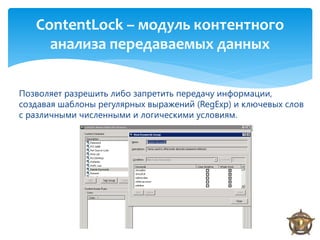

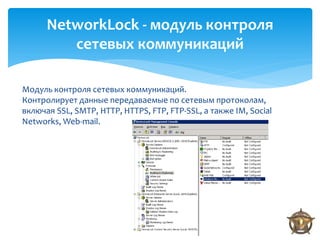

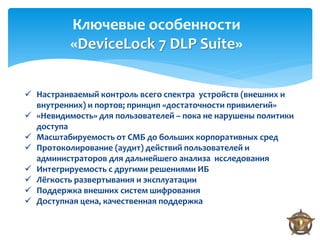

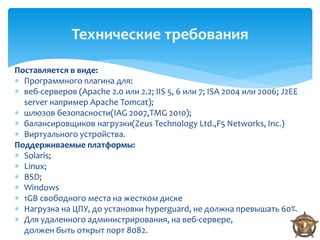

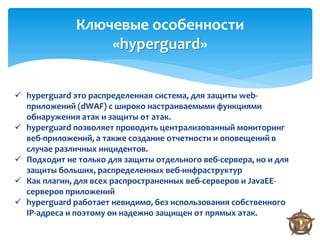

Документ описывает внедрение системы комплексной безопасности в охранной компании «Шериф», включая этапы аудита, блокировки утечек информации и разработку политики безопасности. Реализация системы повысила продуктивность труда сотрудников на 25-40% и обеспечивает защиту данных, управление ресурсами и мотивацией персонала. Используются различные программные решения, включая системы контроля действий пользователей и защиты веб-приложений.