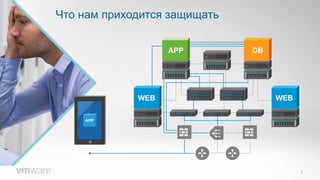

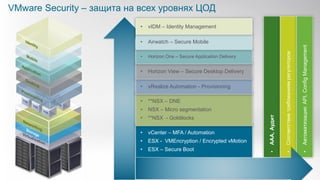

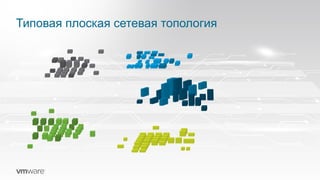

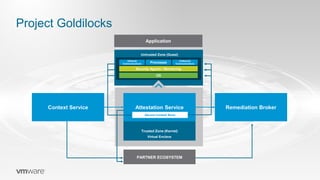

Документ описывает платформу безопасности для современных центров обработки данных (ЦОД) от VMware, включая виртуализацию и автоматизацию управления ресурсами. Основное внимание уделяется программно-определяемой безопасности, микросегментации и защите на уровне приложений. Выделяются ключевые компоненты и стратегии обеспечения безопасности, такие как интеграция с партнерскими решениями и управление политиками безопасности.