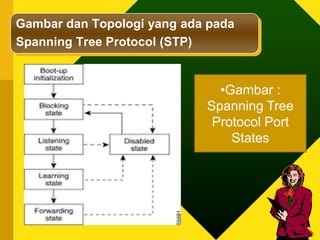

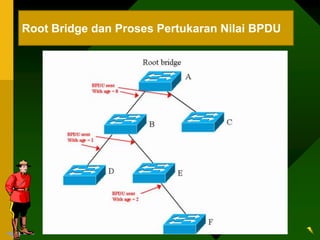

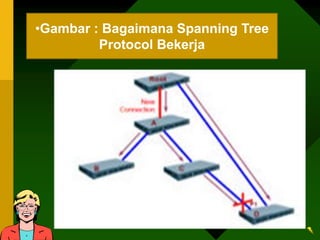

Spanning Tree Protocol (STP) adalah protokol yang mengelola tautan redundan dalam jaringan switch untuk mencegah perulangan dan memberikan redundansi. STP menggunakan Bridge Protocol Data Units (BPDU) untuk berkomunikasi antar switch dan menentukan root bridge serta jalur terpendek ke root. Proses ini melibatkan pemilihan port aktif dan pemblokiran port lain untuk memastikan efisiensi jalur data.