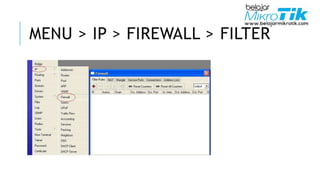

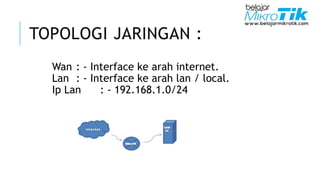

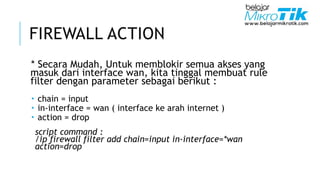

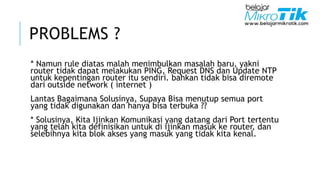

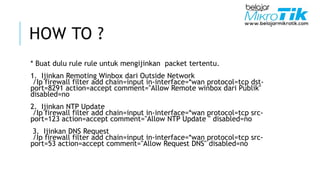

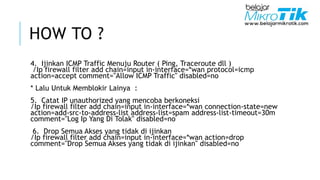

Dokumen ini menjelaskan cara membuat dan mengatur firewall sederhana untuk memblokir akses yang tidak diinginkan dari interface publik ke router menggunakan Mikrotik. Penulis memberikan langkah-langkah untuk mengizinkan komunikasi penting seperti remote Winbox, NTP, DNS, dan ICMP, serta mencatat IP yang tidak sah, dan akhirnya memblokir semua akses lainnya. Penempatan aturan sangat penting untuk memastikan fungsi firewall yang diinginkan dapat berjalan dengan baik.