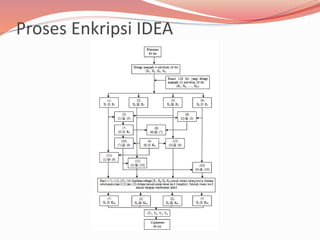

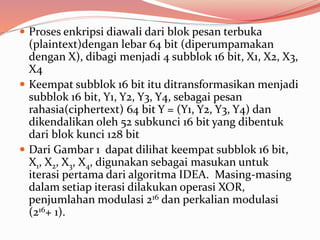

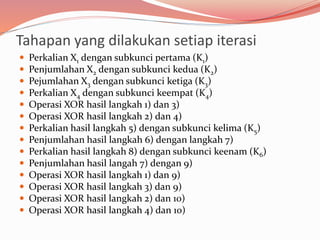

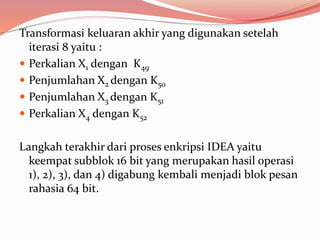

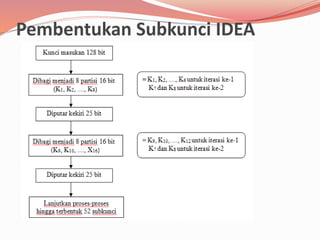

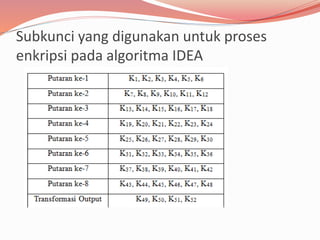

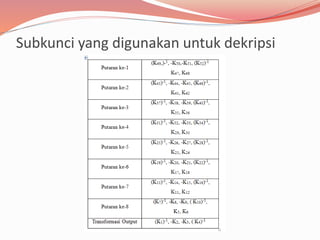

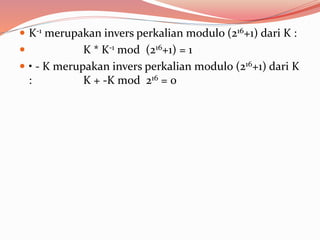

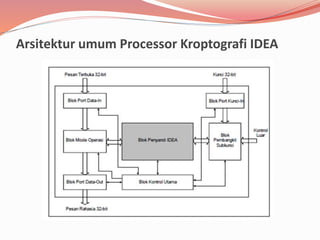

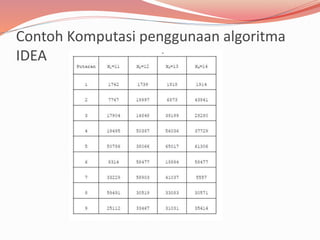

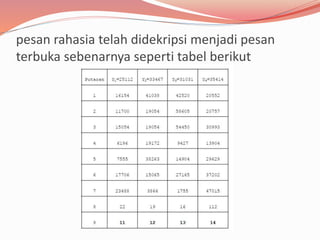

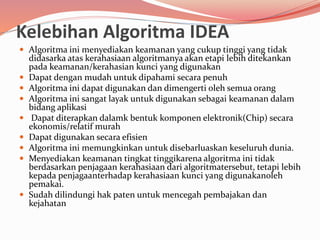

International Data Encryption Algorithm (IDEA) adalah algoritma simetris yang beroperasi pada blok pesan 64-bit dengan kunci 128-bit untuk enkripsi dan dekripsi. Proses enkripsi melibatkan transformasi empat subblok 16-bit menjadi ciphertext menggunakan operasi XOR, penjumlahan, dan perkalian, serta memanfaatkan 52 subkunci yang dihasilkan dari kunci asli. Meskipun menawarkan keamanan tinggi dan efisiensi, IDEA memiliki kelemahan pada skema kunci yang sederhana dan panjang blok yang relatif kecil.