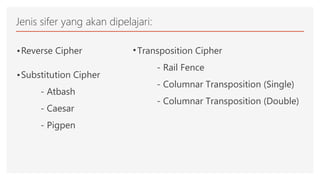

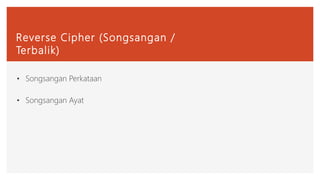

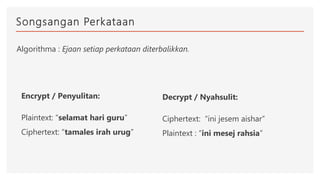

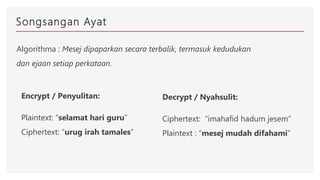

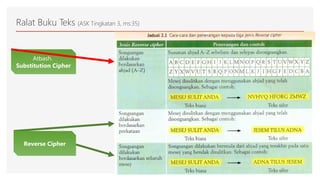

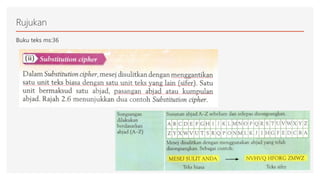

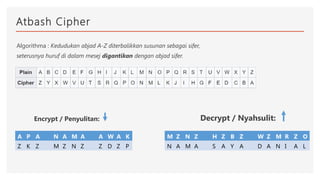

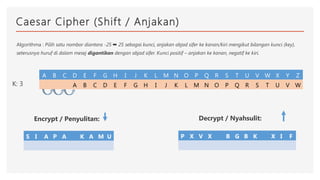

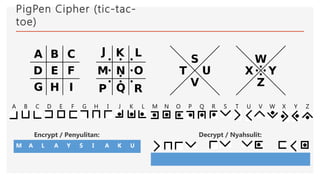

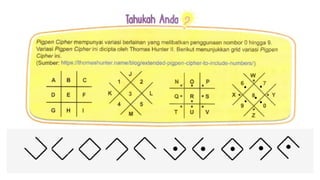

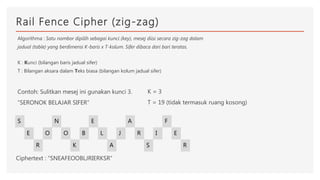

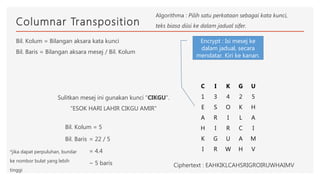

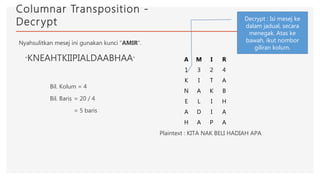

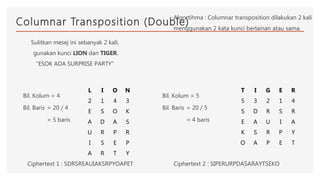

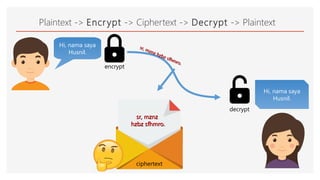

Dokumen tersebut memberikan penjelasan mengenai kriptografi dan berbagai jenis sifer (cipher) seperti substitusi cipher, transposisi cipher, dan contoh-contoh penerapannya seperti Atbash, Caesar, Rail Fence, Columnar Transposition. Jenis-jenis sifer tersebut digunakan untuk menyulitkan teks biasa menjadi teks terenkripsi untuk keamanan komunikasi.

![Sambungan sulit laman web HTTPS.

Lazada, Shopee, eBay

Facebook, Twitter,

Google, eTicket,

Grab dan lain-lain.

eibikz'{Z6j,r^Mt.ZȚv]uv+jy}

{6qjgjfvye],jf^(ɪh{]5W({kfk+"j*Zu

uW+yq|/Y 杖

&vz7zk&(utM)ikz5]bƫw7^z}g

O|~vzFjYgjgvXujzn⍬](https://image.slidesharecdn.com/asktingkatan3-kriptografi-sifer-190308061345/85/Ask-tingkatan3-kriptografi-sifer-6-320.jpg)