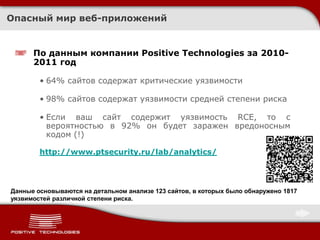

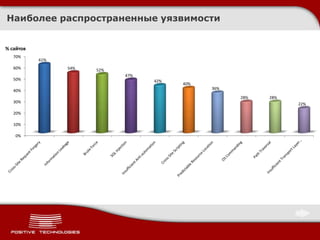

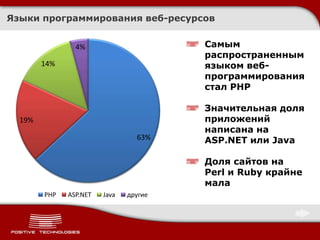

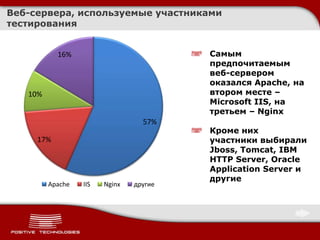

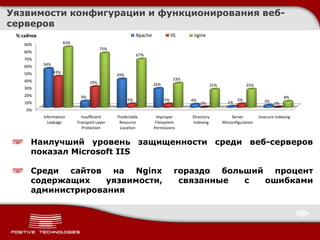

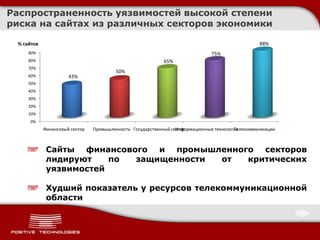

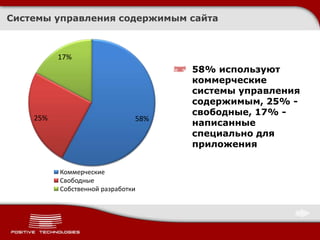

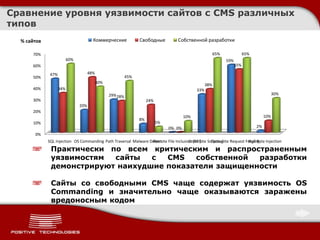

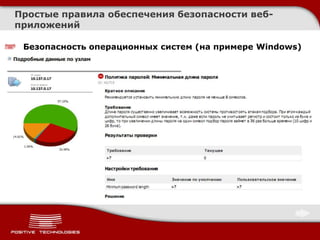

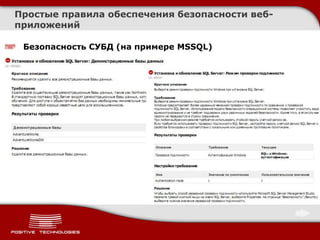

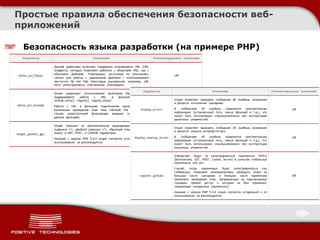

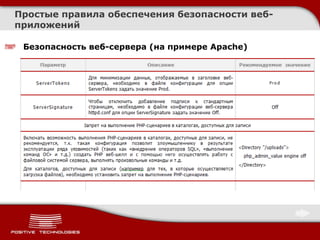

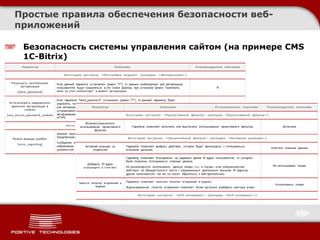

Документ обсуждает безопасность веб-приложений, описывая данные о распространенности уязвимостей на различных сайтах, большинство из которых имеют критические недостатки. Positive Technologies сообщает, что 64% сайтов содержат критические уязвимости, а PHP является наиболее популярным языком программирования среди них. Также представлены рекомендации по улучшению безопасности веб-приложений и исследования в данной области.