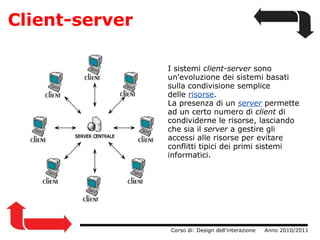

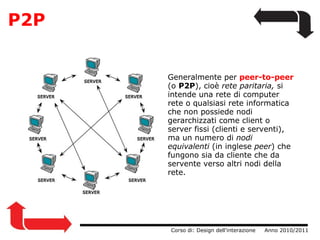

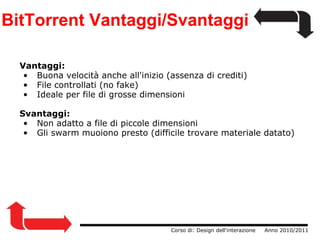

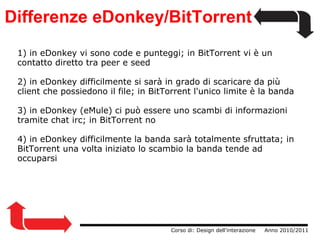

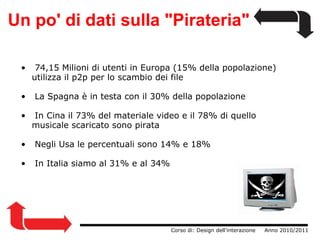

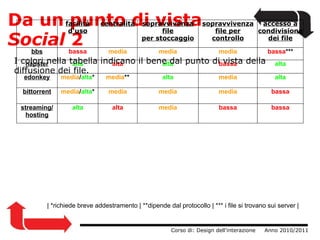

Il documento discute il design dell'interazione nel contesto dei server e dei protocolli di rete, analizzando vari sistemi come BBS, Napster, edonkey e BitTorrent. Viene evidenziata la differenza tra sistemi centralizzati e decentralizzati, nonché i loro impatti sull'accesso e la condivisione dei file. Sono presentati dati statistici sull'utilizzo della pirateria e le tendenze socioculturali emergenti dai diversi modelli di condivisione.