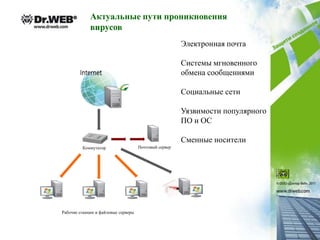

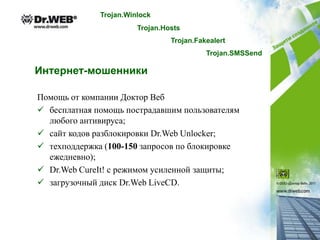

Документ описывает текущее состояние и перспективы развития индустрии информационной безопасности, выделяя проблемы, такие как рост вредоносных программ и нехватку квалифицированных кадров. Рассматриваются основные пути проникновения вирусов и уязвимости, а также последствия заражения, включая реальные примеры атак. Упоминаются существующие меры защиты и рекомендации по улучшению уровня информационной безопасности.