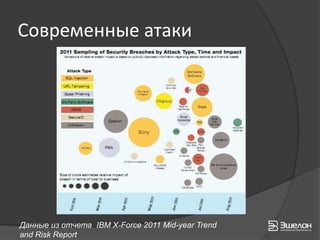

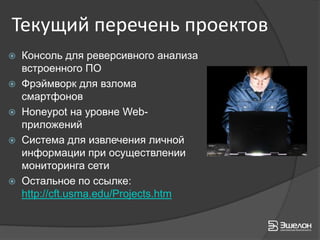

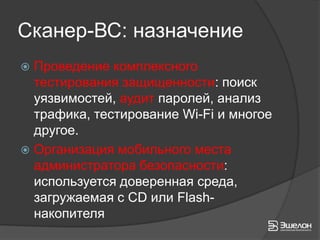

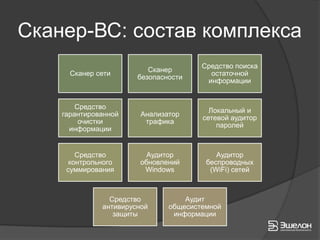

Документ обсуждает угрозы кибербезопасности, включая DDoS-атаки и уязвимости, а также усилия США по защите информации через создание кибер-командования и привлечение специалистов. В России отмечается использование устаревших ИТ-решений и недостаток тестирования безопасности, что подчеркивается на примере сертифицированных продуктов НПО Эшелон. Документ акцентирует внимание на необходимости инвестиций в защиту информации и развитие технологий как в США, так и в России.