발표영상 다시보기: https://youtu.be/ZRPdVY5lFBM

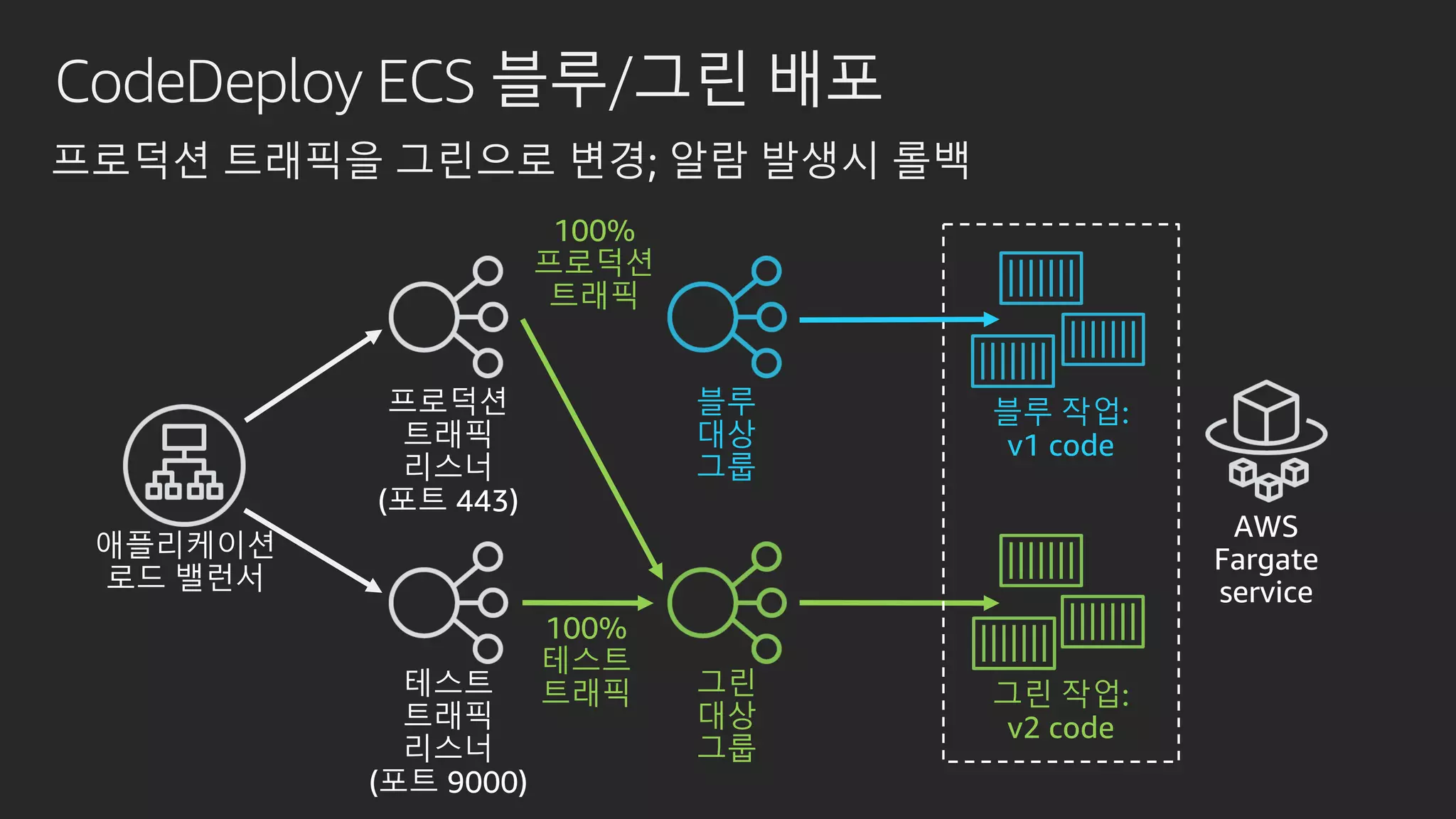

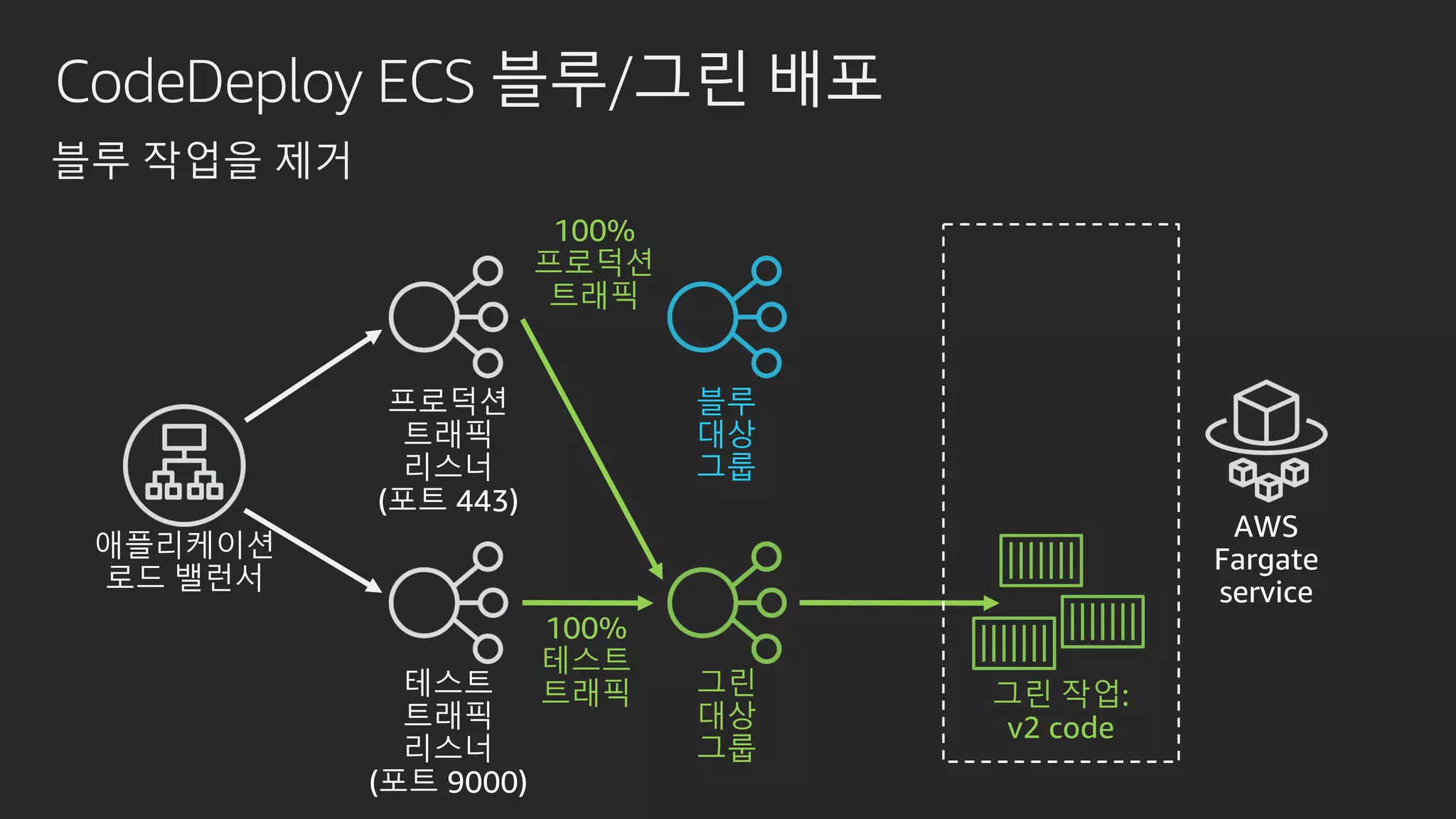

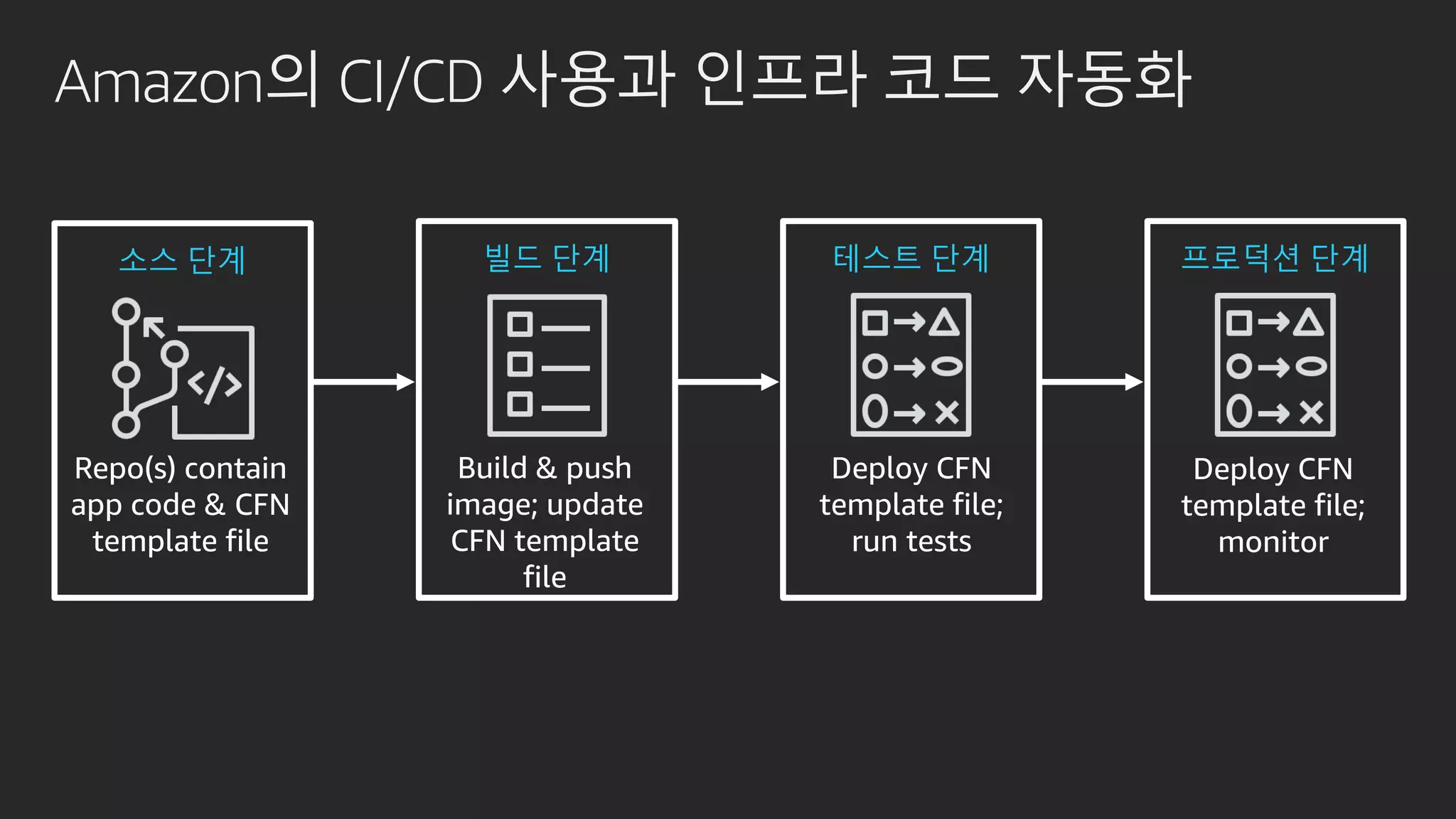

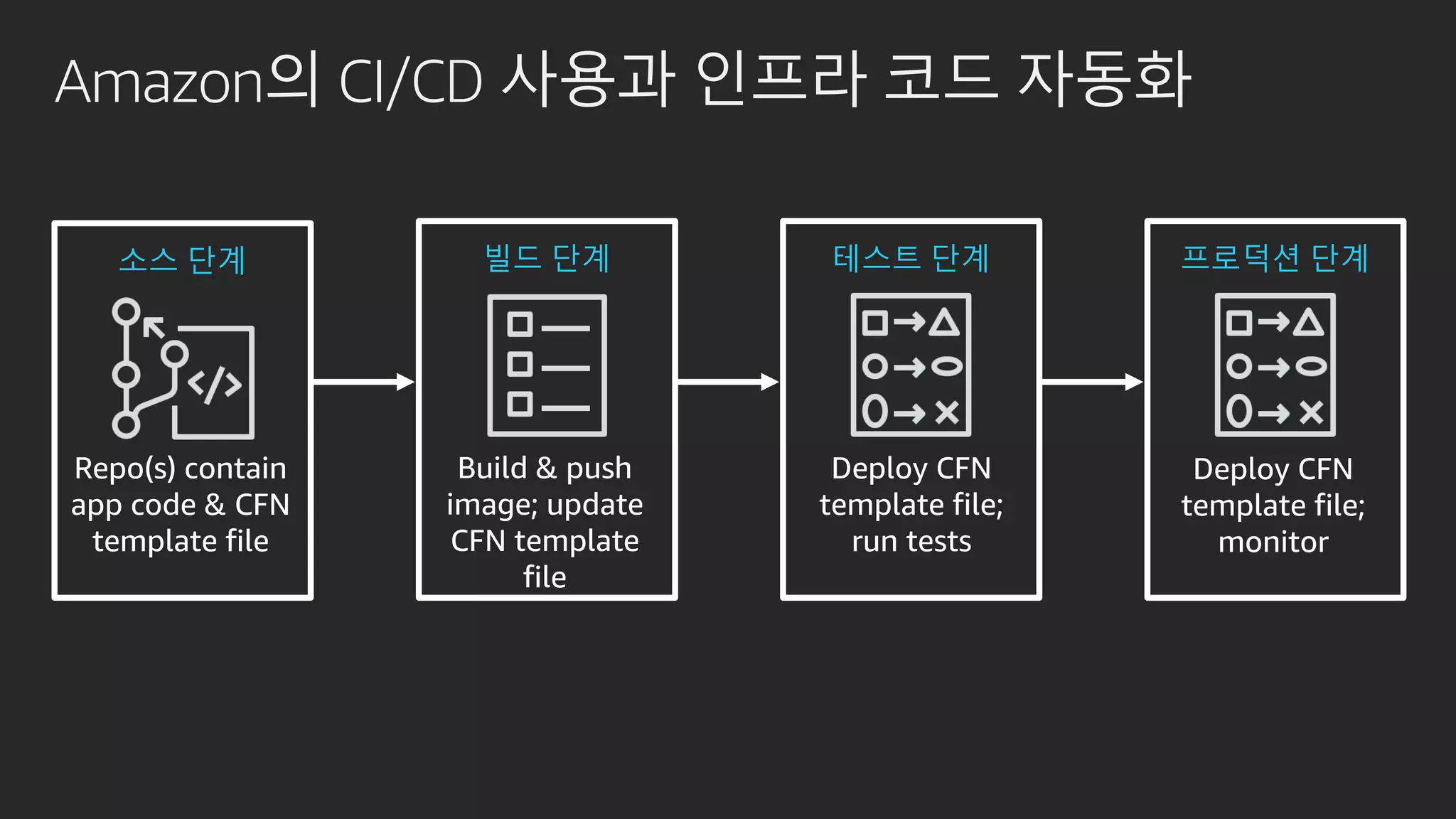

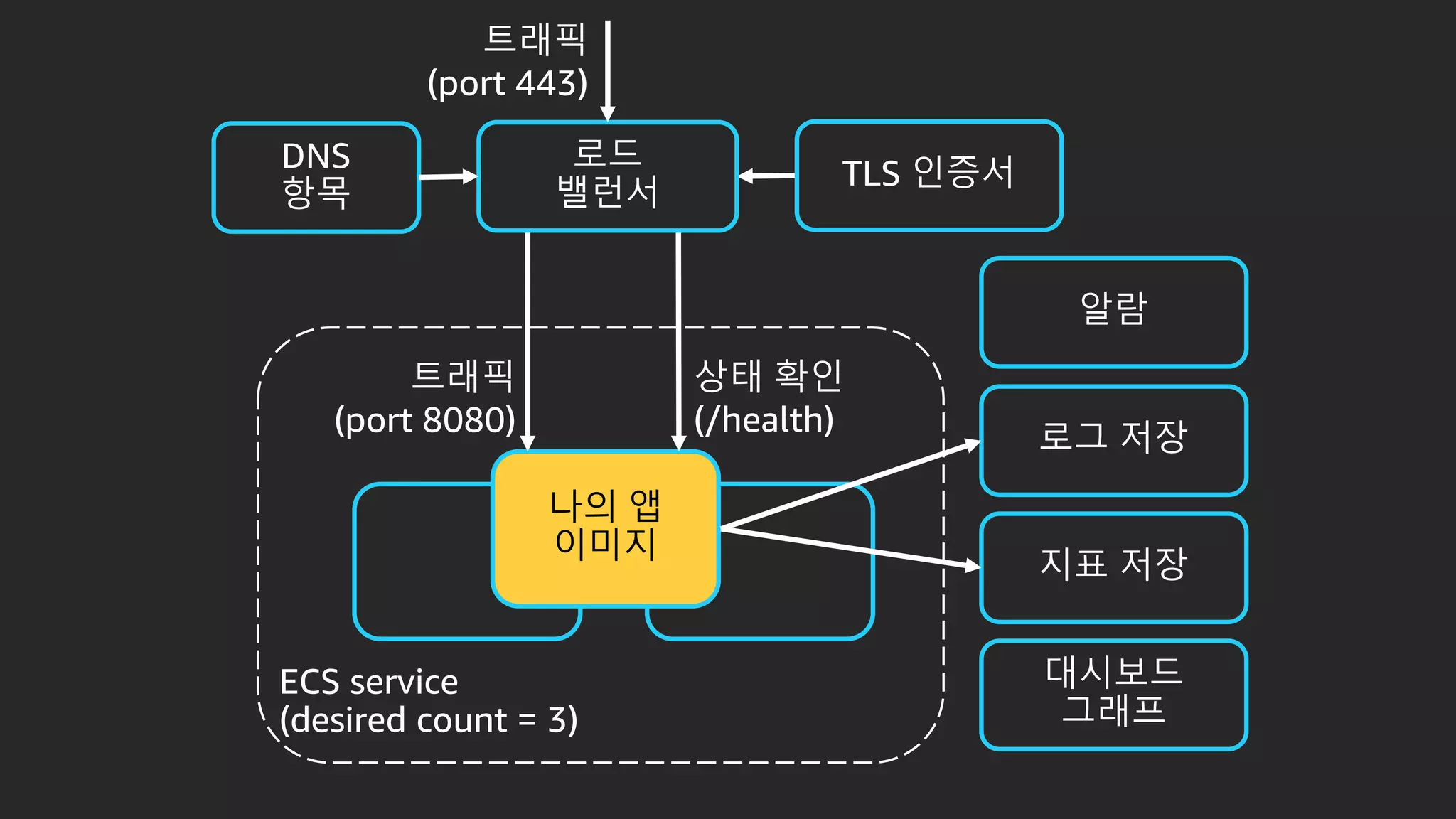

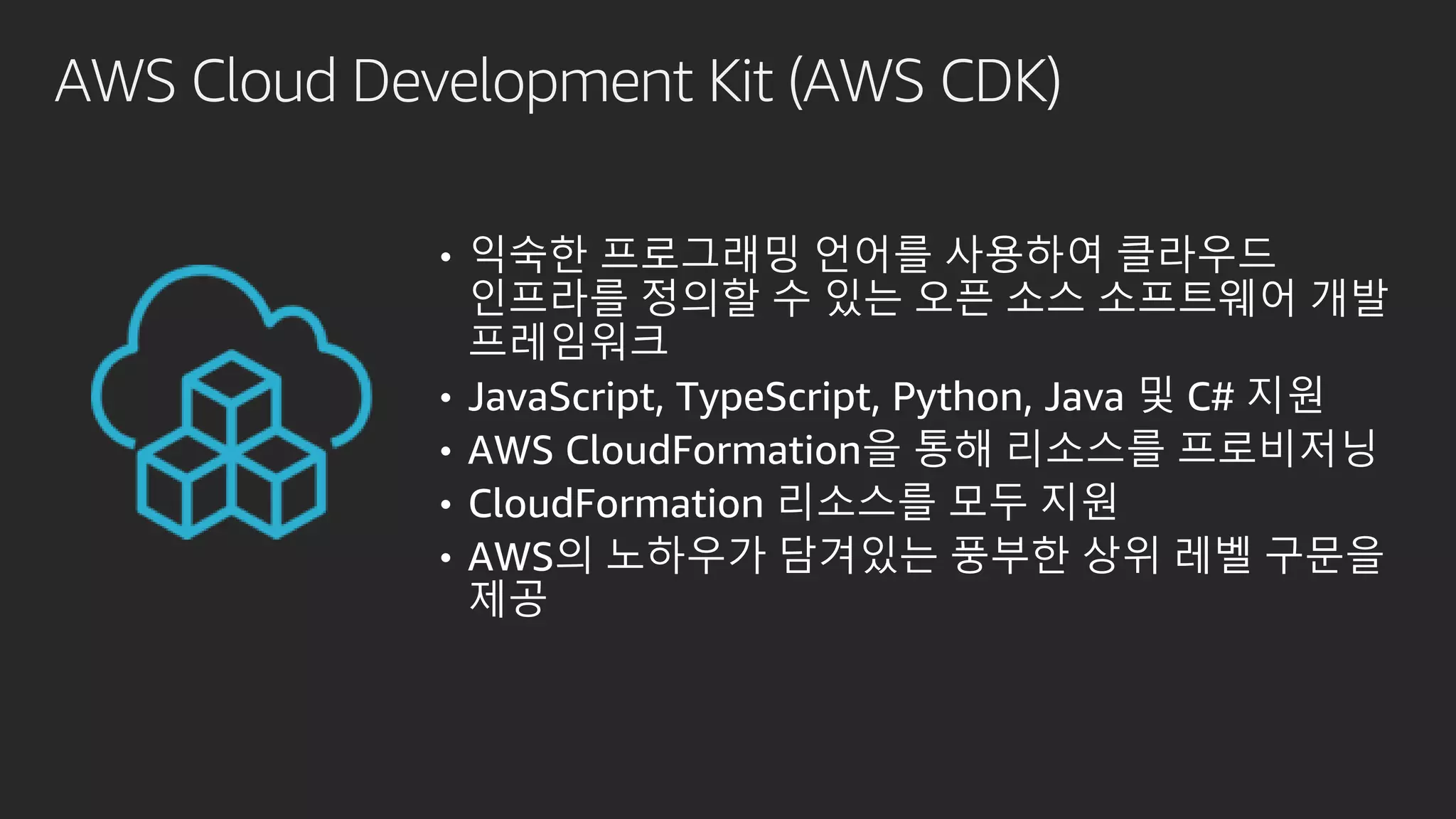

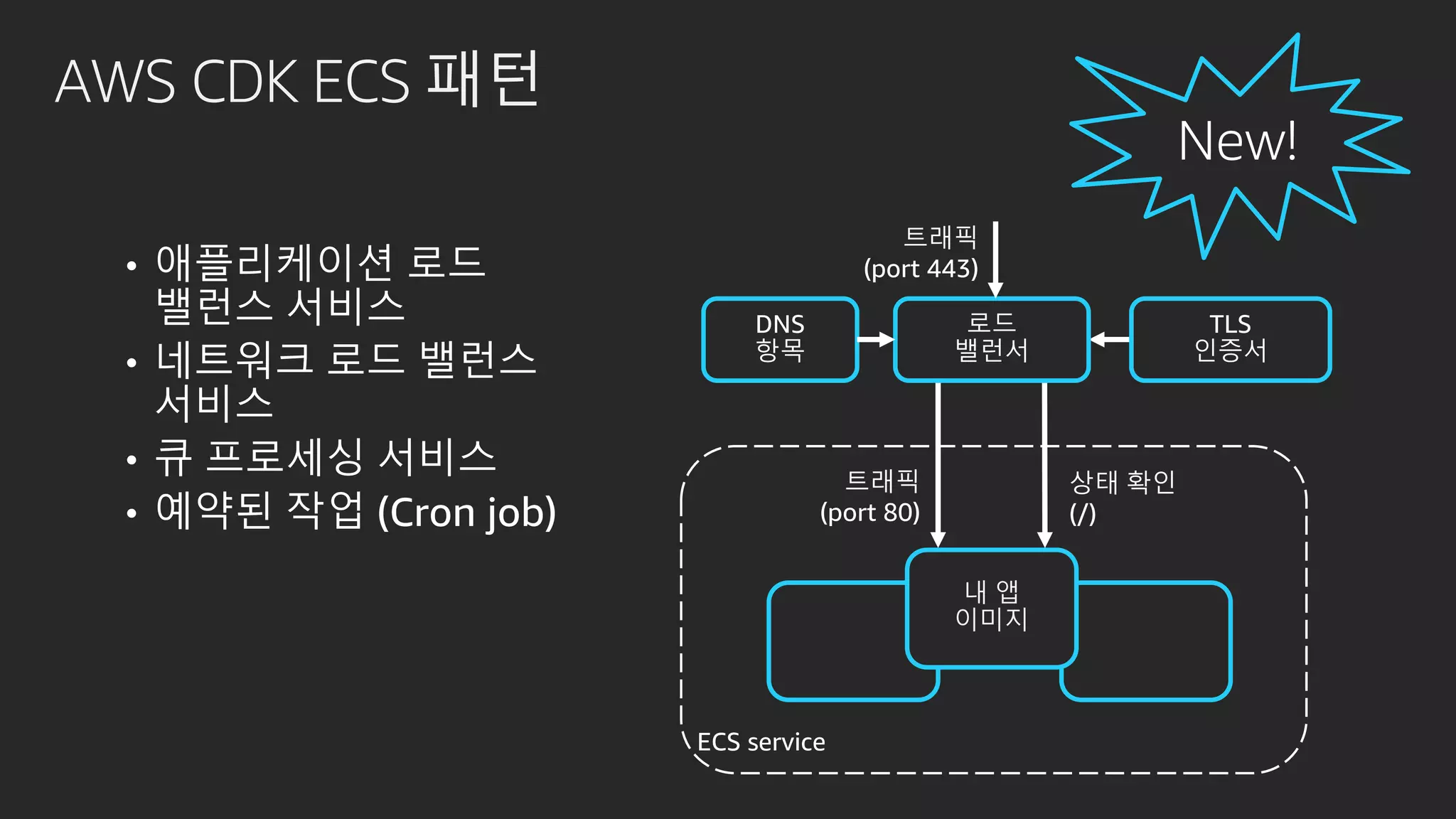

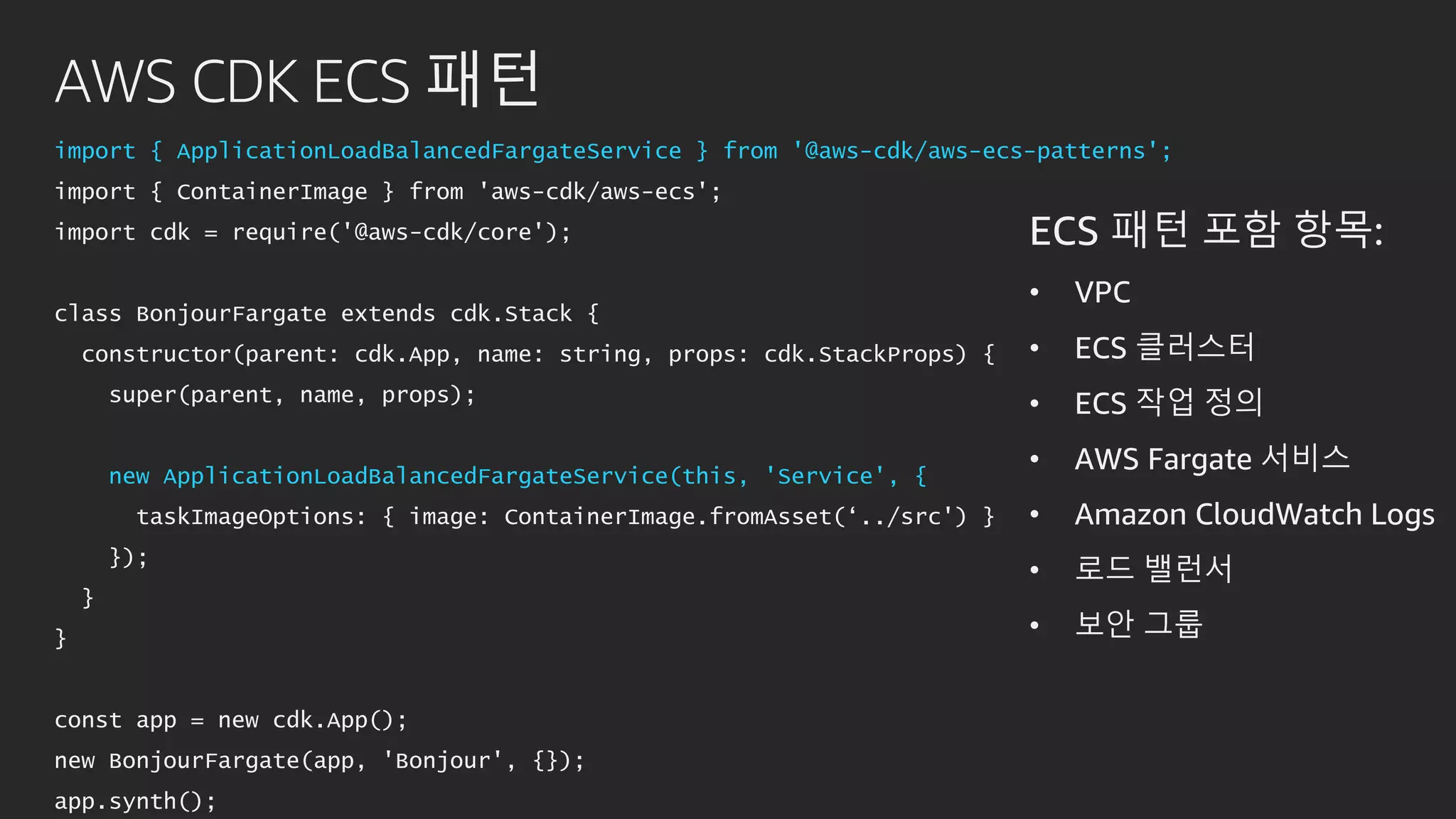

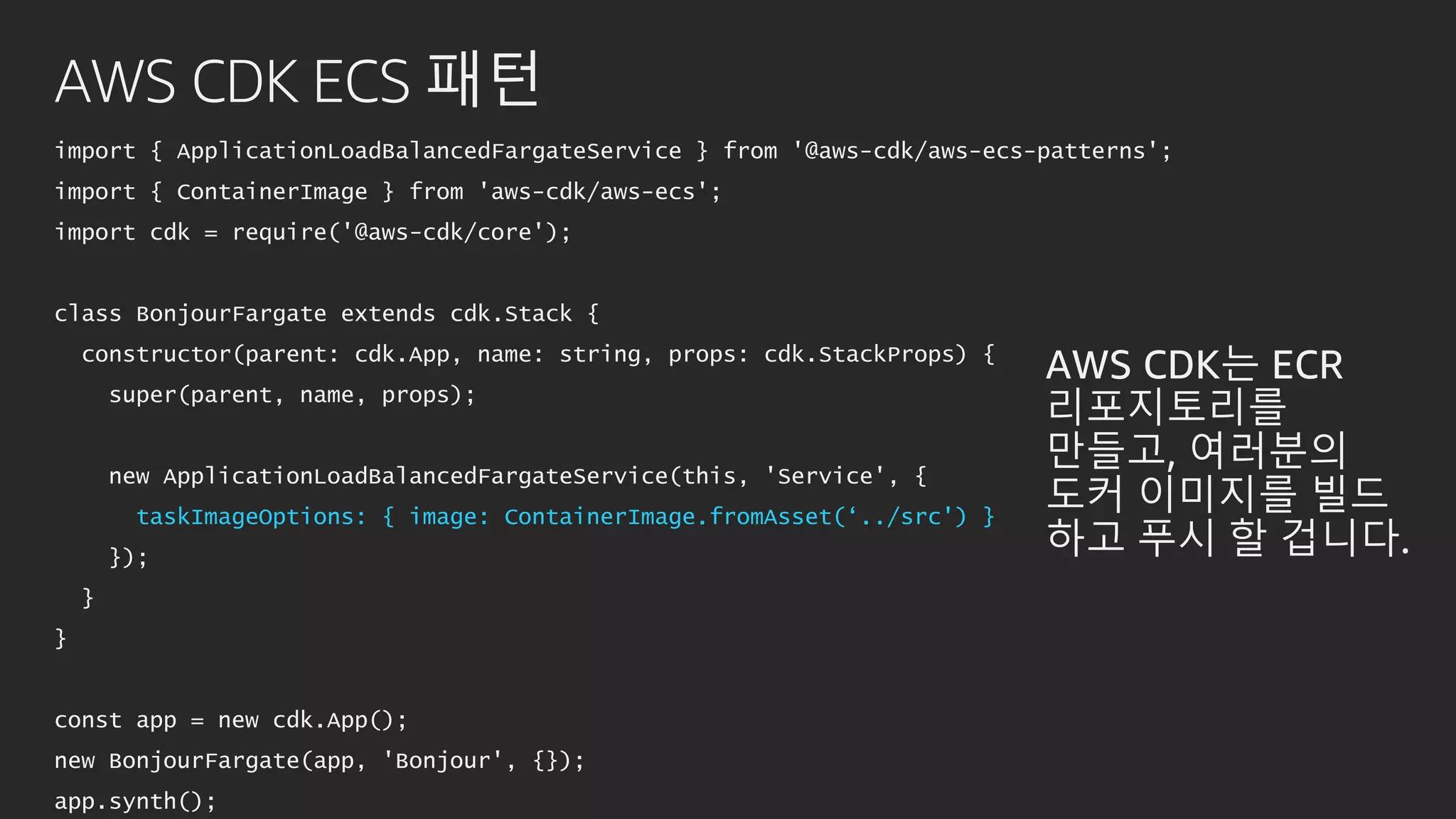

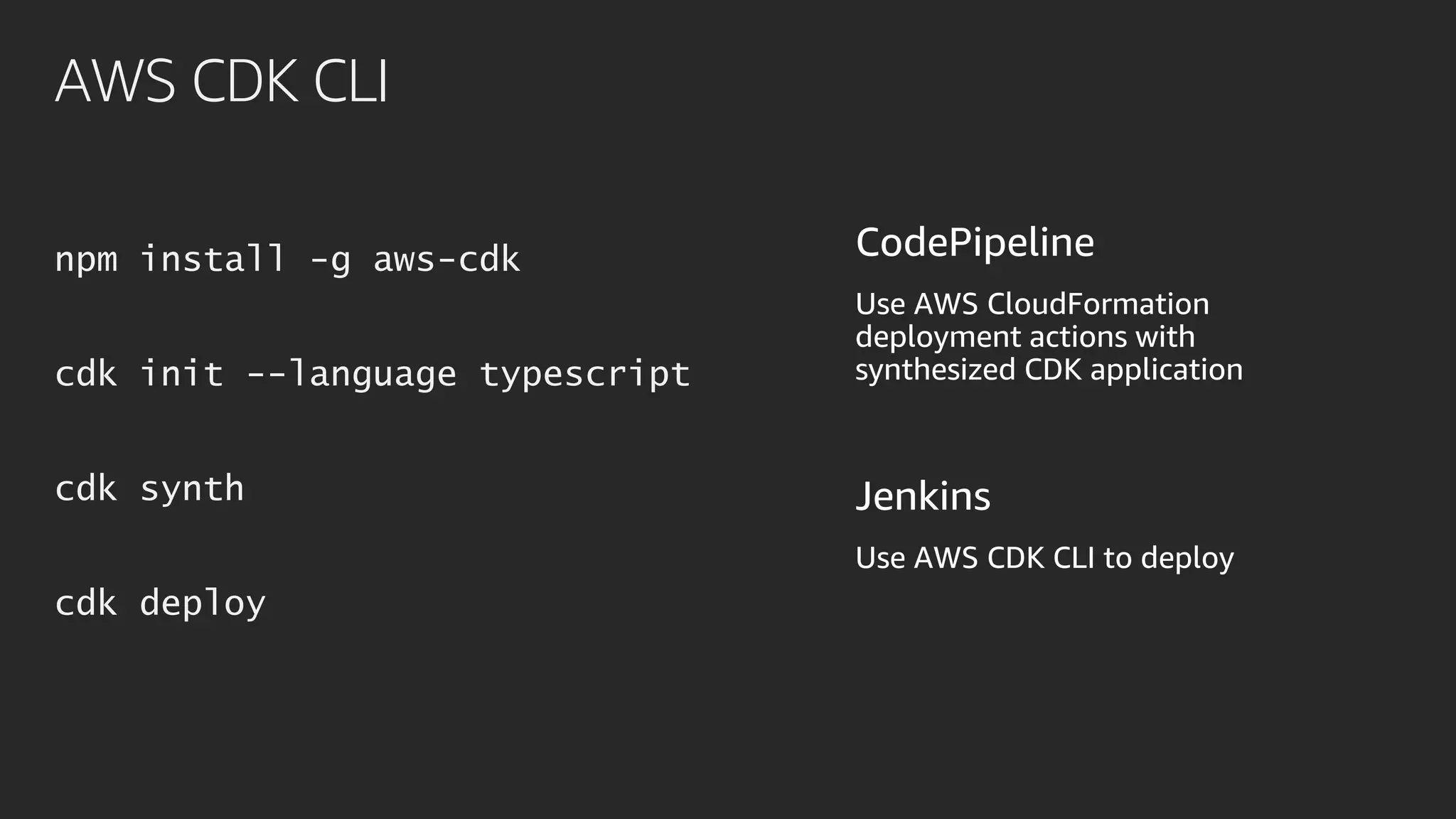

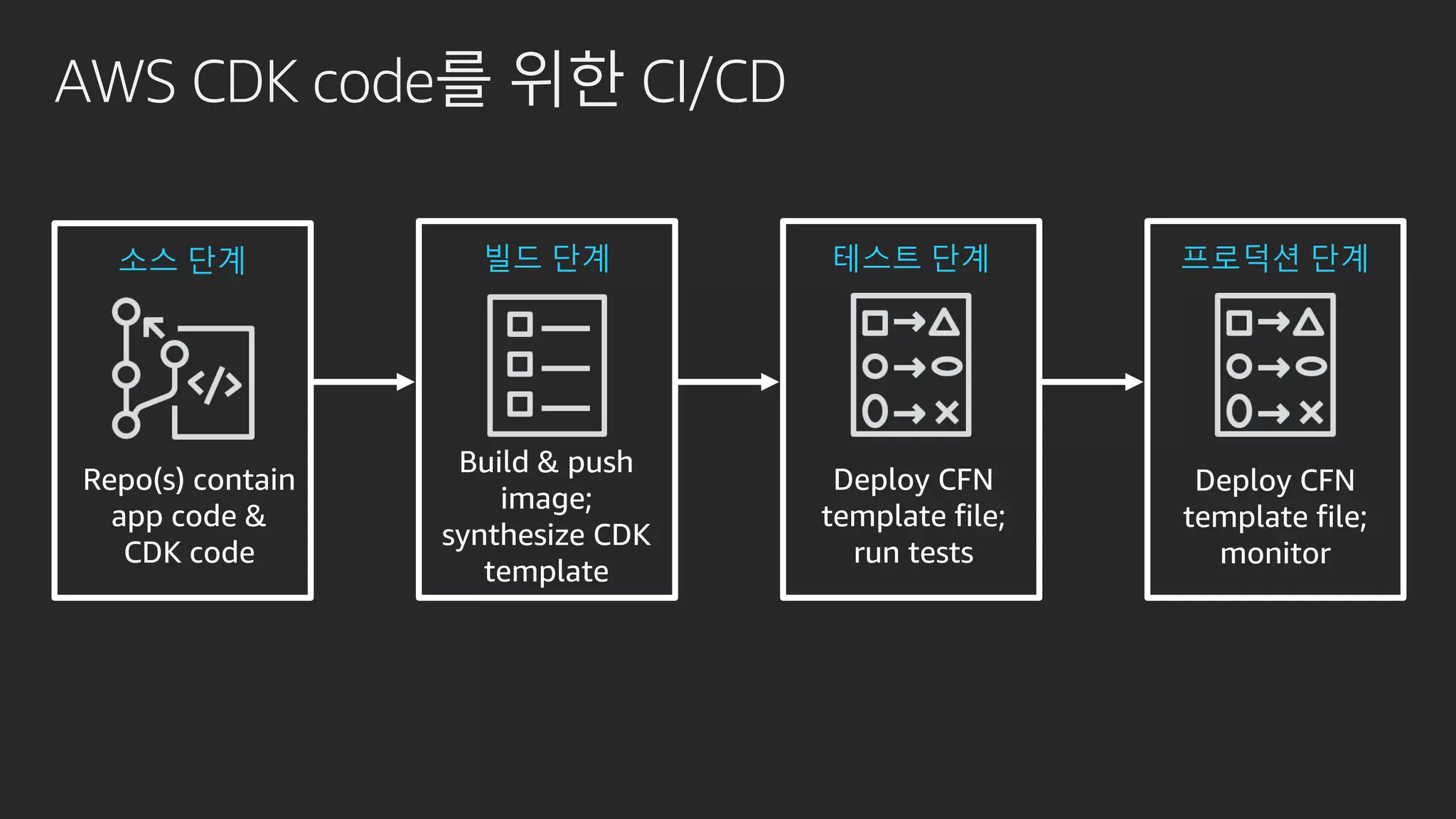

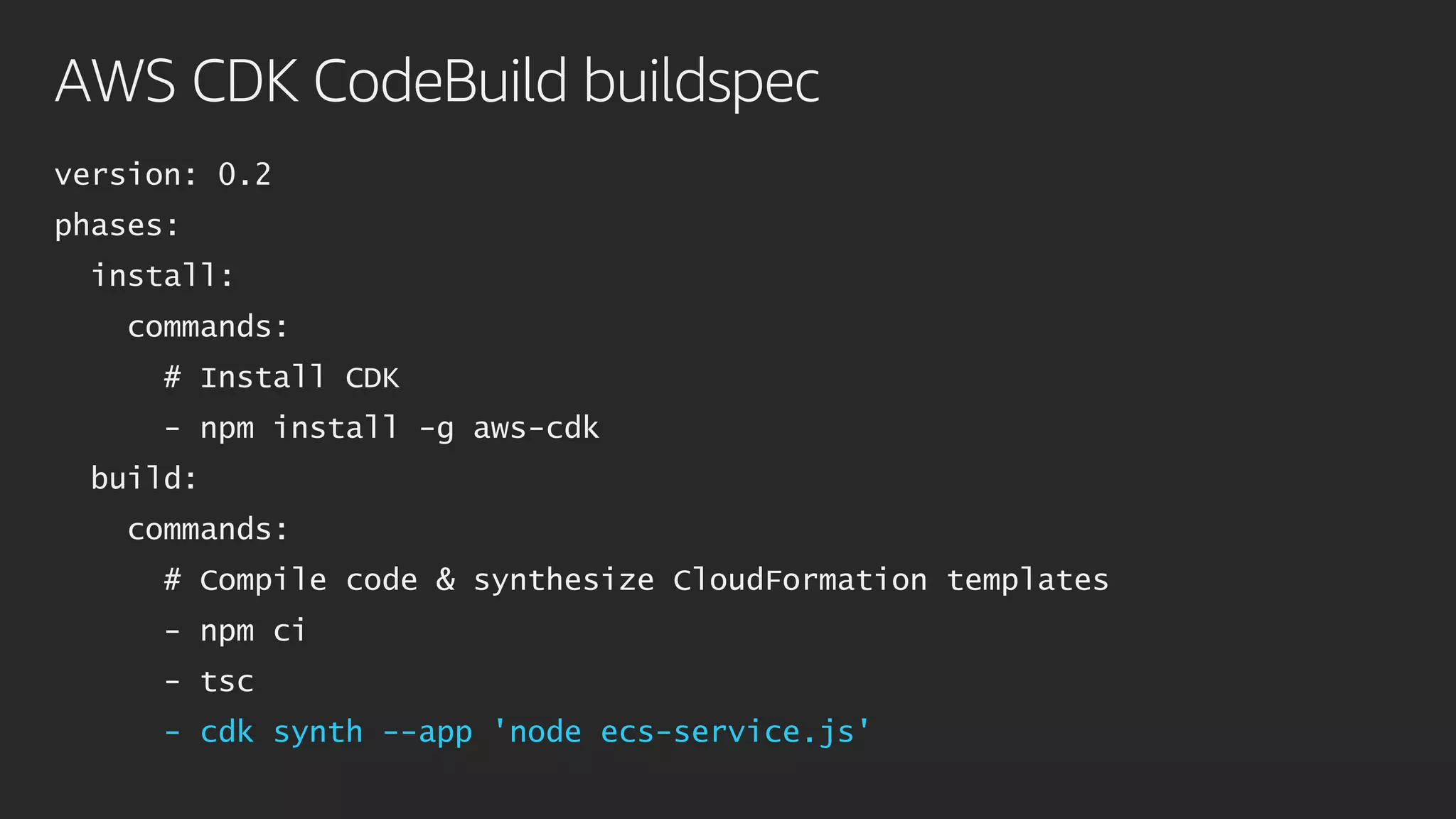

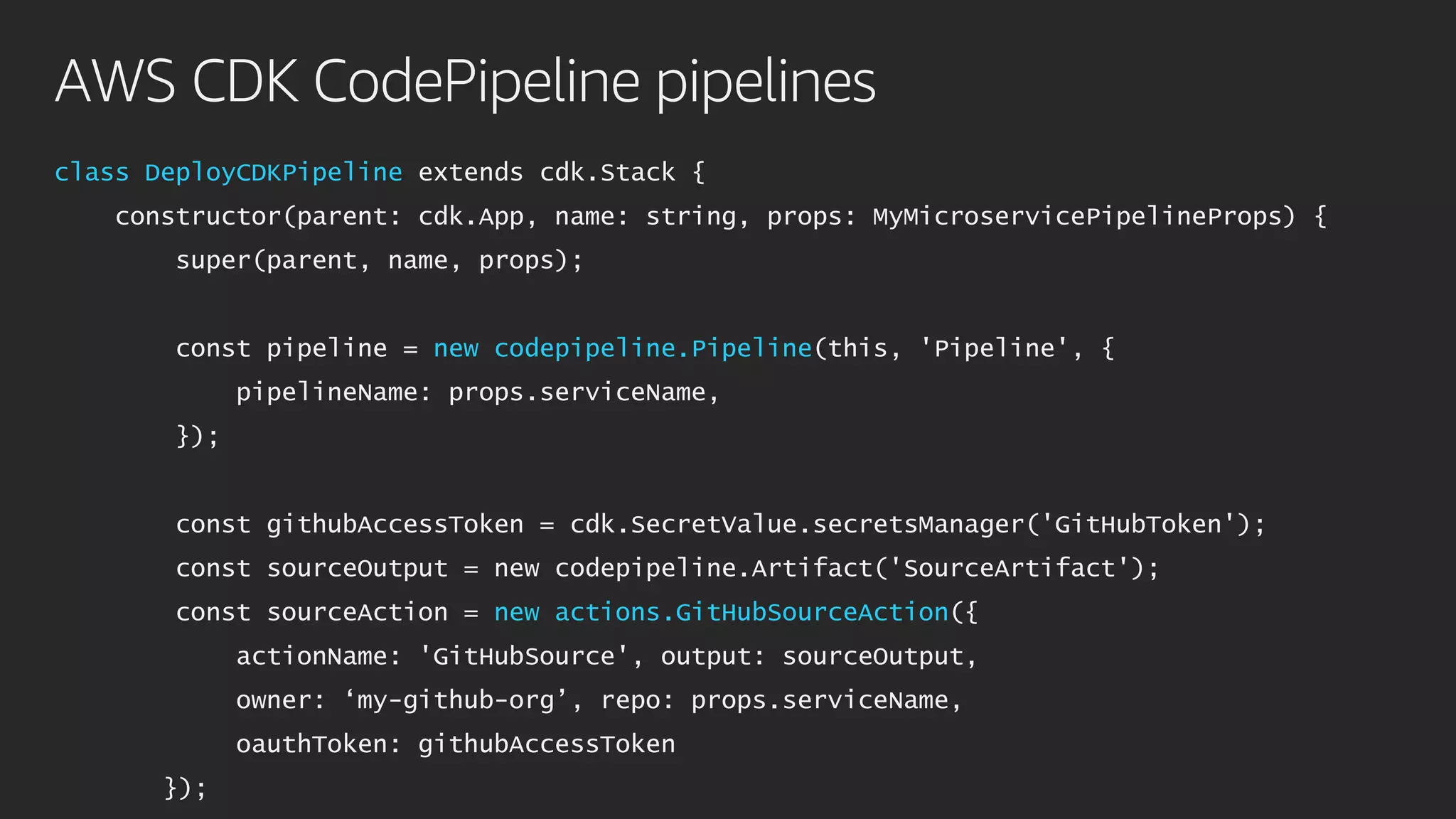

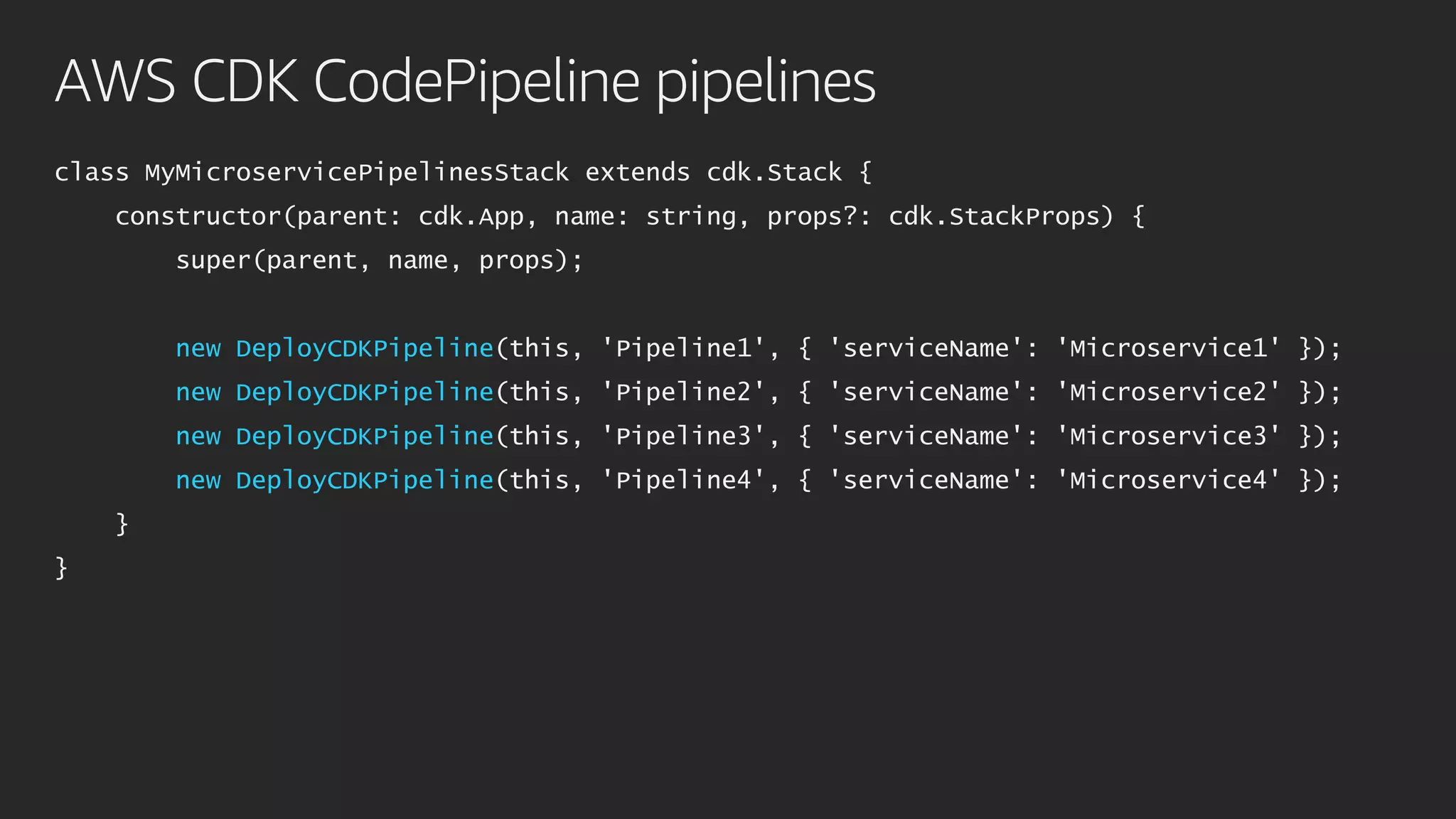

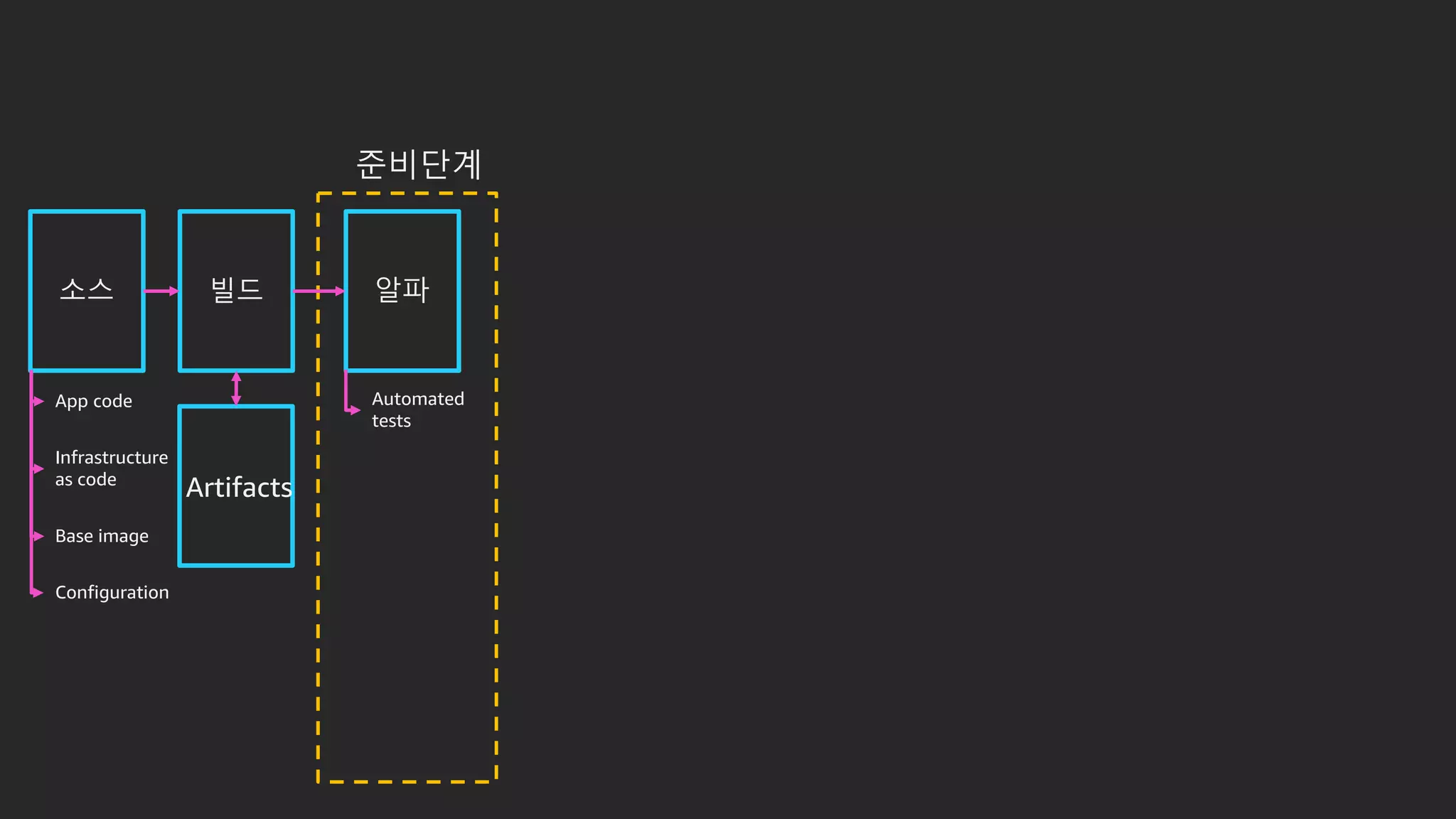

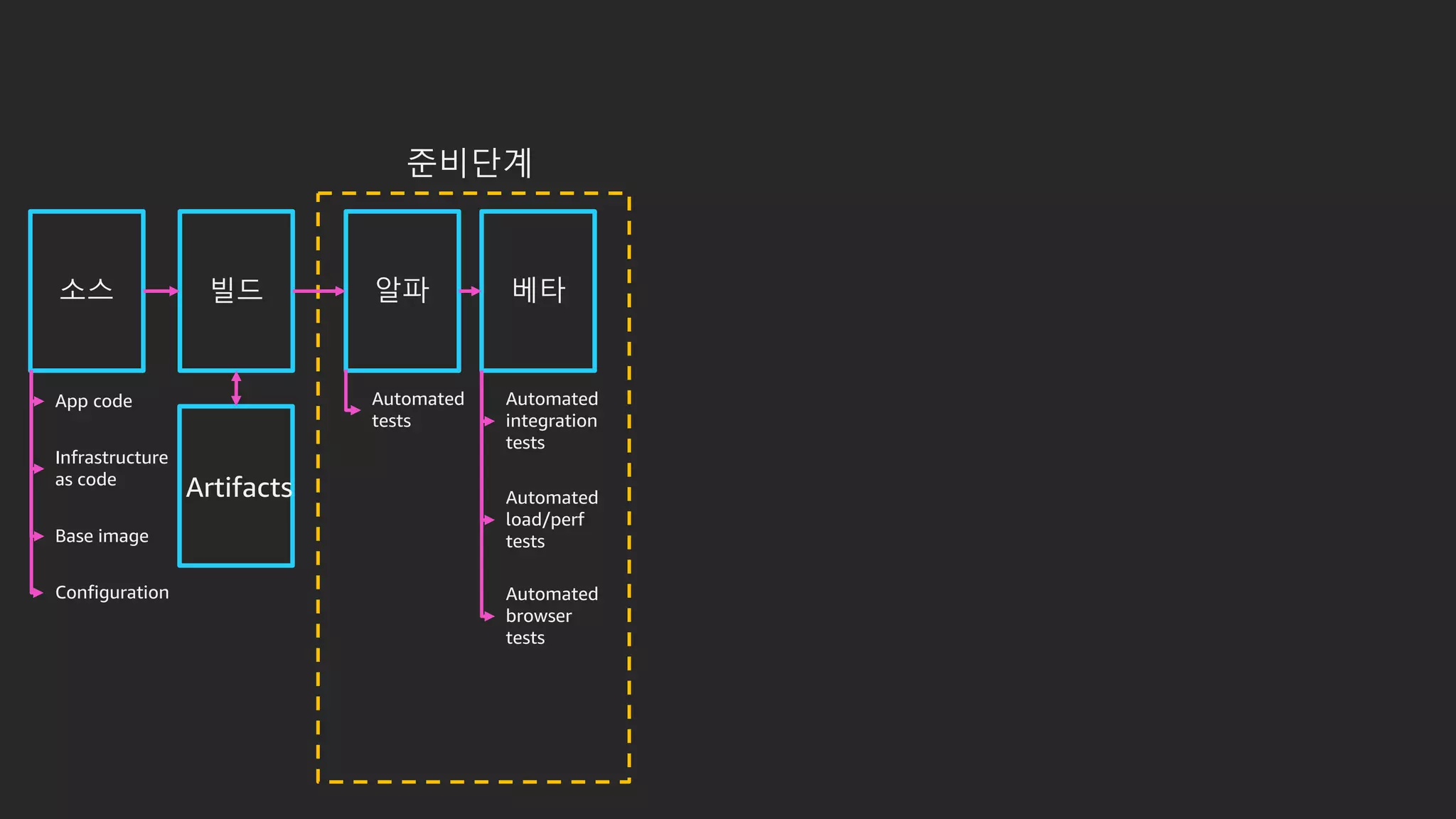

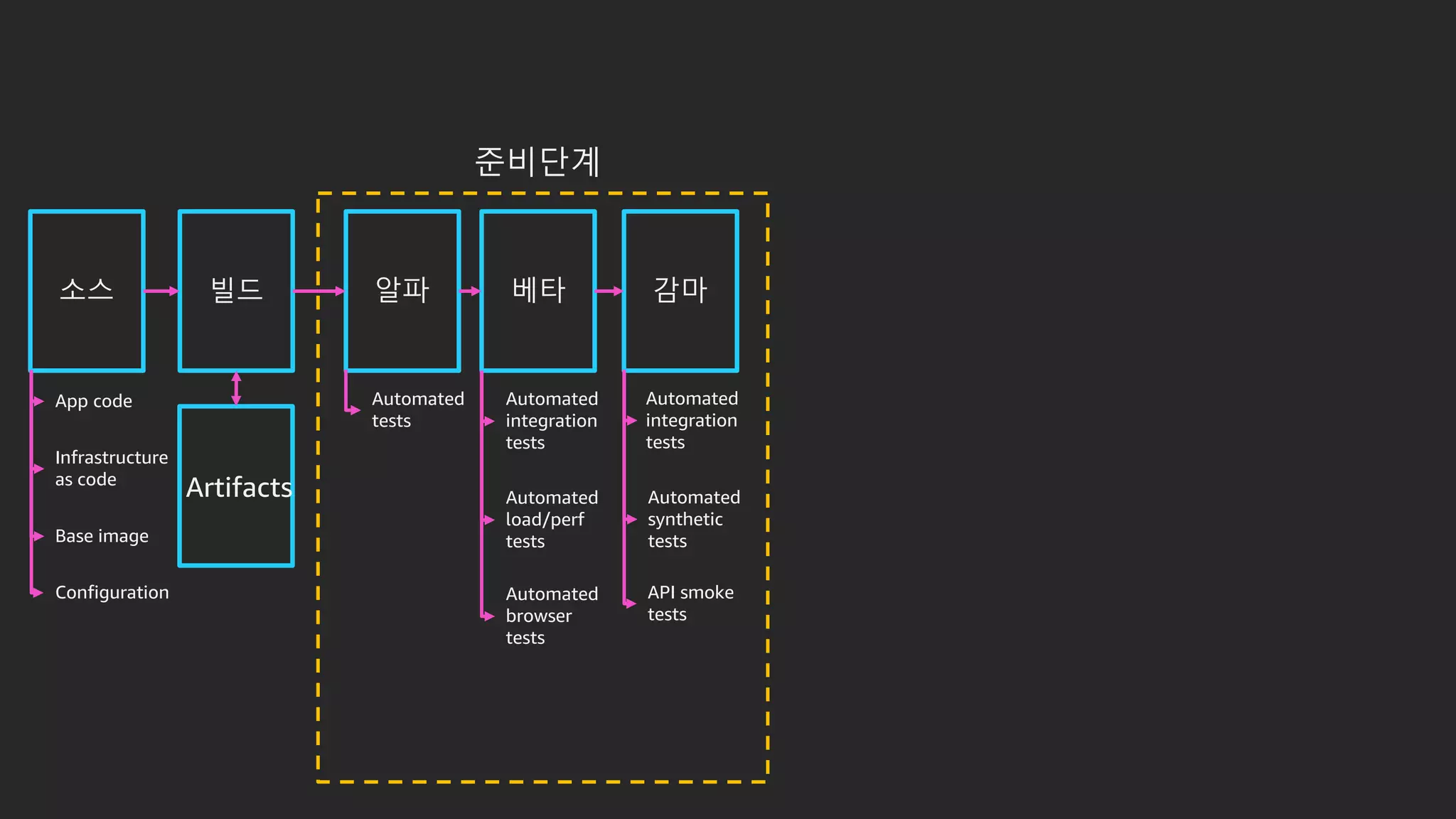

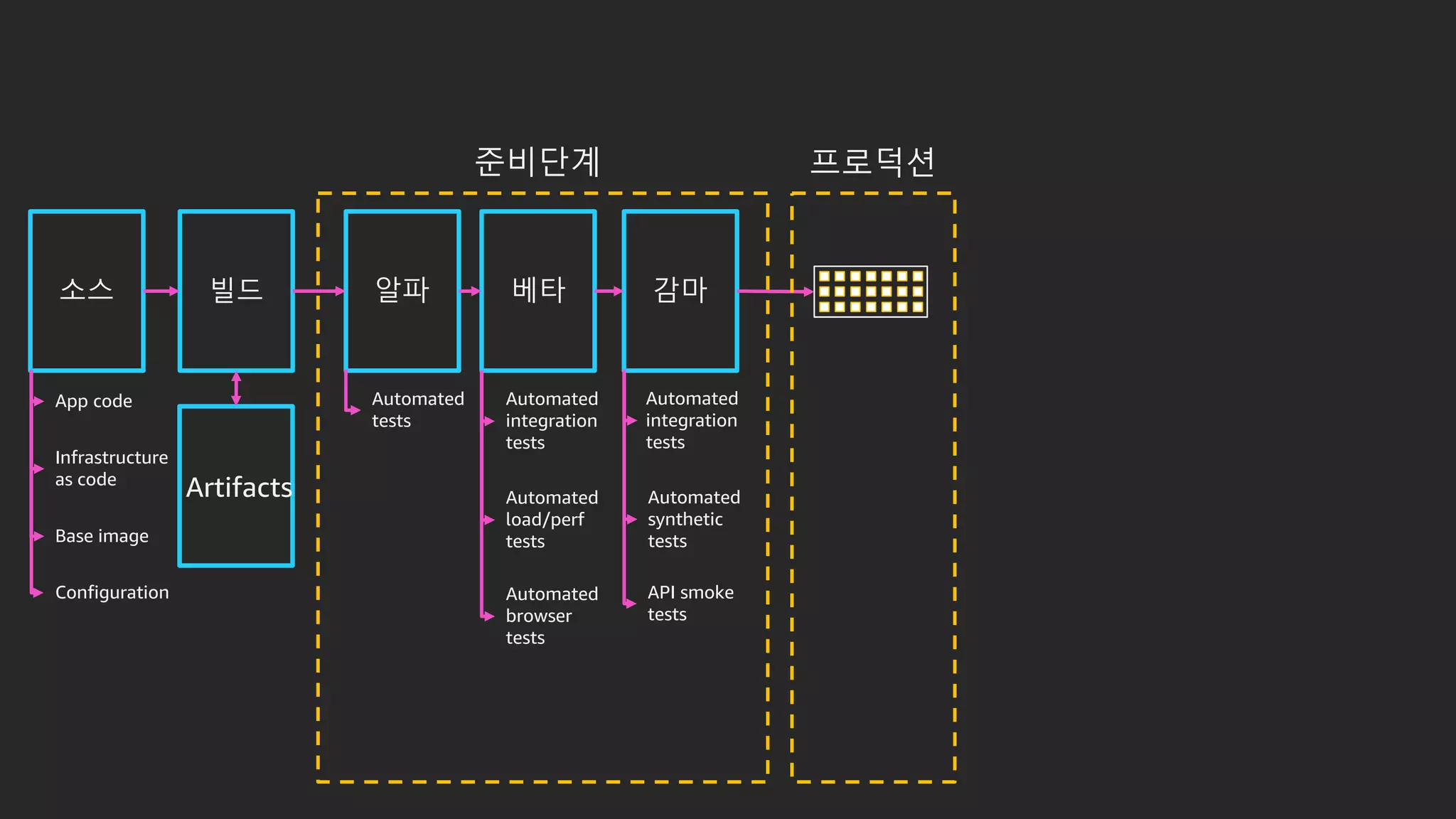

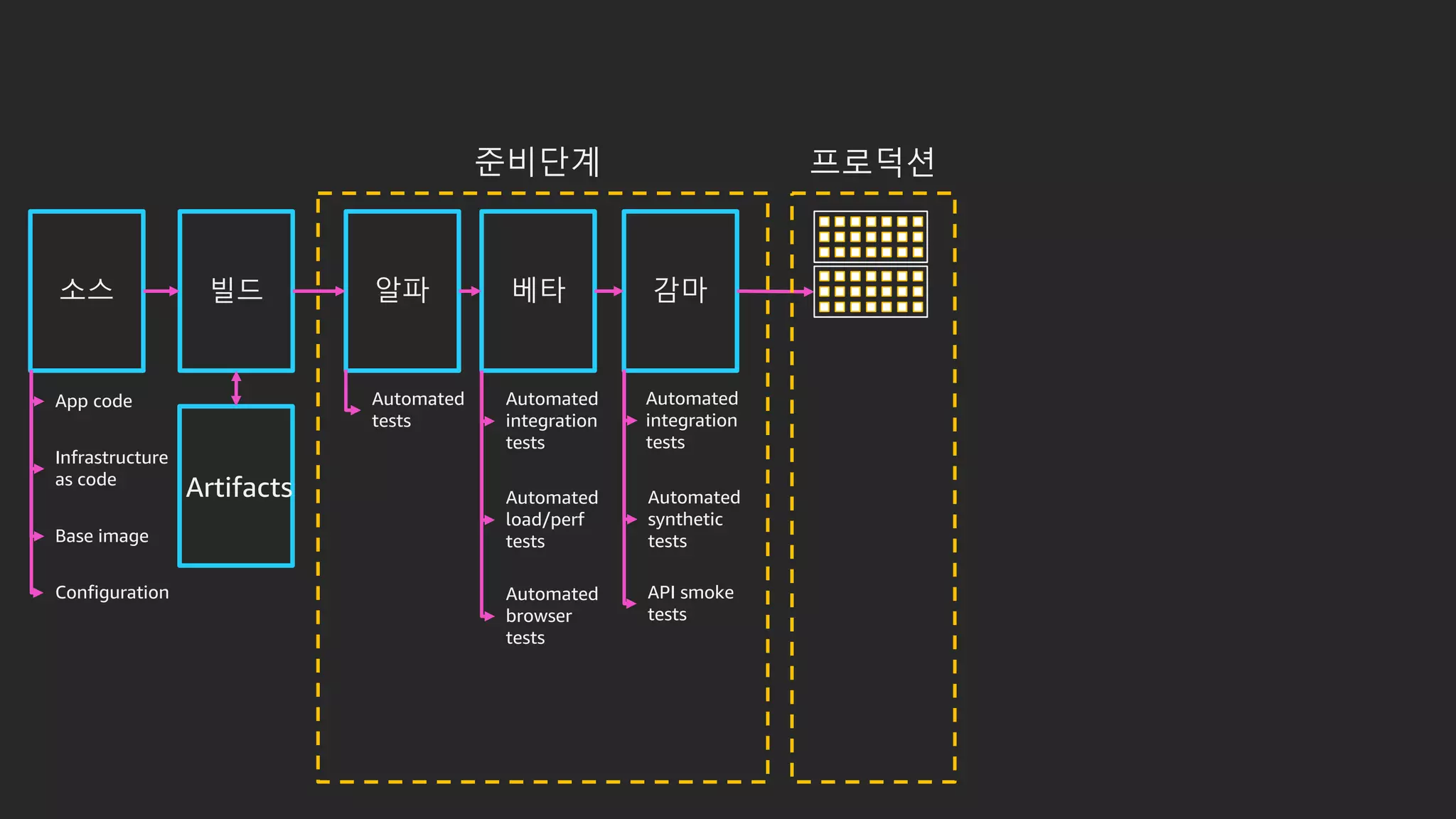

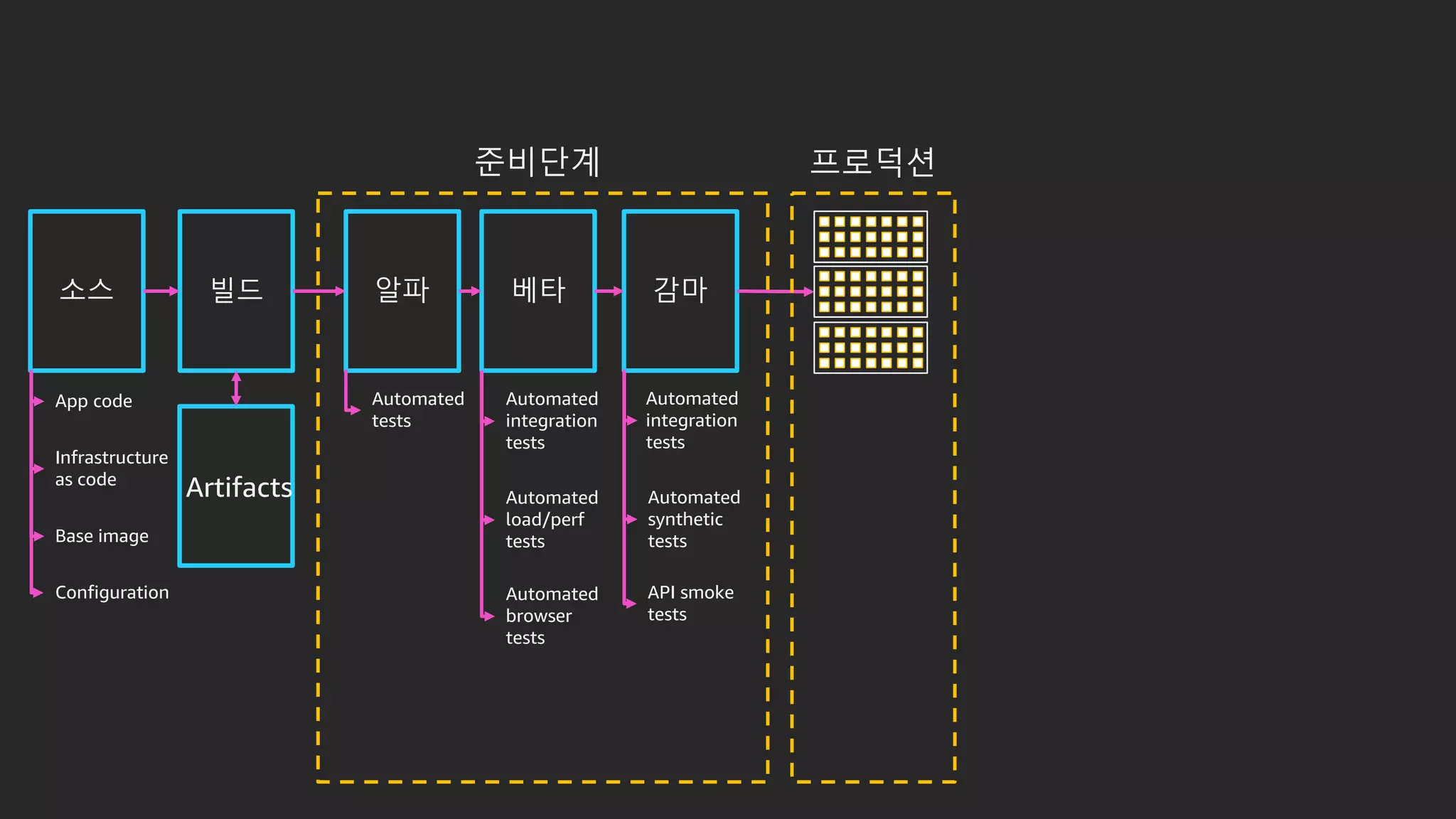

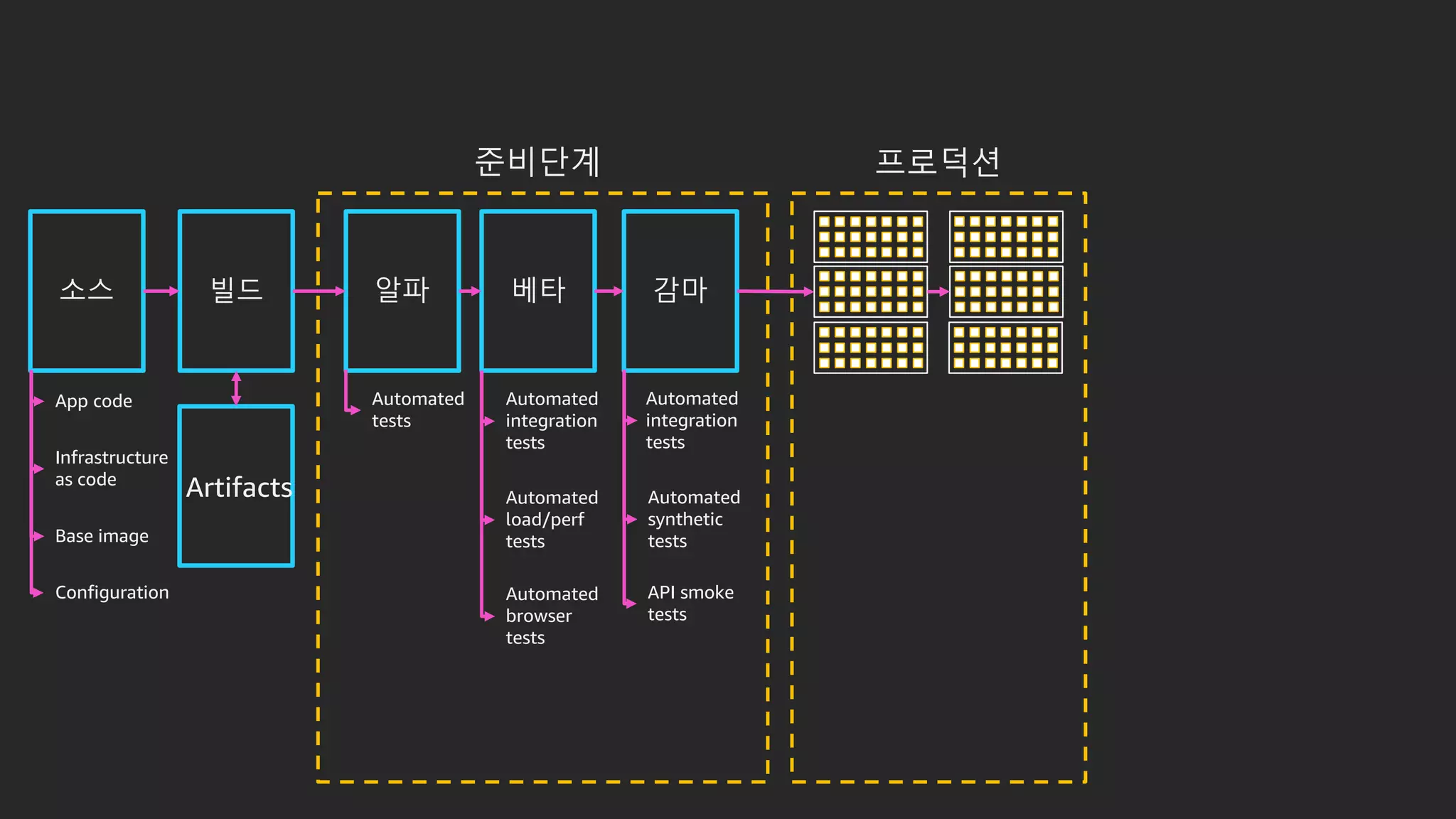

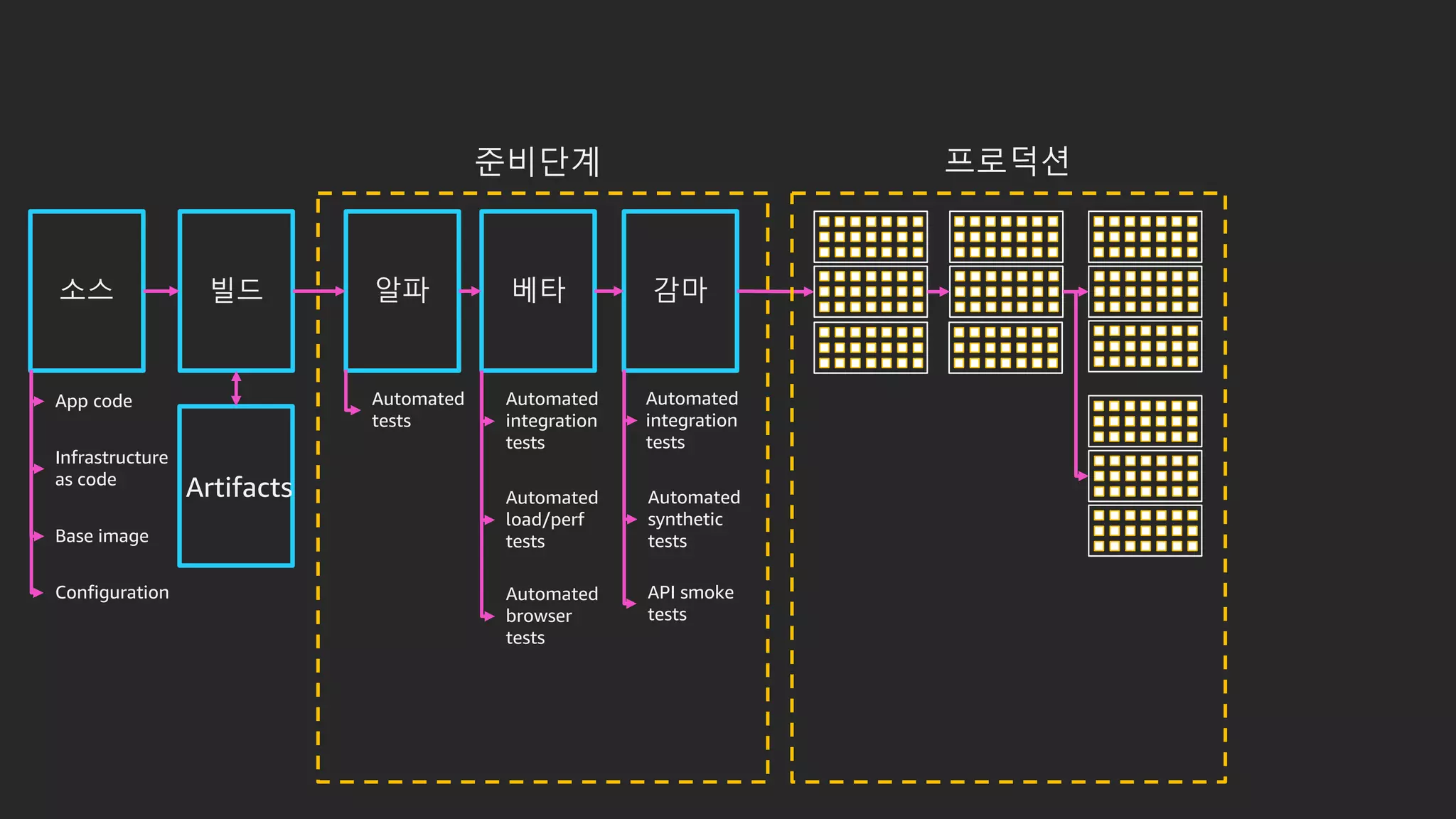

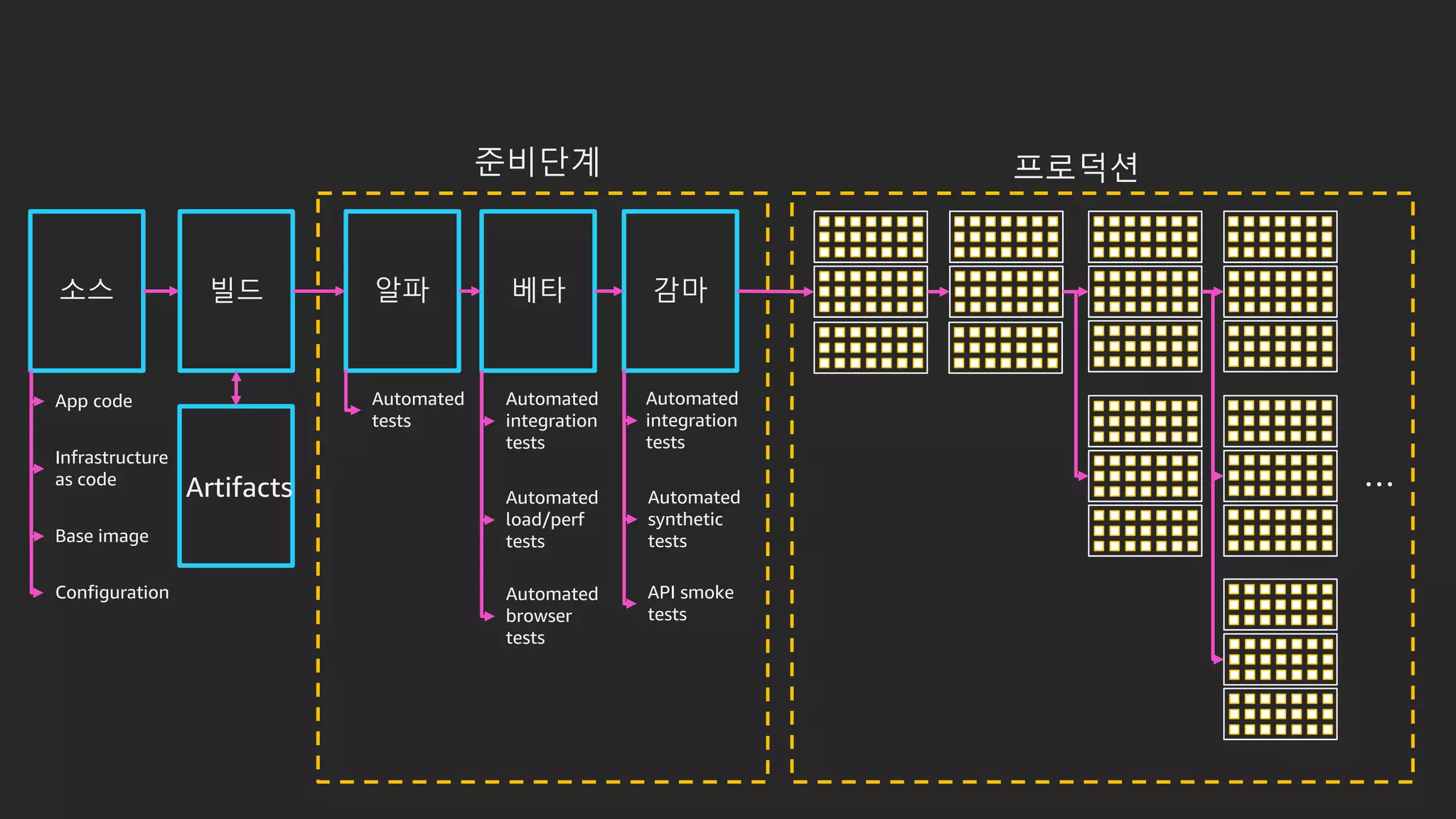

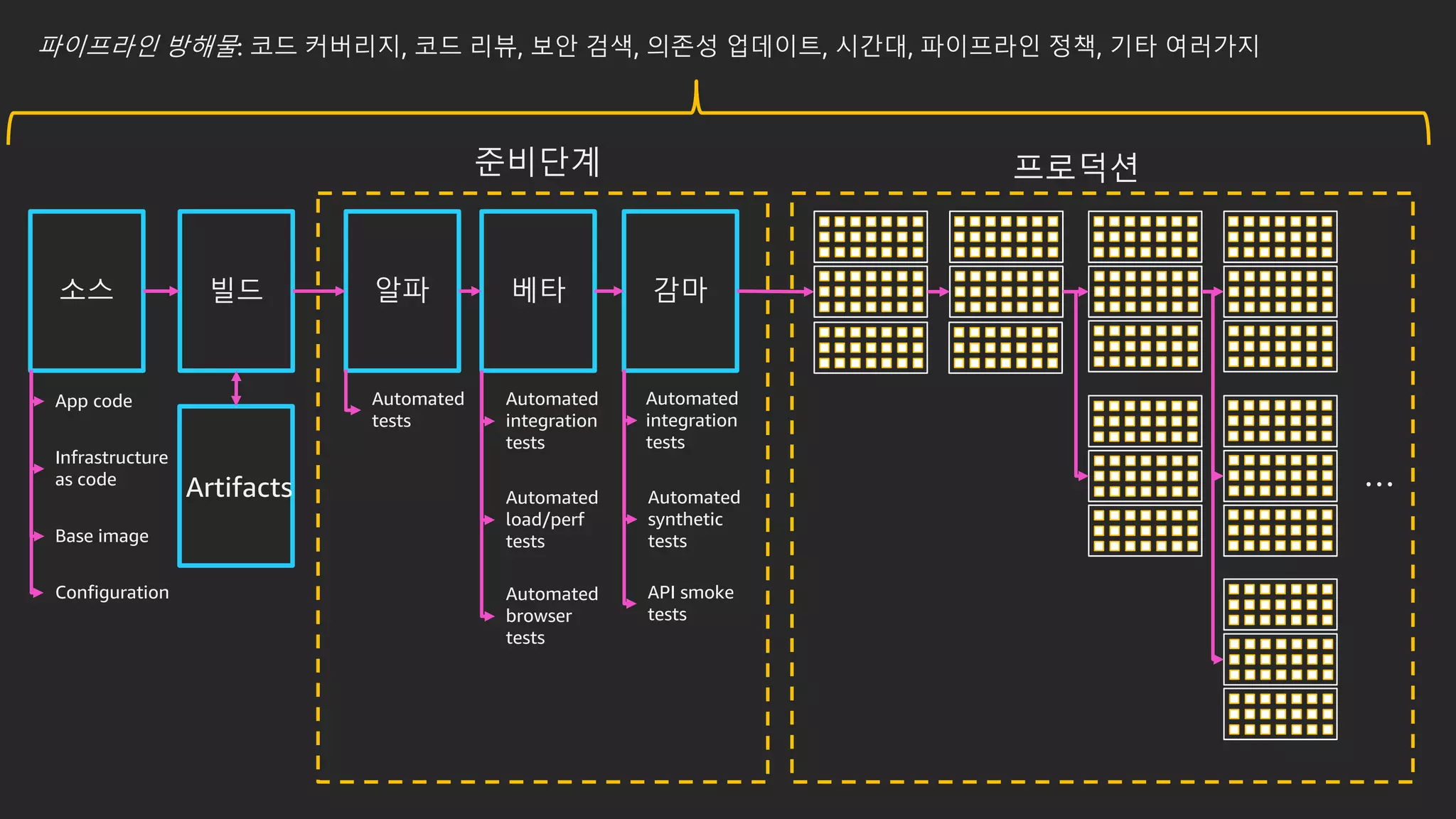

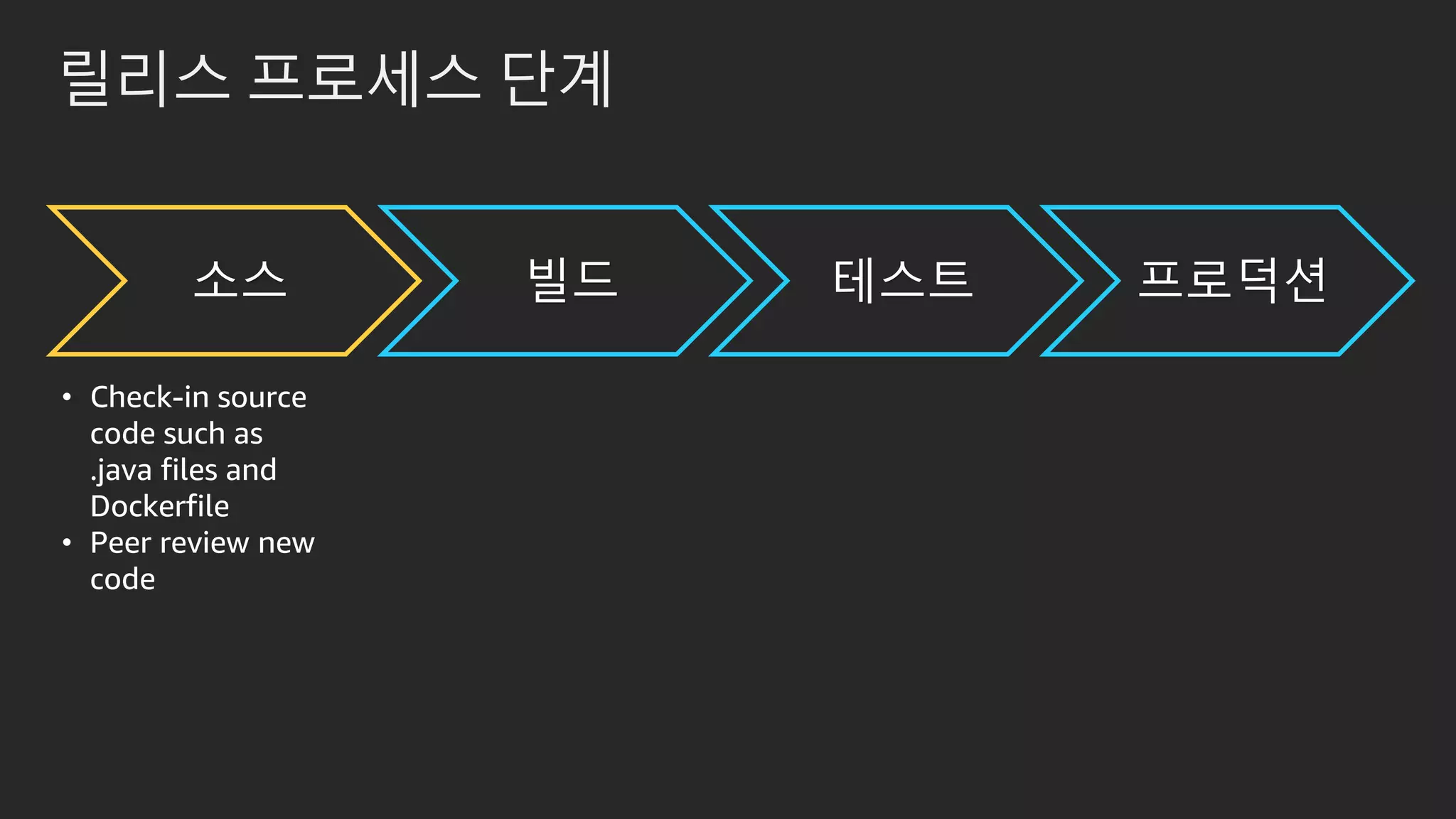

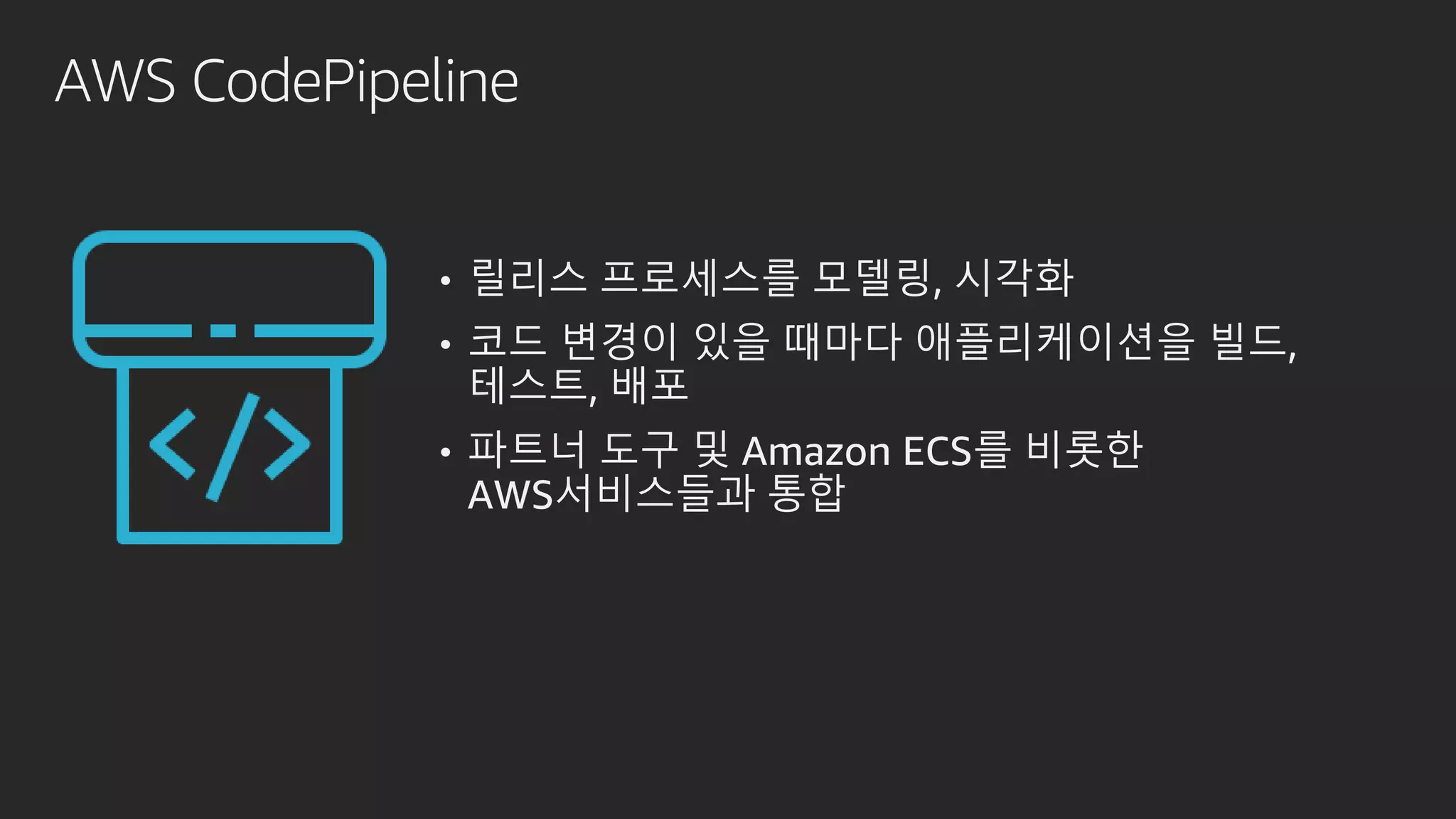

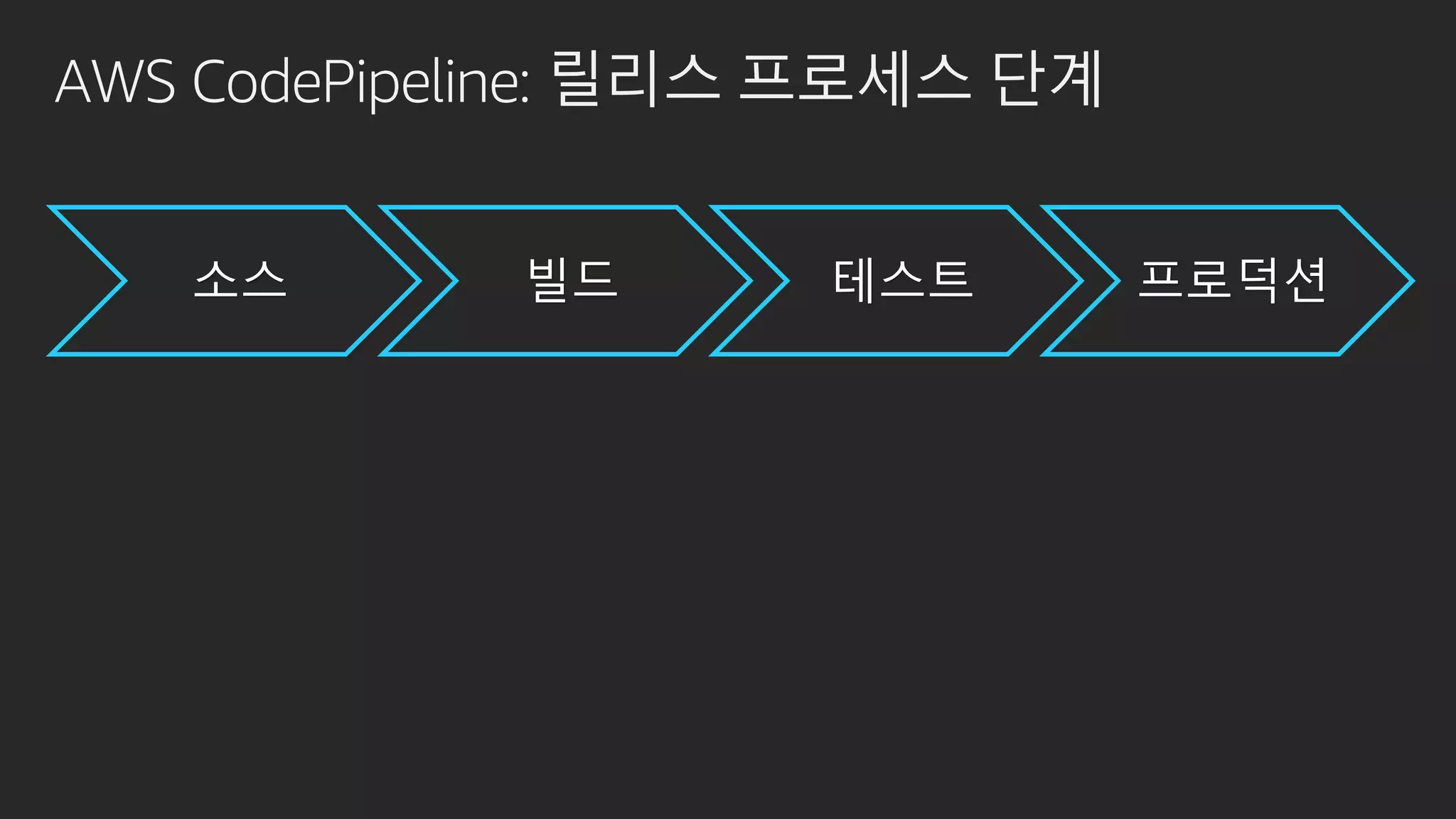

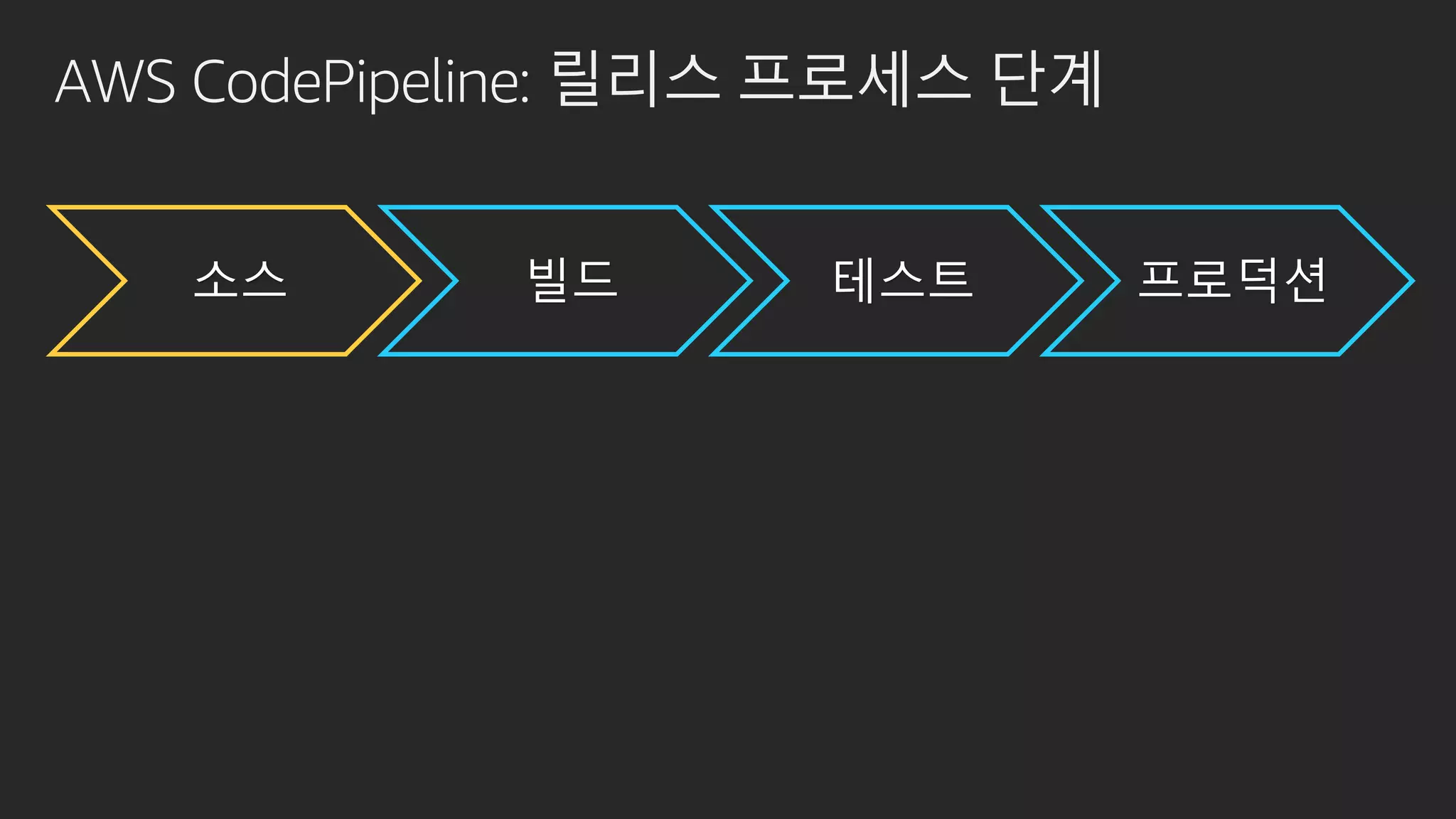

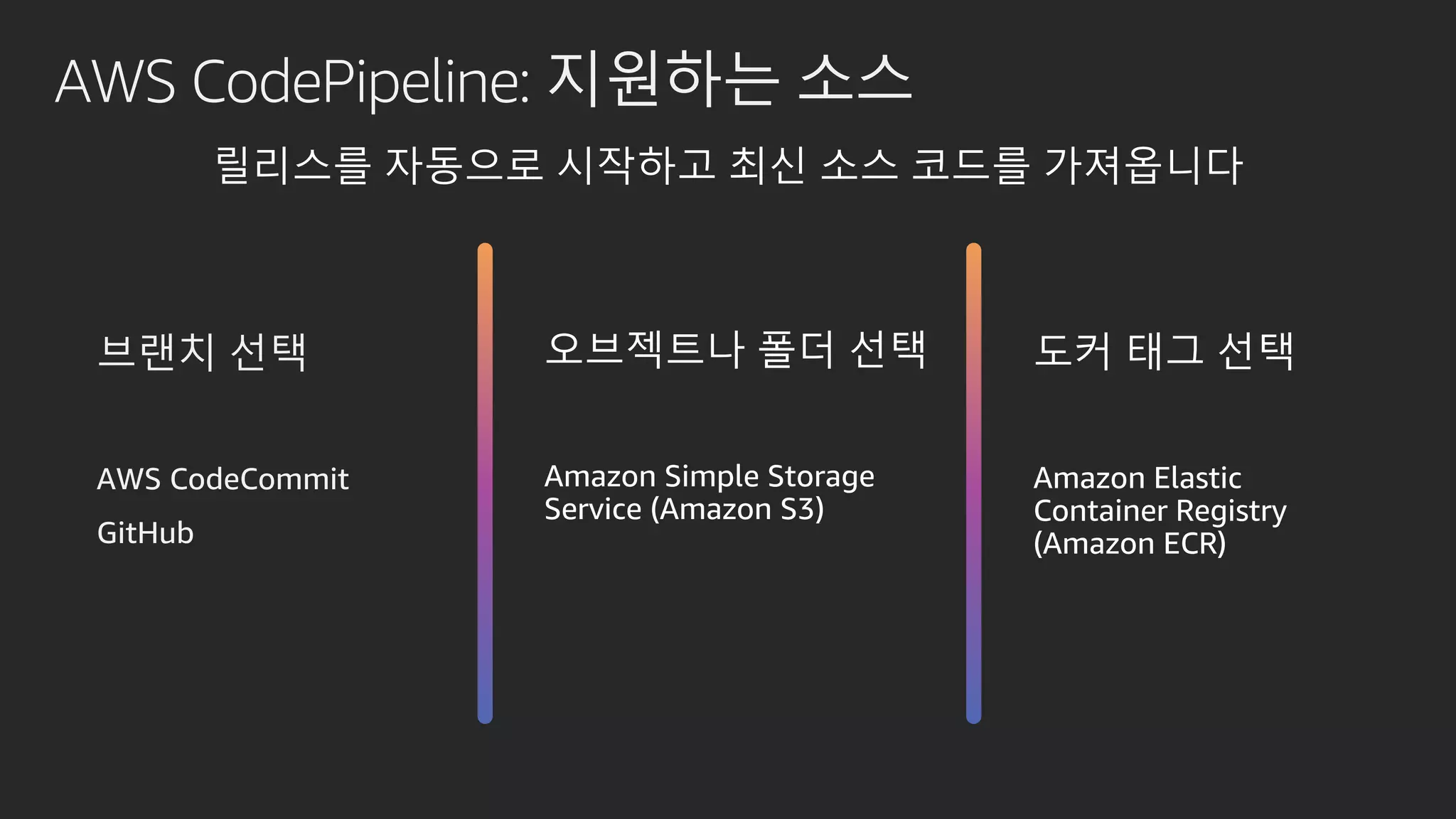

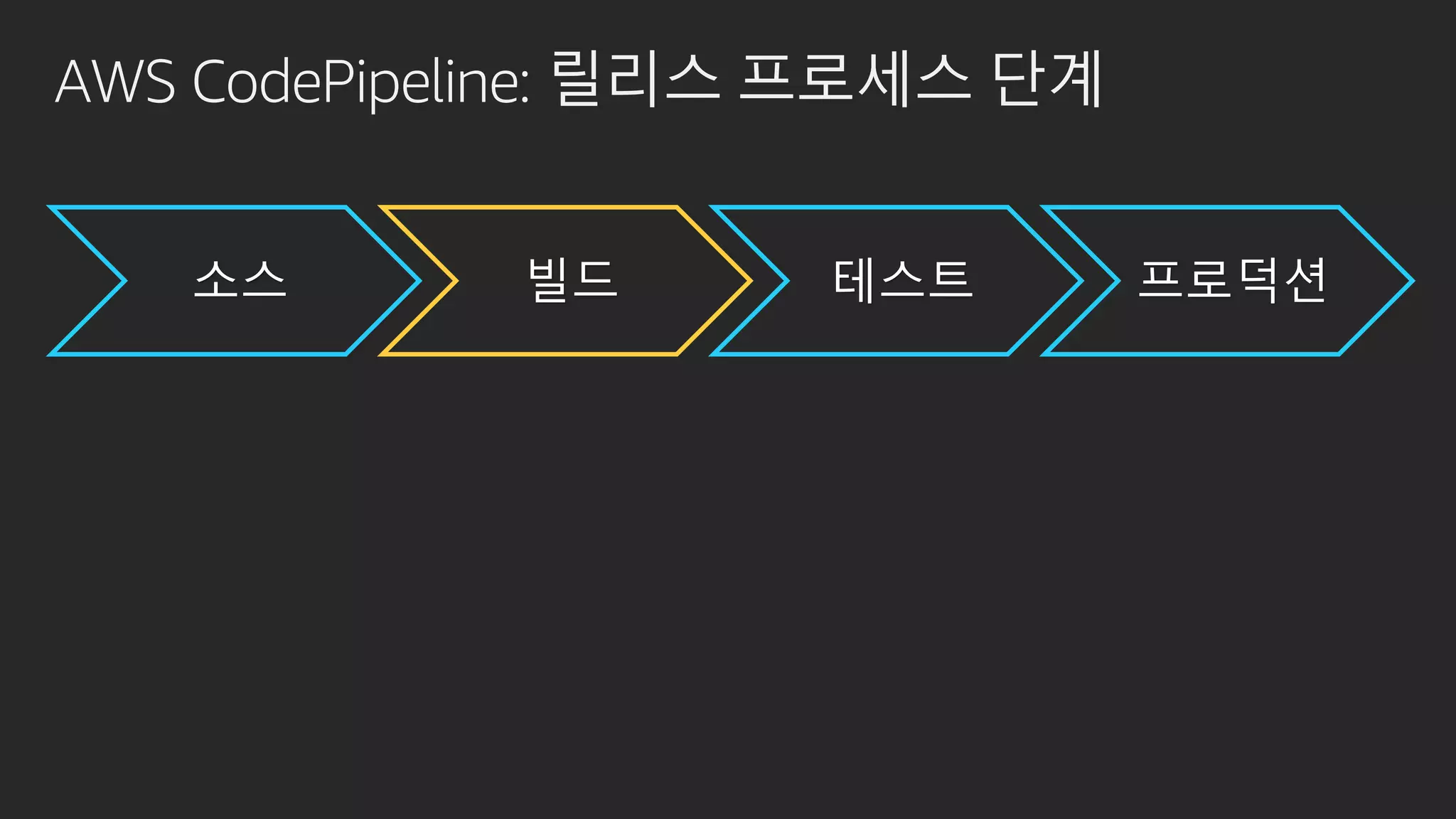

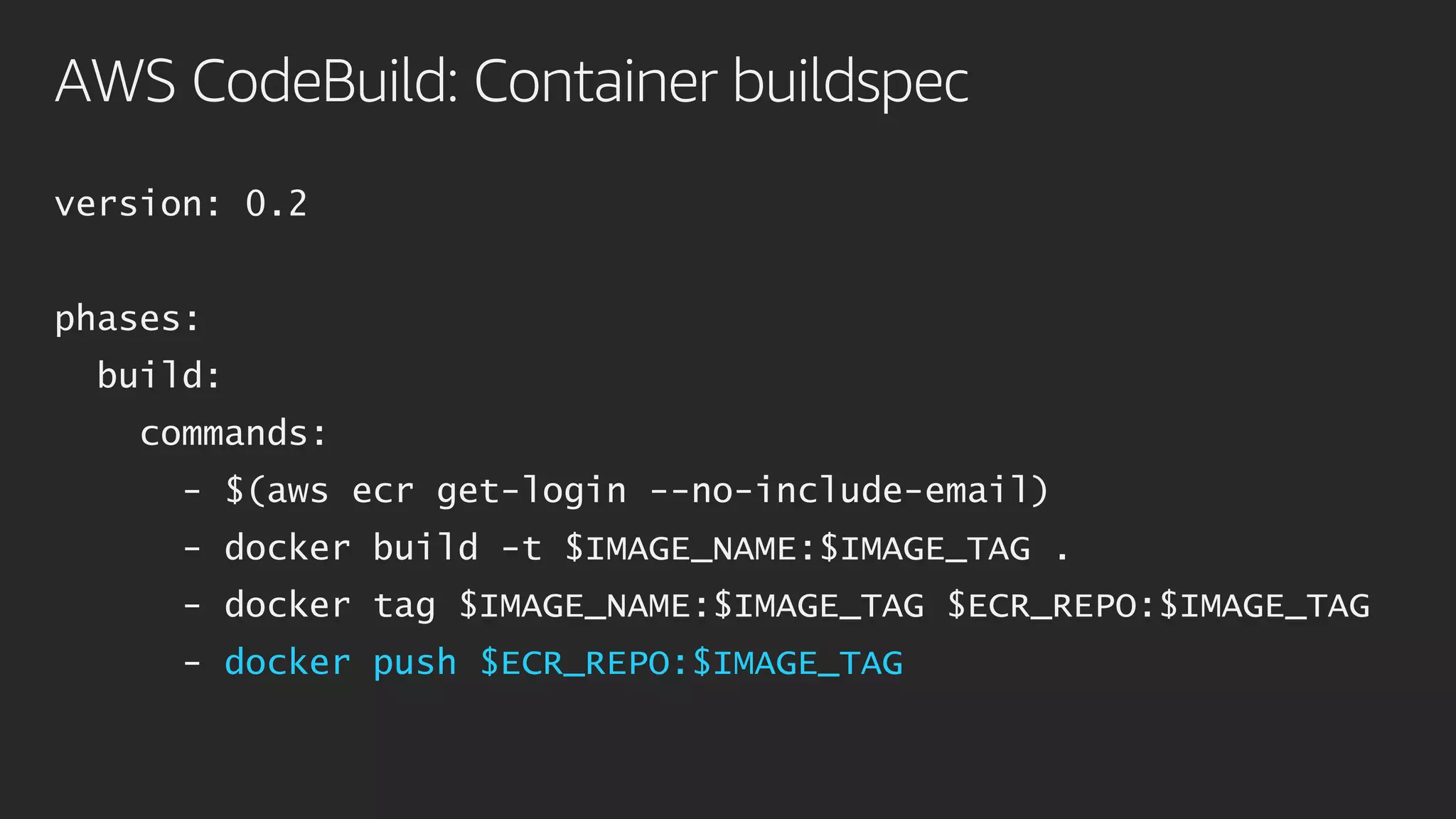

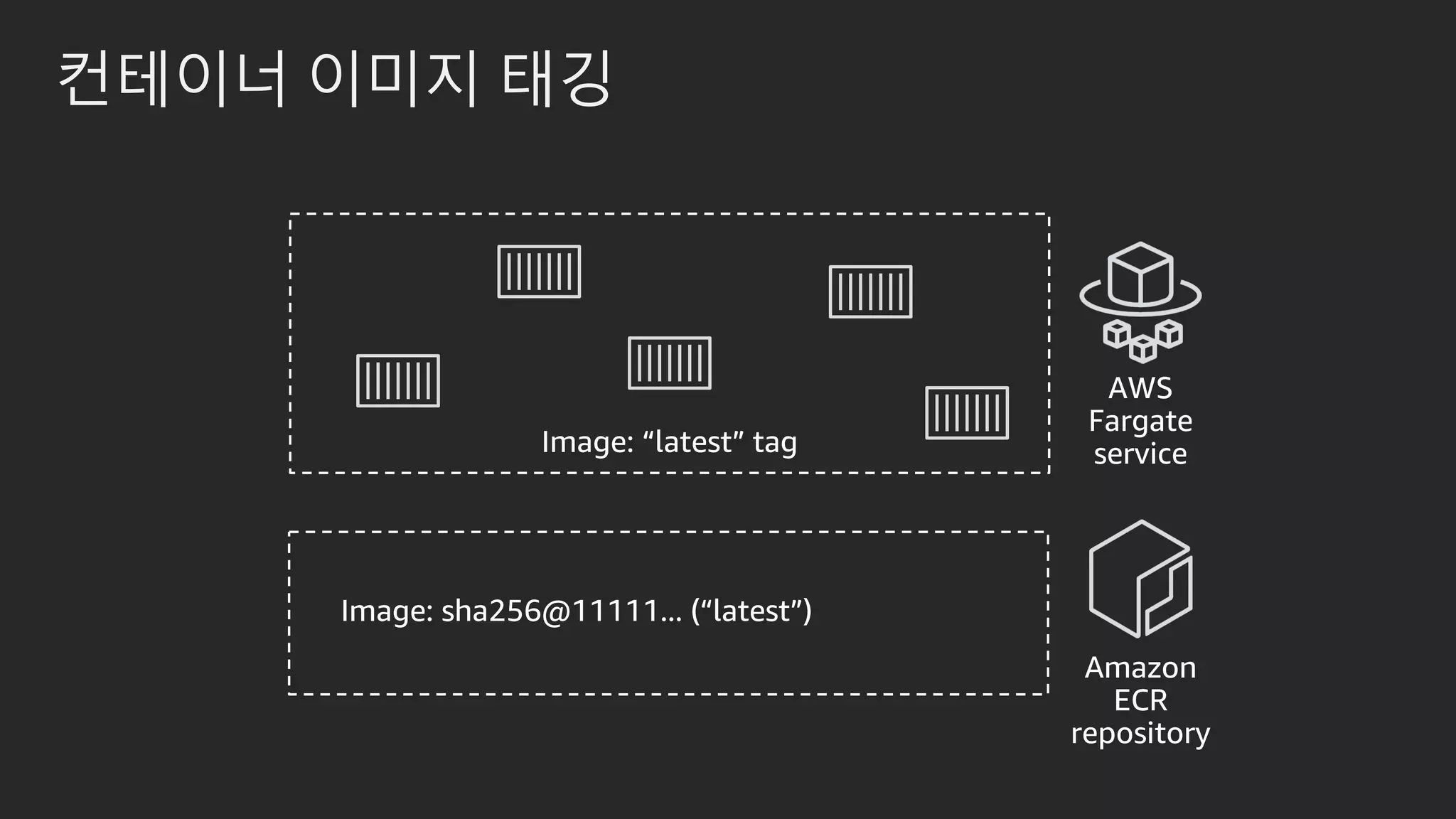

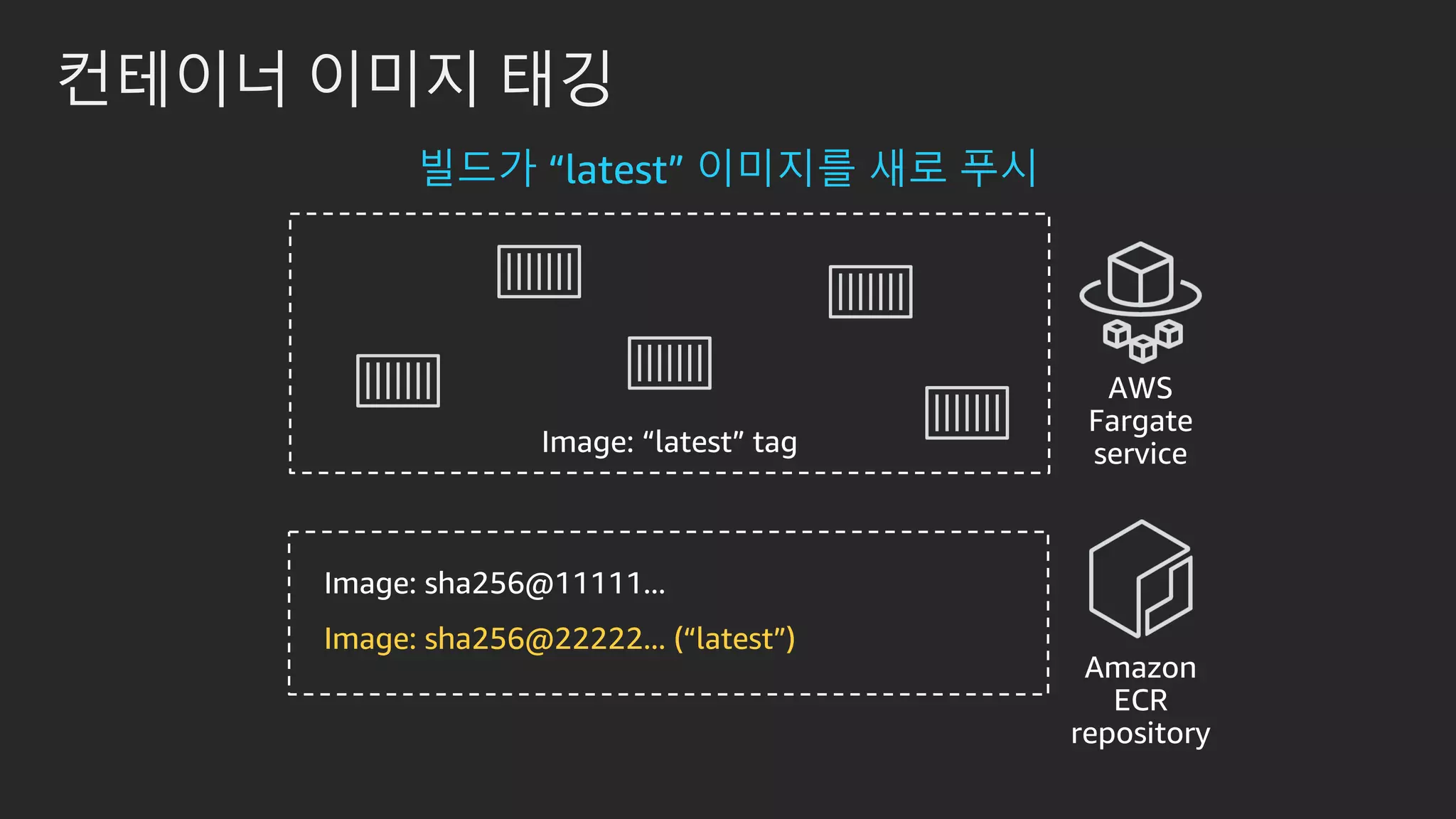

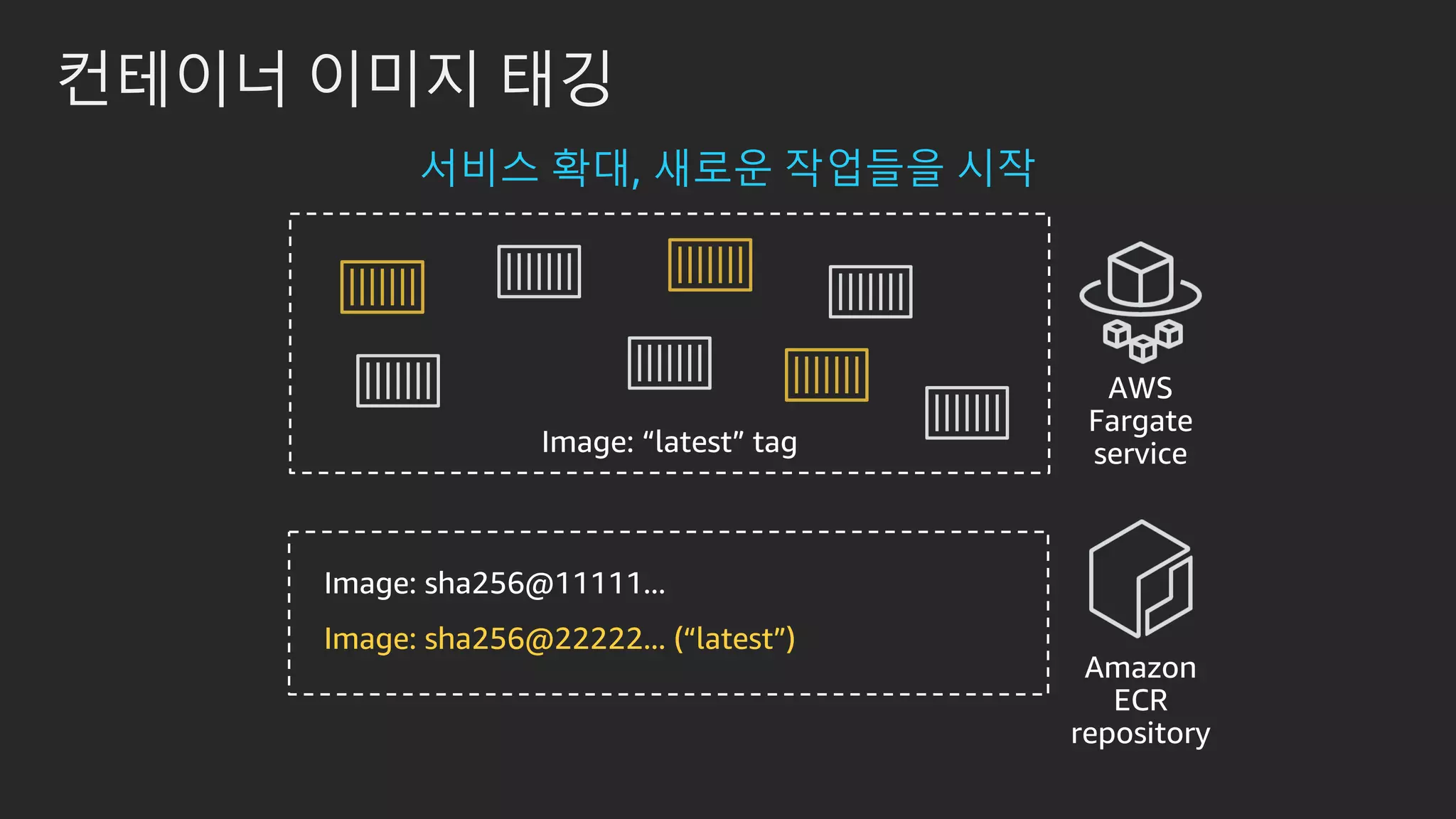

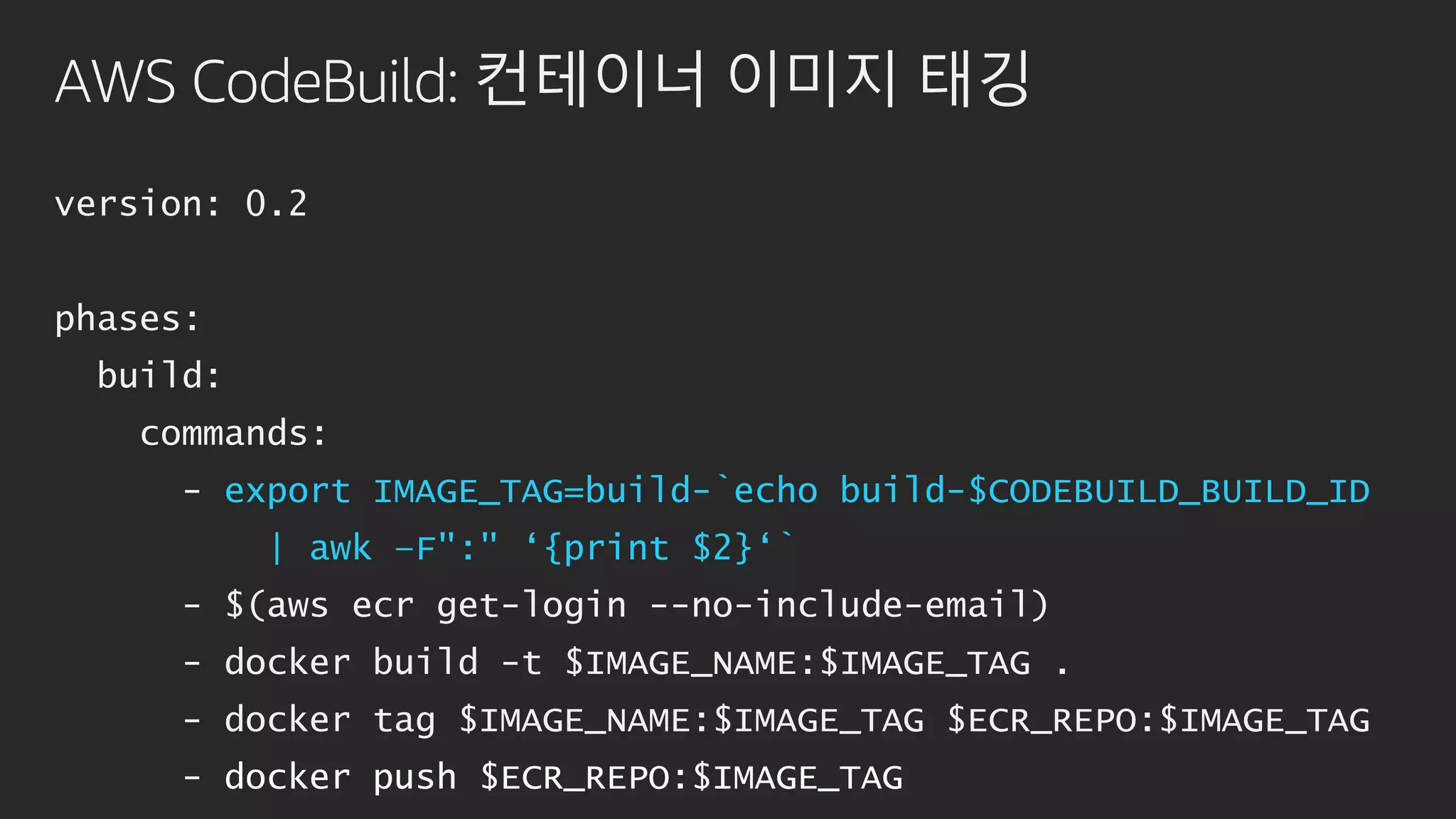

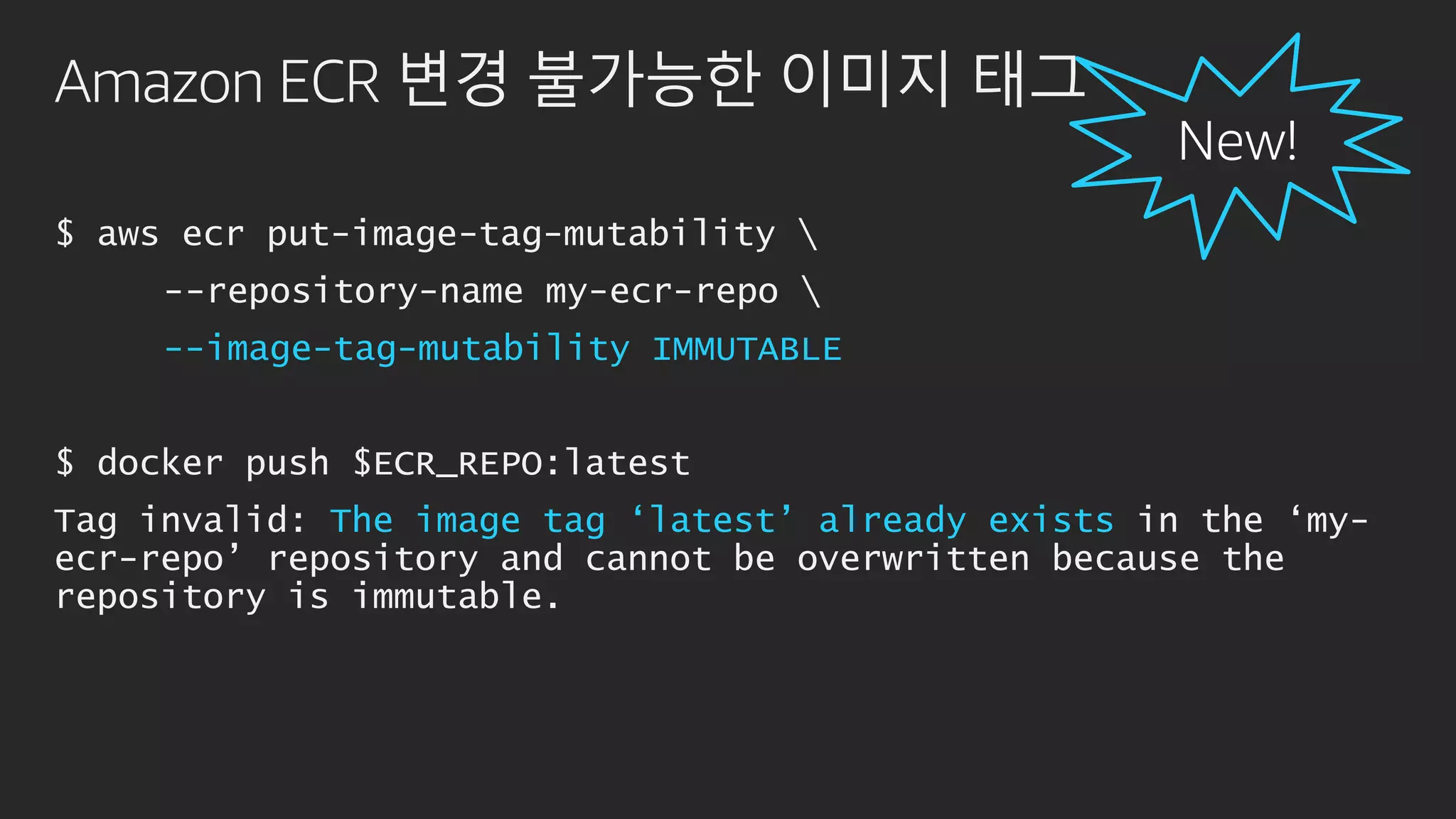

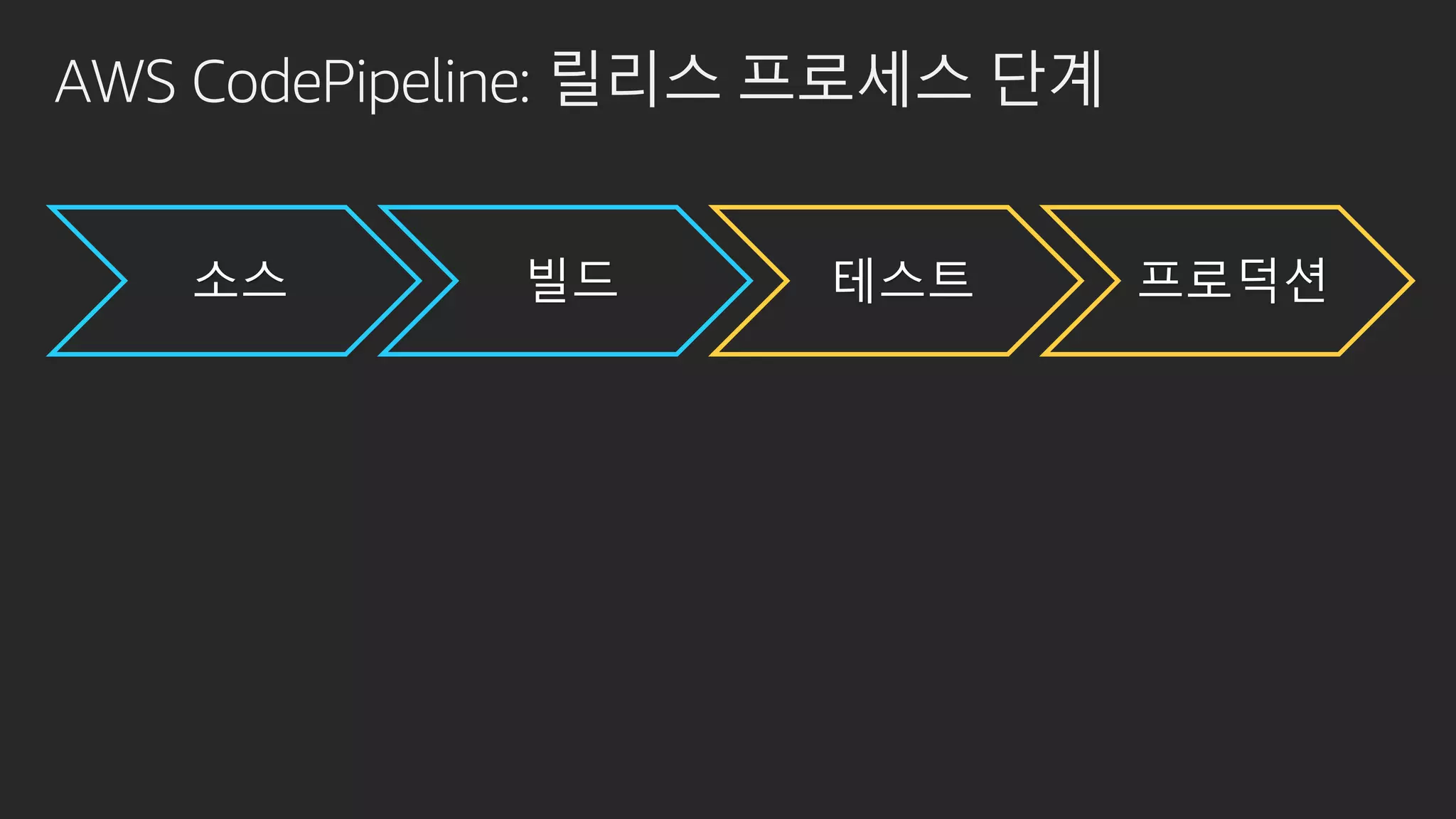

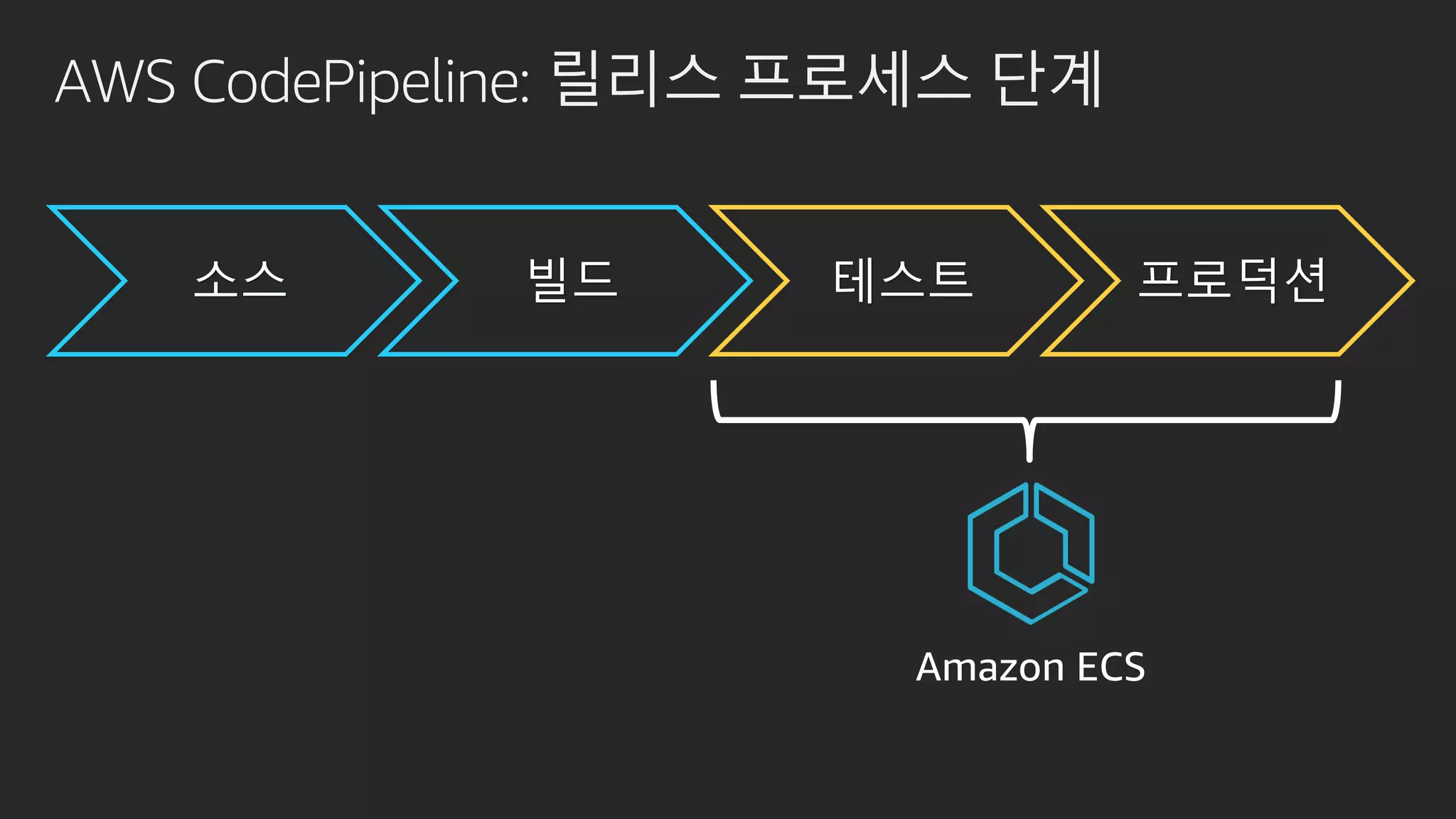

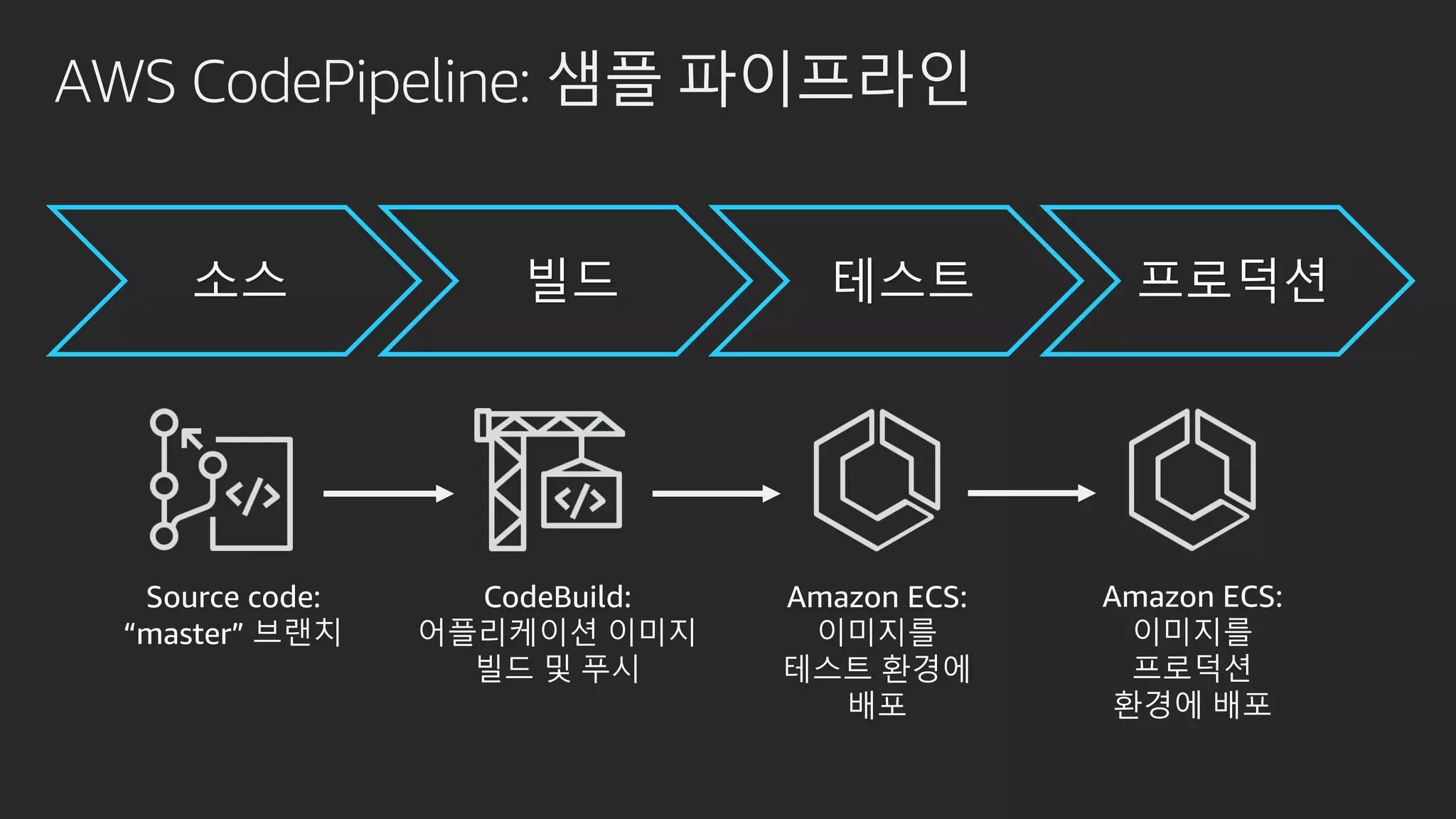

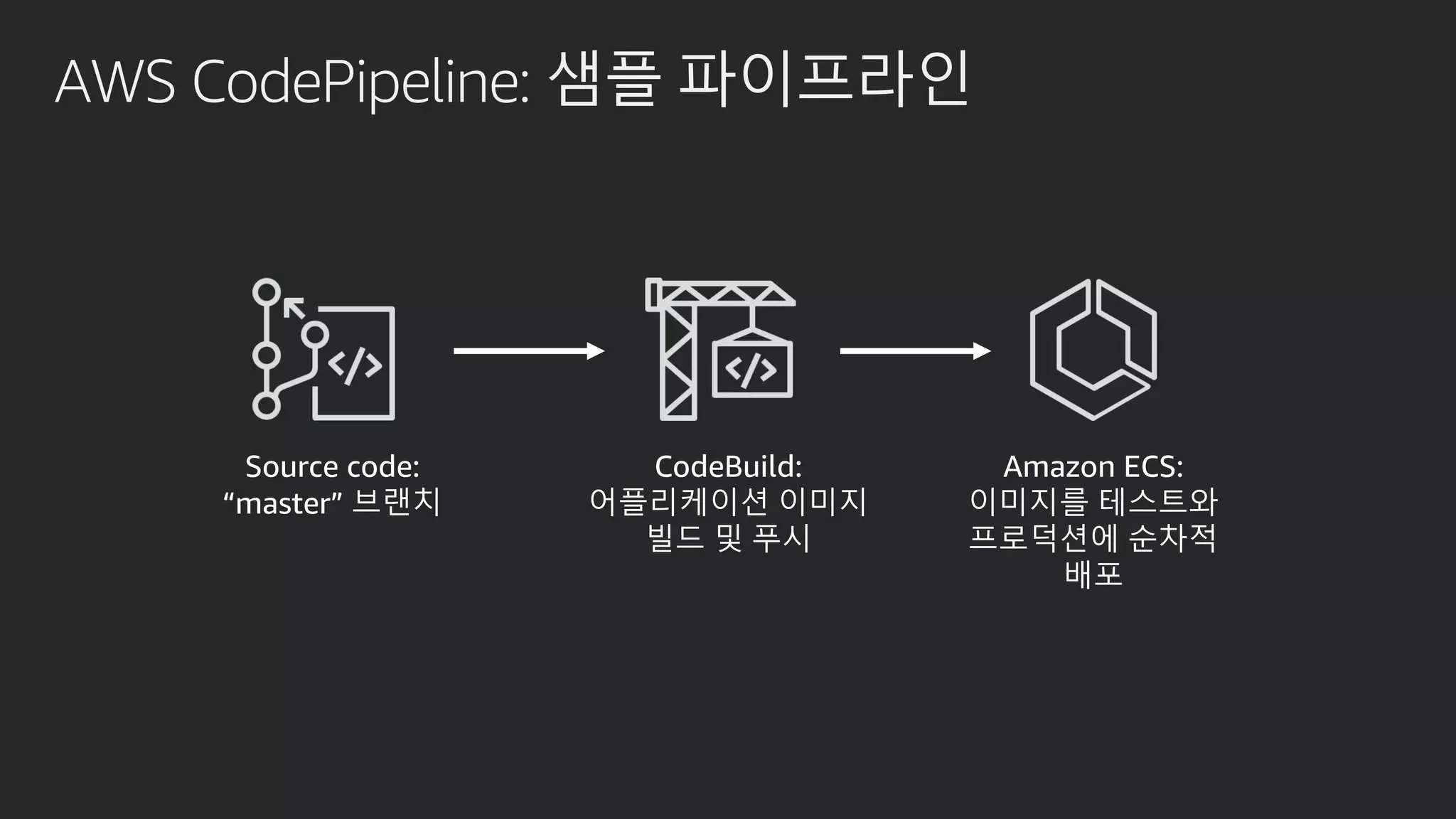

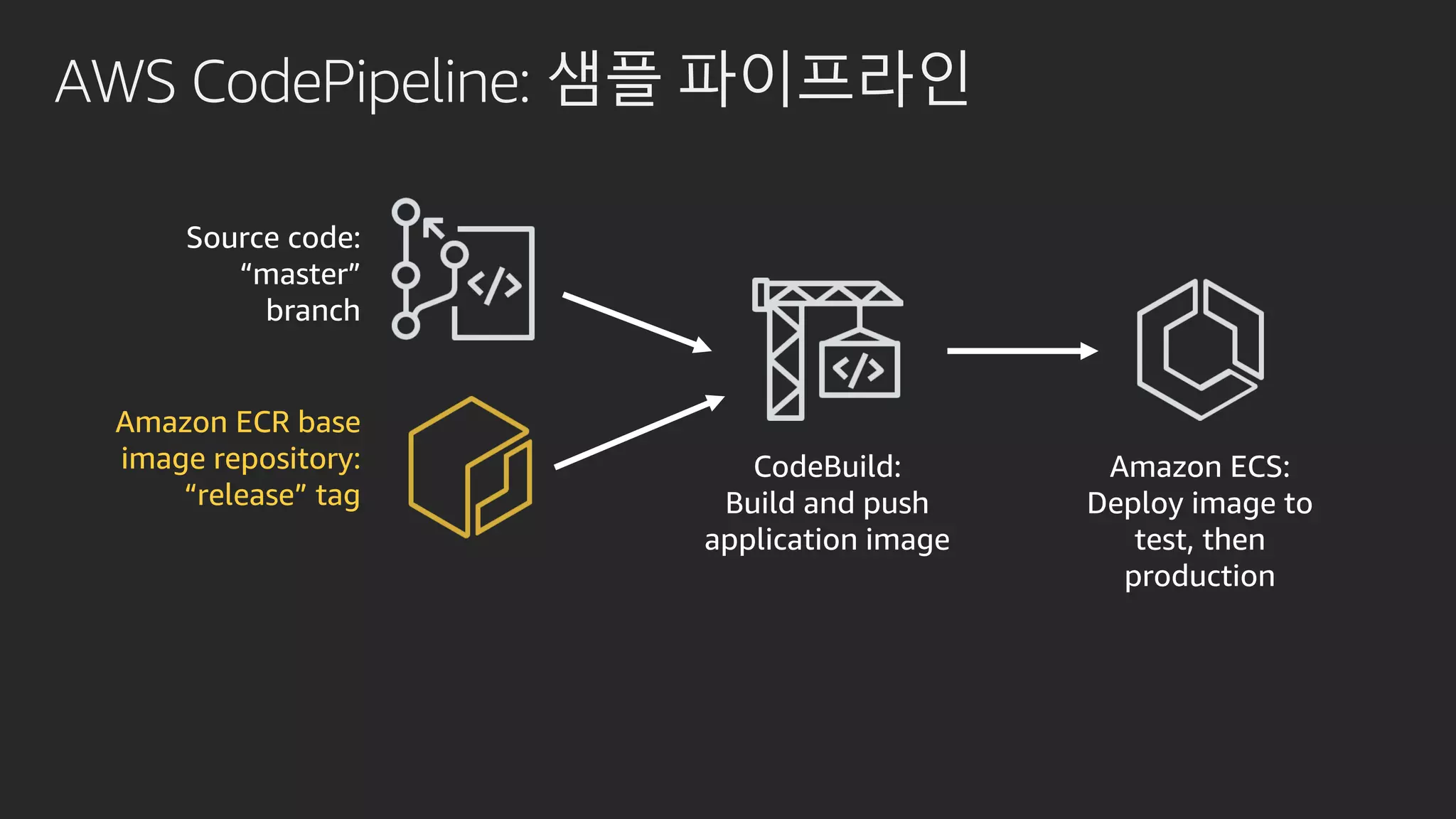

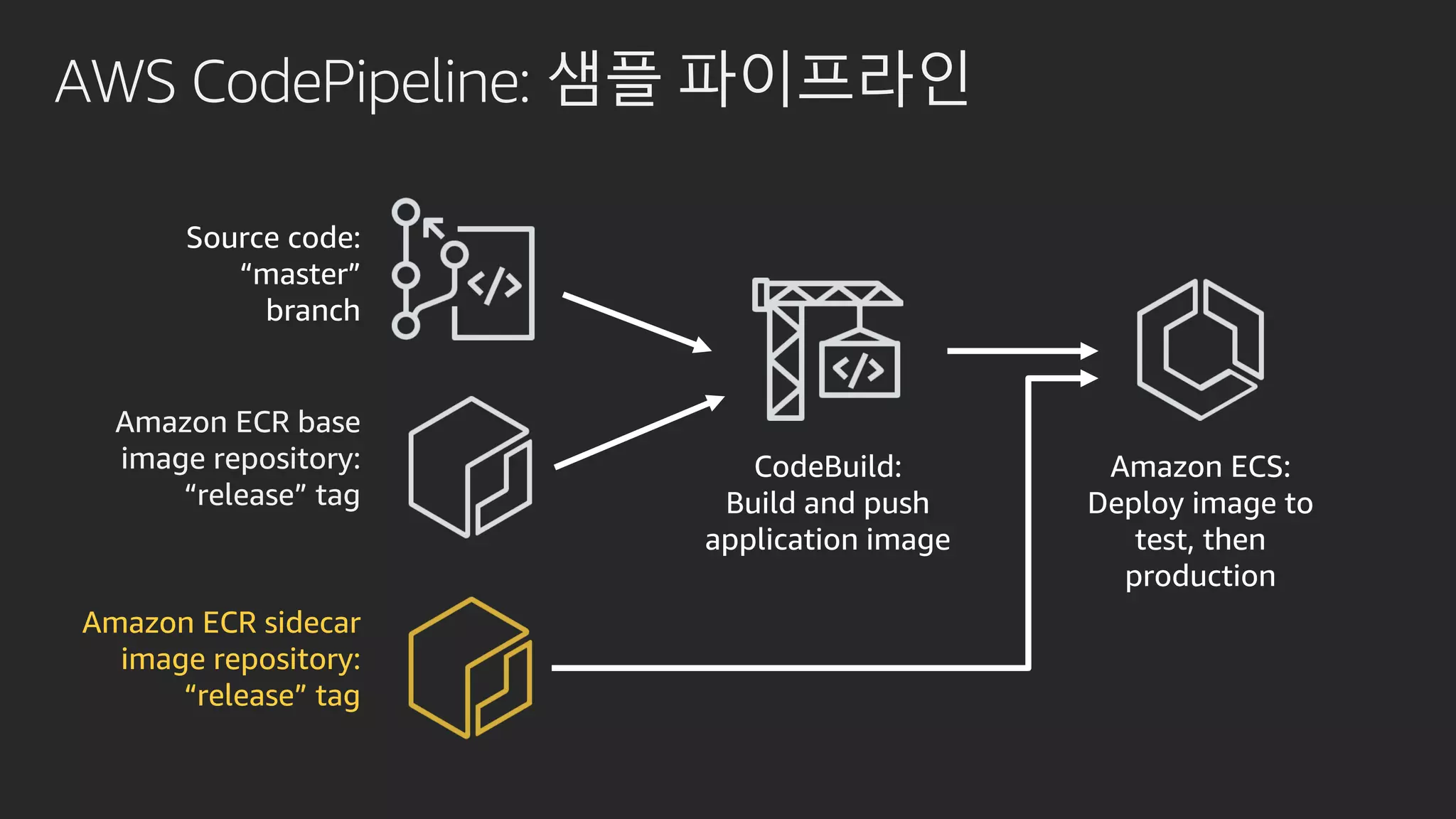

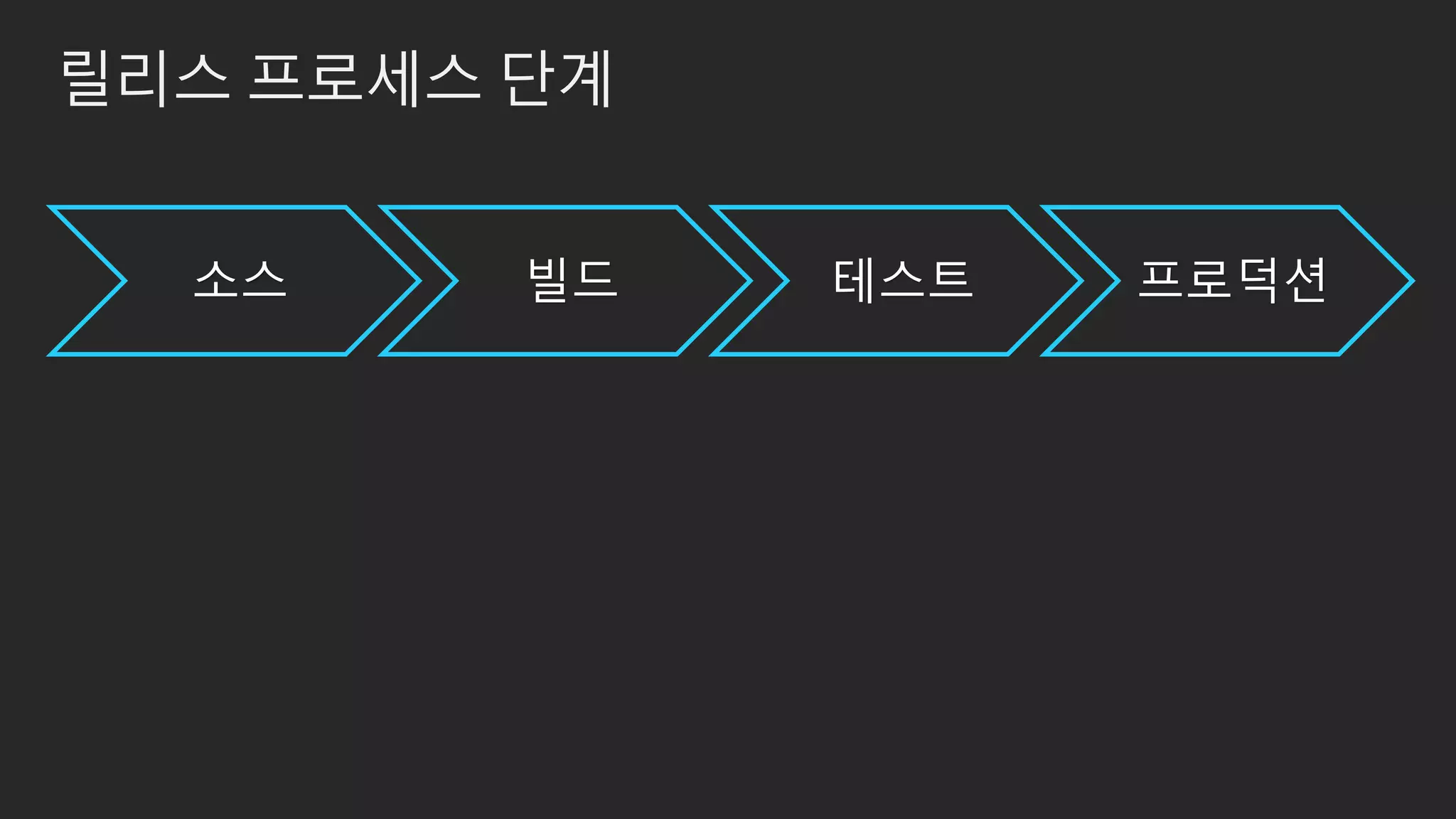

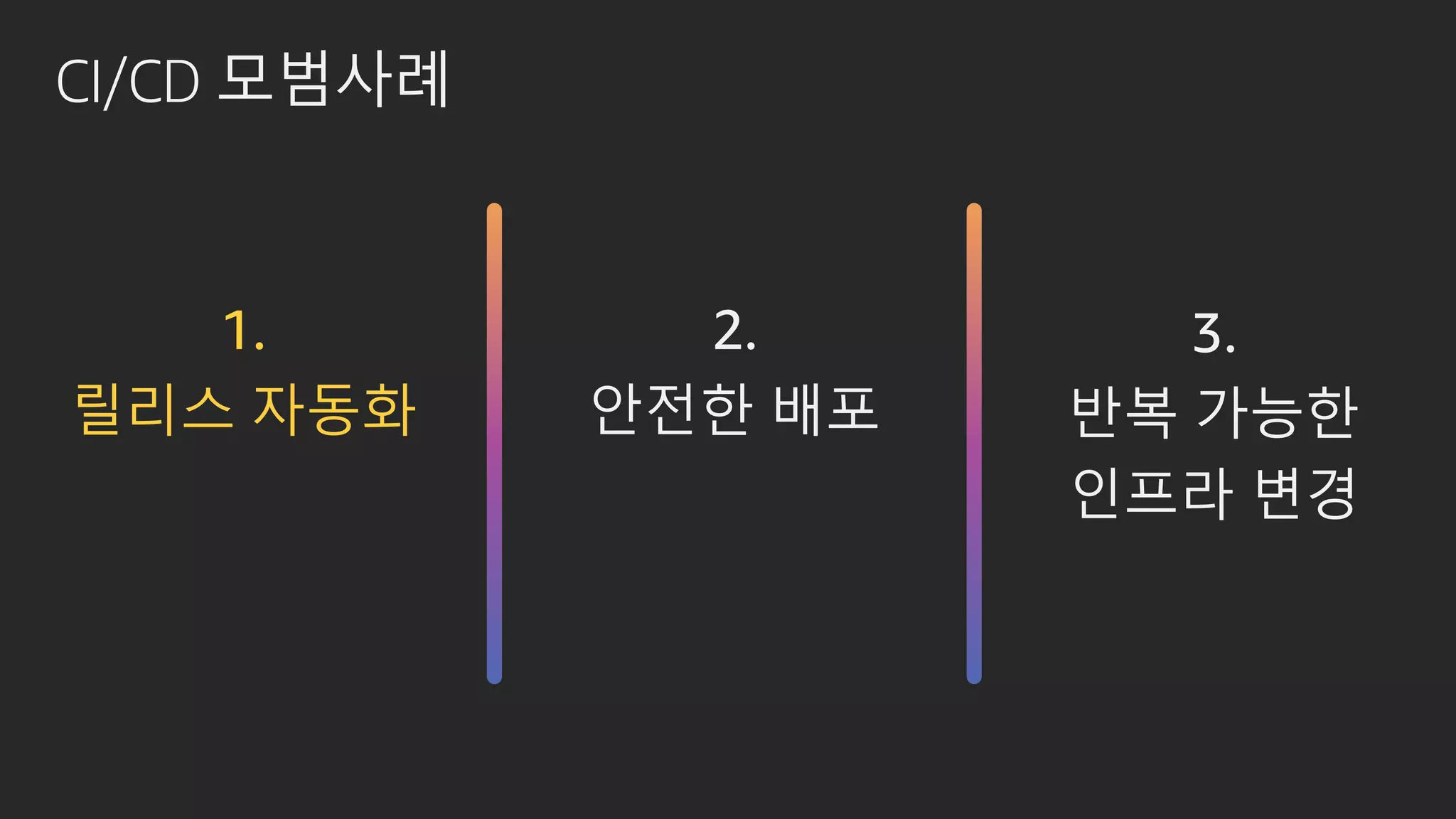

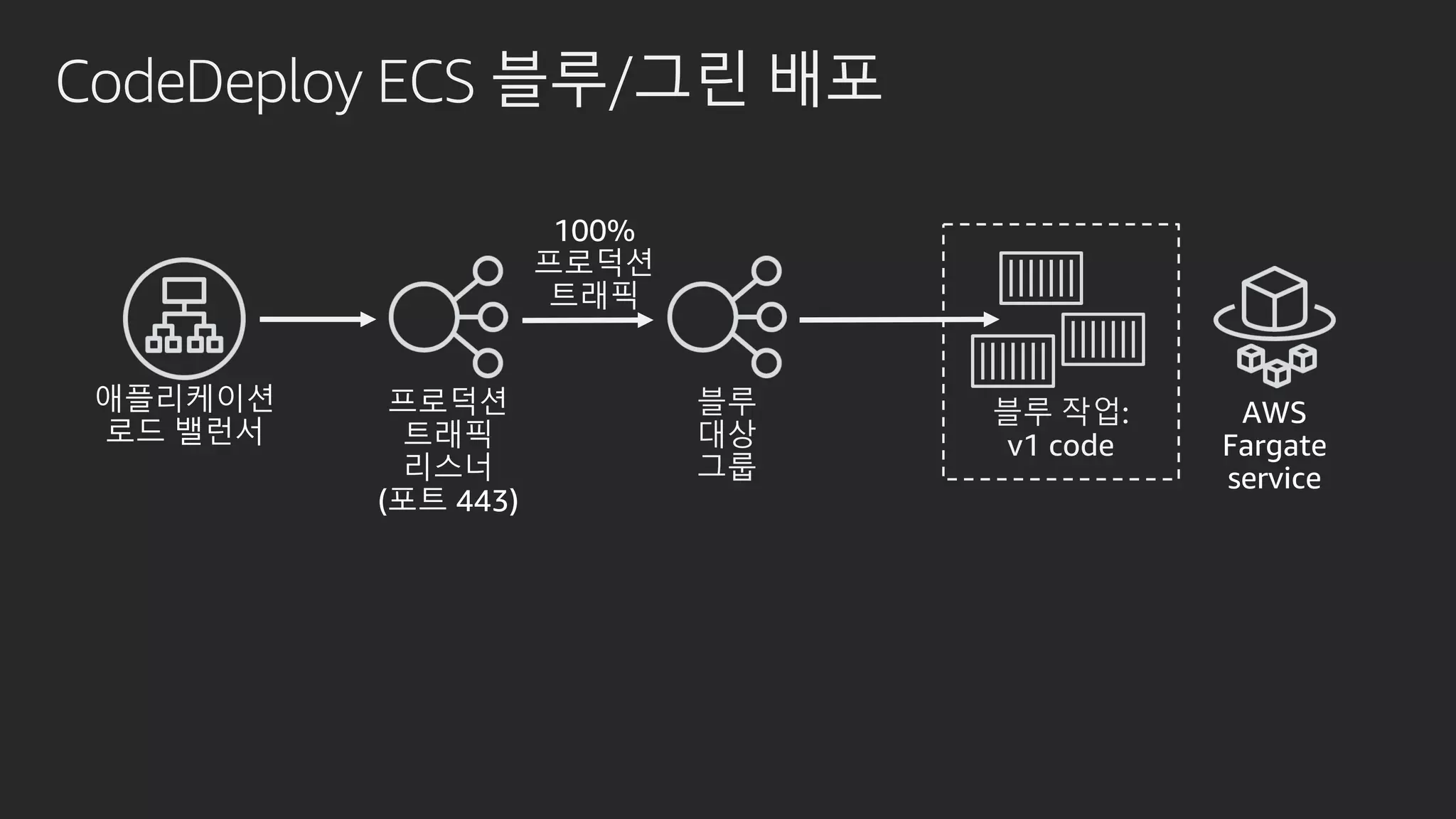

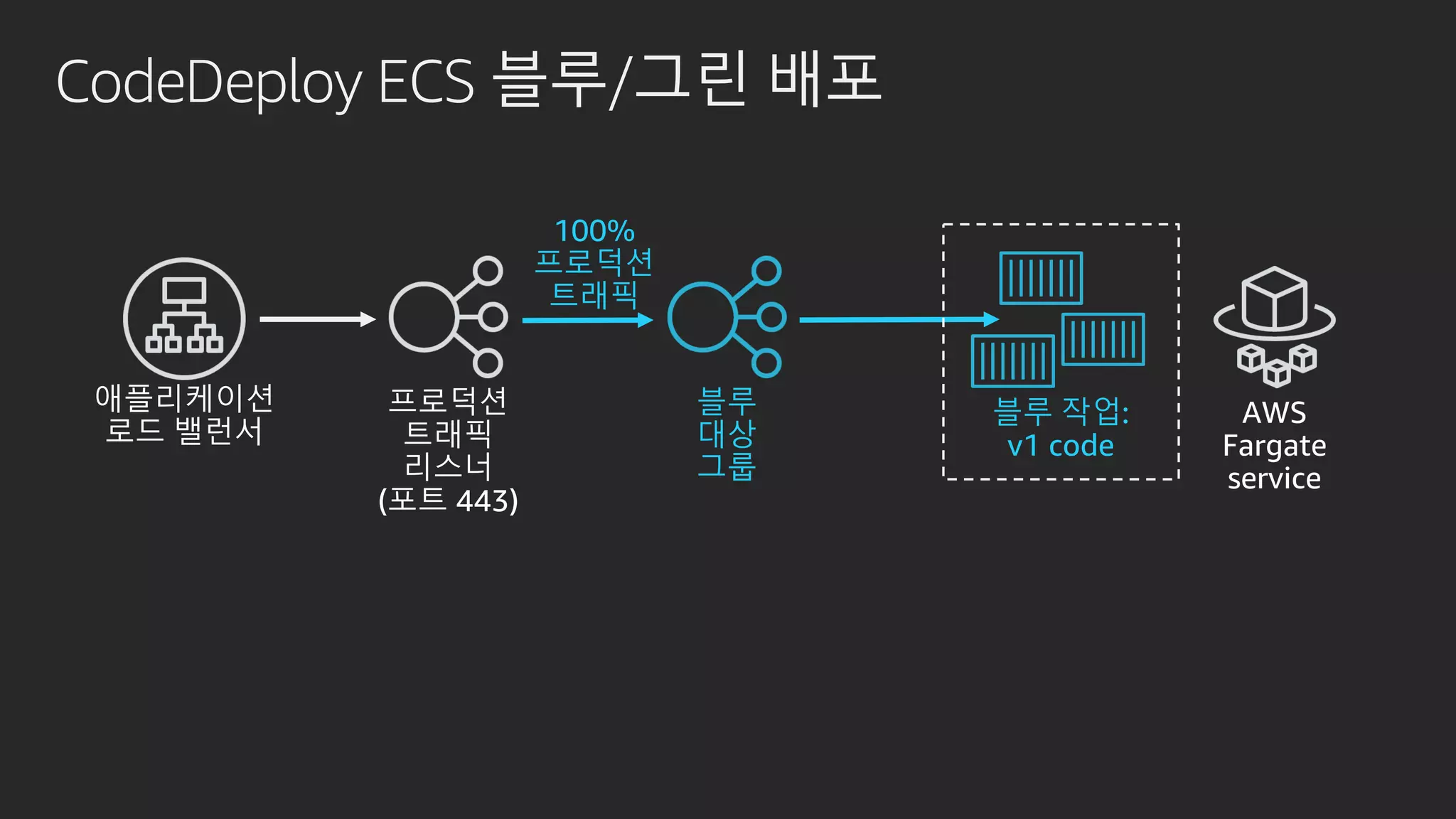

CI/CD 기술을 통해 팀은 민첩성을 높이고 고품질 제품을 신속하게 출시 할 수 있습니다. 이 세션에서는 컨테이너화 된 응용 프로그램을 관리 할 수 있도록 CI/CD 워크 플로우 작성을 위한 모범 사례를 안내합니다. AWS Cloud Development Kit를 사용하여 코드 애플리케이션 모델로 인프라를 다루고 AWS CodePipeline 및 AWS CodeBuild를 사용하여 CI/CD 릴리스 파이프 라인을 설정하는 방법을 보여줍니다. 마지막으로 AWS CodeDeploy를 사용한 안전한 배포 자동화에 대해 설명합니다.

![컨테이너와 CI/CD

FROM node:12

WORKDIR /opt/app

COPY package.json package-lock.json ./

RUN npm ci

COPY ./app /opt/app

EXPOSE 80

CMD [ "node", "service.js" ]](https://image.slidesharecdn.com/awsgamemasteronlinesession3-200427053420/75/AWS-Fargate-Amazon-ECS-CI-CD-AWS-AWS-Game-Master-5-2048.jpg)

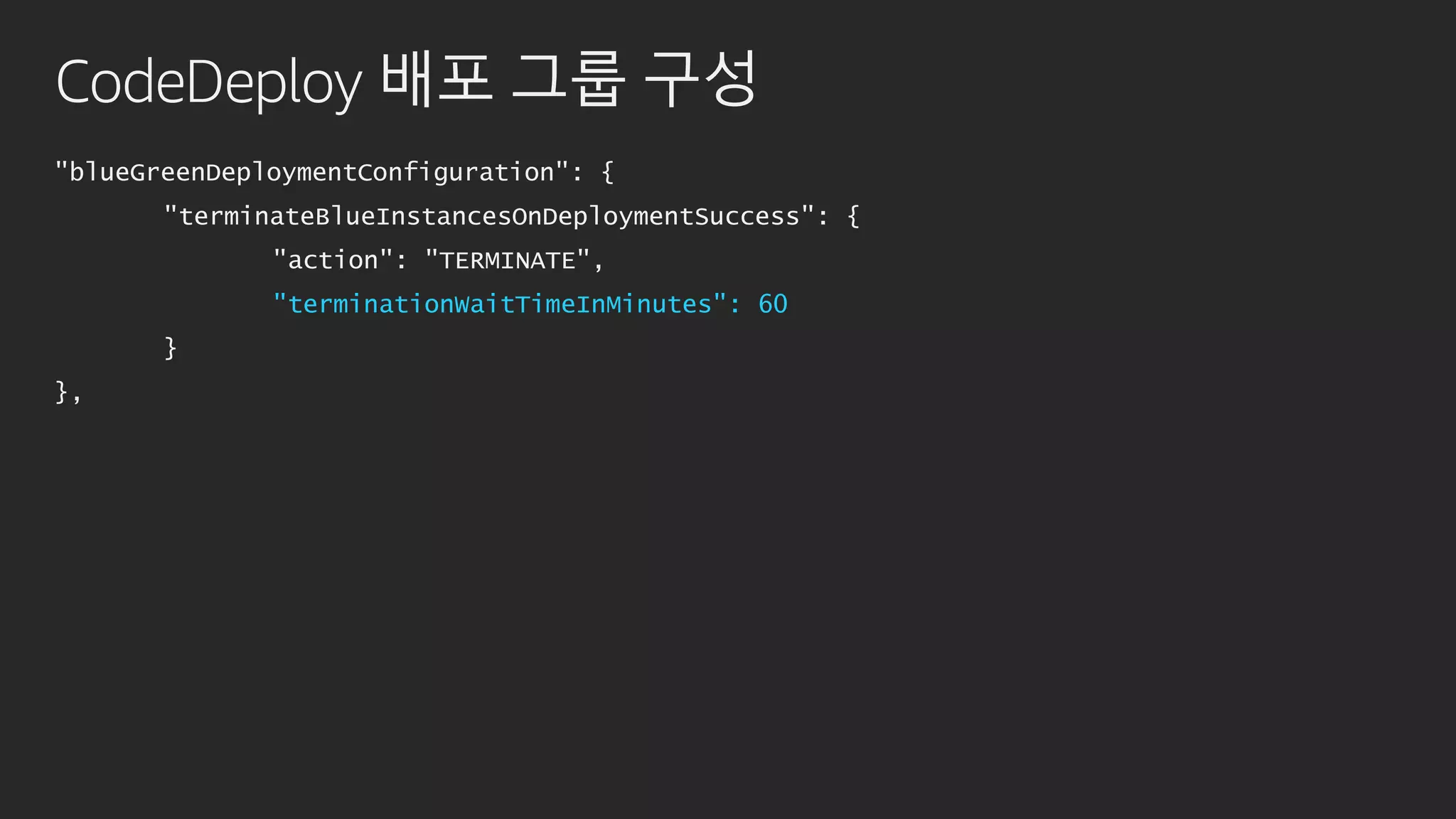

![CodeDeploy 배포 그룹 구성

"alarmConfiguration": {

"enabled": true,

"ignorePollAlarmFailure": false,

"alarms": [

{

"name": "MyCloudWatchAlarm_Http5xx"

},

{

"name": "MyCloudWatchAlarm_UnhealthyHosts"

},

{

"name": "MyCloudWatchAlarm_ErrorLogging"

}

]

}](https://image.slidesharecdn.com/awsgamemasteronlinesession3-200427053420/75/AWS-Fargate-Amazon-ECS-CI-CD-AWS-AWS-Game-Master-71-2048.jpg)