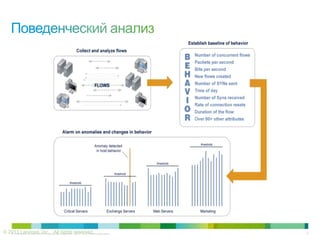

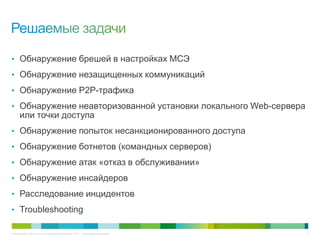

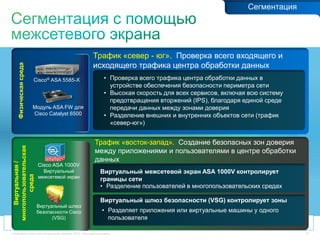

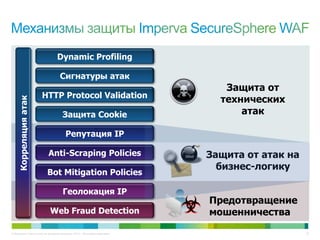

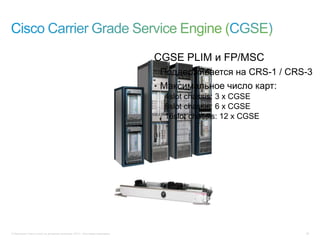

Документ обсуждает изменения в угрозах и поведении пользователей в интернете, а также стратегии защиты от них. Он представляет собой руководство по интегрированным архитектурам кибербезопасности, охватывает различные подходы к обнаружению и предотвращению атак, а также технологии контроля доступа и управления политикой безопасности. Cisco предлагает решения и инструменты для защиты данных и обеспечения безопасного доступа к ресурсам.