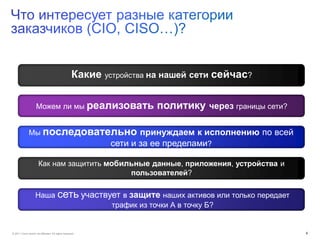

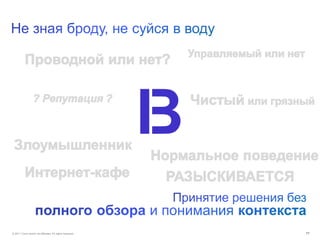

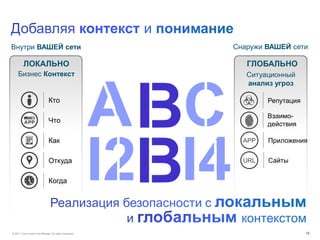

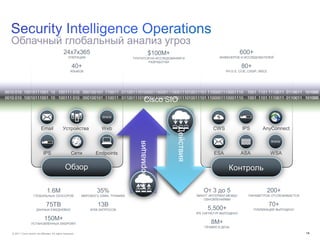

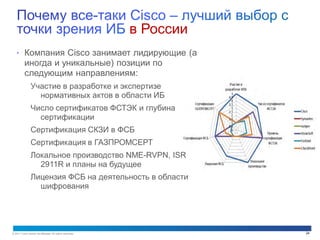

Документ описывает архитектуру Cisco SecureX в области информационной безопасности, акцентируя внимание на современных угрозах и требованиях к защите данных и приложений. Представлены предложения по интеграции сетевой безопасности, управлению угрозами и политиками через распределенные рабочие места, мобильные устройства и облачные решения. Также упоминается важность анализа угроз и обеспечения видимости всего трафика для эффективного управления безопасностью.