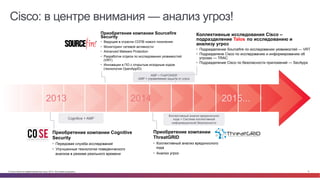

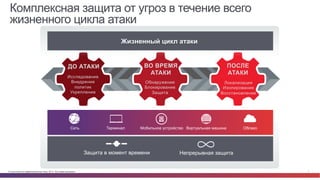

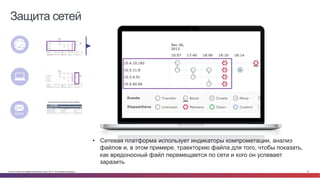

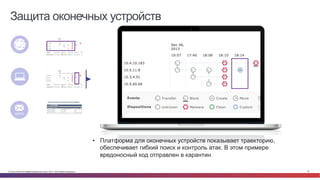

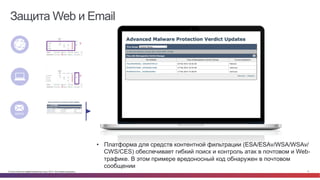

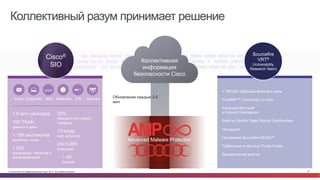

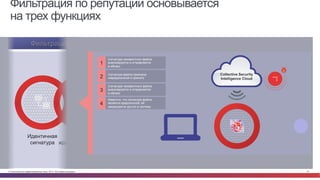

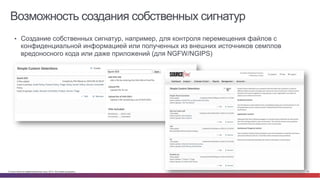

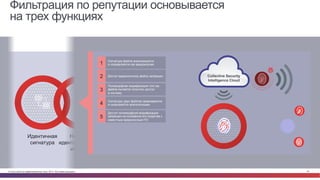

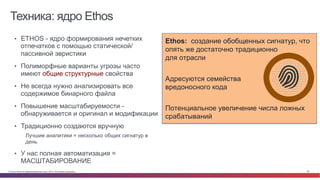

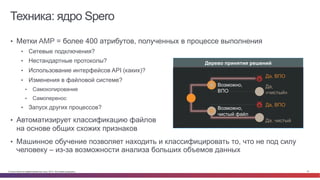

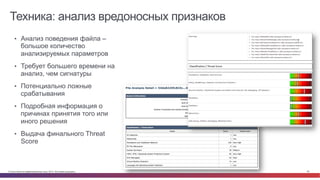

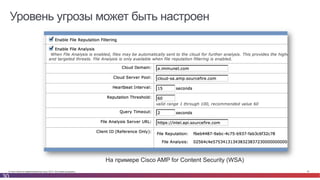

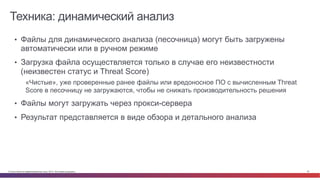

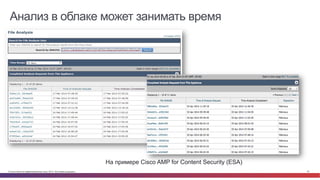

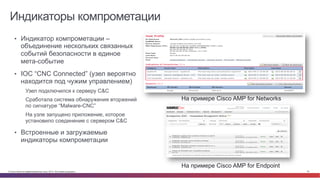

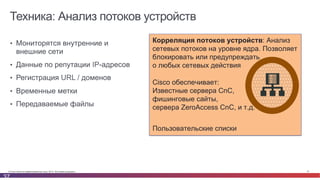

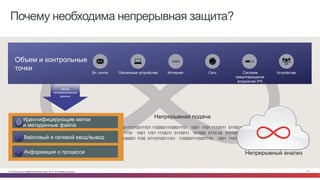

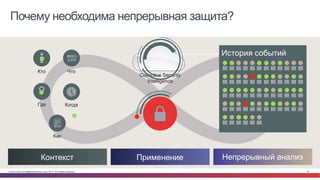

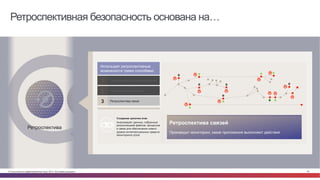

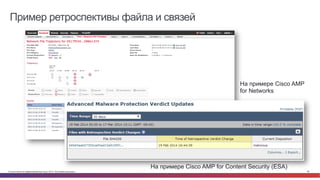

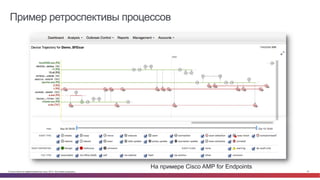

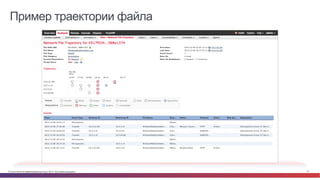

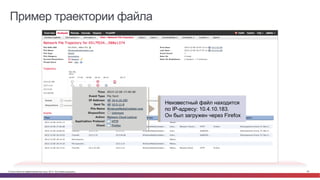

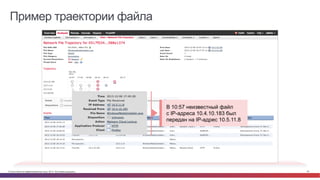

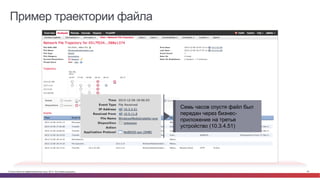

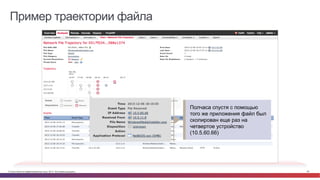

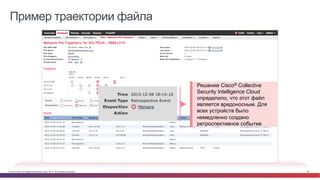

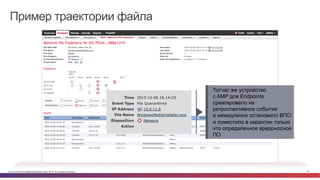

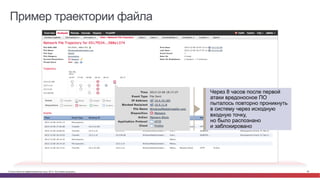

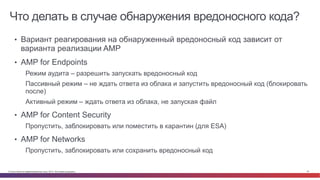

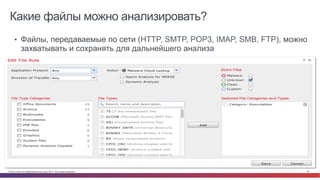

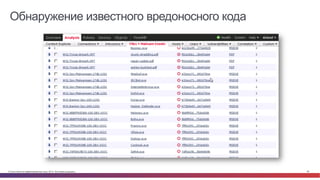

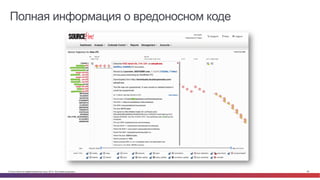

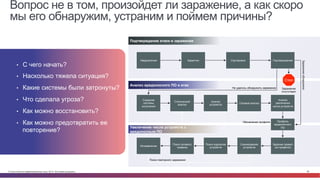

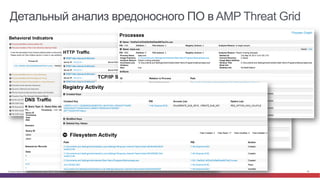

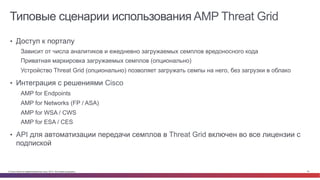

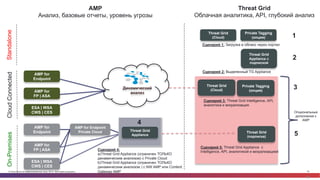

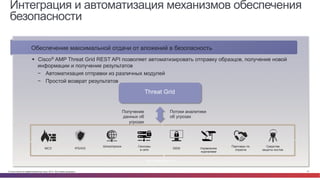

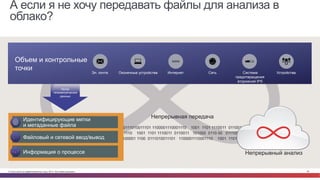

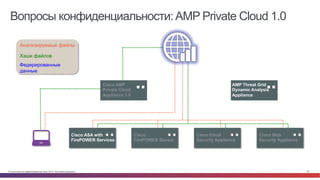

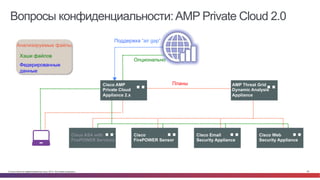

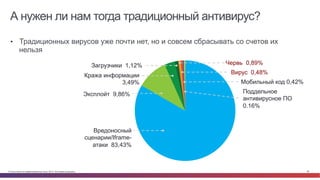

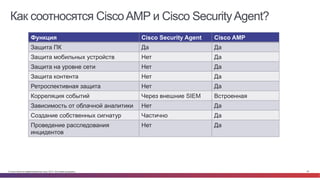

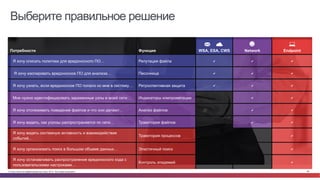

Документ представляет платформу Cisco AMP для защиты от вредоносного ПО, подчеркивая растущую угрозу киберпреступности и сложность современных атак. Используются различные технологии, включая поведенческий анализ и коллективную безопасность для обнаружения и блокирования угроз на всех этапах жизненного цикла атаки. Также упоминается интеграция AMP с другими системами безопасности Cisco для обеспечения комплексной защиты.