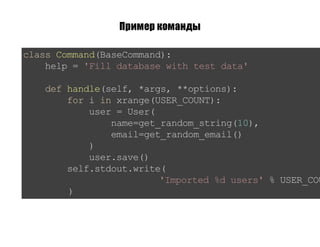

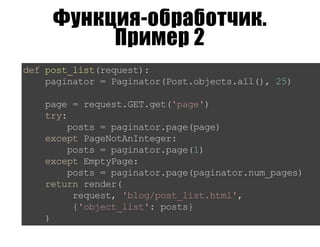

Документ представляет собой подробное руководство по использованию Django, включая темы, такие как views, middleware, управление сессиями и аутентификацией пользователей. В нем также обсуждаются классы на основе представлений (CBV), декораторы, обработка запросов и оптимизация производительности с помощью кэширования. Документ содержит множество примеров кода и полезных советов для разработки приложений на Django.

![Использование сессий

deflogin(request):

username=request.POST.get('username')

try:

user=User.objects.get(username=username)

exceptUser.DoesNotExist:

returnHttpResponse("Nosuchuser")

ifuser.check_password(request.POST.get('password')

request.session['user_id']=user.id

returnHttpResponse("You'reloggedin.")

else:

returnHttpResponse("Wrongcredentials.")](https://image.slidesharecdn.com/webdev8-140529013611-phpapp02/85/8-Django-12-320.jpg)

![Использование сессий

deflogout(request):

try:

delrequest.session['user_id']

exceptKeyError:

pass

returnHttpResponse("You'reloggedout.")](https://image.slidesharecdn.com/webdev8-140529013611-phpapp02/85/8-Django-13-320.jpg)

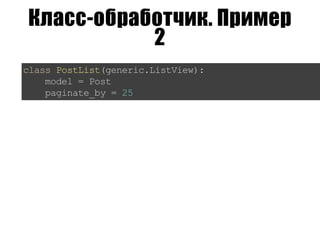

![Класс-обработчик. Пример

3

classCategoryListView(generic.ListView):

template_name='blog/category.html'

defget_queryset(self):

self.cat=get_object_or_404(

Category,pk=self.kwargs['pk']

)

returnPost.objects.filter(category=self.cat)

@method_decorator(login_required)

defdispatch(self,*args,**kwargs):

returnsuper(CategoryListView,self).dispatch(*

defget_context_data(self,**kwargs):

context=super(CategoryListView,self).get_con

context['category']=self.cat](https://image.slidesharecdn.com/webdev8-140529013611-phpapp02/85/8-Django-29-320.jpg)

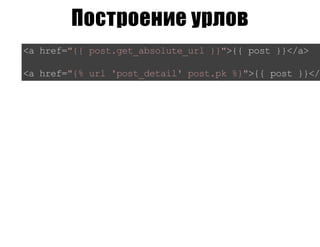

![Пример регистрации тэга

fromdjangoimporttemplate

fromblog.modelsimportPost

register=template.Library()

@register.inclusion_tag('blog/tags/lastposts.html')

deflast_posts():

return{'post_list':Post.objects.all()[:5]}](https://image.slidesharecdn.com/webdev8-140529013611-phpapp02/85/8-Django-36-320.jpg)