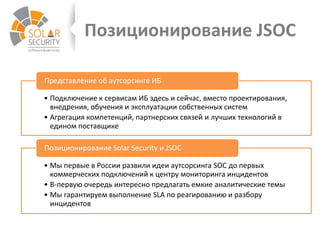

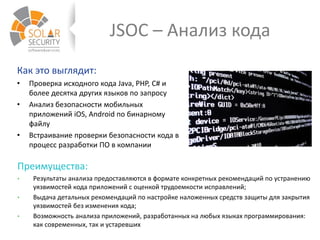

Компания Solar Security является разработчиком и провайдером сервисов информационной безопасности (ИБ) с двадцатилетним опытом. Они предлагают услуги аутсорсинга SOC и JSOC, предоставляя клиентам решение для мониторинга инцидентов, контроля защищенности и анализа кода, что позволяет избавиться от необходимости в собственном SOC и сократить время на реагирование на киберугрозы. Solar Security также предоставляет услуги по защите веб-приложений и анализу угроз, что актуально для российских компаний, сталкивающихся с киберпреступностью.