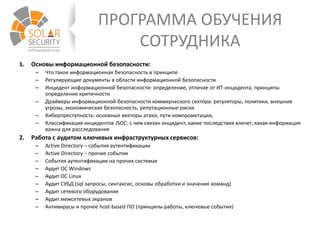

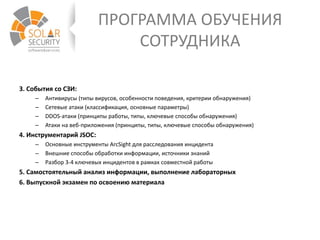

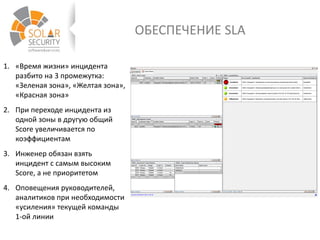

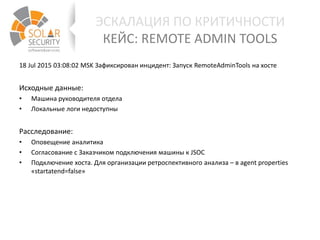

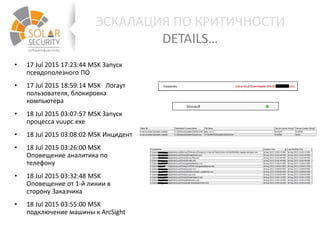

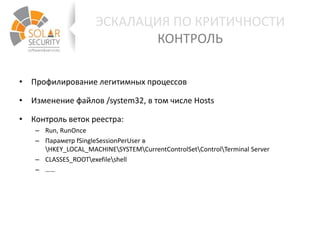

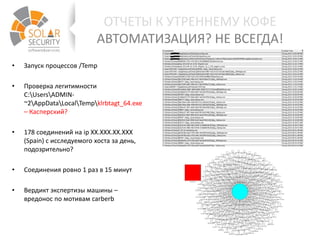

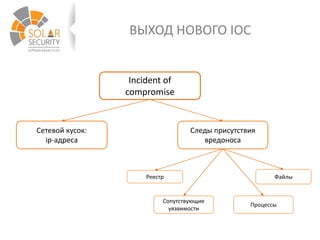

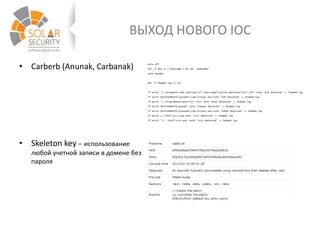

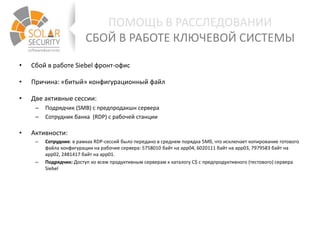

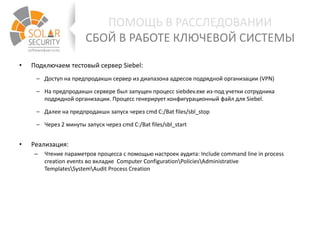

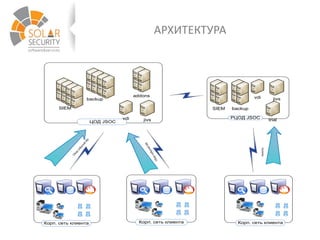

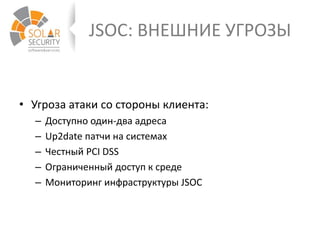

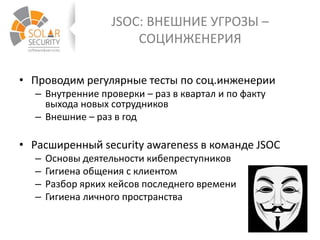

Документ описывает процесс обработки инцидентов в системе jsoc, включая этапы выявления, классификации, анализа и эскалации инцидентов. Он также содержит программу обучения сотрудников первой линии, разнообразные сценарии инцидентов и вопросы безопасности. В заключение рассматриваются проблемы эксплуатации siem и способы их решения, акцентируя внимание на важности визуализации и агрегации данных.