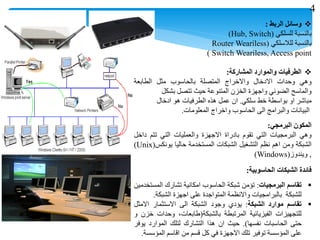

تتناول الوثيقة التطورات التكنولوجية في مجال الشبكات الحاسوبية، حيث تركز على الأهمية المتزايدة للشبكات في تبادل المعلومات والموارد. توضح الوثيقة مكونات الشبكة, بما في ذلك المكونات المادية مثل الخوادم ومحطات الطرفية، بالإضافة إلى المكونات البرمجية. كما تستعرض فوائد الشبكات مثل تقاسم البرمجيات والموارد وتحسين الأداء والأمان في المنشآت.