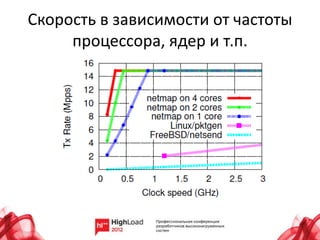

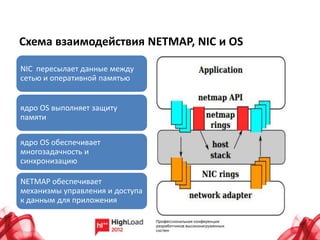

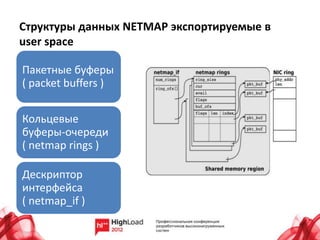

Доклад посвящен фреймворку netmap, разработанному Луиджи Риццо, и его возможностям обработки сетевого трафика на высоких скоростях до 10 Gbit/s. Рассматриваются проблемы производительности стека TCP/IP, архитектура netmap и его ключевые операции, а также примеры использования, включая генератор трафика и систему защиты от DDoS-атак. Подтверждаются высокие показатели производительности и эффективность netmap в фильтрации трафика.

![Вычисляем наносекунды

KERNEL SPACE USER SPACE

#define D(format, ...) #define D(format, ...)

do { do {

struct timespec __xxts; if (!verbose) break;

nanotime(&__xxts); struct timespec _xxts;

printf("%03d.%09d %s [%d] clock_gettime(CLOCK_REALTIME,

"format "n", &_xxts)

(int)__xxts.tv_sec % fprintf(stderr, "%03d.%09d %s

[%d] " format

1000, (int)__xxts.tv_nsec,

"n”,(int)_xxts.tv_sec

__FUNCTION__, __LINE__,

%1000, (int)_xxts.tv_nsec,

##__VA_ARGS__);

__FUNCTION__, __LINE__,

} while (0)

##__VA_ARGS__);

} while (0)](https://image.slidesharecdn.com/netmapbyluigirizzo-opensource-121021005500-phpapp01/85/Netmap-by-luigi-rizzo-opensource-5-320.jpg)

![Zero copy packet forwarding

...

ns_src = &src_nr_rx->slot[i]; /* locate src and dst slots */

ns_dst = &dst_nr_tx->slot[j];

/* swap the buffers */

tmp = ns_dst->buf_index;

ns_dst->buf_index = ns_src->buf_index;

ns_src->buf_index = tmp;

/* update length and flags */

ns_dst->len = ns_src->len;

ns_src->len = 0;

/* tell kernel to update addresses in the NIC rings */

ns_dst->flags = ns_src->flags = BUF_CHANGED;

dst_nr_tx->avail--; // Для большей ясности кода проверка

src_nr_rx->avail--; // avail > 0 не сделана

...](https://image.slidesharecdn.com/netmapbyluigirizzo-opensource-121021005500-phpapp01/85/Netmap-by-luigi-rizzo-opensource-16-320.jpg)

![Прототип генератора трафика

fds.fd = open("/dev/netmap", O_RDWR);

strcpy(nmr.nm_name, "ix0");

ioctl(fds.fd, NIOCREG, &nmr);

p = mmap(0, nmr.memsize, fds.fd);

nifp = NETMAP_IF(p, nmr.offset);

fds.events = POLLOUT;

for (;;) {

poll(fds, 1, -1);

for (r = 0; r < nmr.num_queues; r++) {

ring = NETMAP_TXRING(nifp, r);

while (ring->avail-- > 0) {

i = ring->cur;

buf = NETMAP_BUF(ring, ring->slot[i].buf_index);

//... store the payload into buf ...

ring->slot[i].len = ... // set packet length

ring->cur = NETMAP_NEXT(ring, i);

}

}

}](https://image.slidesharecdn.com/netmapbyluigirizzo-opensource-121021005500-phpapp01/85/Netmap-by-luigi-rizzo-opensource-18-320.jpg)

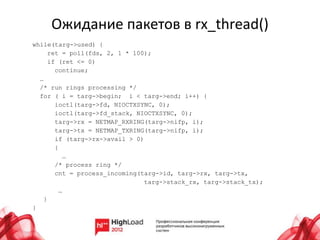

![Подготовка и включение режима

NETMAP

struct nmreq nmr;

…

for (i=0, i < MAX_THREADS, i++) {

…

targ[i]->nmr.ringid = i | NETMAP_HW_RING;

…

ioctl(targ[i].fd, NIOCREGIF, &targ[i]->nmr);

…

targ[i]->mem = mmap(0, targ[i]->nmr.nr_memsize,

PROT_WRITE | PROT_READ, MAP_SHARED, targ[i].fd, 0);

targ[i]->nifp = NETMAP_IF(targ[i]->mem, targ[i]->nmr.nr_offset);

targ[i]->nr_tx = NETMAP_TXRING(targ[i]->nifp, i);

targ[i]->nr_rx = NETMAP_RXRING(targ[i]->nifp, i);

…

}](https://image.slidesharecdn.com/netmapbyluigirizzo-opensource-121021005500-phpapp01/85/Netmap-by-luigi-rizzo-opensource-20-320.jpg)

![Стартуем thread’ы каждая из которых

работает со своей очередью

for ( i = 0; i < MAX_THREADS; i++ ) {

/* start first rx thread */

targs[i].used = 1;

if (pthread_create(&targs[i].thread, NULL, rx_thread, &targs[i]) == -1) {

D("Unable to create thread %d", i);

exit(-1);

}

}

…

/* Wait until threads will finish their loops */

for ( i = 0; i < MAX_THREAD; i++ ) {

if( pthread_join(targs[i].thread, NULL) ) {

ioctl(targs[i].fd, NIOCUNREGIF, &targs[i].nmr);

close(targs[i].fd);

}

…

}](https://image.slidesharecdn.com/netmapbyluigirizzo-opensource-121021005500-phpapp01/85/Netmap-by-luigi-rizzo-opensource-22-320.jpg)

![Получение доступа к raw пакетам

process_incoming()

limit = nic_rx->avail;

while ( limit-- > 0 ) {

struct netmap_slot *rs = &nic_rx->slot[j]; // rx slot

struct netmap_slot *ts = &nic_tx->slot[k]; // tx slot

eth = (struct ether_header *)NETMAP_BUF(nic_rx,

rs->buf_idx);

if (eth->ether_type != htons(ETHERTYPE_IP)) {

goto next_packet; // pass non-ip packet

}

/* get ip header of the packet */

iph = (struct ip *)(eth + 1);

…

}](https://image.slidesharecdn.com/netmapbyluigirizzo-opensource-121021005500-phpapp01/85/Netmap-by-luigi-rizzo-opensource-24-320.jpg)