FIREWALL-LAPORAN

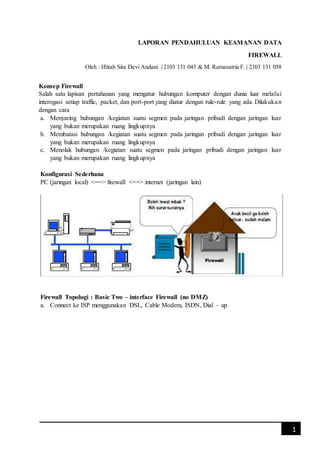

- 1. 1 LAPORAN PENDAHULUAN KEAMANAN DATA FIREWALL Oleh : Iftitah Sita Devi Andani | 2103 131 043 & M. Ramasatria F. | 2103 131 058 Konsep Firewall Salah satu lapisan pertahanan yang mengatur hubungan komputer dengan dunia luar melalui interogasi setiap traffic, packet, dan port-port yang diatur dengan rule-rule yang ada. Dilakukan dengan cara a. Menyaring hubungan /kegiatan suatu segmen pada jaringan pribadi dengan jaringan luar yang bukan merupakan ruang lingkupnya b. Membatasi hubungan /kegiatan suatu segmen pada jaringan pribadi dengan jaringan luar yang bukan merupakan ruang lingkupnya c. Menolak hubungan /kegiatan suatu segmen pada jaringan pribadi dengan jaringan luar yang bukan merupakan ruang lingkupnya Konfigurasi Sederhana PC (jaringan local) <==> firewall <==> internet (jaringan lain) Firewall Topologi : Basic Two – interface Firewall (no DMZ) a. Connect ke ISP menggunakan DSL, Cable Modem, ISDN, Dial – up

- 2. 2 b. Menyediakan untuk “Internet Connection Sharing” dari sebuah alamat IP public single untuk sebuah jaringan local menggunakan SNAT / Masquerading Firewall Topologi : Three – interface Firewall (with DMZ) a. Menyediakan internet connection sharing dari satu atau lebih alamat IP public b. Mempunyai sebuah DMZ yang berisi beberapa server yang terbuka untuk internet c. Jika sebuah server dihack, firewall dan jaringan Local tidak menyepakati Tipe Firewall Berdasarkan mekanisme cara kerja a. Packet Filtering : memfilter paket berdasarkan sumber, tujuan dan atribut paket (filter berdasarkan IP dan Port). Yang difilter IP, TCP, UDP, dan ICMP hraders dan Port Number b. Application Level : biasa disebut proxy firewall, filter biasa berdasarkan content paket c. Circuit Level Gateway : filter berdasarkan sesi komunikasi, dengan pengawasan sesi handshake. Terdapat sesi NEW / ESTABLISH d. Statefull Multiplayer Inspection Firewall : kombinasi dari ketga tipe firewall diatas Circuit Level / Stateful Inspection Firewalls a. Default Behavior Membolehkan koneksi yang diinialisasi oleh sebuah host internal. Tidak memperbolehkan koneksi yang diinialisasi oleh sebuah host external. Bisa mengubah default behavior dengan ACL. b. Untuk DMZ implementation

- 3. 3 DMZConfiguration a. Tempat web server dalam jaringan DMZ b. Hanya membolehkan port web (TCP Port 80 dan 443) c. Tidak membolehkan web server mengakses ke jaringan nada d. Membolehkan local network untuk manage web server (SSH) e. Tidak membolehkan server untuk konek ke internet f. Patching tidak sesuai IPTABLES iptables adalah suatu tools dalam sistem operasi linux yang berfungsi sebagai alat untuk melakukan filter (penyaringan) terhadap (trafic) lalulintas data. Secara sederhana digambarkan sebagai pengatur lalulintas data. Dengan iptables inilah kita akan mengatur semua lalulintas dalam komputer kita, baik yang masuk ke komputer, keluar dari komputer, ataupun traffic yang sekedar melewati komputer kita. PRINSIP KERJA IPTABLE Paket masuk diproses berdasarakan tujuan : a. Destination IP untuk Firewall masuk proses input b. Destination IP bukan untuk firewall tapi diteruskan masuk proses FORWARD

- 4. 4 Selanjutnya dicocokkam berdasarkan table policy yang dipunyai firewall apakah di – accept atau di – drop

- 5. 5 Firewall Machine SINTAKS IPTABLES Opsi : 1. –A : menambah satu aturan baru ditempatkan pada posisi terakhir iptables –A INPUT … 2. –D : menghapus rule iptables –D INPUT 1 iptables –D –s 202.154.178.2 … 3. –I : menambah aturan baru penempatan bisa disisipkan sesuai nomor iptables –I INPUT 3 –s 202.154.178.2 –j ACCEPT 4. –R : mengganti rule iptables –R INPUT 2 –s –s 202.154.178.2 –j ACCEPT 5. –F : menghapus seluruh rule iptables –F 6. –L : melihat rule iptables –L

- 6. 6 PARAMETER 1. –p [!] protocol : protocol yang akan dicek Iptables –A INPUT –p tcp … 2. –s [!] address/[mask] : memeriksa kecocokan sumber paket Iptables –A INPUT –s 10.252.44.145 … 3. –d [!] address/[mask] : memeriksa kecocokan tujuan paket Iptables –A INPUT –d 202.154.178.2 … 4. –j target : menentukann nasib paket, target misal ACCEPT/ DROP/ REJECT Iptables –A INPUT –d 202.154.178 –j DROP 5. –i [!] interface name : identifikasi kartu jaringan tempat masuknya data IPTABLES –A INPUT –i eth0 … 6. –o [!] interface_name : identifikasi kartu jaringan tempat keluarnya paket Iptables –A OUTPUT –o eth1 … MATCH IPTABLES 1. --mac address : matching apket berdasarkan nomor MAC Address Iptables –m mac –mac-address 44:45:53:54:00:FF 2. Multiport : mendefinisikan banyak port Iptables –m multiport –source-oprt 22,25,110,80 –j ACCEPT 3. State : mendefinisikan state dari koneksi Iptables –A INPUT –m state –state NEW, ESTABLISH –j ACCEPT TARGET / JUMP IPTABLES 1. ACCEPT, setiap paket langsung diterima Iptables –A INPUT –p tcp –dport 80 –j ACCEPT 2. DROP, paket datang langsung dibuang Iptables –A INPUT –p tcp –dport 21 –j DROP 3. REJECT, paket yang ditolak akan dikirimi pesan ICMP error Iptables –A INPUT –p tcp –dport 21 –j REJECT 4. SNAT, sumber paket dirubah, biasanya yang memiliki koneksi internet Iptables –t nat –A POSROUTING –p tcp –o eth0 –j SNAT –to-source 202.154.178.2 5. DNAT, merubah tujuan alamat paket. Biasanya jika server alamat Ipnya lokal, supaya internet bisa tetap akses diubah ke public Iptables –t nat –A PREPROUTING –p tcp –d 202.154.178.2 –dport 80 –j DNAT – todestination 192.168.1.1 6. MASQUERADE, untuk berbagi koneksi internet dimana no_ipnya terbatas, sebagai mapping ip lokal ke public Iptables –t nat –A POSTROUTING –o eth0 –dport 80 –j MASQUERADE 7. REDIRECT, sigunakan untuk transparent proxy Ipatbles –t nat –A PREROUTING –p tcp –d 0/0 –dport 80 –j REDIRECT –to-port 8080 8. LOG, melakukan pencatatan terhadap aktifitas firewall kita, untuk melihat bisa dibuka /etc/syslog.conf Iptables –A FORWARD –j LOG –log-level-debug

- 7. 7 Iptables –A FORWARD –j LOG –log-tcp-options FIREWALL OPTION o Mengeluarkan Modul-modul Iptables a. /sbin/modprobe ip_tables b. /sbin/modprobe ip_conntrack c. /sbin/modprobe iptable_filter d. /sbin/modprobe iptable_mangle e. /sbin/modprobe iptable_nat f. /sbin/modprobe ipt_LOG g. /sbin/modprobe ipt_limit h. /sbin/modprobe ipt_state i. /sbin/modprobe ip_conntrack_ftp j. /sbin/modprobe ip_conntrack_irc k. /sbin/modprobe ip_nat_ftp l. /sbin/modprobe ip_nat_irc MENGHAPUS RULE IPTABLES o Menghapus aturan iptables $IPTABLES –F $IPTABLES -t nat –F $IPTABLES -t mangle –F o Menghapus nama kolom yg dibuat manual $IPTABLES –X $IPTABLES -t nat –X $IPTABLES -t mangle –X FORWARD 1. iptables –t nat –A POSTROUTING –s IP_number -d 0/0 –j MASQUERADE 2. #iptables –A FORWARD –p icmp –s 0/0 –d 0/0 –j ACCEPT 3. Iptables –A INPUT –p imcp –s 0/0 –j DROP 4. #iptables –A FORWARD –i eth1 –o eth0 –p icmp –s 10.252.105.109 –d 192.168.108.5 – j ACCEPT 5. #iptables –A FORWARD –s 192.168.108.5/24 –d 0/0 –p tcp --dport ftp, -j REJECT

- 8. 8 SHOREWALL Shorewall adalah salah satu tools firewall pada linux yang berbasiskan iptables. Shorewall terdapat konsep “zone” yang memudahkan kita untuk menentukan policy firewall, daripada kita melakukan konfigurasi secara manual dengan iptables. Konfigurasi Shorewall terdapat pada direktori /etc/shorewall, yang minimal terdiri dari zone, interface, rule, policy, dan shorewall.conf TOPOLOGI SHOREWALL ZONE o Shorewall membagi jaringan menjadi beberapa zone yang dideskripsikan di /etc/shorewall/zones o diibaratkan komputer terdiri dari dua interfaces maka akan kita buat menjadi zone net dan zone loc, sehingga konfigurasi /etc/shorewall/zones sbb: #ZONE TYPE OPTIONS IN OUT # OPTIONS OPTIONS

- 9. 9 fw firewall net ipv4 loc ipv4 a. Zone net adalah zona internet b. zone loc adalah zona local c. Zona fw mendeskripsikan mesin firewall itu sendiri. o Penamaan zona terserah kepada kita. INTERFACES Kemudian kita definisikan interfaces apa saja yang akan kita terapkan zona tadi pada /etc/shorewall/interfaces, konfigurasinya kira-kira seperti : #ZONE INTERFACE BROADCAST OPTIONS net eth0 detect norfc1918 loc eth1 detect RULES Rules dalah kebijakan yang akan mengatur setiap koneksi yang masuk ke firewall, contoh konfigurasi /etc/shorewall/rules : #ACTION SOURCE DEST PROTO DEST PORT(S) Ping/ACCEPT loc:192.168.0.1 $FW ACCEPT $FW all icmp Web/ACCEPT all $FW SSH/ACCEPT loc:192.168.0.1 $FW POLICY Policy adalah kebijakan umum yang diterapkan untuk hubungan masing - masing zone jika nanti tidak ada rule yang mendeskripsikannya , misalkan : #SOURCE DEST POLICY LOG LEVEL LIMIT:BURST loc net ACCEPT net all DROP info all all REJECT info Untuk instalasi berbasis debian biasanya file /etc/shorewall kosong, file-file rule default dapat di copy dari /usr/share/doc/shorewall/default-config serta contoh-contoh konfigurasi juga ada pada /usr/share/doc/shorewall/examples

- 10. 10 INSTALLATION o Remove :~# apt-get remove portmap :~# apt-get remove nfs-common :~# apt-get remove pidentd o Install Shorewall :~# apt-get install shorewall o Install documentation :~# apt-get install shorewall-doc CONFIGURATION o goto shorewall directory :~# cd /etc/shorewall o look inside :/etc/shorewall# ls o Change /etc/default/shorewall from startup=0 to startup=1 o # vim /etc/default/shorewall change the startup ACTIVATE THE FIREWALL o do this # /etc/init.d/shorewall start o watch your firewall # iptables –nL | less