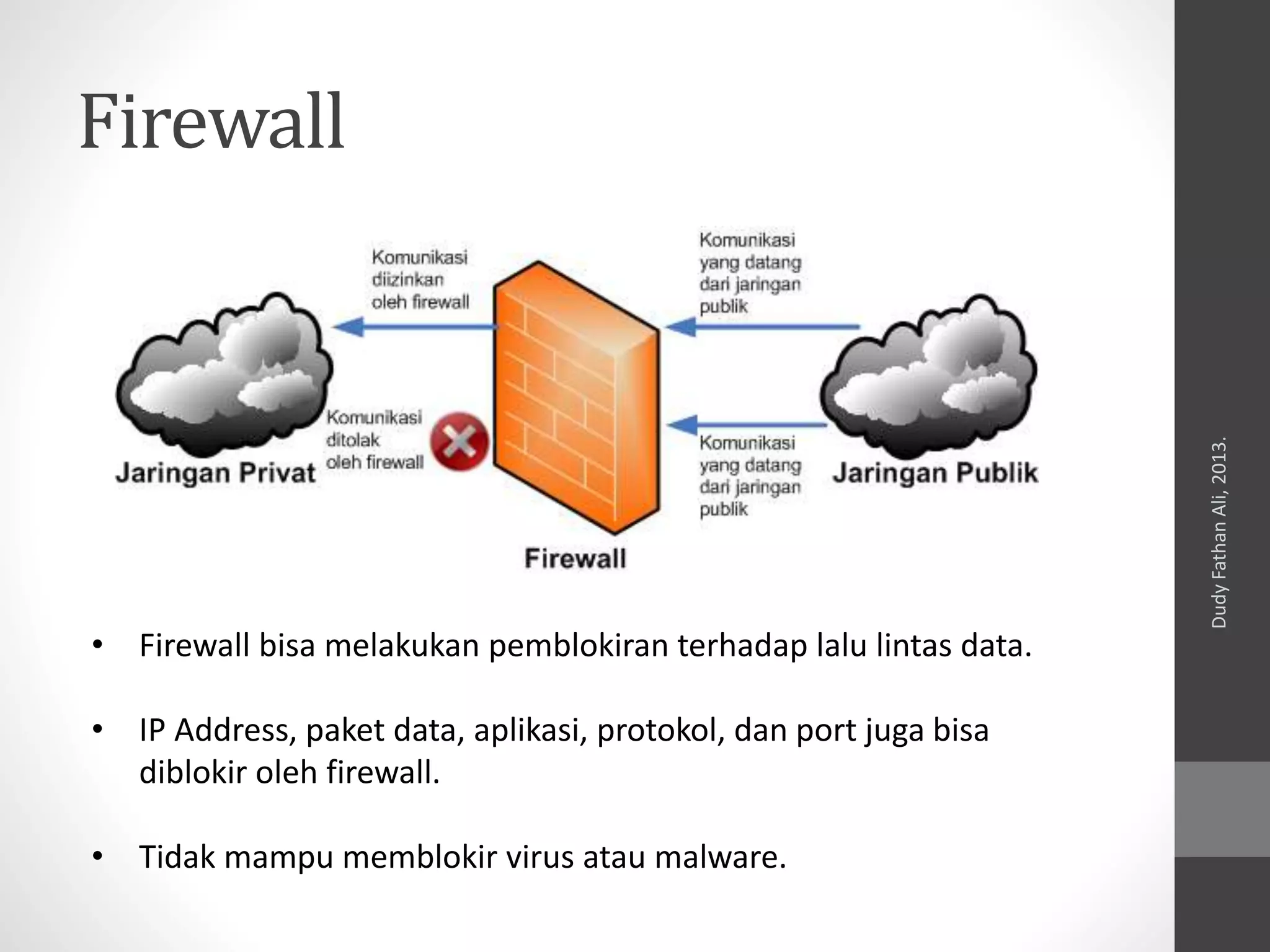

Dokumen ini membahas tentang komponen intranet dan ekstranet, menjelaskan definisi serta fungsinya dalam jaringan. Selain itu, dijelaskan juga tentang firewall, jenis-jenisnya, dan peran pentingnya dalam mengamankan lalu lintas jaringan. Protokol sebagai aturan komunikasi juga diuraikan sebagai bagian dari sistem keamanan informasi.