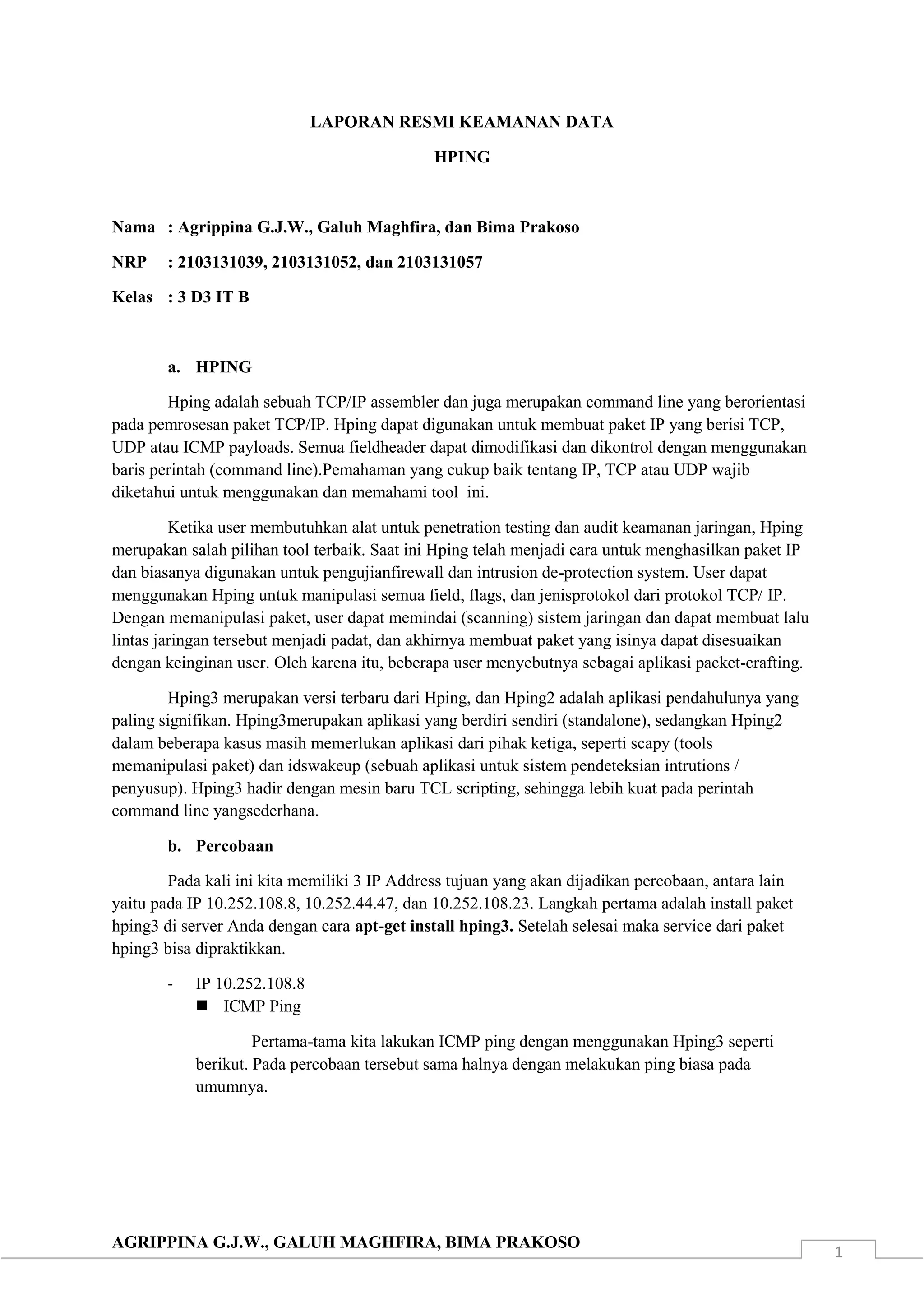

Laporan ini membahas penggunaan alat Hping untuk melakukan berbagai jenis scanning dan pengujian keamanan jaringan, seperti port scanning, intercept lalu lintas HTTP, dan mengumpulkan informasi sequence number. Percobaan dilakukan pada tiga IP target yang memiliki hasil yang berbeda, menunjukkan adanya perbedaan konfigurasi jaringan.