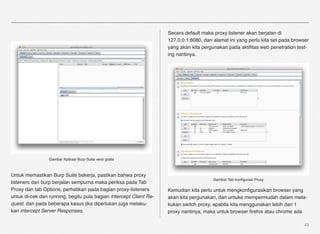

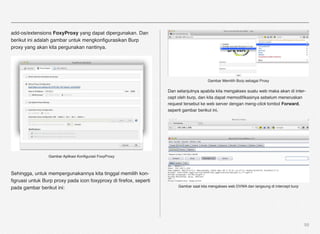

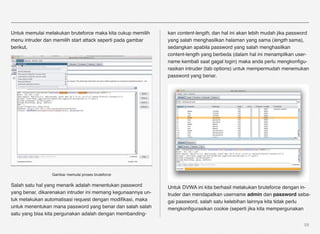

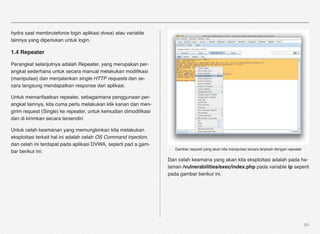

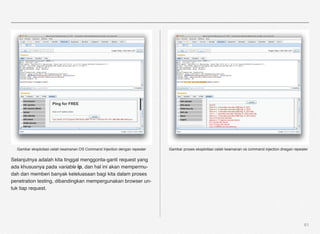

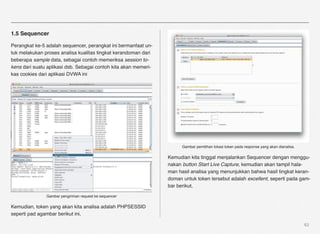

Burp Suite adalah perangkat keamanan gratis yang berguna untuk melakukan pengujian penetrasi web. Terdiri dari beberapa alat seperti proxy, spider, intruder, repeater, sequencer, dan decoder yang memungkinkan penangkapan dan modifikasi lalu lintas jaringan serta otomatisasi uji coba serangan."