Журнал освещает научные достижения в области компьютерных технологий, управления и радиоэлектроники, с целью пропаганды исследований в перечисленных областях. Основное внимание уделяется автоматизированным системам и инфокоммуникационным технологиям, а также современной проблематике внедрения предметно-ориентированных языков в информационные системы. Редакционная коллегия состоит из ведущих ученых и специалистов в данной области.

![Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 5–10

5

Введение

Доменно-специфичные языки (или предметно-ориентированные языки) DSL, становятся все

более и более популярными в области разработки программного обеспечения информационных

систем. Инструментарий для работы с ними также развивается и становится все лучше, позволяя

разрабатывать новые DSL каждый раз с все меньшими затратами усилий.

В данной статье рассмотрено современное положение дел в среде разработки информацион-

ных систем с точки зрения внедрения и использования предметно-ориентированных языков в

системе для предоставления всего комплекса функционала пользователю. Рассмотрены недос-

татки существующих подходов интеграции DSL в информационные системы и сформулированы

задачи, выполнение которых позволит преодолеть выявленные проблемы.

1. Предпосылки

Строго говоря, деление языков программирования на языки общего назначения и предметно-

ориентированные весьма условно, особенно, если учесть, что формально любой протокол или,

например, формат файлов является языком. Действительно, как известно, формат файла – это

спецификация структуры данных, записанных в компьютерном файле [1]. В вычислительной

технике общепринятая концепция файла заключается в хранении неструктурированной последо-

вательности байт. Компьютерные программы, сохраняющие в файлах структурированные дан-

ные, должны самостоятельно как-то преобразовывать их в последовательность байтов и наобо-

рот. Иначе говоря, языком объектно-ориентированного программирования (ООП) данные необ-

ходимо «сериализовывать» и «десериализовывать». Если же говорить в терминологии формаль-

ных языков [2, 3], то компьютерные программы для каждого файла выполняют процесс «разбо-

ра» и «парсинга», что, по сути, выполняет каждый компилятор с языковыми конструкциями, по-

даваемыми ему на вход.

Информатика и вычислительная техника

УДК 004.43 DOI: 10.14529/ctcr150301

ПРОБЛЕМАТИКА ИСПОЛЬЗОВАНИЯ ТЕКСТОВЫХ DSL

В ИНФОРМАЦИОННЫХ СИСТЕМАХ

А.А. Кирсанова

Южно-Уральский государственный университет, г. Челябинск

Рассматривается современное положение дел в среде разработки информационных сис-

тем с точки зрения внедрения и использования предметно-ориентированных языков в системе

для предоставления всего комплекса функционала пользователю. На сегодняшний день суще-

ствует несколько методик по внедрению предметно-ориентированных языков в информаци-

онную систему. В первую очередь эти подходы различаются по типу внедряемого DSL: внут-

ренний или внешний, API-подобный или полностью интегрированный. Если существующие

подходы по внедрению предметно-ориентированных языков в информационные системы

проанализировать на предмет выявления недостатков, то данные недостатки позволят опре-

делиться с кругом проблем, который возникает при использовании текстовых предметно-

ориентированных языков в информационных системах. Подобный анализ позволит сформу-

лировать задачи исследования, решение которых поможет преодолеть сложившуюся ситуа-

цию с использованием текстовых предметно-ориентированных языков и соответствующих

проблем, которые возникают при интеграции подсистемы интерпретации DSL в информацион-

ную систему.

Ключевые слова: доменно-специфичные языки, проектирование DSL, инженерия про-

граммных языков.

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-5-320.jpg)

![Информатика и вычислительная техника

Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 5–10

6

Так существует масса языков общего назначения, применяемых в качестве предметно-ориен-

тированных для определённых задач, и наоборот, предметно-ориентированных языков, приме-

няемых в качестве языков общего назначения [4]. Ярким примером является язык Си, разрабо-

танный в качестве кроссплатформенного ассемблера, но на практике применяемый гораздо шире.

Язык ML, породивший целое семейство языков общего назначения, изначально разрабатывался в

качестве DSL, так как подразумевался только для использования в системе автоматического до-

казательства теорем.

Как в свое время заметил Мартин Уорд: «Рост сложности любой программной системы

принципиально ограничен тем пределом, до которого ещё можно сохранять контроль над ней:

если объём информации, требуемый для осмысления компонента этой системы, превышает «вме-

стимость» мозга одного человека, то этот компонент не будет до конца понят» [5].

Многие подзадачи (например, задачи сложных статистических расчетов, на которые накла-

дывается множество постоянно изменяющихся во времени требований [5, с. 3]) не удавалось ре-

шить посредством классического подхода из-за превышения общей сложности решения возмож-

ностей человека по восприятию и переработке информации. Решение же на DSL оказывается не

просто возможным, а очень простым и интуитивным, к тому же исключающим размножение

ошибок, так как доступ к очень сложным функциям системы осуществляется через примитивы

DSL [5].

Именно поэтому DSL применяют в информационных системах как инструментарий для бо-

лее полного использования предоставляемых системой функций.

2. Область применения

Стоит отметить, что в данной работе мы будем рассматривать лишь текстовые DSL языки

(рис. 1) [6].

Рис. 1. Классификация DSL

Суть построения грамматики и транслятора DSL языка сводится к написанию внешнего мо-

дуля со своей системой классов [7], где описываются все правила, подправила, параметры пра-

вил, операторы, допустимые символы, семантические действия и т. д. Затем для каждого описан-

ного правила, оператора и т. п. описываются методы взаимодействия с системой.

Можно рассмотреть следующий пример такого подхода:

grammarExpr;

@header {

package test;

import java.util.HashMap;

}

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-6-320.jpg)

![Кирсанова А.А. Проблематика использования текстовых DSL

в информационных системах

Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 5–10

7

@lexer::header {package test;}

@members {

/** Map variable name to Integer object holding value */

HashMap memory = new HashMap();

}

prog: stat+ ;

stat: expr NEWLINE {System.out.println($expr.value);}

| ID '=' expr NEWLINE

{memory.put($ID.text, new Integer($expr.value));}

| NEWLINE

;

exprreturns [int value]

: e=multExpr {$value = $e.value;}

( '+' e=multExpr {$value += $e.value;}

| '-' e=multExpr {$value -= $e.value;}

)*

;

multExprreturns [int value]

: e=atom {$value = $e.value;} ('*' e=atom {$value *= $e.value;})*

;

atomreturns [int value]

: INT {$value = Integer.parseInt($INT.text);}

| ID

{

Integer v = (Integer)memory.get($ID.text);

if ( v!=null ) $value = v.intValue();

else System.err.println("undefined variable "+$ID.text);

}

| '(' e=expr ')' {$value = $e.value;}

;

ID : ('a'..'z'|'A'..'Z')+ ;

INT : '0'..'9'+ ;

NEWLINE:'r'? 'n' ;

WS : (' '|'t')+ {skip();} ;

Выглядит не слишком сложно. Однако не стоит забывать о некоторых моментах: это лишь

облегченный пример DSL для простейшей программы подсчета арифметических операций, а

также что это лишь описание языка. Описывать его использование понадобится в коде отдельно.

Выглядеть это будет примерно следующим образом:

importorg.antlr.runtime.*;

publicclassTest {

publicstatic void main(String[] args) throws Exception {

ANTLRInputStream input = newANTLRInputStream(System.in);

ExprLexer lexer = newExprLexer(input);

CommonTokenStream tokens = newCommonTokenStream(lexer);

ExprParser parser = newExprParser(tokens);

parser.prog();

}

}

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-7-320.jpg)

![Информатика и вычислительная техника

Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 5–10

8

Бесспорно, что подобный подход максимально гибок и предоставляет практически неогра-

ниченный простор для построения DSL языка. Но что также означает, что создание и поддержа-

ние подобного модуля в системе потребует значительных усилий. Если существующая система, в

которую планируется внедрить DSL, является средней по размерам (рис. 2), т. е. предоставляет

существенное количество функций, но разрабатывается командой разработчиков, не позволяю-

щей по своему количеству назначить лишь по одной роли каждому разработчику [8], подобная

нагрузка будет избыточной для данной команды.

Рис. 2. Классификация информационных систем

Подобные модули в средних и крупных системах потребуют выделения отдельной рабочей

силы для поддержания работоспособности модуля. Мелкие информационные системы позволяют

иметь разработанный модуль внешнего DSL без поддержки отдельно выделенного разработчика,

но зачастую такие системы не нуждаются в подобном функционале по причинам малого множе-

ства предоставляемых функций системы, которые можно реализовать без использования языко-

вых средств.

Утверждение, что лучше потратить год на написание программы, которая автоматизирует

ваш труд, чем «на коленке» написать частный случай решения за один день, истинно [9]. Однако

также общеизвестно, что «сначала человек пишет некий частный случай, потом другой, а затем,

уже набравшись опыта, он начинает выполнять однотипные задачи все быстрее и быстрее, и в

очередной момент он, найдя закономерность, уже с легкостью сможет написать средство автома-

тизации, в то время как на подобное решение в самом начале он бы затратил неоправданно много

времени» [9, с. 14–15].

Получается, что в таком случае, первый вариант слишком долгозатратен, второй – неэффек-

тивен. До сих пор не выявлено методологического подхода, который в равной степени обеспечи-

вал бы эффективное, быстро реализуемое, а также оптимальное по соотношению затрат про-

граммное решение по интегрированию DSL в информационную систему.

3. Постановка задач исследования

Проблемы, описанные в предыдущем разделе можно сформулировать следующим образом:

1. Недостаточное освещение проблемы исследования внедрения текстовых DSL в средние и

крупные информационные системы без разработки грамматики и синтаксиса языка.

2. Отсутствие выработанной методологии по внедрению внешнего DSL в уже существую-

щую информационную систему без использования больших трудозатрат со стороны разработ-

чиков системы.

Исходя из рассмотренной проблематики, можно вывести задачи, которые требуется выпол-

нить в дальнейшем:

1. Исследовать основные концепции и принципы использования DSL в информационных

системах для дальнейшего формулирования абстрактного подхода к построению грамматики и

синтаксиса DSL, которая бы не была бы строго зависима от используемой предметной области

системы.

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-8-320.jpg)

![Информатика и вычислительная техника

Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 5–10

10

analysis will make possible to formulate research tasks which after solving will help to create new

more efficient method of implemention and integration DSL into information system.

Keywords: domain-specific languages, DSL design, program languages engineering.

References

1. Tanenbaum A. Sovremennye operatsionnye sistemy [Modern Operating Systems]. St. Petersburg,

Piter Publ., 2010. 1038 p.

2. Aho A., Ullman J. Teoriya sintaksicheskogo analiza, perevoda i kompilyatsii v 2 tomah.

[The Theory of Parsing, Translation and Compiling in 2 vol.]. Moscow, Mir Publ., 1978, vol. 1, 613 p.

3. Gavrikov M. M., Ivanchenko A. N., Grinchenkov D. V. Teoreticheskie osnovy razrabotki i reali-

zatsii yazykov programmirovaniya [Theoretical Basis for the Development and Implementation of Pro-

gram Languages]. Moscow, KnoRus Publ., 2010. 178 p.

4. Czarnecki K., O'Donnell T., Striegnitz J.J., Taha W. DSL implementation in metaocaml, template

haskell, and C++. Springer-Verlag, 2004. 332 p.

5. Ward M.P. Language Oriented Programming. 1994. Available at: http://www.cse.dmu.ac.uk/

~mward/martin/papers/middle-out-t.pdf.

6. Fowler M. Domain-Specific Languages. Addison-Wesley, 2011. 640 p.

7. Fowler M. Language Workbenches: The Killer-App for Domain Specific Languages? 2005.

Available at: http://martinfowler.com/articles/languageWorkbench.html.

8. Bratishchenko V.V. Proektirovanie informatsionnykh system [Designing Information Systems].

Irkutsk, Baikal State University of Economy and Law Publ., 2004. 84 p.

9. Parr T. The Definitive ANTLR Reference Building Domain-Specific Languages. Pragmatic

Bookshelf, 2013. 369 p.

Received 2 March 2015

ОБРАЗЕЦ ЦИТИРОВАНИЯ FOR CITATION

Кирсанова, А.А. Проблематика использования

текстовых DSL в информационных системах / А.А. Кир-

санова // Вестник ЮУрГУ. Серия «Компьютерные

технологии, управление, радиоэлектроника». – 2015. –

Т. 15, № 3. – С. 5–10. DOI: 10.14529/ctcr150301

Kirsanova A.A. Problems of Using Textual DSL in

Information Systems. Bulletin of the South Ural State

University. Ser. Computer Technologies, Automatic Con-

trol, Radio Electronics, 2015, vol. 15, no. 3, pp. 5–10.

(in Russ.) DOI: 10.14529/ctcr150301

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-10-320.jpg)

![Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 11–17

11

Введение

Существующие алгоритмы верификации (сравнения отпечатков) можно объединить в не-

сколько крупных классов по принципу, применяемому при приведении изображения с сенсора в

формат системы. Такими классами являются:

– алгоритмы, использующие корреляционное сравнение, то есть попиксельное сравнение двух

изображений с их предварительной трансформацией: масштабированием, сдвигом, поворотом [1];

– алгоритмы, использующие сравнения по узору, описываемому синусоидальной волной с

параметрами [2];

– сравнение по особым точкам, то есть выделение на отпечатке точек, называемых особыми

(конечные точки, точки ветвления, пересечения), с дальнейшим сравнением их положения отно-

сительно друг друга [3].

Наиболее эффективными в настоящее время являются методы, основные на сравнении по

особым точкам [3]. В статье предлагается модифицированный алгоритм выделения особых точек

на изображении отпечатка пальца по скелету бинарного изображения, позволяющий обеспечить

эффективность верификации и идентификации.

1. Постановка задачи

При обработке отпечатков пальцев для выделения особых точек изображение проходит сле-

дующие преобразования:

– бинаризация (не рассматривается в данной статье);

– скелетизация;

– выделение особых точек;

– сравнение по особым точкам (не рассматривается в данной статье).

Исходное изображение, получаемое от сенсора, проходит специализированную процедуру

бинаризации с помощью известных алгоритмов [4]. Пример построения бинаризованного изо-

бражения из исходного приведён на рис. 1.

Необходимо построить скелет на основе бинарного изображения, потому что он необходим

для выделения особых точек отпечатка. Существующие алгоритмы скелетизации не всегда обес-

печивают конфигурацию скелета, пригодную для корректного выделения особых точек (к при-

меру, оставлять помехи, граничные точки, не являющиеся особыми). Создаваемый скелет, поми-

мо сохранения связности исходных линий, должен содержать информацию, которая будет одно-

значно использоваться для выделения особенностей отпечатка.

УДК 004.932.2 DOI: 10.14529/ctcr150302

СКЕЛЕТИЗАЦИЯ БИНАРНЫХ ИЗОБРАЖЕНИЙ

И ВЫДЕЛЕНИЕ ОСОБЫХ ТОЧЕК

ДЛЯ РАСПОЗНАВАНИЯ ОТПЕЧАТКОВ ПАЛЬЦЕВ

В.Ю. Гудков, Д.А. Клюев

Южно-Уральский государственный университет, г. Челябинск

Предлагается новый модифицированный алгоритм Розенфельда скелетизации бинарных

изображений отпечатков пальцев. На основе скелета выделяют особые точки. Скелетизация и

выделение особых точек являются основными процедурами при решении задачи верифика-

ции и идентификации отпечатков пальцев. Описанный алгоритм предполагает анализ окрест-

ности информативных точек изображения и выполнение действий по результатам анализа.

Подробный анализ окрестностей позволяет избавиться от шумов, которые содержаться в ис-

ходном изображении и могут быть интерпретированы как особые точки отпечатка. Рассмат-

риваются преимущества нового метода скелетизации по сравнению с известными, описанны-

ми в работе. Метод реализован на языке C++, разработаны процедуры для визуализации фи-

нального состояния скелета, позволяющие контролировать качество его изготовления.

Ключевые слова: скелетизация, особые точки, шаблоны скелетизации, отпечатки пальцев.

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-11-320.jpg)

![Информатика и вычислительная техника

Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 11–17

12

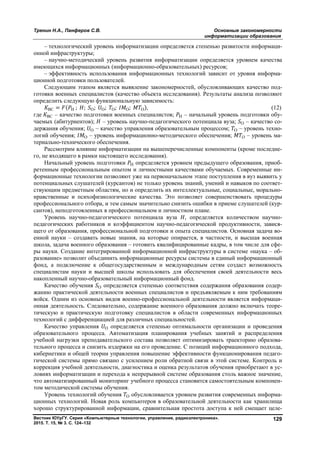

Рис. 1. Исходное изображение отпечатка; бинарное изображение

2. Краткий обзор методов скелетизации изображения

Скелетом в компьютерной графике называется множество точек, равноудалённых от границ

фигуры. Скелет подчёркивает геометрические и топологические свойства фигуры, такие как её

соединения, связность, длина, направление, ширина. Фактически скелет является представлением

формы фигуры, упрощает её дальнейший анализ. В случае анализа изображений с отпечатками

пальцев, в качестве фигуры выступают папиллярные линии пальца.

Первые методы скелетизации были разработаны при решении задачи распознавания букв

и текста на изображении, например, на отсканированном листе бумаги. Многие наработки, соз-

данные в рамках данной предметной области, так же применимы и для задачи распознавания от-

печатков пальцев.

В качестве наиболее популярных алгоритмов скелетизации бинарного изображения можно

назвать волновой алгоритм [5], алгоритм утончения областей [6] и шаблонный метод [7].

Волновой метод. Его задачей является векторное представление изображения в виде нагру-

женного графа – то есть определение концевых точек, точек пересечения (вершины графа), а

также линий и дуг, составляющих фигуры (рёбра графа).

Метод заключается в анализе пути прохождения сферической волны по изображению. На

каждом этапе анализируется смещение центра масс точек, образующих новый шаг волны, отно-

сительно его предыдущих положений. После завершения построения скелета с помощью сфери-

ческой волны, полученный результат оптимизируется и анализируется, отыскиваются особые

точки фигуры. Пример распространения волны по фигуре в данном методе приведён на рис. 2.

а) б) в)

Рис. 2. Волновой фронт: а – без препятствий, б – на прямой, в – по фигуре

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-12-320.jpg)

![Гудков В.Ю., Клюев Д.А. Скелетизация бинарных изображений и выделение

особых точек для распознавания отпечатков пальцев

Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 11–17

13

Данный алгоритм хорошо подходит для распознавания букв, поскольку буква, как правило,

является цельной одиночной фигурой небольшого размера, с небольшим количеством развилок и

пересечений. Для создания же скелета отпечатка пальцев данный алгоритм подходит хуже:

структура фигуры (папиллярных линий пальца) намного сложнее, распространение волны и её

дальнейший анализ проходит с большими погрешностями.

Алгоритм утончения областей. Данный алгоритм основан на простом анализе окрестности

каждой из его информативных точек. Соседи в окрестности информативного пикселя нумеруют-

ся по цепочке от P1 до P9 (рис. 3).

В зависимости от цветов закраски окрестных пикселей, вычисля-

ются два параметра: A(P1) – число переходов от белого пикселя к чёр-

ному в цепочке, а так же B(P1) – общее количество всех чёрных пиксе-

лей в окрестности. В зависимости от значений этих параметров, а так

же закраски конкретных пикселей в четырёхсвязной области (пиксели

P2, P4, P6, P8), принимается одно из двух решений – либо закрасить

центральный пиксель в белый цвет, либо оставить его в том же виде.

После того, как все информативные пиксели изображения прошли данную процедуру обра-

ботки, алгоритм обхода запускается вновь, но уже на обработанном изображении. Алгоритм счи-

тается завершённым тогда, когда после очередной итерации не был закрашен ни один пиксель

изображения. Результат работы алгоритма приведён на рис. 4.

Рис. 4. Применение алгоритма утончения областей

для бинарного изображения отпечатка пальца

За счёт своей простоты, алгоритм обладает высокой скоростью работы и сходимости. Однако

простота анализа одновременно является и его недостатком: в частности, могут сохраняться шу-

мы, находившиеся на оригинальном изображении. Эти шумы могут оказать своё влияние при

определении особых точек, а, вследствие чего, и на результат верификации отпечатка.

3. Метод скелетизации по шаблонам

Метод скелетизации изображения по шаблонам первоначально был предложен Розенфель-

дом [7]. Алгоритм предполагает анализ окрестности информативных точек и выполнение дейст-

вий по результатам анализа.

Метод поочерёдно просматривает все точки бинарного изображения , 0,1f x y , где зна-

чение 1 соответствует бинарной линии узора, и анализирует окрестности только закрашенных

(информативных) пикселей. Анализ окрестности представлен следующей формулой:

1 1

1 1

, · , ,

i j

K f x j y i h i j

(1)

Рис. 3. Цепочка пикселей

в методе утончения

областей

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-13-320.jpg)

![Информатика и вычислительная техника

Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 11–17

16

Исходные данные – скелет отпечатка. Результат работы алгоритма – новое изображение.

Особые точки имеют значение больше 1 и отображаются различными цветами (рис. 9).

Рис. 9. Особые точки на отпечатке пальца

Заключение

Предложенный метод выполняет построение скелета бинарного изображения и выделение

особых точек трёх видов: окончания, разветвления, пересечения. Для каждой особой точки опре-

деляется координата и её направление. Они используются для верификации и идентификации

отпечатков. В сравнении с другими методами, описанными в статье, алгоритм обладает высокой

производительностью, помехоустойчивостью, способен удалять шумы, находившиеся на исход-

ном изображении.

Метод реализован на языке программирования высокого уровня C++ без использования сто-

ронних библиотек в виде лабораторного образца. Для реализации промышленной версии необхо-

димо выполнить тестирование алгоритма на большом наборе изображений отпечатков. По ре-

зультатам тестирования таблица набора правил может быть скорректирована для некоторых из

шаблонов.

Дальнейшее развитие метода лежит в области качества изготовления бинарного изображения

и применения других методов скелетизации, отличных от основной идеи Розенфельда.

Литература/References

1. Maltoni D., Maio D., Jain A.K., Prabhakar S. Handbook of Fingerprint Recognition. New York,

Springer-Verlag, 2003. 510 p.

2. Hirzel J., Hartung D., Busch C. Fingerprint Recognition with Cellular Partitioning and

Co-Sinusoidal Triplets. Biometrics and Electronic Signatures – BIOSIG, 2010, pp. 109–114.

3. Asker M. Bazen. Fingerprint Identification – Feature Extraction, Matching, and Database Search.

Univ. of Twente, Enschede, The Netherlands, 2002. 187 p.

4. Wang W., Li J., Huang F., Feng H. Design and Implementation of Log-Gabor Filter in Fin-

gerprint Image Enhancement. Pattern Recognition Letters, vol. 29, no. 3, pp. 301–308. DOI:

10.1016/j.patrec.2007.10.004

5. Клубков И.М. Применение волнового алгоритма для нахождения скелета растрового изо-

бражения. Вестник Донского государственного технического университета. 2001. Т. 1, № 1 (7).

С. 126–133. [Klubkov I.M. (Application of the Wave Algorithm for Finding the Skeleton Bitmap). Bul-

letin of Don State Technical University, 2001, vol. 1, no. 1 (7), pp. 126–133 (in Russ.)]

6. Гонсалес Р., Вудс Р. Цифровая обработка изображений. М.: Техносфера, 2005. 1072 с.

[Gonzales R., Woods R. Tsifrovaya obrabotka izobrazheniy (Digital Processing of the Images).

Мoscow, Tekhnosfera Publ., 2005. 1072 p.]

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-16-320.jpg)

![Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 18–25

18

В статье [1] проанализирована схема идентификации персональных данных (ПД), как проце-

дуры проверки эффективности обезличивания ПД, рассмотрено воздействие потенциального

злоумышленника на область поиска (БД) с целью получения результата идентификации. Введены

количественные критерии полученного результата – вероятность идентификации (ВИ) и степень

обезличивания (СО). Целью данной статьи является определение значений количественных кри-

териев для одного из методов обезличивания ПД – метода введения идентификаторов.

Независимо от метода обезличивания ПД, полученная в результате обезличенная база дан-

ных, будучи доступной без ограничений, должна нивелировать (обесценить) попытки злоумыш-

ленника использовать любые обезличенные данные для нанесения вреда (компрометации, обмана,

шантажа) конкретному физическому лицу. Возможный вред от уничтожения обезличенных данных

мы не рассматриваем, так как его можно компенсировать иными (технологическими) методами.

Для оператора (обработчика) ПД обезличивание будет иметь смысл, если затраты на обезли-

чивание будут явно меньше затрат на средства и меры защиты ПД при их обработке в рамках ав-

томатизированной ИСПДн. «Явно» – это не меньше, чем в 2 раза (из-за погрешности расчетов).

Для оценки затрат на обезличивание важно понимать, что обезличивание ПД не избавляет

оператора от затрат на защиту ПД полностью. На каких-то рабочих местах необходимо эти ПД

обезличивать и деобезличивать, где-то – обрабатывать ПД в явном виде (поиск, вывод докумен-

тов на печать). Эти рабочие места должны быть защищены как составные части ИСПДн. Поэто-

му общие затраты на обезличивание сложатся, с одной стороны, из затрат на защиту указанных

рабочих мест, и с другой стороны, из затрат на модернизацию структуры БД и технологического

процесса обработки ПД.

Соотношение этих двух групп затрат зависит от технологической цели обезличивания:

1) обезличивание для дальнейшей передачи по каналам связи (в частном случае – для хране-

ния на внешних носителях). В этом случае затраты на защиту рабочих мест остаются, но эконо-

УДК 004.056.5 DOI: 10.14529/ctcr150303

КОЛИЧЕСТВЕННЫЙ АНАЛИЗ ПРОЦЕДУРЫ

ОБЕЗЛИЧИВАНИЯ ПЕРСОНАЛЬНЫХ ДАННЫХ.

МЕТОД ВВЕДЕНИЯ ИДЕНТИФИКАТОРОВ

Е.Ю. Мищенко, А.Н. Соколов

Южно-Уральский государственный университет, г. Челябинск

Обезличивание – способ обработки персональных данных, целью которого является при-

ведение этих данных в защищенное состояние, которое не позволяет злоумышленнику ис-

пользовать их во вред физическому лицу. Результат обезличивания персональных данных за-

висит от их содержания и применяемого метода обезличивания. Нормативные акты опреде-

ляют несколько методов обезличивания, но все они описываются качественными критериями.

В статье производится количественный анализ одного из методов обезличивания – метода

введения идентификаторов. Предлагается вариант технической реализации данного метода,

включая решение проблемы необходимого и достаточного идентификационного набора атри-

бутов таблицы соответствий, определение требований к связующему идентификатору, а так-

же рассмотрение возможных способов связи таблицы соответствий с обезличенными данны-

ми. На основе реального примера производится оценка эффективности метода по различным

критериям. В том числе по техническим критериям (невозможность идентификации, с одной

стороны, и возможность деобезличивания с применением имеющихся дополнительных дан-

ных, с другой стороны), а также по экономическим критериям (окупаемость). На базе показа-

телей вероятности идентификации и степени обезличивания персональных данных приводят-

ся рекомендации по повышению эффективности данного метода обезличивания персональ-

ных данных.

Ключевые слова: персональные данные, обезличивание персональных данных, метод вве-

дения идентификаторов.

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-18-320.jpg)

![Мищенко Е.Ю., Соколов А.Н. Количественный анализ процедуры обезличивания

персональных данных. Метод введения идентификаторов

Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 18–25

19

мятся затраты на защиту каналов связи (до 50 % затрат на средства защиты информации!). Затра-

ты на модернизацию структуры БД (на входе/выходе) от цели не зависят, затраты на модерниза-

цию технологического процесса – минимальные;

2) обезличивание для обработки в таком виде на большей части рабочих мест. В этом случае

затраты на защиту большей части (до 90 %) рабочих мест и на защиту каналов связи экономятся,

затраты на модернизацию структуры БД и модернизацию технологического процесса – макси-

мальные.

При детальном рассмотрении может оказаться, что в зависимости от технологической цели

тот или иной метод обезличивания является более эффективным экономически.

1. Описание метода

В соответствии с Приказом Роскомнадзора [2] метод введения идентификаторов реализуется

путем замены ПД, позволяющих идентифицировать субъекта, их идентификаторами и созданием

таблицы соответствия. То есть после применения данного метода единая база (БД) распадется на

две базы:

1) таблица соответствия, в которой некий набор идентифицирующих физическое лицо (ФЛ)

атрибутов однозначно сопоставляется с неким абстрактным атрибутом. Выражаясь терминами

статьи [1], для каждого ФЛ набор значимых атрибутов идентификации соответствует некоему

служебному уникальному идентификатору. Причем объем этой базы (обозначим его ОБТ) равен

количеству ФЛ;

2) база прочих данных, в которой некоему служебному идентификатору (не уникальному,

так как встречается в этой базе много раз) однозначно сопоставляется набор прочих данных – не

значимых с точки зрения идентификации, но определяющих суть обработки. Причем объем этой

базы (ОБП) может намного превышать значение ОБТ.

В данном процессе разделения БД необходимо решить три проблемы:

1. Какие атрибуты включить в таблицу соответствий.

2. Какими свойствами должен обладать связующий идентификатор.

3. Как обеспечить связь между двумя базами.

1.1. Атрибуты таблицы соответствий

Набор атрибутов, включаемых в таблицу соответствия, в первую очередь должен быть дос-

таточным для однозначной идентификации в нем конкретного ФЛ, то есть интегральный показа-

тель ВИ для данного набора должен быть равен 1. В статье [1] подробно рассмотрены критерии

формирования такого набора, и показали, что определяющим критерием является объем базы ОБ.

Например, для объема 1 млн записей достаточным для идентификации является набор «фами-

лия» + «дата рождения».

Но достаточность для идентификации не решает главную задачу – надежное обезличивание

прочих данных, оставшихся во второй базе. Например, если среди прочих данных окажутся такие

атрибуты как «имя», «адрес проживания», «номер телефона», «место работы», то для некоторых

ФЛ такой набор может дать ВИ = 1 даже без атрибута «фамилия».

Следовательно, в таблицу соответствия должны быть включены все атрибуты, по которым

возможно идентифицировать хотя бы одно ФЛ.

1.2. Требования к связующему идентификатору

Главное требование к связующему идентификатору – уникальность для любого ФЛ. В ста-

тье [1] показано, что таким идентификатором не может быть ни один условно значимый (слу-

жебный) идентификатор ведомственного типа – ИНН, СНИЛС, номер паспорта, из-за их отсутст-

вия у значительных групп ФЛ и по другим причинам.

Поэтому данный идентификатор должен быть не только уникальным, но и абстрактным по

отношению к ФЛ. Кроме того, его длина должна быть одинаковой для всей базы данных.

Кстати, факт использования служебных идентификаторов для идентификации ФЛ внутри

конкретных ведомств подтверждает указанные здесь требования. Кроме того, все используемые в

БД служебные идентификаторы должны быть включены в таблицу соответствий, как атрибуты,

по которым возможно идентифицировать ФЛ.

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-19-320.jpg)

![Информатика и вычислительная техника

Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 18–25

20

1.3. Связь таблицы соответствий с прочими данными

Любая обработка ПД автоматизированным способом производится в рамках базы данных

реляционного типа, что подразумевает создание нескольких таблиц данных, одна часть которых

является справочниками (условно постоянные), а другая часть – изменяемые данные функцио-

нального характера (переменные). Справочные данные связаны с функциональными данными

посредством специальных служебных идентификаторов. Такая структура является технологиче-

ски наиболее эффективной. То есть после решения вопроса с составом таблицы соответствий и ви-

дом связующего идентификатора мы приходим к типичной автоматизированной обработке ПД.

Означает ли это, что обработка ПД в рамках СУБД производится уже в обезличенном виде?

Это, конечно, не так. Ведь пока пользователь (и злоумышленник тоже!) имеет доступ к таблице

соответствий (справочнику ФЛ), он может связать прочие (функциональные) данные с конкрет-

ным ФЛ, значит ПД в этой общей базе не обезличены.

Следовательно, для обезличивания базы прочих данных необходимо отделить ее от таблицы

соответствий, после чего таблицу соответствий надо защитить согласно нормативным требова-

ниям (она останется ИСПДн), а базу прочих данных можно открыть для свободного доступа (она

станет обезличенной). Термин «отделить» означает либо физически отдельное хранение двух баз

данных, либо установку между двумя базами данных межсетевого экрана (сертифицированного

на соответствие нормативным требованиям). В первом случае связи между базами не будет со-

всем, и совместная их обработка возможна только с применением специальных внешних носите-

лей. Во втором случае связь между базами будет односторонняя (со стороны таблицы соответст-

вий), совместная обработка возможна тоже только с одной стороны.

2. Оценка эффективности метода

С точки зрения определения понятия «обезличивание» любой метод обезличивания эффек-

тивен настолько, насколько неэффективными окажутся попытки злоумышленника идентифици-

ровать ФЛ в обезличенной базе данных. Данный критерий определен в Приказе2

термином «ано-

нимность», то есть его можно приравнять к значению степени обезличивания СО, которая связа-

на с ВИ формулой СО = 1– ВИмакс (для множества попыток идентификации).

Но есть еще один критерий эффективности, определенный Приказом [2], который зависит от

метода обезличивания – это «применимость», то есть возможность обработки без предваритель-

ного деобезличивания, а в более широком смысле – возможность совместной защищенной обра-

ботки комплекса данных, состоящих из обезличенной базы и той самой «дополнительной ин-

формации», которая позволяет их деобезличивать. В рамках метода введения идентификаторов

такой «дополнительной информацией» является таблица соответствий.

2.1. Эффективность анонимности

Произведем оценку значения СО на конкретном примере: злоумышленник хочет найти ФЛ

на основании известной ему информации о его автомобиле (внешнем виде) при условии свобод-

ного доступа к обезличенной БД регистрации всех автомобилей нашей страны (предположим,

что эта БД обезличена методом идентификаторов, и там есть вся информация об автомобилях, но

нет ничего об их владельцах).

Для оценки ВИмакс примем следующие предварительные условия (информация, которую

можно получить из открытых источников):

1. Злоумышленнику известен регион, в котором ФЛ эксплуатирует свой автомобиль (сред-

ний регион нашей страны с населением 2 млн человек, областной центр с населением 1 млн че-

ловек);

2. Возраст ФЛ – от 18 до 60 лет;

3. Количество ДТП в год по региону – 3 тыс. при количестве автомобилей – 800 тыс., по об-

ластному центру – 2 тыс. при количестве – 500 тыс.

4. Поскольку мы оцениваем ВИмакс, дадим злоумышленнику преимущество – на поиски у

него есть срок 30 дней (назовем данный критерий «актуальность идентификации», он прямо про-

порционален ВИ и в реальной жизни его значение – 3 дня).

Из первых двух условий следует, что по возрасту водителями в данном регионе могут быть

1 млн человек, а в областном центре – 500 тыс. (ВИ = 1 / 1 000 000 и ВИмакс = 1 / 500 000).

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-20-320.jpg)

![Мищенко Е.Ю., Соколов А.Н. Количественный анализ процедуры обезличивания

персональных данных. Метод введения идентификаторов

Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 18–25

25

reference table and depersonalized (impersonal) data. On practical example the performance evalua-

tion of ID Method is made by using some criteria, including the technical criteria (identification im-

possibility on the one side and reconstruction possibility by means of complementary data on the

other side), and commercial criteria (economic return). On the base of identification probability and

depersonalization degree some recommendations of efficiency enhancement are proposed.

Keywords: personal data, depersonalization, method of identifiers.

References

1. Mishchenko E.Yu., Sokolov A.N. [Quantitative Criteria of Identification of Person at a Deperso-

nalization of Personal Data]. Bulletin of Ural Federal District. Safety in the Information Sphere, Che-

lyabinsk, South Ural St. Univ. Publ., 2014, no. 1 (11), pp. 27–33.

2. Ob utverzhdenii trebovaniy i metodob po obezlichivaniyu personal’nykh dannykh: prikaz Fede-

ral’noy sluzhby po nadzoru v sfere svyazi, informatsionnykh tekhnologiy i massovykh kommunikatsiy ot

5 sentyabrya 2013 № 996 [About the approval of requirements and methods on a depersonalization of

personal information: the order of Federal Service for Supervision in the Sphere of Telecom, Informa-

tion Technologies and Mass Communications of September 5, 2013 no. 996]. Available at:

http://www.garant.ru (accessed 01.06.2015).

Received 27 May 2015

ОБРАЗЕЦ ЦИТИРОВАНИЯ FOR CITATION

Мищенко, Е.Ю. Количественный анализ проце-

дуры обезличивания персональных данных. Метод

введения идентификаторов / Е.Ю. Мищенко, А.Н. Со-

колов // Вестник ЮУрГУ. Серия «Компьютерные

технологии, управление, радиоэлектроника». – 2015. –

Т. 15, № 3. – С. 18–25. DOI: 10.14529/ctcr150303

Mishchenko E.Yu., Sokolov A.N. Quantitative Ana-

lysis of the Depersonalization Procedure. Method of Iden-

tifiers. Bulletin of the South Ural State University. Ser.

Computer Technologies, Automatic Control, Radio Elec-

tronics, 2015, vol. 15, no. 3, pp. 18–25. (in Russ.) DOI:

10.14529/ctcr150303

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-25-320.jpg)

![Кафтанников И.Л., Парасич А.В. Особенности применения деревьев решений

в задачах классификации

Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 26–32

29

где GE – ошибка обобщения, s – качество классификации дерева, p – средняя попарная корреля-

ция между ошибками деревьев [1].

Если обучать деревья на одном и том же множестве тренировочных примеров одним и тем

же методом, получатся одинаковые или очень похожие деревья. Поэтому для достижения незави-

симости ошибок деревьев, составляющих лес решений, требуется применять специальные мето-

ды. Рассмотрим некоторые из них.

Метод Bagging [2] – каждое дерево обучается на собственном подмножестве размера l обу-

чающей выборки = { , } , выбранном случайно. Недостаток данного метода – при росте

размера обучающей выборки эффект пропадает, так как подвыборки становятся все более похо-

жими (поскольку взяты из одного вероятностного распределения, а влияние случайных отклоне-

ний ослабевает).

Метод Boosting [3] – тренировочным примерам назначаются веса ( , … , ) в зависимости

от их сложности. Поскольку веса имеют вероятностную природу, для них выполняется условие

∑ = 1, ∈ [0,1]. Начальное распределение весов выбирается равномерным: = ,

∈ 1, … , . Обучается первое дерево, с его помощью производится классификация тренировоч-

ных примеров. Веса примеров, классифицированных правильно – снижаются, классифицирован-

ных неправильно – повышаются. Следующее дерево леса строится с учетом обновленных весов,

и так далее до достижения заданного количества деревьев или требуемой ошибки классифика-

ции. Для этого при расчете информативности признака вместо доли объектов p( | ) класса k в

подмножестве S используется отношение суммы весов объектов, принадлежащих данному клас-

су, к сумме весов всех объектов подмножества S:

p( | ) =

∑ [ ]·| |

∑

| | .

ComBoost [4] – после обучения очередного классификатора для каждого тренировочного

примера рассчитывается отступ – степень уверенности композиции в классификации данного

примера [5]. Объекты со слишком большим отступом считаются выбросами и удаляются из вы-

борки. Далее перебирается нижняя граница отступа. Примеры c отступом ниже минимального

считаются простыми для классификации, и не участвуют в обучении нового классификатора. По-

сле нескольких итераций выбирается классификатор, добавление которого в лес больше всего

снижает ошибку всей композиции на обучающей выборке.

3. Методика тестирования в машинном обучении

Рассмотрим методику тестирования алгоритмов машинного обучения. Качество классифика-

тора можно определить по методу скользящего контроля. Исходное множество примеров

= { , } с известными правильными ответами разбивается на две подвыборки: трениро-

вочную и контрольную. После обучения алгоритма на тренировочной выборке вычисляется чис-

ло ошибок классификации на контрольной выборке, которое используется как мера качества ал-

горитма. Для задачи классификации с конечным числом классов Y = {yi} вводится функция

ошибки I(a,x) = [a(x) ≠ y(x)], где y(x) – класс объекта x, a(x) – ответ алгоритма для объекта x.

Следует отметить, что такого вида оценка качества классификаторов обладает рядом прин-

ципиальных недостатков. Подобная методика тестирования не позволяет обнаружить ошибки в

формировании обучающей выборки, которые часто оказываются более критичными, чем недос-

татки алгоритма обучения. Обучающая и контрольная выборка сгенерированы из одного и того

же вероятностного распределения, которое не всегда точно отражает истинное распределение.

Например, мы хотим обучить алгоритм распознавания цифр, а в выборке все цифры «1» написа-

ны красным цветом, а все цифры «2» написаны синим цветом. Распознавание только на основе

цвета даст стопроцентный результат и на обучающей, и на контрольной выборке, однако такой

алгоритм не будет работать на других данных. Деление выборки на обучающую и контрольную

не позволит обнаружить подобную проблему. Подобного рода ложные зависимости могут при-

сутствовать в обучающих данных в менее явной форме. Поэтому лучше оценивать качество

классификации по выборке из независимого источника, или как среднее по нескольким выборкам

из разных независимых источников, так как каждая выборка имеет свои особенности формиро-

вания. Кроме того, оценка зависит от баланса примеров разного типа в выборке. Например, если

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-29-320.jpg)

![Кафтанников И.Л., Парасич А.В. Особенности применения деревьев решений

в задачах классификации

Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 26–32

31

нах могут быть выбраны неадекватные признаки, может возникнуть переобучение. Логичным

выглядит добавлять в обучающее множество таких вершин тренировочные примеры, похожие

на примеры, уже находящиеся в данном множестве. Выберем вершины, мощность |N| обучаю-

щего множества которых меньше k. Возьмем случайное подмножество v множества признаков

F = {f1, …, fm}. Будем добавлять в обучающее множество с некоторой вероятностью pa те приме-

ры, для которых значение всех признаков из подмножества v совпадает со значением этих при-

знаков для большинства примеров из исходного обучающего множества данной вершины. Не-

достаток данного метода по сравнению с предыдущим – увеличение объема используемой памя-

ти, что может быть важным при обучении на наборе данных большого размера, а также дополни-

тельные затраты времени на выбор добавляемых в обучающее множество примеров.

Выводы

В статье рассмотрены основные преимущества и недостатки использования деревьев реше-

ний в задачах классификации, предложен ряд методов устранения этих недостатков. Приведены

результаты, достигнутые с помощью метода случайного перемешивания. Показано, что приме-

нение данного метода позволяет повысить качество классификации.

Литература/References

1. Breiman L. Random Forests. Machine Learning, 2001, vol. 45(1), pp. 5–32. DOI:

10.1023/A:1010933404324

2. Breiman L. Bagging Predictors. Machine Learning, 1996, vol. 24, no. 2, pp. 123–140. DOI:

10.1007/BF00058655

3. Freund Y, Schapire R.E. Experiments with a New Boosting Algorithm. International Conference

on Machine Learning, 1996, pp. 148–156.

4. Маценов А.А. Комитетный бустинг: минимизация числа базовых алгоритмов при простом

голосовании. Всероссийская конференция ММРО-13. 2007. С. 180–183. [Matsenov A.A. Komitet-

nyy busting: minimizatsiya chisla bazovykh algoritmov pri prostom golosovanii (Committee Boosting:

Number of Base Algorithms Minimization for Simple Voting). Vserossiyskaya konferentsiya MMRO-13

(All-Russian Conference MMRO-13). St. Peterburg, 2007, pp. 180–183.]

5. Mason L., Bartlett P., Baxter J. Direct Optimization of Margins Improves Generalization in

Combined Classifiers. Proc. of the 1998 conf. on Advances in Neural Information Processing Systems II,

MIT Press, 1999, pp. 288–294.

Кафтанников Игорь Леопольдович, канд. техн. наук, доцент кафедры электронных вычис-

лительных машин, Южно-Уральский государственный университет, г. Челябинск; kil@is74.ru.

Парасич Андрей Викторович, аспирант кафедры электронных вычислительных машин,

Южно-Уральский государственный университет, г. Челябинск; parasich_av@yandex.ru.

Поступила в редакцию 20 мая 2015 г.

__________________________________________________________________

DOI: 10.14529/ctcr150304

DECISION TREE’S FEATURES OF APPLICATION

IN CLASSIFICATION PROBLEMS

I.L. Kaftannikov, South Ural State University, Chelyabinsk, Russian Federation, kil@is74.ru,

A.V. Parasich, South Ural State University, Chelyabinsk, Russian Federation, parasich_av@yandex.ru

The article describes the application of decision trees in classification problems. In recent years,

decision trees are widely used for computer vision tasks, including object recognition, text classifica-

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-31-320.jpg)

![Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 33–39

33

Введение

Энергосбережение в сфере жилищно-коммунального хозяйства и, в частности, в процессе

отопления многоэтажных зданий, является важной задачей как с точки зрения объема рынка, так

и с точки зрения состояния инженерных систем. По данным Росстата в Российской Федерации

около 3,2 млн многоквартирных жилых домов; суммарная мощность источников теплоснабжения

составляет 590,3 тыс. Гкал/ч, в 2014 г. произведено 237,51 млн Гкал тепловой энергии, потреби-

телям отпущено 223,55 млн Гкал [1]. Рынок тепловой энергии исчисляется сотнями миллиардов

рублей в год. В этой связи важно иметь систему отопления, отвечающую критериям энергоэф-

фективности, надежности и комфорта. Одним из актуальных мировых трендов в энергосбереже-

нии является внедрение различных передовых алгоритмов управления [2–5].

Потребительское качество отопления определяется стабильным поддержанием температу-

ры воздуха в здании Tind на заданном комфортном уровне. Однако существует ряд проблем, за-

трудняющих реализацию классического подхода к управлению по ошибке регулируемой коор-

динаты [6]:

– в различных помещениях многоэтажного здания температура воздуха различается, в связи

с чем в больших зданиях возникает проблема выбора представительного помещения;

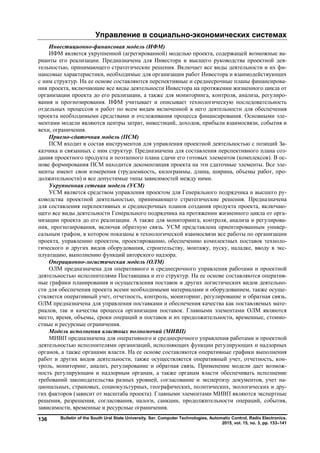

– на здание влияет множество возмущающих факторов (рис. 1), действие которых затрудни-

тельно измерить или оценить на практике (солнечная радиация Jrad, ветер Vwind, теплопоступления

от внутренних бытовых источников Qint и др.);

– здание обладает большой инерционностью, на динамику температуры воздуха в помеще-

ниях также влияет тепло, аккумулированное в ограждающих конструкциях здания Qacc;

– система отопления здания проявляет свойства нелинейного распределенного объекта, про-

цессы теплообмена в здании описываются дифференциальными уравнениями в частных произ-

Управление в технических системах

УДК 62-52/551.4, 628.87 DOI: 10.14529/ctcr150305

МОДЕЛЬНО-УПРЕЖДАЮЩЕЕ УПРАВЛЕНИЕ

ТЕПЛОВЫМ РЕЖИМОМ ЗДАНИЯ

В.В. Абдуллин

Южно-Уральский государственный университет, г. Челябинск

Рассматривается использование метода модельно-упреждающего управления тепловым

режимом многоэтажного здания. Описана структура системы модельно-упреждающего

управления, включающая в себя реализуемый в стандартных автоматизированных тепловых

пунктах контур базового управления по основному возмущающему воздействию – темпера-

туре наружного воздуха – и корректирующий контур, в котором реализовано модельно-

упреждающее управление с использованием модели обратной динамики. Предлагаемая мо-

дель осуществляет оценку в реальном времени влияния неизмеряемых возмущающих факто-

ров на температуру воздуха в помещениях здания. В рассматриваемой модели осуществлено

разделение протекающих в системе процессов на имеющие быструю и медленную динамику.

Измерение температуры воздуха в помещениях здания осуществляется с использованием дат-

чиков, объединенных в распределенную сеть полевого уровня. Оценка обобщенного темпера-

турного возмущения осуществлена с применением прогнозирующих свойств экспоненциаль-

ного сглаживания. Статья также содержит результаты внедрения системы на учебно-

лабораторном корпусе университета. Полученные результаты демонстрируют снижение по-

требления тепловой энергии системой отопления, вместе с тем, повышение уровня комфорта

в здании.

Ключевые слова: тепловой режим здания, модельно-упреждающее управление, модель

обратной динамики, отопление зданий, АИТП.

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-33-320.jpg)

![Управление в технических системах

Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 33–39

34

водных [7–8], что затрудняет управление по температуре воздуха в помещении с использованием

известных инженерных методов.

Регулирование по Tind применяется только в небольших зданиях, обладающих однородностью

характеристик и малой инерционностью, а в большинстве существующих на рынке и массово реа-

лизуемых на практике систем управления отоплени-

ем многоэтажных зданий значение Tind либо не учи-

тывается вовсе, либо используется лишь для контро-

ля качества управления без непосредственного влия-

ния на формирование управляющего воздействия.

Получивший распространение в России способ

погодного регулирования подачи тепла (без обрат-

ной связи по Tind) обеспечивает приемлемое качест-

во регулирования при относительной простоте реализации. Регулирование температуры подавае-

мого теплоносителя осуществляется в зависимости от основного возмущающего воздействия –

температуры наружного воздуха Тout, однако при этом не учитывается действие таких возмуще-

ний, как Jrad, Vwind, Qint, Qacc, влияние которых на Тind также существенно (см. рис. 1). В результате,

Тind поддерживается с недостаточной точностью: например, в дневное время наблюдается пере-

топ (статическая ошибка), прежде всего, под влиянием факторов Jrad, Vwind и Qint.

Указанные проблемы потребовали разработки нового алгоритма энергоэффективного управ-

ления отоплением здания, оценивающего и компенсирующего влияние возмущающих факторов в

реальном времени.

1. Структура системы модельно-упреждающего управления

Для учета неизмеряемых факторов, воздействующих на здание, был использован подход, ос-

нованный на концепции обобщенного температурного возмущения Tz(t) [7], учитывающего

влияние вышеназванных возмущений на Тind.

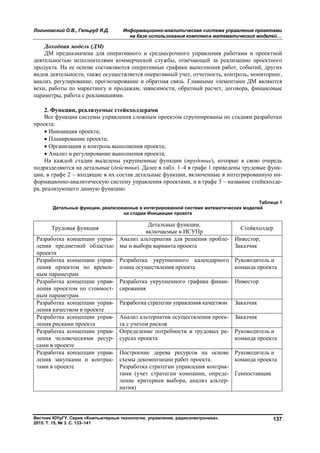

Обобщенная структура предложенной системы упреждающего управления приведена на рис. 2.

Как видно из рис. 2, базовое управление подачей тепла на отопление здания производится по

стандартной схеме с использованием АИТП здания. Регулирование тепловой энергии Qh

Tout

осу-

ществляется в зависимости от основного возмущающего воздействия – температуры наружного

воздуха. Дополнительно в систему вводится контур модельно-упреждающего управления, кото-

рый осуществляет коррекцию подачи тепла на отопление здания в зависимости от упреждающего

значения (прогнозной оценки) Т’z обобщенного температурного возмущения Tz. Тепловая мощ-

ность Qh

Tind

, подаваемая в систему отопления здания, формируется как сумма выходов базового и

корректирующего контуров:

ind out ind

h h h

T T T

Q Q Q , (1)

где ΔQh

Tind

– корректирующее значение тепловой мощности, вырабатываемое контуром модельно-

упреждающего управления [6].

Рис. 2. Обобщенная структура системы модельно-упреждающего

управления тепловым режимом здания

indT

hQ

zT

indT

zT

outT

indT

hQ

outT

hQ

outT

outT

Рис. 1. Факторы, влияющие на температуру

воздуха в помещении

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-34-320.jpg)

![Абдуллин В.В. Модельно-упреждающее управление

тепловым режимом здания

Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 33–39

35

Вычисление прогнозной оценки обобщенного температурного возмущения осуществляется в

блоке «Модель обратной динамики» (см. рис. 2).

В соответствии с рис. 1 и Законом сохранения энергии, Tind = const при условии

h PF 0i

i

Q t Q t , (2)

где Qh(t) – тепловая энергия, передаваемая зданию системой отопления; QPF i (t) – поток тепловой

энергии, отражающий влияние i-го возмущающего воздействия.

Основываясь на концепции обобщенного температурного возмущения, с учетом (2), можно

записать уравнение теплового баланса в виде

h

ind out z

h

Q t

T t T t T t

q V

, (3)

где T’ind(t) – упреждающая (прогнозная) оценка температуры воздуха в помещении (горизонт

прогнозирования определяется колебаниями Тind под воздействием возмущающих факторов (см.

рис. 1)); qh – удельные тепловые потери (на единицу объема – м3

); V – наружный объем здания

[7]. Инертность происходящих в здании процессов отразим динамическим оператором:

ind 0 indT t F T t . (4)

Однако различные возмущающие факторы воздействуют на здание с различной динамикой

[9]. В ходе исследования было признано целесообразным разделение происходящих в системе

процессов на быстрые и медленные. К медленным процессам относится действие факторов, от-

деленных от температуры воздуха в помещении ограждающими конструкциями здания. Медлен-

ные процессы включают действие основного возмущающего воздействия Тout, а также возмуще-

ний Vwind и Qacc, влияние которых отражено в Тout. Быстродействие указанных факторов характе-

ризуется инертностью ограждающих конструкций здания. К быстрым процессам относится воз-

действие факторов, непосредственно влияющих на температуру воздуха в помещении (Jrad, Qint),

влияние которых отражено в Tz, а также влияние управляющего воздействия Qh. Разделенная та-

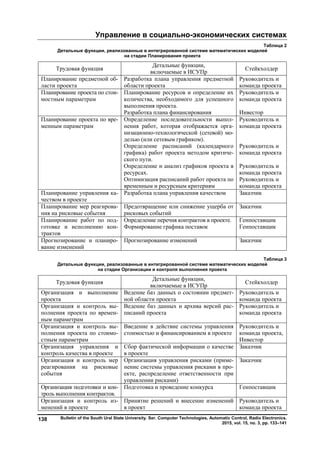

ким образом динамическая модель теплового режима здания примет вид, представленный на рис. 3.

Данная модель описывается операторным выражением

ind LS out HS h h z ,T t F T t F Q t q V T t (5)

где FLS{•} – динамический оператор «медленных» процессов; FHS{•} – динамический оператор

«быстрых» процессов.

Рис. 3. Структурная схема динамической модели теплового режима здания

Произведем обращение динамической модели, изображенной на рис. 3. Структурная схема

модели обратной динамики теплового режима здания примет вид, представленный на рис. 4.

Полученная структура, позволяющая получить оценочное значение обобщенного темпера-

турного возмущения, описывается операторным выражением

1

z h h HS LS out indT t Q t q V F F T t T t , (6)

где FНS

–1

{•} – оператор обратной динамики «быстрых» процессов [7].

h

1

q V

HS •F

hQ t

outT t

hT t

zT t

indT t

LS •F

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-35-320.jpg)

![Управление в технических системах

Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 33–39

36

Рис. 4. Структурная схема модели обратной динамики теплового режима здания

Построение оператора обратной динамики осуществлено с использованием метода, исполь-

зующего прогнозирующие свойства экспоненциального сглаживания [7, 8, 10].

3. Результаты внедрения на объекте

Предложенный алгоритм модельно-упреждающего управления реализован на практике в

учебно-лабораторном корпусе 3БВ Южно-Уральского государственного университете. Управле-

ние подачей тепловой энергии в систему отопления здания осуществляется с использованием

АИТП. Алгоритмическое обеспечение, включая базовый и корректирующий контура управления

и динамическую модель здания, реализованы в ПЛК Segnetics SMH-2Gi. Для измерения темпера-

туры в различных помещениях здания была развернута распределенная сеть MicroLan (1-wire) из

24 цифровых датчиков температуры Dallas 18B20 [11]. Дополнительно был протестирован сбор

данных о температуре воздуха в помещениях здания по беспроводной протоколу WirelessHART

с использованием встраиваемых коммуникационных модулей RFM XDM2510HP [12].

Внедренная система в реальном времени осуществляет моделирование процесса отопления и

оценку следующих параметров:

– удельных теплопотерь qh,

– оценочного значения обобщенного температурного возмущения T’z(t),

– упреждающей оценки температуры воздуха T’ind(t).

Это позволяет осуществлять непрерывную коррекцию подаваемого в систему отопления зда-

ния тепла, компенсируя влияние как быстрых, так и медленных возмущающих факторов, что по-

вышает стабильность поддержания температуры воздуха в помещениях и снижает энергопотреб-

ление здания.

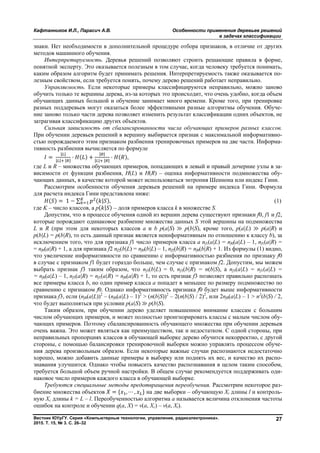

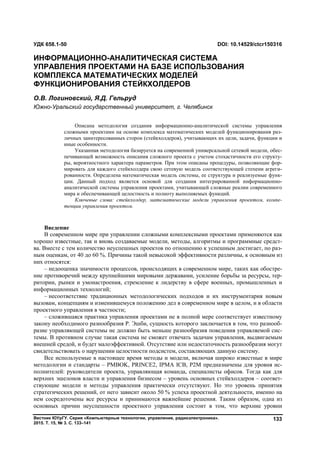

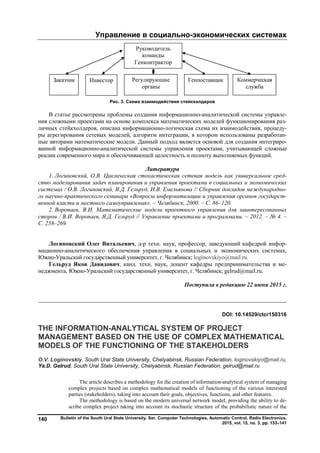

На рис. 5 представлен график прогнозной оценки обобщенного температурного возмущения

вместе с графиками температры наружного воздуха и температуры воздуха в помещениях (ре-

зультаты измерений за апрель 2015 г.). На рис. 6 представлены графики температуры теплоноси-

теля в подающем трубопроводе при погодном регулировании (по температуре наружного возду-

ха) и при использовании предложенного метода модельно-прогнозирующего управления. Пове-

дение системы в ночное время близко к проектным значениям и требуется минимальная коррек-

ция подачи тепла в здание. В дневные часы, напротив, под воздействием возмущающих факто-

ров: прежде всего солнечной радиации и внутренних бытовых источников тепла (работающего

оборудования и находящихся в здании людей) – наблюдается рост величины обобщенного тем-

пературного возмущения. Возникает необходимость компенсации указанных факторов путем

уменьшения температуры подаваемого теплоносителя, что приводит к уменьшению количества

потребляемой тепловой энергии.

Кроме того, возрос уровень комфорта здания. На рис. 7 показаны графики температуры воз-

духа в помещениях здания при использовании погодного регулирования и предложенного метода

модельно-упреждающего управления. Как видно из рис. 7, суточные колебания температуры воз-

духа в помещении снизились с ±1 °C до ±0,5 °C. Также удалось полностью исключить статиче-

скую ошибку, характерную для погодного регулирования.

h

1

q V

1

HS •F

hQ t

outT t zT t

indT t

LS •F

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-36-320.jpg)

![Абдуллин В.В.

Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

2015. Т. 15, № 3. С. 33–39

Рис. 5. Суточные колебания величины обобщенного температурного возмущения: пунктирная линия

пература наружного воздуха, штрих

сплошная линия – оценочное значение обобщенно

Рис. 6. Уставка температуры теплоносителя в подающем трубопроводе: пунктирная линия

регулировании, сплошная линия

Рис. 7. Температура воздуха в помещении: тонкая линия

при модельно-упреждающем управлении, пунктирная линия

Заключение

Полученные результаты демонстрируют высокую эффективность предложенного подх

положительный эффект от его применения. Внедрение модельно

тепловым режимом корпуса 3БВ ЮУрГУ позволило исключить статическую ошибку регулир

вания, а также снижать в дневное время температуру подаваемого в систему отопления

сителя. Тем самым исключается явление перетопа и снижается энергопотребление на нужды

отопления. Также в результате внедрения предложенного подхода существенно уменьшилась

амплитуда суточных колебаний температуры воздуха в помещениях, что повышает

ское качество отопления и положительно влияет на комфорт здания.

Работа была поддержана Министерством образования и науки Российской Федерации в

рамках проекта «Разработка энергосберегающей геоинформационной системы реального вр

мени для оптимального управления теплогидравлическими режимами систем теплоснабжения

муниципального образования», в соответствии с Соглашением о предоставлении субсидии

№ 14.577.21.0026 от 05.06.2014

1. Федеральная служба государственной статистики

Данных. URL: http://cbsd.gks.ru/ (дата обращения: 19.06.2015)

noi statistiki – Tsentral'naya Baza

Statistics Database). Available at: http://cbsd.gks.ru/ (accessed 19 June 2015)

Модельно-упреждающее управление

тепловым режимом здания

Вестник ЮУрГУ. Серия «Компьютерные технологии, управление, радиоэлектроника».

5. Суточные колебания величины обобщенного температурного возмущения: пунктирная линия

пература наружного воздуха, штрих-пунктирная линия – температура воздуха в помещениях здания,

оценочное значение обобщенного температурного возмущения

Рис. 6. Уставка температуры теплоносителя в подающем трубопроводе: пунктирная линия

регулировании, сплошная линия – при модельно-упреждающем управлении

в помещении: тонкая линия – при погодном регулировании, жирная линия

упреждающем управлении, пунктирная линия – уставка

Полученные результаты демонстрируют высокую эффективность предложенного подх

положительный эффект от его применения. Внедрение модельно-прогнозирующего управления

тепловым режимом корпуса 3БВ ЮУрГУ позволило исключить статическую ошибку регулир

вания, а также снижать в дневное время температуру подаваемого в систему отопления

сителя. Тем самым исключается явление перетопа и снижается энергопотребление на нужды

отопления. Также в результате внедрения предложенного подхода существенно уменьшилась

амплитуда суточных колебаний температуры воздуха в помещениях, что повышает

ское качество отопления и положительно влияет на комфорт здания.

Работа была поддержана Министерством образования и науки Российской Федерации в

рамках проекта «Разработка энергосберегающей геоинформационной системы реального вр

оптимального управления теплогидравлическими режимами систем теплоснабжения

муниципального образования», в соответствии с Соглашением о предоставлении субсидии

14.577.21.0026 от 05.06.2014 г., уникальный идентификатор проекта RFMEFI57714X0026.

Литература/References

Федеральная служба государственной статистики – Центральная База Статистических

/ (дата обращения: 19.06.2015). [Federal'naya sluzhba

Baza Statisticheskikh Dannykh (Federal State Statistics

Available at: http://cbsd.gks.ru/ (accessed 19 June 2015).]

упреждающее управление

тепловым режимом здания

37

5. Суточные колебания величины обобщенного температурного возмущения: пунктирная линия – тем-

температура воздуха в помещениях здания,

го температурного возмущения

Рис. 6. Уставка температуры теплоносителя в подающем трубопроводе: пунктирная линия – при погодном

упреждающем управлении

при погодном регулировании, жирная линия –

уставка

Полученные результаты демонстрируют высокую эффективность предложенного подхода и

прогнозирующего управления

тепловым режимом корпуса 3БВ ЮУрГУ позволило исключить статическую ошибку регулиро-

вания, а также снижать в дневное время температуру подаваемого в систему отопления теплоно-

сителя. Тем самым исключается явление перетопа и снижается энергопотребление на нужды

отопления. Также в результате внедрения предложенного подхода существенно уменьшилась

амплитуда суточных колебаний температуры воздуха в помещениях, что повышает потребитель-

Работа была поддержана Министерством образования и науки Российской Федерации в

рамках проекта «Разработка энергосберегающей геоинформационной системы реального вре-

оптимального управления теплогидравлическими режимами систем теплоснабжения

муниципального образования», в соответствии с Соглашением о предоставлении субсидии

г., уникальный идентификатор проекта RFMEFI57714X0026.

Центральная База Статистических

sluzhba gosudarstven-

Statistics Service – Central

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-37-320.jpg)

![Управление в технических системах

Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 33–39

38

2. Salmerón J.M., Álvarez S., Molina J.L., Ruiz A., Sánchez F.J. Tightening the Energy Consump-

tions of Buildings Depending on their Typology and on Climate Severity Indexes. Energy and Buildings,

2013, vol. 58, pp. 372–377. DOI: 10.1016/j.enbuild.2012.09.039

3. Salsbury T., Mhaskar P., Qin S.J. Predictive Control Methods to Improve Energy Efficiency and

Reduce Demand in Buildings. Computers and Chemical Engineering, 2013, vol. 51, pp. 77–85.

DOI: 10.1016/j.compchemeng.2012.08.003

4. Shaikh P.H., Nor N.M., Nallagownden P., Elamvazuthi I., Ibrahim T. A Review on Optimized

Control Systems for Building Energy and Comfort Management of Smart Sustainable Buildings.

Renewable and Sustainable Energy Reviews, 2014, vol. 34, pp. 409–429. DOI: 10.1016/j.rser.2014.03.027

5. Oldewurtel F., Parisio A., Jones C., Morari M., Gyalistras D., Gwerder M., et al. Energy Efficient

Building Climate Control Using Stochastic Model Predictive Control and Weather Predictions. Proceedings

of American Control Conference 2010, ACC 2010, 30 June–2 July, 2010, Baltimore, MD, USA,

pp. 5100–5105. DOI: 10.1109/ACC.2010.5530680

6. Abdullin V.V., Shnayder D.A., Basalaev A.A. Building Heating Feed-Forward Control Based on

Indoor Air Temperature Inverse Dynamics Model. Lecture Notes in Engineering and Computer Science:

Proceedings of The World Congress on Engineering and Computer Science 2014, WCECS 2014, 22–24

October, 2014, San Francisco, CA, USA, pp. 886–892.

7. Abdullin V.V., Shnayder D.A., Kazarinov L.S. Method of Building Thermal Performance Identi-

fication Based on Exponential Filtration. Lecture Notes in Engineering and Computer Science: Pro-

ceedings of The World Congress on Engineering 2013, WCE 2013, 3–5 July, 2013, London, U.K.,

pp. 2226–2230.

8. Abdullin V.V., Shnayder D.A., Kazarinov L.S. Identification of Multistorey Building’s Thermal

Performance Based on Exponential Filtering. Transactions on Engineering Technologies. – Springer

Netherlands, 2014. pp. 501–512. DOI: 10.1007/978-94-017-8832-8_36

9. Соколов Е.Я. Теплофикация и тепловые сети. М.: МЭИ, 2001. [Sokolov E.Ya. Teplofikatsiya

i teplovye seti (Central Heating and Heating Networks). Moscow, MEI, 2001. (in Russ.)]

10. Горелик С.И., Казаринов Л.С. Прогнозирование случайных колебательных процессов на ос-

нове метода экспоненциального сглаживания // Автоматика и Телемеханика. 1994. № 10. С. 27–34.

[Gorelik S.I., Kazarinov L.S. (Prediction of Random Oscillatory Processes on the Basis of the Exponen-

tial Smoothing Method). Automation and Remote Control, 1994, 55:10, pp. 1413–1419. (in Russ.)]

11. Шнайдер Д.А. Адаптивный регулятор отопления здания на основе искусственных ней-

ронных сетей // Автоматизация и управление в технических системах: сб. науч. тр. Челябинск:

Изд-во ЮУрГУ, 2000. С. 131–134. [Shnayder D.A., Shishkin M.V. (Adaptive Controller for Building

Heating Systems Applying Artificial Neural Network). Automatics and Control in Technical Systems,

Edited Book. Chelyabinsk, South Ural State University press, 2000, pp. 131–134. (in Russ.)]

12. Shnayder D.A., Abdullin V.V. A WSN-based System for Heat Allocating in Multiflat Buildings.

2013 36th International Conference on Telecommunications and Signal Processing Proceedings,

TSP 2013, 2–4 July, 2013, Rome, Italy, Article number 6613915, pp. 181–185. DOI:

10.1109/TSP.2013.6613915

Абдуллин Вильдан Вильданович, младший научный сотрудник кафедры автоматики и

управления, Южно-Уральский государственный университет, г. Челябинск; vildan@ait.susu.ac.ru.

Поступила в редакцию 16 июня 2015 г.

Copyright ОАО «ЦКБ «БИБКОМ» & ООО «Aгентство Kнига-Cервис»](https://image.slidesharecdn.com/random-151006175455-lva1-app6892/85/_-_-_-_-_-_-_-3_2015-38-320.jpg)

![Bulletin of the South Ural State University. Ser. Computer Technologies, Automatic Control, Radio Electronics.

2015, vol. 15, no. 3, pp. 40–49

40

Введение

Светодиодное освещение занимает лидирующие позиции на светотехническом рынке, так как

это световое решение максимально экологично и помогает сберегать энергетические ресурсы [1].

Современные светоизлучающие диоды имеют высокие технические характеристики. Создание

светодиодных энергосберегающих осветительных приборов требует разработки малогабаритных

вторичных источников питания на базе устройств современной силовой электроники.

Функционирование малогабаритных вторичных источников питания светодиодных приборов

характеризуются сложными нелинейными динамическими процессами. Так, в них могут наблю-

даться хаотические колебания и бифуркации.

Возможны бифуркации двух типов. Первый тип – так называемые локальные бифуркации.

Второй тип – С-бифуркации.

Изучению С-бифуркаций и закономерностей хаотизации колебаний в последние годы уделя-

ется значительное внимание [2, 3, 6–20]. Особо следует отметить работы Ж.Т. Жусубалиева по

бифуркациям и хаотическим колебаниям в релейных системах и С-бифуркациям режимов стаби-

лизаторов тока [2, 3, 9–12].

Данная статья посвящена моделирования процессов бифуркации режимов стабилизатора то-

ка светоизлучающих диодов.

Анализ бифуркаций динамических систем при изменении параметров системы позволяет по-

строить бифуркационную диаграмму системы. Бифуркационные диаграммы представляют собой

решение модели в зависимости от ключевых переменных, это помогает лучше понять общее по-

ведение модели стабилизатора и обоснованно выбрать его параметры.

1. Формирование математической модели

Исследуемая в работе схема приведена на рис. 1. Здесь E0 – входные напряжение; VT – МДП-

транзистор n-типа; L – индуктивность; x – ток, протекающий через катушку индуктивности;

VD2 – светоизлучающий диод; DT – датчик тока; DA – компаратор; VD1 – диод; DD – управляю-

щий триггер RS; Iref – задающий электрический ток; KF – выходной сигнал; Фи1 и Фи2 – форми-

рователи импульсов запрещенного состояния триггера.

Датчик тока измеряет электрический ток, протекающий через светоизлучающий диод. Ком-

паратор принимает на свои входы два аналоговых сигнала x и Iref и выдает логическую «1», если

сигнал на прямом входе «+» больше чем на инверсном входе «−», и логический «0», если сигнал

на прямом входе меньше, чем на инверсном входе.

УДК 621.383.933 + 004.43.021 DOI: 10.14529/ctcr150306

МОДЕЛИРОВАНИЕ ПРОЦЕССОВ БИФУРКАЦИИ

РЕЖИМОВ СТАБИЛИЗАТОРА ТОКА

СВЕТОИЗЛУЧАЮЩИХ ДИОДОВ

Дж. А. Саид

Южно-Уральский государственный университет, г. Челябинск

Статья посвящена разработке алгоритмов моделирования процессов бифуркации режи-

мов стабилизатора тока светодиодных осветительных приборов. Приведен алгоритм расчета

бифуркационной диаграммы, иллюстрирующей характер усложнения колебаний при измене-

нии параметров. Выявлен новый тип С-бифуркации, приводящей к мягкому переходу от

двухчастотных колебаний к устойчивому периодическому режиму. Описана математическая