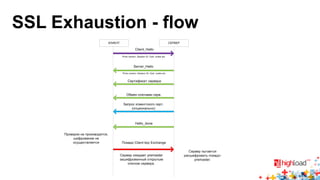

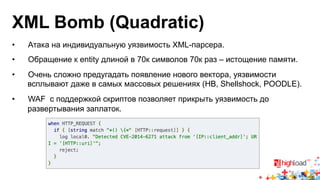

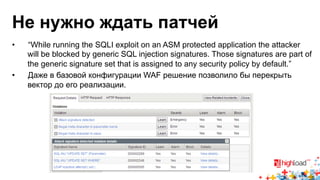

Документ рассматривает современные DDoS-атаки и способы защиты с использованием инфраструктурных решений. Описаны различные виды атак, такие как сетевые, протокольные и атакующие на приложения, а также рекомендации по защите от них, включая проектирование распределенной архитектуры и нагрузочное тестирование. Подчеркивается важность проактивного подхода в защите и необходимость учитывать уязвимости даже на этапе разработки.