Stb p inf_tech

•

0 likes•37 views

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Report

Share

Report

Share

Download to read offline

Recommended

InfoWatch. Елена Нестерова. "Внутренние угрозы ИБ, мифы и реальность в услови...

Конференция Код ИБ 2015, Пермь

Информационная безопасность: Комплексный подход и человеческий фактор

Материалы к лекциям по информационной безопасности для гуманитариев

Информационная безопасность: Вводная лекция

Материалы к лекциям по информационной безопасности для гуманитариев

Вопросы комплексной защиты информации от программно-аппаратных воздействий в ...

Олег Гудков, Александр Дорофеев, Алексей Марков

Recommended

InfoWatch. Елена Нестерова. "Внутренние угрозы ИБ, мифы и реальность в услови...

Конференция Код ИБ 2015, Пермь

Информационная безопасность: Комплексный подход и человеческий фактор

Материалы к лекциям по информационной безопасности для гуманитариев

Информационная безопасность: Вводная лекция

Материалы к лекциям по информационной безопасности для гуманитариев

Вопросы комплексной защиты информации от программно-аппаратных воздействий в ...

Олег Гудков, Александр Дорофеев, Алексей Марков

Безопасность Вашего мобильного бизнеса

Семинар «Всеобщая мобилизация!» http://www.croc.ru/action/detail/23359/

Презентация Александра Пакилева, технического менеджера компании КРОК

Информационная безопасность. Лекция 2.

Information security lection № 2 in NSU.

Вторая лекция, в которой описываются все принципы ИБ, жизненный цикл СЗИ, бизнес-структура объекта защиты, показывается суть документа "политика безопасности", её реализации в реальном бизнесе.

Fortinet. Еркебулан Туткабаев. "Противодействие АРТ с помощью современных сре...

Конференция "Код ИБ 2016". Алматы

Безопасная работа в cети Интернет. Самборская Л.Н.

Безопасная работа в cети Интернет. Самборская Л.Н.

Видео и голосовая система для заключенных

Управление коммуникациями является основой большинства операций учреждения. Это влияет на уровень доходов, на уровень безопасности, перенаселенность и оказывает

непосредственное влияние на благополучие заключенных, их друзей, членов их семьи и персонала. IV ² S система управления вызовами является сердцем системы управления операциями компании Bynet. Система предоставляет клиентам компании преимущества использования централизованной цифровой сети, сети, которая обладает

такими достоинствами как: повышенная гибкость, более жесткий контроль, эффективность и удобство, высокая доступность, повышение способности борьбы с преступностью, aварийное восстановление.

Risks of non-compliance with regulatory requirements

Презентация моего выступления «Риск несоответствия действующему законодательству РБ в области защиты информации - или что будет если завтра к вам придёт проверка регулятора?» на семинаре «Управление рисками информационной безопасности в IT-компаниях».

Томас Лёшке: «Кибербезопасность для юристов: что делать?»

Руководитель отдела технической поддержки компании «Авиком» Томас Лёшке, в рамках первой Конференции "Кибербезопасность для юристов", выступил с докладом, посвященным IT-рискам и способам их преодоления в юридических фирмах.

Maria Voronova - Protection against internal threats

Презентация Марии Вороновой (Infowatch) на конференции "Кибербезопасность для юристов" Сентябрь 2016

Kirill Belsky - Ccyberthreats in legal business

Презентация Кирилла Бельского (Коблев и партнеры) на конференции "Кибербезопасность для юристов" Сентябрь 2016

Способы хищения информации в банках и методы борьбы с этим явлением

VI Ялтинская Конференция стран СНГ «Банковская деятельность и финансы»

Докладчик: ЛОЛА Евгений Валерьевич – Заместитель Председателя Правления - Руководитель СВК ОАО КБ "Стройкредит" (Россия, Москва)

Cisco strategy and vision of security 24 04_2014

Информационная безопасность, стратегия информационной безопасности.

Андрей Масалович (Россия). Корпоративная защита в РК глазами хакера

Андрей Масалович (Россия). Корпоративная защита в РК глазами хакера

Bitdefender io t_pta_2017

В одну секунду, ваш гаджет превращается из лучшего друга в злейшего врага, благодаря тому, что был взломан хакерами. Что же делать? Защита от вирусов и хакерского вмешательства системы умный дом.

КВО ТЭК - Обоснованные требования регулятора

Совокупность последних положений регуляторов предполагает построение замкнутого и адаптивного комплекса требований, создающего предпосылки для построения систем со "встроенной безопасностью", что является необходимым условием обеспечения ИБ современных информационных систем.

More Related Content

What's hot

Безопасность Вашего мобильного бизнеса

Семинар «Всеобщая мобилизация!» http://www.croc.ru/action/detail/23359/

Презентация Александра Пакилева, технического менеджера компании КРОК

Информационная безопасность. Лекция 2.

Information security lection № 2 in NSU.

Вторая лекция, в которой описываются все принципы ИБ, жизненный цикл СЗИ, бизнес-структура объекта защиты, показывается суть документа "политика безопасности", её реализации в реальном бизнесе.

Fortinet. Еркебулан Туткабаев. "Противодействие АРТ с помощью современных сре...

Конференция "Код ИБ 2016". Алматы

Безопасная работа в cети Интернет. Самборская Л.Н.

Безопасная работа в cети Интернет. Самборская Л.Н.

Видео и голосовая система для заключенных

Управление коммуникациями является основой большинства операций учреждения. Это влияет на уровень доходов, на уровень безопасности, перенаселенность и оказывает

непосредственное влияние на благополучие заключенных, их друзей, членов их семьи и персонала. IV ² S система управления вызовами является сердцем системы управления операциями компании Bynet. Система предоставляет клиентам компании преимущества использования централизованной цифровой сети, сети, которая обладает

такими достоинствами как: повышенная гибкость, более жесткий контроль, эффективность и удобство, высокая доступность, повышение способности борьбы с преступностью, aварийное восстановление.

Risks of non-compliance with regulatory requirements

Презентация моего выступления «Риск несоответствия действующему законодательству РБ в области защиты информации - или что будет если завтра к вам придёт проверка регулятора?» на семинаре «Управление рисками информационной безопасности в IT-компаниях».

Томас Лёшке: «Кибербезопасность для юристов: что делать?»

Руководитель отдела технической поддержки компании «Авиком» Томас Лёшке, в рамках первой Конференции "Кибербезопасность для юристов", выступил с докладом, посвященным IT-рискам и способам их преодоления в юридических фирмах.

Maria Voronova - Protection against internal threats

Презентация Марии Вороновой (Infowatch) на конференции "Кибербезопасность для юристов" Сентябрь 2016

Kirill Belsky - Ccyberthreats in legal business

Презентация Кирилла Бельского (Коблев и партнеры) на конференции "Кибербезопасность для юристов" Сентябрь 2016

Способы хищения информации в банках и методы борьбы с этим явлением

VI Ялтинская Конференция стран СНГ «Банковская деятельность и финансы»

Докладчик: ЛОЛА Евгений Валерьевич – Заместитель Председателя Правления - Руководитель СВК ОАО КБ "Стройкредит" (Россия, Москва)

Cisco strategy and vision of security 24 04_2014

Информационная безопасность, стратегия информационной безопасности.

Андрей Масалович (Россия). Корпоративная защита в РК глазами хакера

Андрей Масалович (Россия). Корпоративная защита в РК глазами хакера

Bitdefender io t_pta_2017

В одну секунду, ваш гаджет превращается из лучшего друга в злейшего врага, благодаря тому, что был взломан хакерами. Что же делать? Защита от вирусов и хакерского вмешательства системы умный дом.

What's hot (20)

ESET. Жанибек Шутбаев. "Комплексная защита от киберугроз и атак"

ESET. Жанибек Шутбаев. "Комплексная защита от киберугроз и атак"

Fortinet. Еркебулан Туткабаев. "Противодействие АРТ с помощью современных сре...

Fortinet. Еркебулан Туткабаев. "Противодействие АРТ с помощью современных сре...

Безопасная работа в cети Интернет. Самборская Л.Н.

Безопасная работа в cети Интернет. Самборская Л.Н.

Risks of non-compliance with regulatory requirements

Risks of non-compliance with regulatory requirements

Томас Лёшке: «Кибербезопасность для юристов: что делать?»

Томас Лёшке: «Кибербезопасность для юристов: что делать?»

Maria Voronova - Protection against internal threats

Maria Voronova - Protection against internal threats

Способы хищения информации в банках и методы борьбы с этим явлением

Способы хищения информации в банках и методы борьбы с этим явлением

Андрей Масалович (Россия). Корпоративная защита в РК глазами хакера

Андрей Масалович (Россия). Корпоративная защита в РК глазами хакера

Фильтры Cisco IronPort Outbreak Filters: блокировка почтовых угроз, которые т...

Фильтры Cisco IronPort Outbreak Filters: блокировка почтовых угроз, которые т...

Similar to Stb p inf_tech

КВО ТЭК - Обоснованные требования регулятора

Совокупность последних положений регуляторов предполагает построение замкнутого и адаптивного комплекса требований, создающего предпосылки для построения систем со "встроенной безопасностью", что является необходимым условием обеспечения ИБ современных информационных систем.

дипломная презентация по инфорационной безопасности

Все для дипломной презентации:

http://vakademe.ru/information/kak-sdelat-prezentatsiyu-k-diplomu.html

Cовременные угрозы ИБ в корпоративной инфраструктуре и технологии противодейс...

Конференция "InterLab Forum. Системная интеграция нового поколения" прошла в октябре 2015 года. В центре внимания форума были новые решения в области ИТ-инфраструктуры и информационной безопасности, недавно появившиеся на российском рынке и прошедшие апробацию в IBS.

Подробности: http://www.ibs.ru

Обзор текущей ситуации в области импортозамещения СЗИ

В рамках презентации автор даст описание текущей ситуации в области импортозамещения. Будут затронуты вопросы применения нормативной базы, рассмотрены классы средств защиты информации. Также будет приведен обзор современных российских средств защиты информации и даны рекомендации по их применению.

Спикер: Сергей Корольков, технический директор АО «ДиалогНаука»

Профстандарт "Специалист по информационной безопасности ИКТ систем"

Защита инфокоммуникационной системы организации и оконечных устройств сотрудников.

Основная цель вида профессиональной деятельности:

Противодействие вредоносному влиянию программно-технического воздействия на подсистемы, устройства, элементы и каналы инфокоммуникационных систем.

Андрей Масалович. Конкурентная разведка

Презентация Андрея Масаловича с конференции Интерфакса 11 марта 2015 года.

Создание автоматизированных систем в защищенном исполнении

Обзорная презентация тренинга "Создание автоматизированных систем в защищенном исполнении", который прошел 16-18 мая 2016 в Учебном центре Softline.

Аксёнов_Опыт построения СЗИ.pdf

Опыт

построения систем защиты информации

в соответствии с требованиями законодательства

ошибки проблемы спорные моменты

Угрозы ИБ - retail edition (2016)

Обзор угроз и сценариев инцидентов для руководителей служб безопасности, ИТ/ИБ в ритейл

Softline: Информационная безопасность

Услуги и решения Softline в области информационной безопасности. Прикладные и инфраструктурные решения. Соответствие требованиям (compliance). Сетевая безопасность. Аудит информационной безопасности.

InfoWatch. Олег Коробейников. "InfoWatch. Защита от внутренних угроз и таргет...

Конференция "Код ИБ 2016". Краснодар

Проектирование_СЗИ_персональных_данных_практикум.pdf

Проектирование систем защиты

персональных данных в соответствии с

требованиями законодательства

(Интенсив практикум)

Similar to Stb p inf_tech (20)

дипломная презентация по инфорационной безопасности

дипломная презентация по инфорационной безопасности

Cовременные угрозы ИБ в корпоративной инфраструктуре и технологии противодейс...

Cовременные угрозы ИБ в корпоративной инфраструктуре и технологии противодейс...

Обзор текущей ситуации в области импортозамещения СЗИ

Обзор текущей ситуации в области импортозамещения СЗИ

Профстандарт "Специалист по информационной безопасности ИКТ систем"

Профстандарт "Специалист по информационной безопасности ИКТ систем"

Создание автоматизированных систем в защищенном исполнении

Создание автоматизированных систем в защищенном исполнении

Решения Cisco для защиты государственных информационных систем

Решения Cisco для защиты государственных информационных систем

InfoWatch. Олег Коробейников. "InfoWatch. Защита от внутренних угроз и таргет...

InfoWatch. Олег Коробейников. "InfoWatch. Защита от внутренних угроз и таргет...

Проектирование_СЗИ_персональных_данных_практикум.pdf

Проектирование_СЗИ_персональных_данных_практикум.pdf

контур безопасность презентация для госорганизаций

контур безопасность презентация для госорганизаций

More from Jefferson Witt

Certificate of confirmity russia 1518

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Certificate of confirmity russia 1518

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r tkani

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r road

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r polot

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r hd

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Ukrsepro 1355

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stbp r 5164

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stbp r 5163

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb rt

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r colod

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r 17697

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r 11334_4

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r 8559

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r 8499

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb r 5006

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb p nazemn

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb mr

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb mh

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

Stb jlz

Russia petroleum, construction, development, import, export, customs, oil and gas, steel, metallurgy, mineral resources, railway, railroad, codes, rules, norms, laws, approval, certification, decrees, regulations

More from Jefferson Witt (20)

Stb p inf_tech

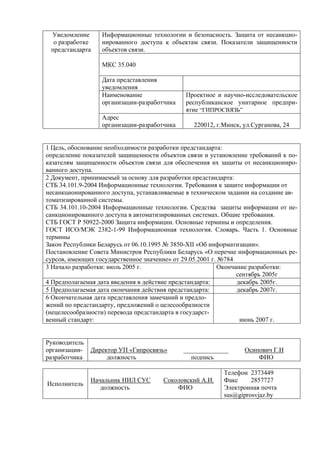

- 1. Информационные технологии и безопасность. Защита от несанкцио- нированного доступа к объектам связи. Показатели защищенности объектов связи. МКС 35.040 Дата представления уведомления Наименование организации-разработчика Проектное и научно-исследовательское республиканское унитарное предпри- ятие “ГИПРОСВЯЗЬ” Уведомление о разработке предстандарта Адрес организации-разработчика 220012, г.Минск, ул.Сурганова, 24 1 Цель, обоснование необходимости разработки предстандарта: определение показателей защищенности объектов связи и установление требований к по- казателям защищенности объектов связи для обеспечения их защиты от несанкциониро- ванного доступа. 2 Документ, принимаемый за основу для разработки предстандарта: СТБ 34.101.9-2004 Информационные технологии. Требования к защите информации от несанкционированного доступа, устанавливаемые в техническом задании на создание ав- томатизированной системы. СТБ 34.101.10-2004 Информационные технологии. Средства защиты информации от не- санкционированного доступа в автоматизированных системах. Общие требования. СТБ ГОСТ Р 50922-2000 Защита информации. Основные термины и определения. ГОСТ ИСО/МЭК 2382-1-99 Информационная технология. Словарь. Часть 1. Основные термины Закон Республики Беларусь от 06.10.1995 № 3850-XII «Об информатизации». Постановление Совета Министров Республики Беларусь «О перечне информационных ре- сурсов, имеющих государственное значение» от 29.05.2001 г. №784 3 Начало разработки: июль 2005 г. Окончание разработки: сентябрь 2005г 4 Предполагаемая дата введения в действие предстандарта: декабрь 2005г. 5 Предполагаемая дата окончания действия предстандарта: декабрь 2007г. 6 Окончательная дата представления замечаний и предло- жений по предстандарту, предложений о целесообразности (нецелесообразности) перевода предстандарта в государст- венный стандарт: июнь 2007 г. Руководитель организации- разработчика Директор УП «Гипросвязь» ______________ Осипович Г.Н должность подпись ФИО Исполнитель Начальник НИЛ СУС Соколовский А.И. должность ФИО Телефон 2373449 Факс 2857727 Электронная почта sus@giprosvjaz.by

- 2. ЗАКЛЮЧЕНИЕ Наименование организации С разработкой предстандарта согласен С разработкой предстандарта несогласен _____________________________ ________________ __________________________ должность руководителя подпись ФИО М.П. ___________________________________________________________________________ номер, дата письма Исполнитель ____________________ __________________ должность ФИО Телефон ________ Факс ___________ Электронная почта ________________