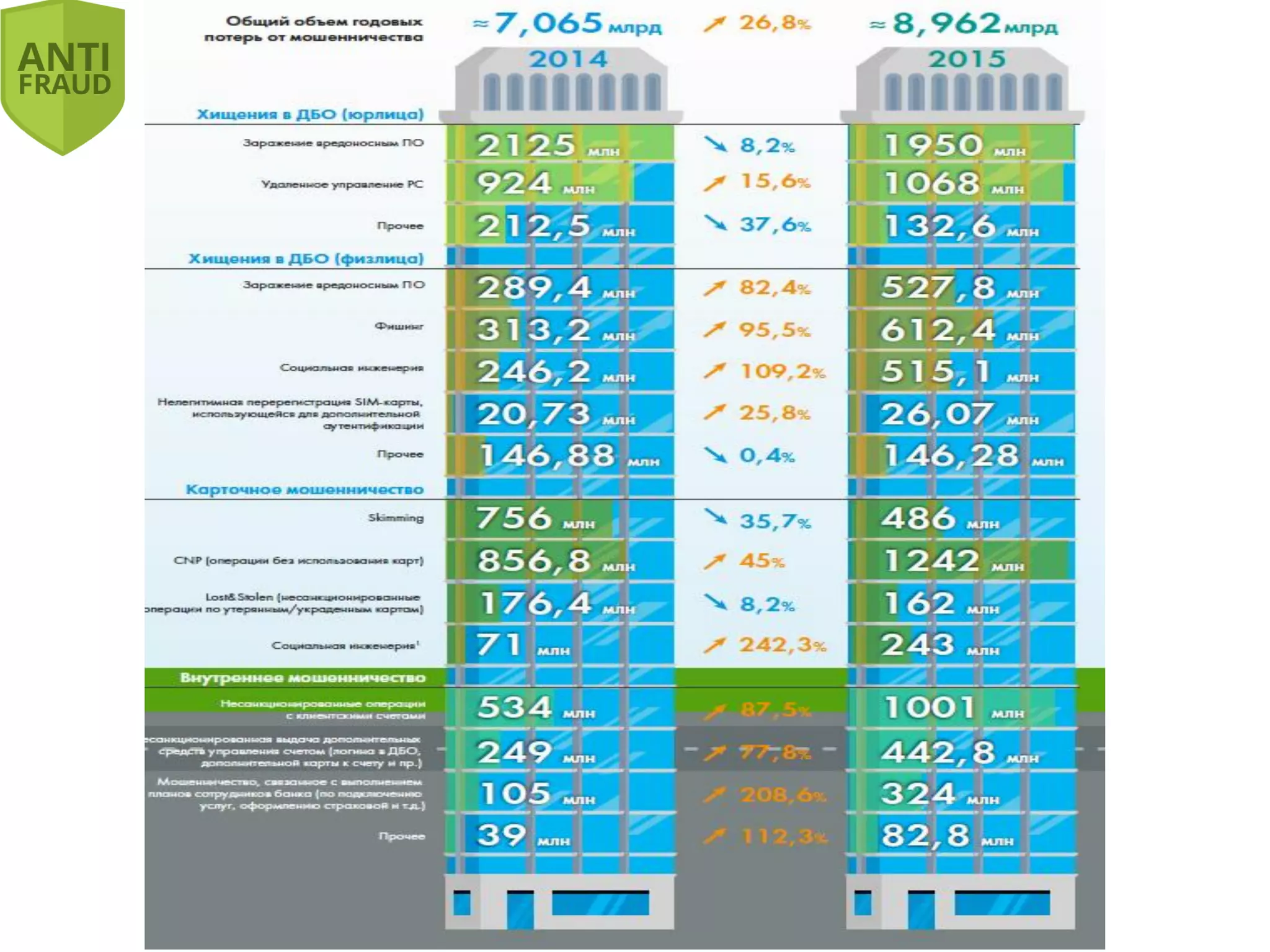

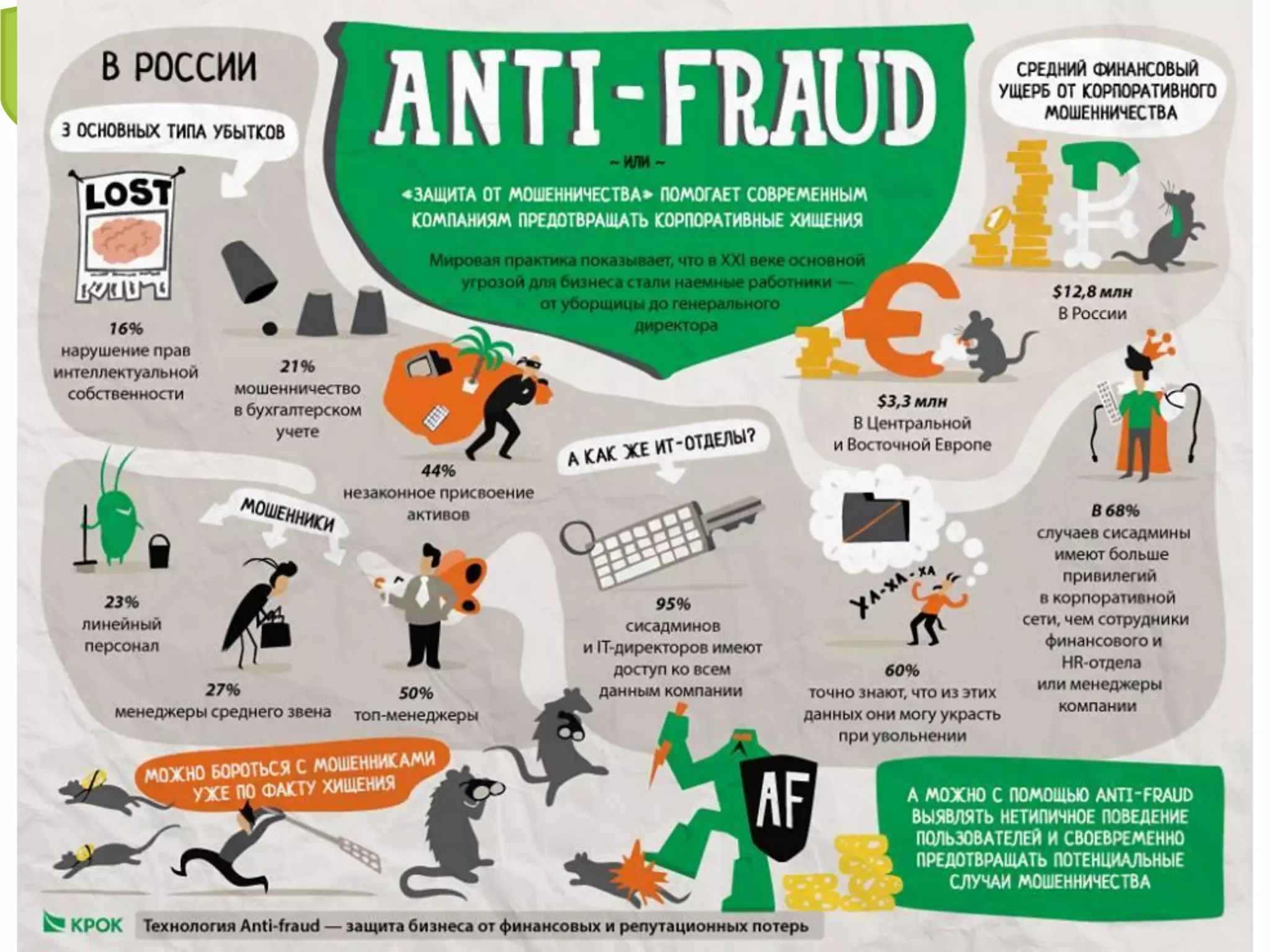

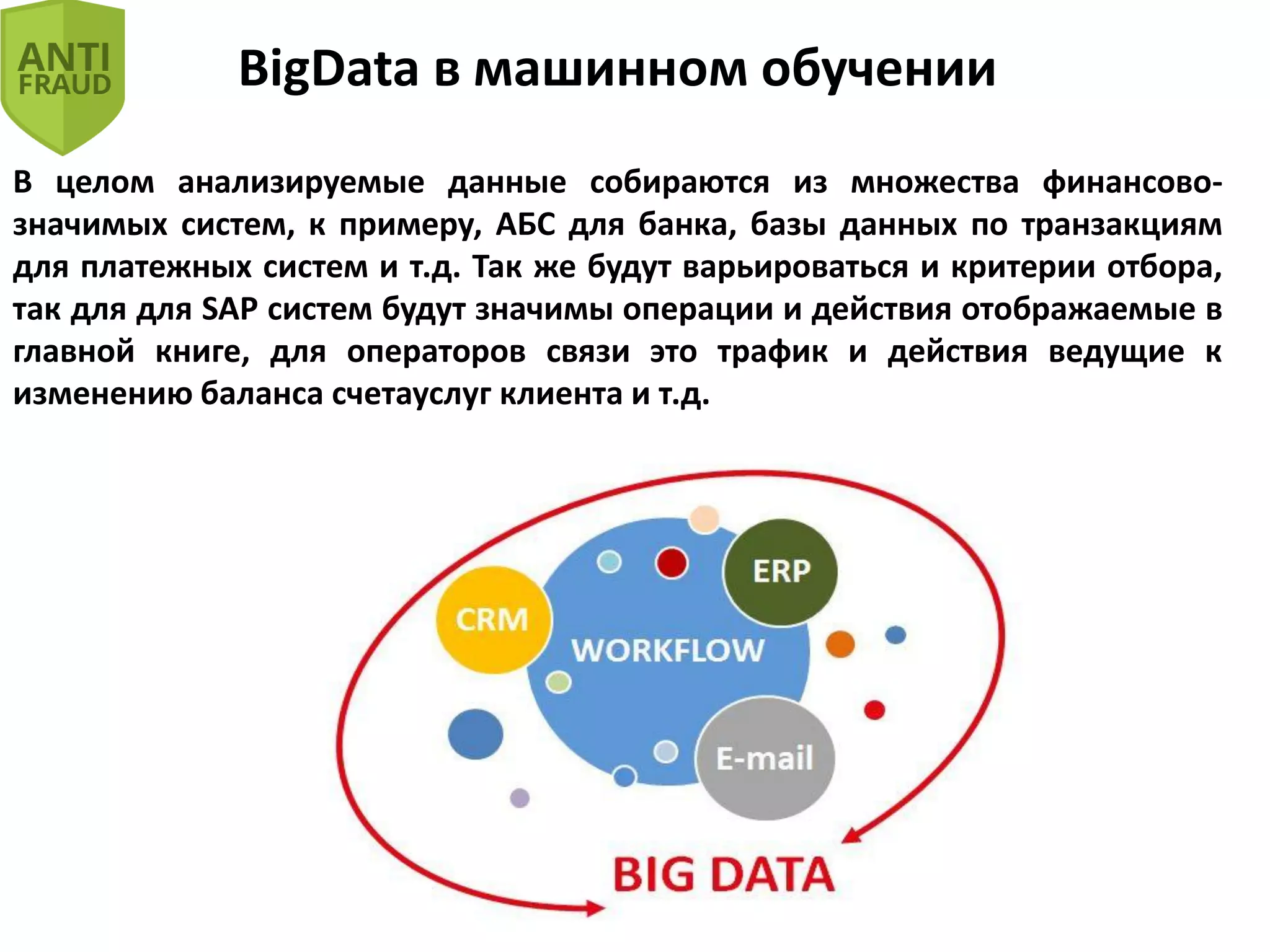

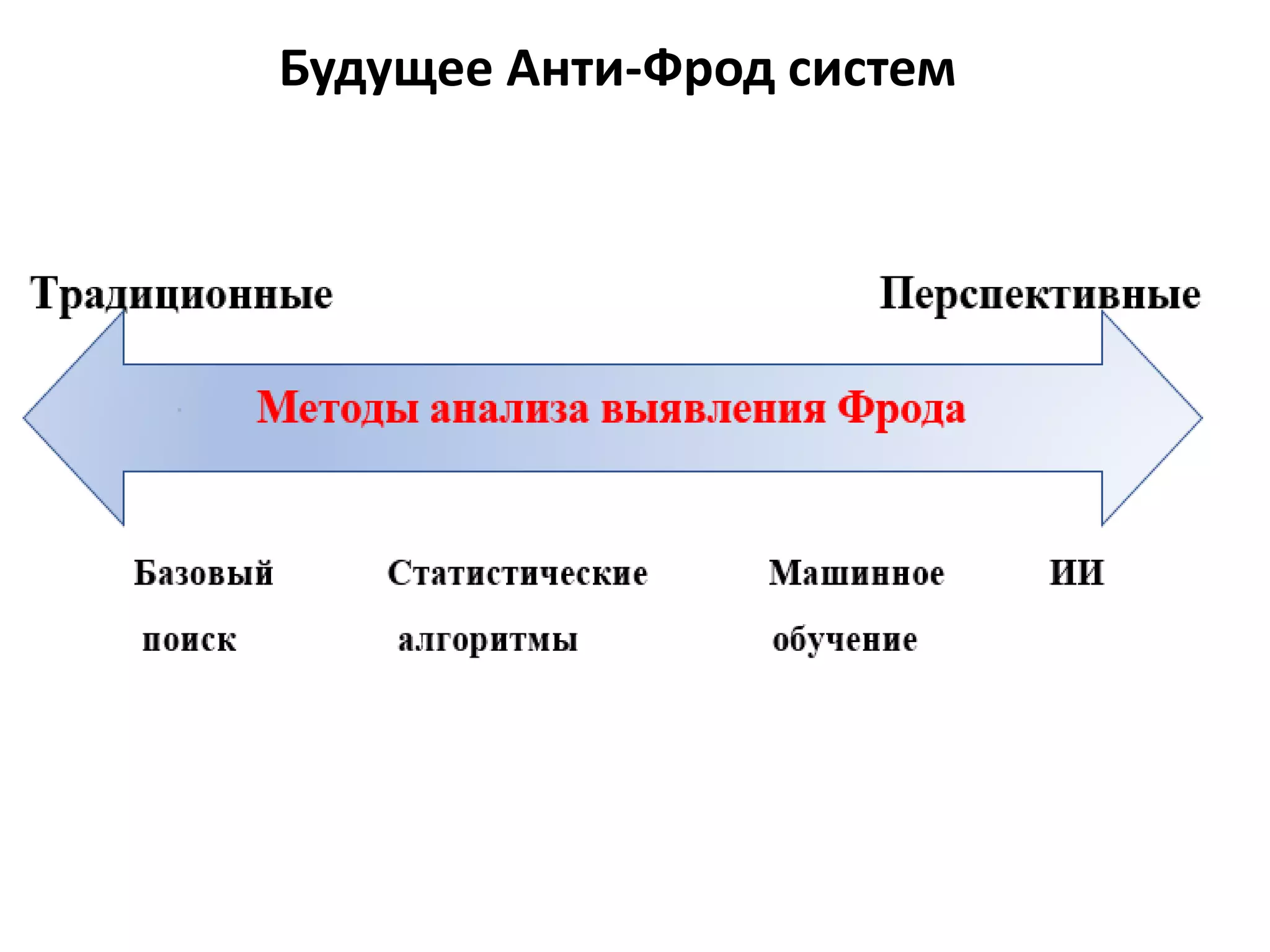

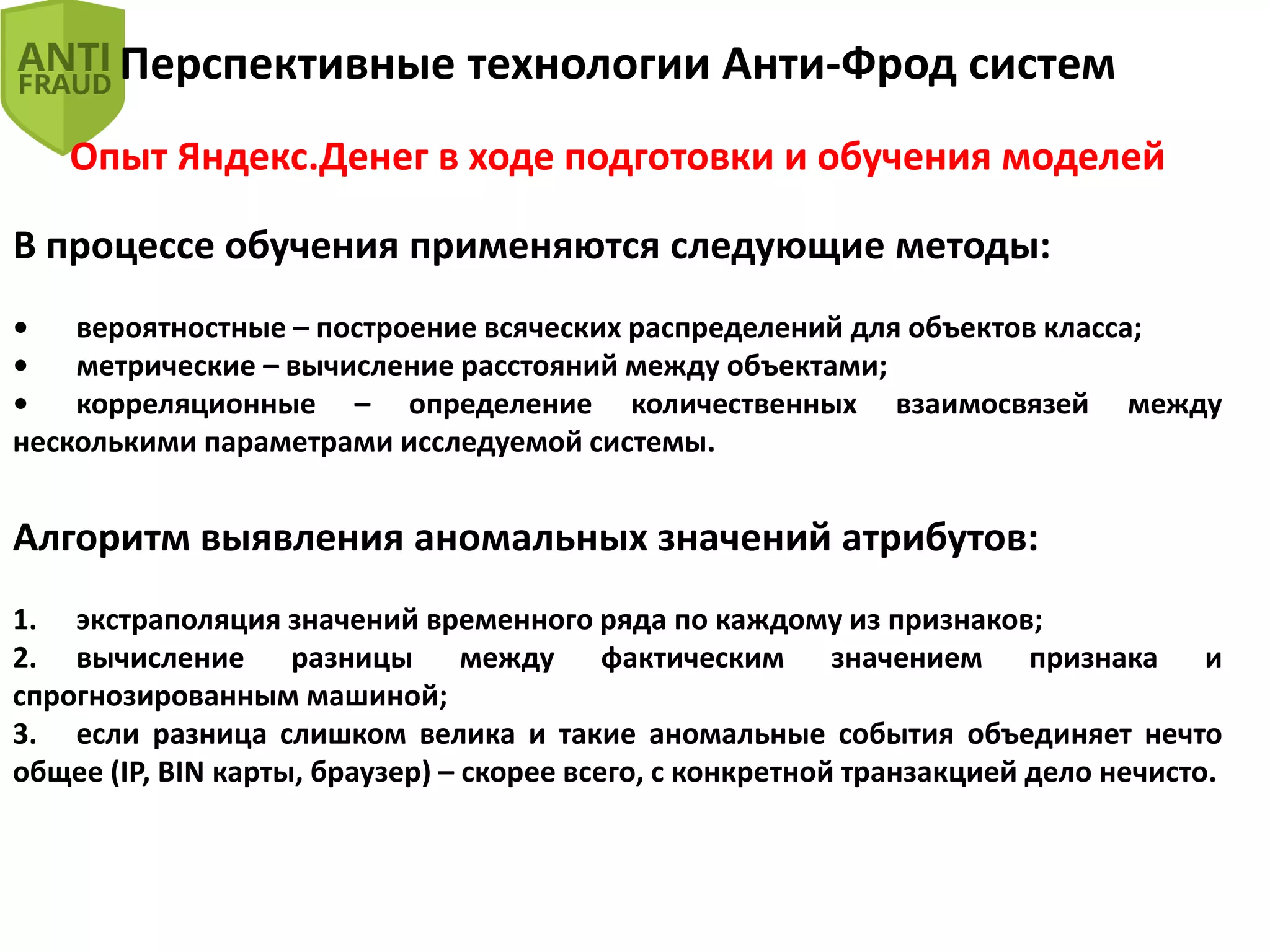

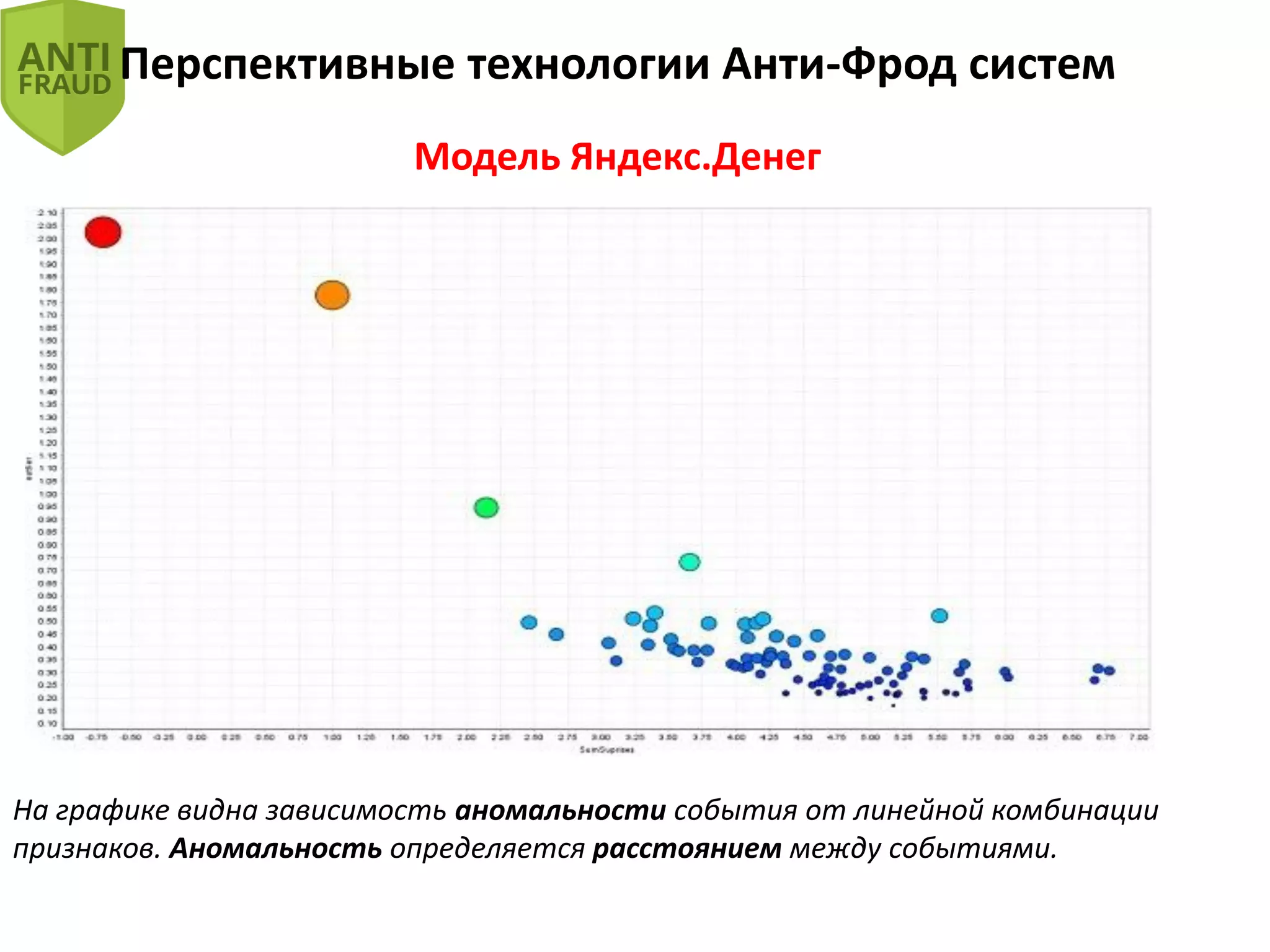

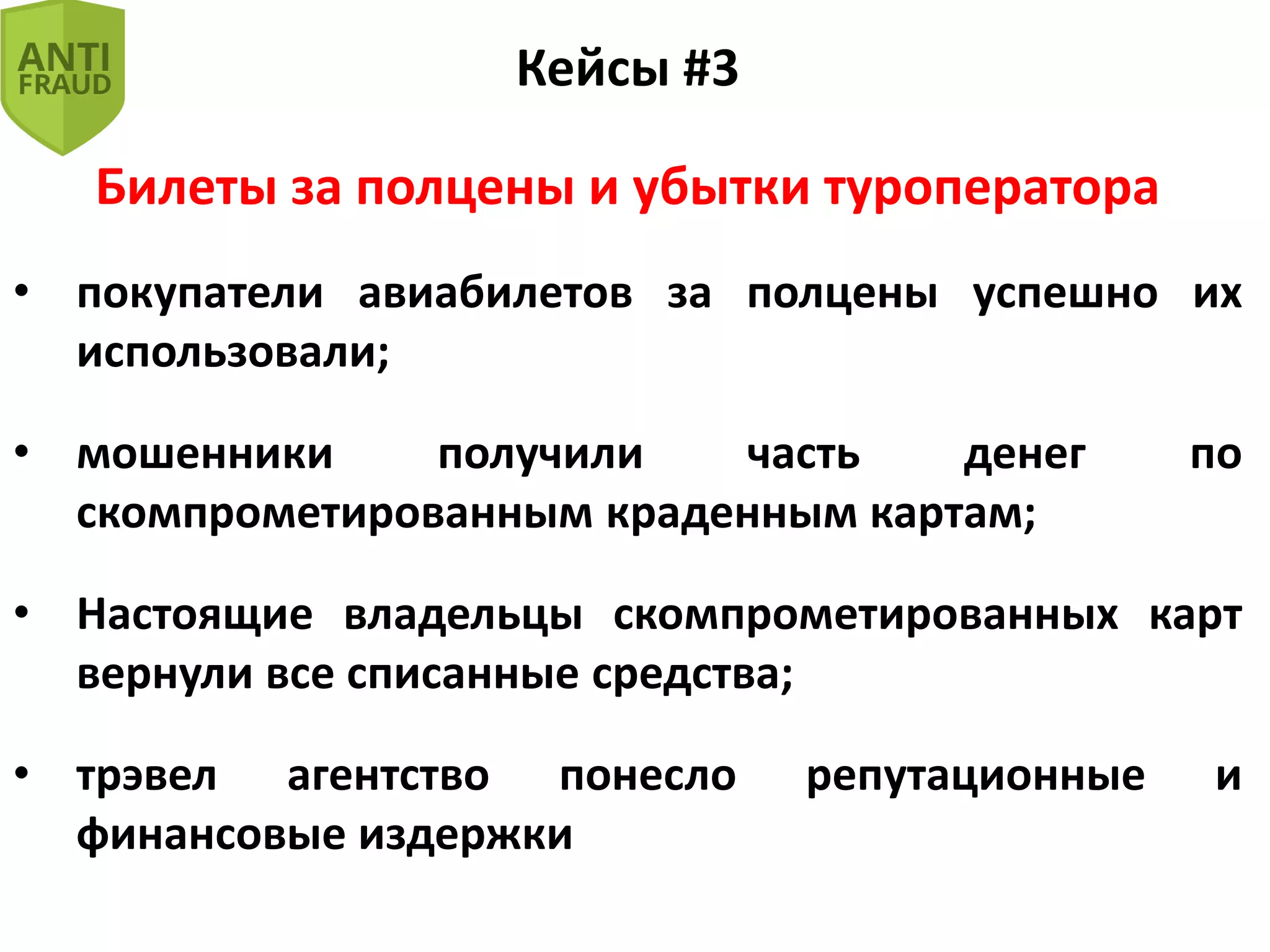

Документ обсуждает мошенничество (фрод) в финансовом контексте, определяет его как действия, связанные с обманом для получения выгоды за счет чужих активов, и описывает методы борьбы с ним, включая анти-фрод системы. Приведены примеры мошеннических схем, традиционные и современные способы их реализации, а также перспективные технологии, такие как машинное обучение и Big Data, для их предотвращения. Документ также затрагивает законодательные инициативы и проблемы, с которыми сталкиваются банки и финансовые организации в борьбе с мошенничеством.