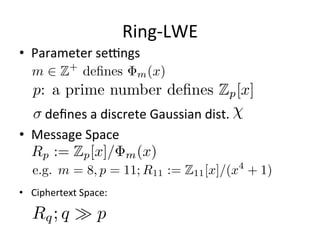

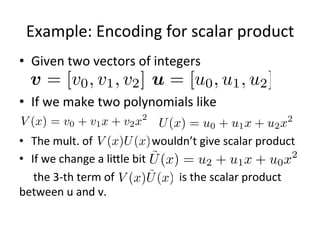

This document discusses Ring-Learning With Errors (Ring-LWE) and its application to fully homomorphic encryption schemes. Specifically, it covers Ring-LWE based cryptosystems, the leveled fully homomorphic encryption scheme of Brakerski, Vaikuntanathan and Gentry (BGV) as implemented in the HElib library, and example code demonstrations using HElib. Notations used include integers modulo q, polynomial rings, and cyclotomic polynomials.

![Fully

homomorphic

encrypFon

• Breakthrough

by

Gentry

in

2009

• Main

idea:

1. First

build

a

somewhat

homomorphic

encrypFon

2. Then

apply

bootstrapping

to

achieve

FHE

• Common

facts

of

the

current

FHE

schemes

1. Noise

grows

with

operaFons

2. MulFplicaFon

yields

the

most

noise

3. DecrypFon

will

fail

with

too

large

noise

5

[A

fully

homomorphic

encrypFon

scheme

Gentry

2009]](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-5-320.jpg)

![Ring-‐learning

With

Errors

based

FHE

• RLWE

schemes:

The

most

efficient

schemes

for

now.

• Different

kinds

of

RLWE

based

FHE

1. BGV’s

leveled

scheme

(implemented

by

HElib)

2. Brakerski,

Scale-‐invariant

scheme

3. ……

6

[(Leveled)

fully

homomorphic

encrypFon

without

bootstrapping]

Brakerski,

Gentry,

Vaikuntanathan

2012

[Fully

Homomorphic

Encryp-on

without

Modulus

Switching

from

Classical

GapSVP]

Brakerski,2012](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-6-320.jpg)

![Learning

With

Errors

• LWE-‐AssumpFon

• Ring-‐LWE:

use

a

polynomial

ring

instead

11

[On

lajces,

learning

with

errors,

random.

Regev

2005

]](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-11-320.jpg)

![Learning

With

Errors

• LWE-‐AssumpFon

• Ring-‐LWE:

use

a

polynomial

ring

instead

12

[On

lajces,

learning

with

errors,

random.

Regev

2005

]](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-12-320.jpg)

![Learning

With

Errors

• LWE-‐AssumpFon

• Ring-‐LWE:

use

a

polynomial

ring

instead

13

[On

lajces,

learning

with

errors,

random.

Regev

2005

]](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-13-320.jpg)

![Basic

EncrypFon

Scheme

OperaFons

• KeyGeneraFon

17

[Can

Homomorphic

Encryp-on

be

Prac-cal?

K.

Lauter

et

al.

2011]](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-17-320.jpg)

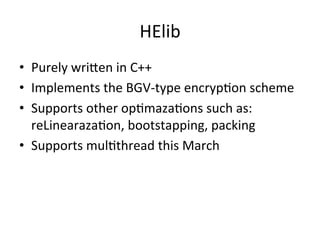

![HElib

• Purely

wrimen

in

C++

• Implements

the

BGV-‐type

encrypFon

scheme

• Supports

opFmazaFons

such

as:

reLinearazaFon,

bootstapping,

packing

• Supports

mulFthread

from

this

March

20

[hmps://github.com/shaih/Helib]](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-20-320.jpg)

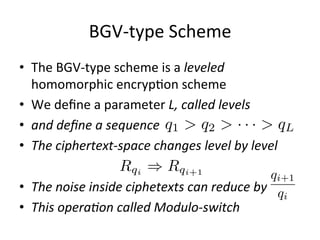

![Leveled

homomorphic

encrypFon

The

BGV-‐type

scheme

is

a

leveled

homomorphic

encrypFon

scheme

• What

is

levels?

– The

ciphertext

space

is

not

fixed.

• Why

need

levels

?

– Bootstrapping

is

too

too

heavy

– To

somehow

reduce

the

noise

inside

ciphertexts

• When

to

change

the

level?

– Majorly

arer

ciphertexts

mulFplicaFon

22

L1

L2

L3

L4

[(Leveled)

fully

homomorphic

encrypFon

without

bootstrapping]

Brakerski,

Gentry,

Vaikuntanathan

2012](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-22-320.jpg)

![Parameters

of

the

Leveled

homomorphic

encrypFon

1. An

posi9ve

integer

L,

called

levels

2. A

prime

sequence

• The

ciphertext-‐space

changes

level

by

level

• The

noise

inside

ciphertexts

can

reduce

by

• This

opera9on

called

Modulo-‐switch

23

[(Leveled)

fully

homomorphic

encrypFon

without

bootstrapping]

Brakerski,

Gentry,

Vaikuntanathan

2012

One

mulFplicaFon](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-23-320.jpg)

![reLinearizaFon

(Key

switching)

• What

is

relinearizaFon?

25

[Efficient

fully

homomorphic

encrypFon

from

LWE

Brakerski,

Vaikuntanathan,

2011]

The

dimension

of

ciphertext

increases!](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-25-320.jpg)

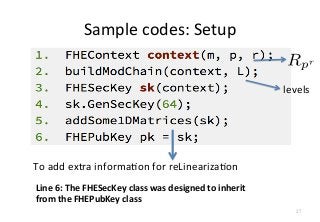

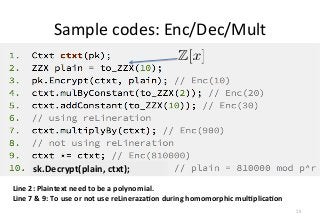

![reLinearizaFon

(Key

switching)

• Why

want

to

reLinearize

?

– To

reduce

the

overhead

in

ciphertext

mulFplicaFon

• Need

to

add

extra

informaFon

into

the

public

key

• Should

always

reLinearize

?

– Depends

on

the

mulFplicaFon

depth

26

[Efficient

fully

homomorphic

encrypFon

from

LWE

Brakerski,

Vaikuntanathan,

2011]](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-26-320.jpg)

![46

on

epidemiology

a A Count

Case o1 o2 n1

Control o3 o4 n2

Count n3 n4 n

Applica-on

Data:

[AA,

Aa,

aa,

Aa,

…..]

x=[

2

,

1,

0,

1,

…..]

Encoding

[case,

control,

case,

control,

….]

Encoding

y=[

1

,

0,

1,

0,

…..]](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-46-320.jpg)

![47

on

epidemiology

a A Count

Case o1 o2 n1

Control o3 o4 n2

Count n3 n4 n

Applica-on

Data:

[AA,

Aa,

aa,

Aa,

…..]

x=[

2

,

1,

0,

1,

…..]

Encoding

[case,

control,

case,

control,

….]

Encoding

y=[

1

,

0,

1,

0,

…..]How

to

efficiently

compute

scalar

product??

Packing!](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-47-320.jpg)

![Misc.:

Rules

of

thumb

• By

default,

only

use

half

of

the

machine

bits

for

levels

1. 32-‐bits

pla}orm,

open

–DNOT_HALF_PRIME

flag

before

building

the

HElib

2. 64-‐bits

pla}orm:

before

call

buildModChain()

• Plaintext

parameter

p^r

!=

2,

bemer

to

add

more

levels

[hmps://github.com/shaih/HElib/issues/52]

51](https://image.slidesharecdn.com/helib-150524232009-lva1-app6891/85/Helib-51-320.jpg)