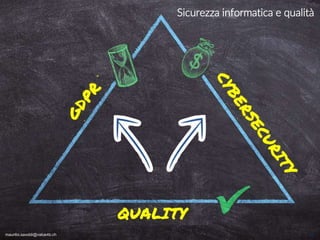

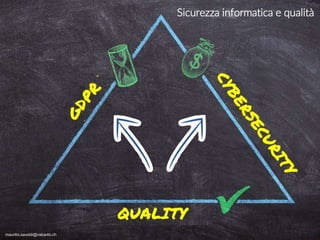

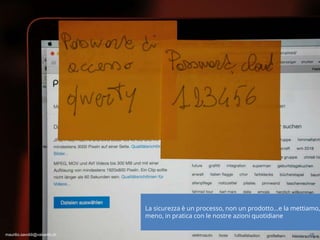

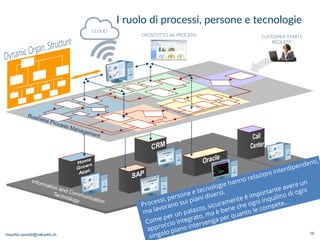

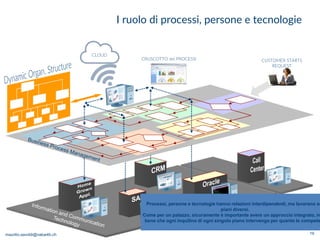

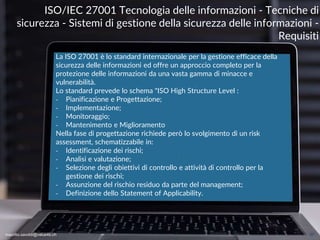

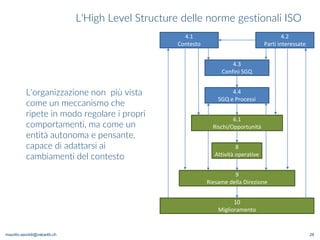

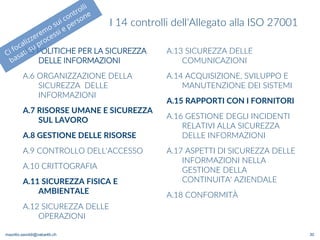

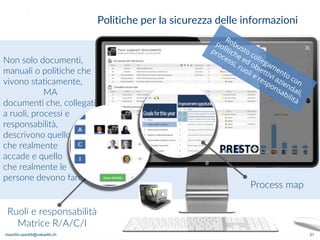

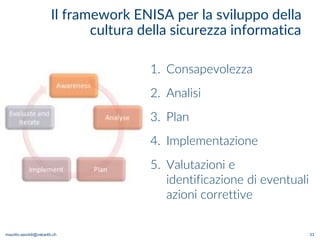

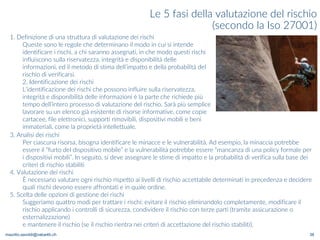

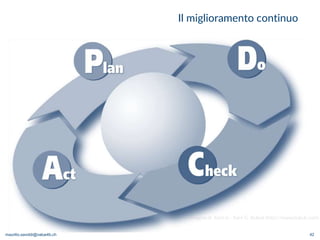

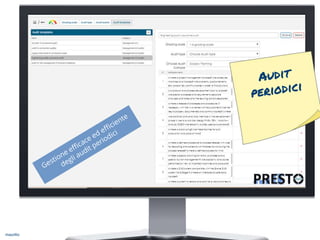

Il documento esplora il ruolo cruciale della gestione e della sicurezza dei dati nella soddisfazione del cliente, evidenziando che la qualità aziendale è legata alla protezione dei dati personali e operativi. Viene discusso il cambiamento del contesto tecnologico e l'importanza di adottare norme ISO per garantire la sicurezza informatica e la continuità operativa. È sottolineato che la cybersecurity deve essere considerata un approccio basato sul rischio, coinvolgendo processi, persone e tecnologie per assicurare la soddisfazione del cliente.