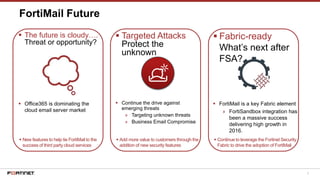

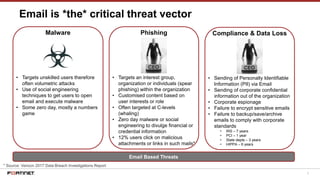

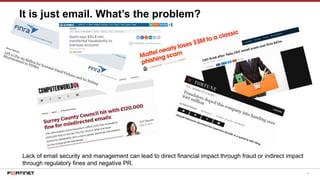

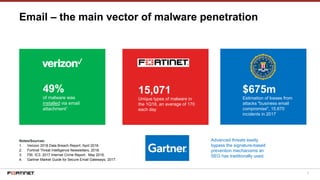

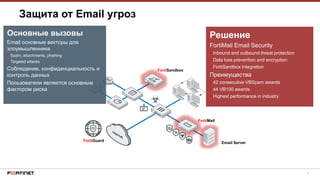

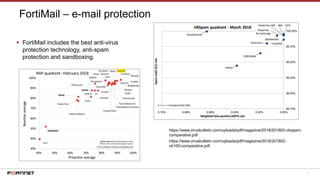

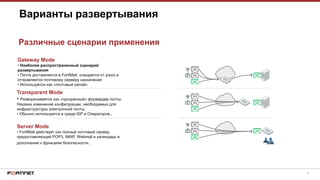

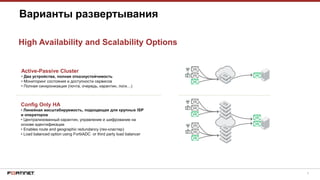

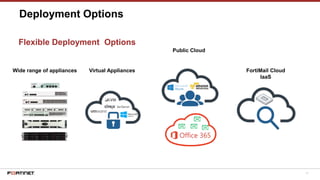

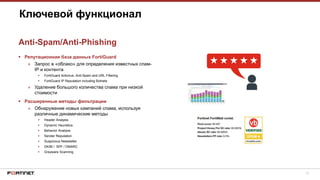

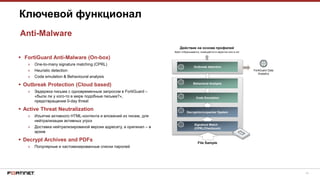

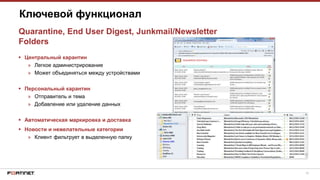

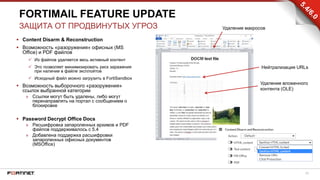

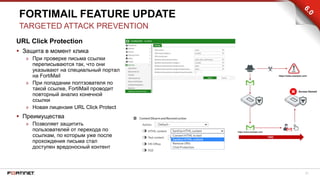

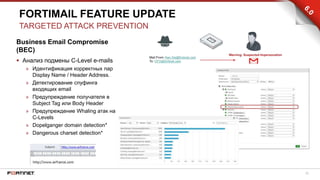

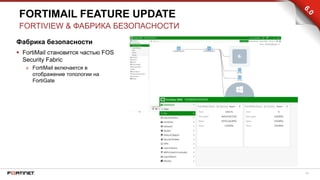

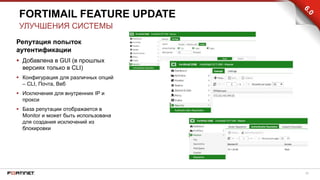

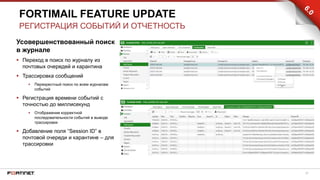

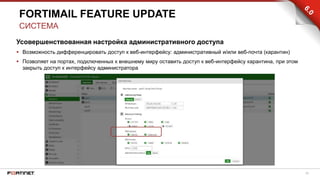

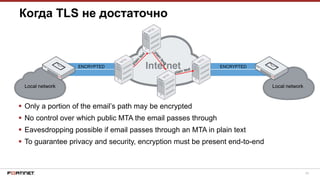

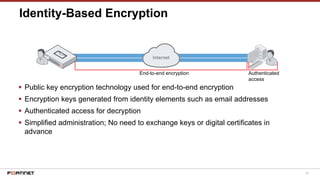

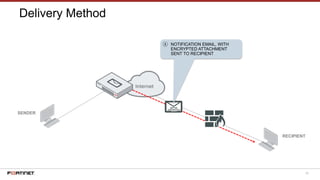

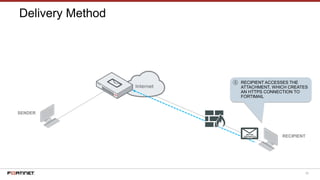

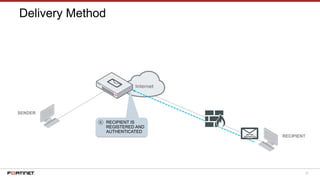

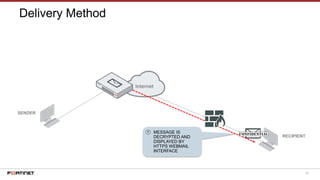

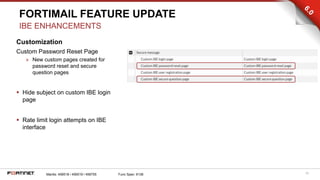

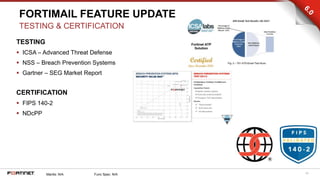

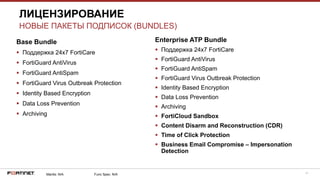

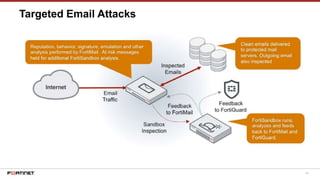

Документ описывает функции и преимущества решения FortiMail для защиты электронной почты от угроз, таких как вредоносные программы и фишинг. Он подчеркивает важность интеграции с облачными сервисами и использование передовых методов фильтрации и шифрования данных. FortiMail обеспечивает защиту от утечек данных и предлагает множество параметров развертывания для различных бизнес-сценариев.