More Related Content

PDF

PDF

PDF

PPTX

FIDO Munich Seminar: FIDO Tech Principles.pptx PDF

FIDO2 Specifications Overview PDF

NIST 800-63 Guidance & FIDO Authentication PPTX

Getting Started With WebAuthn PPTX

What's hot

PDF

今なら間に合う分散型IDとEntra Verified ID PDF

パスワードのいらない世界へ FIDO認証の最新状況 PDF

PDF

KeycloakのDevice Flow、CIBAについて PDF

なぜOpenID Connectが必要となったのか、その歴史的背景 PPTX

PDF

IDA,VC,DID関連仕様 最新情報 - OpenID BizDay #15 PDF

PDF

PPTX

KeycloakでFAPIに対応した高セキュリティなAPIを公開する PPTX

最近のKeycloakのご紹介 ~クライアントポリシーとFAPI~ PPTX

PDF

Modern Authentication -- FIDO2 Web Authentication (WebAuthn) を学ぶ -- PPTX

FAPI and beyond - よりよいセキュリティのために PDF

PDF

PPTX

PDF

実装して理解するLINE LoginとOpenID Connect入門 PDF

Yahoo! JAPANのコンテンツプラットフォームを支えるSpring Cloud Streamによるマイクロサービスアーキテクチャ #jsug #sf_52 PDF

Similar to Fido認証概要説明

PDF

2020 0218 - パスワードのいらない世界へ:FIDOアライアンスとFIDO認証の最新状況 PDF

PDF

PDF

PDF

PDF

VPNはもう卒業!FIDO2認証で次世代リモートアクセス PDF

20190704 パスワードに代わる新たなオンライン認証を推進するFIDO(ファイド)アライアンスの記者説明会 PDF

FIDO2によるパスワードレス認証が導く新しい認証の世界 PDF

PDF

Nii open forum_053019_dr.gomi PDF

Advancement of FIDO Technology PDF

2019 FIDO Tokyo Seminar - パスワードレス認証の実現に向けた 日本におけるFIDO展開の最新状況 PPTX

PDF

PDF

PPTX

YJTC18 D-1 安心安全な次世代認証を目指して 〜社会に溶け込む認証技術〜 PDF

PDF

20200303 ISR プライベートセミナー:パスワードのいらない世界へ PDF

Commmentary on FIDO Specifications (Japanese) 仕様に関する日本語での補足解説 PDF

Tokyo press 2019 slides presentations More from FIDO Alliance

PPTX

FIDO Alliance Seminar State of Passkeys.pptx PPTX

UX Webinar Series: Drive Revenue and Decrease Costs with Passkeys for Consume... PPTX

UX Webinar Series: Essentials for Adopting Passkeys as the Foundation of your... PPTX

FIDO Seminar: Authentication for a Billion Consumers - Amazon.pptx PPTX

FIDO Seminar: Evolving Landscape of Post-Quantum Cryptography.pptx PPTX

FIDO Munich Seminar Introduction to FIDO.pptx PPTX

FIDO Munich Seminar FIDO Automotive Apps.pptx PPTX

Securing Account Lifecycles in the Age of Deepfakes.pptx PPTX

FIDO Seminar: Targeting Trust: The Future of Identity in the Workforce.pptx PDF

FIDO Alliance Osaka Seminar: The WebAuthn API and Discoverable Credentials.pdf PPTX

FIDO Seminar: New Data: Passkey Adoption in the Workforce.pptx PPTX

FIDO Munich Seminar: Securing Smart Car.pptx PPTX

FIDO Seminar: Perspectives on Passkeys & Consumer Adoption.pptx PDF

FIDO Alliance Osaka Seminar: LY-DOCOMO-KDDI-Mercari Panel.pdf PPTX

FIDO Munich Seminar In-Vehicle Payment Trends.pptx PPTX

FIDO Munich Seminar: Biometrics and Passkeys for In-Vehicle Apps.pptx PPTX

FIDO Munich Seminar: Strong Workforce Authn Push & Pull Factors.pptx PPTX

FIDO Munich Seminar Workforce Authentication Case Study.pptx PPTX

UX Webinar Series: Aligning Authentication Experiences with Business Goals PPTX

FIDO Munich Seminar Blueprint for In-Vehicle Payment Standard.pptx Fido認証概要説明

- 1.

- 2.

- 3.

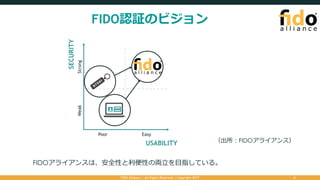

FIDO認証のビジョン

FIDO Alliance |All Rights Reserved | Copyright 2017 3

Poor Easy

WeakStrong

USABILITY

SECURITY

(出所:FIDOアライアンス)

FIDOアライアンスは、安全性と利便性の両⽴を⽬指している。

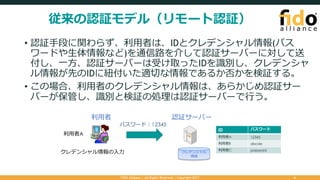

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

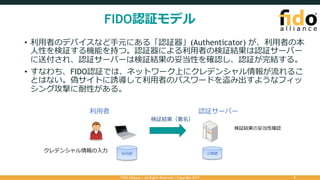

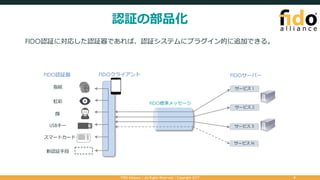

認証の部品化

FIDO Alliance |All Rights Reserved | Copyright 2017 9

FIDOサーバーFIDOクライアントFIDO認証器

指紋

虹彩

顔

USBキー

スマートカード

新認証⼿段

FIDO標準メッセージ

サービス 3

サービス 1

サービス 2

サービス N

FIDO認証に対応した認証器であれば、認証システムにプラグイン的に追加できる。

- 10.

- 11.

- 12.

- 13.

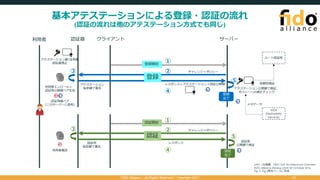

基本アテステーションによる登録・認証の流れ

(認証の流れは他のアテステーション⽅式でも同じ)

FIDO Alliance |All Rights Reserved | Copyright 2017 13

認証器 クライアント サーバー

登録

登録開始

チャレンジ+ポリシー

レスポンス+アテステーション+認証公開鍵

認証

認証開始

チャレンジ+ポリシー

レスポンス

利⽤者

利⽤者エンロール+

認証⽤公開鍵ペア⽣成

認証⽤鍵ペア

(このサーバーに固有)

アテステーション鍵+証明書

認証器埋込

アテステーション

秘密鍵で署名 アテステーション公開鍵で検証、

ポリシーへの適正チェック

ルート認証局

信頼性検証

①

②③

④

⑤

①

②③

④

⑤

利⽤者確認

認証⽤

秘密鍵で署名

認証⽤

公開鍵で検証

登録

完了

認証

完了

UAF1.1仕様書、FIDO UAF Architectural Overview

FIDO Alliance Review Draft 05 October 2016

Fig. 2, Fig.3等をベースに作成

MDS

(Metadata

Service)

メタデータ

- 14.

MDS(Metadata Service)

• 認証サーバーが認証器の受け⼊れを判断するには認証器の信頼

性に関する様々な情報(メタデータ)が必要である。

•FIDOアライアンスではMDS(Metadata Service)を運⽤している。

機器ベンダーは⾃社の認証器メタデータをMDSにUploadし、広

く利⽤してもらうことができるサービスである。またサービス

提供者はMDSから各種メタデータをダウンロードして利⽤する

ことができる。

• MDSでは、アテステーション証明書のルートCAの証明書(root

of trust)、認証器の性能・セキュリティ情報に加えて、MDSか

らのメタデータを使って様々なFIDO認証サービスを展開する際、

機器ベンダーとサービス提供者の利⽤契約も提供し、FIDO認証

のエコシステムの普及促進を図っている。

FIDO Alliance | All Rights Reserved | Copyright 2017 14

- 15.

FIDO認証の技術仕様

• FIDO認証モデルとコンセプトを備える⼆つの技術仕様を策定

• UAF(Universal Authentication Framework)

• U2F(Universal 2nd Factor)

• 経緯

• 2014年12⽉:1.0版公開

• 2016年12⽉:1.1版公開

• ダウンロード

• https://fidoalliance.org/download/

FIDO Alliance | All Rights Reserved | Copyright 2017 15

ENABLES MANY AUTHENTICATION OPTIONS | EACH SERVICE PROVIDER REGISTERS UNIQUE FIDO CREDENTIALS

(出所:FIDO

アライアンス)

- 16.

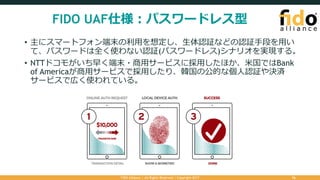

FIDO UAF仕様:パスワードレス型

FIDO Alliance| All Rights Reserved | Copyright 2017 16

• 主にスマートフォン端末の利⽤を想定し、⽣体認証などの認証⼿段を⽤い

て、パスワードは全く使わない認証(パスワードレス)シナリオを実現する。

• NTTドコモがいち早く端末・商⽤サービスに採⽤したほか、⽶国ではBank

of Americaが商⽤サービスで採⽤したり、韓国の公的な個⼈認証や決済

サービスで広く使われている。

- 17.

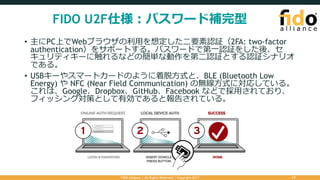

FIDO U2F仕様:パスワード補完型

• 主にPC上でWebブラウザの利⽤を想定した⼆要素認証(2FA:two-factor

authentication)をサポートする。パスワードで第⼀認証をした後、セ

キュリティキーに触れるなどの簡単な動作を第⼆認証とする認証シナリオ

である。

• USBキーやスマートカードのように着脱⽅式と、BLE (Bluetooth Low

Energy) や NFC (Near Field Communication) の無線⽅式に対応している。

これは、Google、Dropbox、GitHub、Facebook などで採⽤されており、

フィッシング対策として有効であると報告されている。

FIDO Alliance | All Rights Reserved | Copyright 2017 17

- 18.

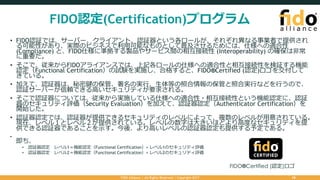

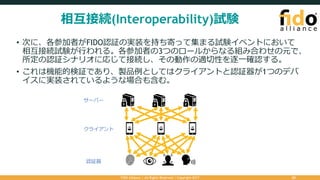

FIDO認定(Certification)プログラム

• FIDO認証では、サーバー、クライアント、認証器という各ロールが、それぞれ異なる事業者で提供され

る可能性があり、実際のビジネスで利⽤可能なものとして普及させるためには、仕様への適合性

(Compliance) と、FIDO仕様に準拠する製品やサービス間の相互接続性(Interoperability) の確保は⾮常

に重要だ。

• そこで、従来からFIDOアライアンスでは、上記各ロールの仕様への適合性と相互接続性を検証する機能

認定(Functional Certification)の試験を実施し、合格すると、FIDO®Certified (認定)ロゴを交付して

きている。

• 加えて、認証器は、秘密鍵の保管、署名の実⾏、⽣体等の照合情報の保管と照合実⾏などを⾏うので、

認証サーバーが信頼できる⾼いセキュリティが要求される。

• そこで認証器については、従来から実施している仕様への適合性・相互接続性という機能認定に、認証

器のセキュリティ評価(Security Evaluation)を加えて、認証器認定(Authenticator Certification)を

開始した。

• 認証器認定では、認証器が提供できるセキュリティのレベルによって、複数のレベルが⽤意されている。

現在、レベル1とレベル2が提供されている。レベルの数字は⼤きいほどより⾼度なセキュリティを提

供できる認証器であることを⽰す。今後、より⾼いレベルの認証器認定も提供する予定である。

•

即ち、

• 認証器認定 レベル1=機能認定(Functional Certification)+ レベル1のセキュリティ評価

• 認証器認定 レベル2=機能認定(Functional Certification)+ レベル2のセキュリティ評価

FIDO Alliance | All Rights Reserved | Copyright 2017 18

FIDO®Certified (認定)ロゴ

- 19.

- 20.

- 21.

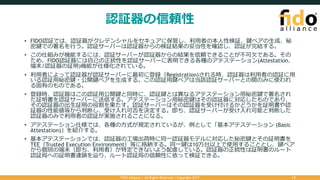

認証器認定(Authenticator Certification)レベル

• 現在レベル1と2が提供されており、より⾼いレベルを今後追加予定である。

•認証器認定を受けるには、認証器が、従来の機能認定と、FIDOアライアンスが規定する

各レベルに対応したセキュリティ要件を第3者の評価や試験で満⾜することを証明する

必要がある。

• レベル2は、レベル1のすべての要件に、さらに⾼度なセキュリティ要件が追加されて

いる。即ち、より⾼いレベルは低いレベルの要件を包含している。よって、レベル2合

格の可能性がある認証器はレベル1を取ることが可能であり、製品によってはレベル2

が取得できるものでも、レベル1のみを取得している場合もある。どのレベルまで取得

するかは各認証器ベンダーの⾃由である。

• レベル1:ソフトウェアのみの認証器でも規定された要件を満たせば取得できる最も

ベーシックなセキュリティレベルを提供できる認証器。FIDOアライアンスが認証器の評

価を⾏う。

• レベル2:TEE(Trusted Execution Environment)等ハードウェアによって認証器のセ

キュリティが全て担保されていること等が必須である。マルウェア等スケーラブルなソ

フトウェア攻撃への耐性が強固であり、指紋や虹彩などプライバシー情報もハードウェ

アで守られている認証器。FIDOアライアンスが認定したセキュリティラボが評価を⾏う。

• 認証器認定は、2018年11⽉末以降はレベル1とレベル2のみとなるが、それまでは移⾏

期間として従来の機能認定(Functional Certification)のみのものも取得可能である。

FIDO Alliance | All Rights Reserved | Copyright 2017 21

- 22.

- 23.

Web認証 (W3Cとの連携)

• Webの標準化団体であるW3C(World Wide Web Consortium)内で新設され

たWeb認証WG (Web Authentication Working Group) では、FIDOアライア

ンスと連携しながら、同アライアンスが提案したドラフト仕様を元にした

「Web認証(Web Authentication) 仕様」の策定が進んでいる(近々、正式版

としてリリース予定)。FIDOアライアンスでは、この活動をFIDO 2 と位置

づけ、2015年11⽉に初期ドラフトを提案した。

• 主要なWebプラットフォーム(OSやWebブラウザなど)にFIDO認証を組み込

み、利⽤者がデバイスを購⼊すれば直ちに利⽤できる環境にしていく⽅針

だ。既にChrome、Edge、Firefoxで実装が進められており、今後の普及が

⾒込まれる。

• FIDO UAFやU2Fと同様にFIDO認証モデルを踏襲しており、同様の公開鍵暗

号⽅式を採⽤しているが、改めてWebブラウザからも汎⽤的にアクセスす

るための⽅式を規定した。

• Web認証で外部の認証器をBLEなどで接続して使う場合のプロトコルの標

準化(CTAP仕様)は、W3CのWeb認証WGではなく、FIDOアライアンスが

実施している。

FIDO Alliance | All Rights Reserved | Copyright 2017 23

- 24.

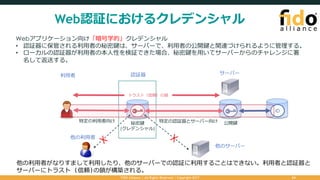

Web認証におけるクレデンシャル

FIDO Alliance |All Rights Reserved | Copyright 2017 24

サーバー利⽤者 認証器

公開鍵

Webアプリケーション向け「暗号学的」クレデンシャル

• 認証器に保管される利⽤者の秘密鍵は、サーバーで、利⽤者の公開鍵と関連づけられるように管理する。

• ローカルの認証器が利⽤者の本⼈性を検証できた場合、秘密鍵を⽤いてサーバーからのチャレンジに署

名して返送する。

秘密鍵

(クレデンシャル)

特定の認証器とサーバー向け特定の利⽤者向け

ID

トラスト(信頼)の鎖

他の利⽤者

他のサーバー

他の利⽤者がなりすまして利⽤したり、他のサーバーでの認証に利⽤することはできない。利⽤者と認証器と

サーバーにトラスト (信頼)の鎖が構築される。

- 25.

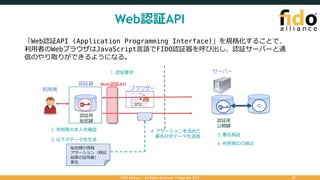

Web認証API

FIDO Alliance |All Rights Reserved | Copyright 2017 25

利⽤者

認証器

ブラウザー

1. 認証要求

3. 以下のデータを⽣成

秘密鍵の情報

アサーション(検証

結果の証明書)

署名

4. アサーションを含めた

署名付きデータを返信 5. 署名検証

ID

サーバー

認証⽤

公開鍵

認証⽤

秘密鍵

Web認証API

2. 利⽤者の本⼈性確認

6. 利⽤者IDの抽出

「Web認証API (Application Programming Interface)」を規格化することで、

利⽤者のWebブラウザはJavaScript⾔語でFIDO認証器を呼び出し、認証サーバーと通

信のやり取りができるようになる。

- 26.

- 27.

- 28.

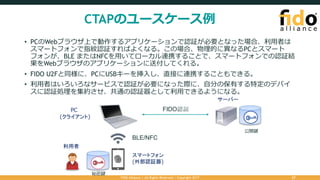

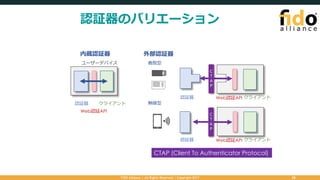

認証器のバリエーション

FIDO Alliance |All Rights Reserved | Copyright 2017 28

認証器

内蔵認証器 外部認証器

無線型

着脱型

クライアント

Web認証API

CTAP (Client To Authenticator Protocol)

ユーザーデバイス

認証器 クライアントWeb認証API

C

T

A

P

C

T

A

P

認証器 クライアントWeb認証API