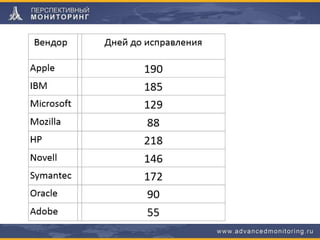

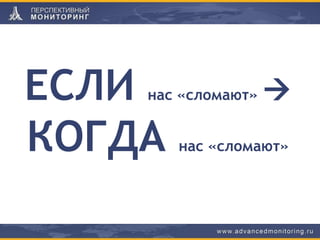

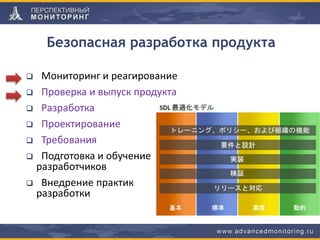

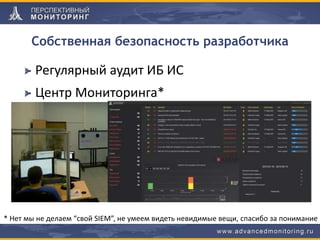

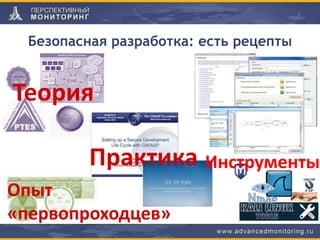

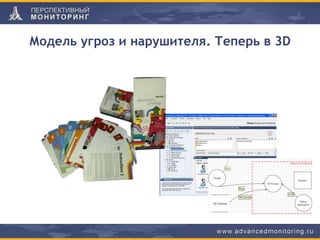

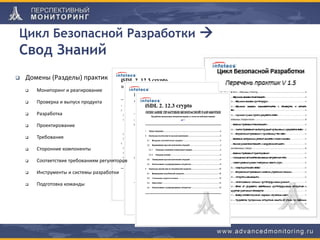

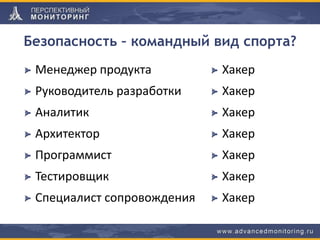

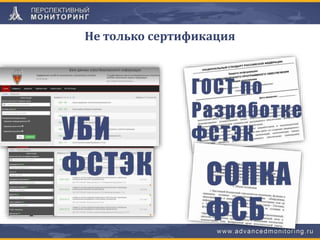

Документ обсуждает проблемы внедрения безопасной разработки в области информационной безопасности, включая необходимость интеграции исследований и повышения защищенности программных продуктов. Автор акцентирует внимание на важности команды в разработке и управлении безопасностью, а также на том, что безопасность должна стать приоритетом на всех этапах разработки. Упоминаются примеры уязвимостей и процесс их устранения, а также стратегические подходы к снижению рисков и аномалий в разработке ПО.