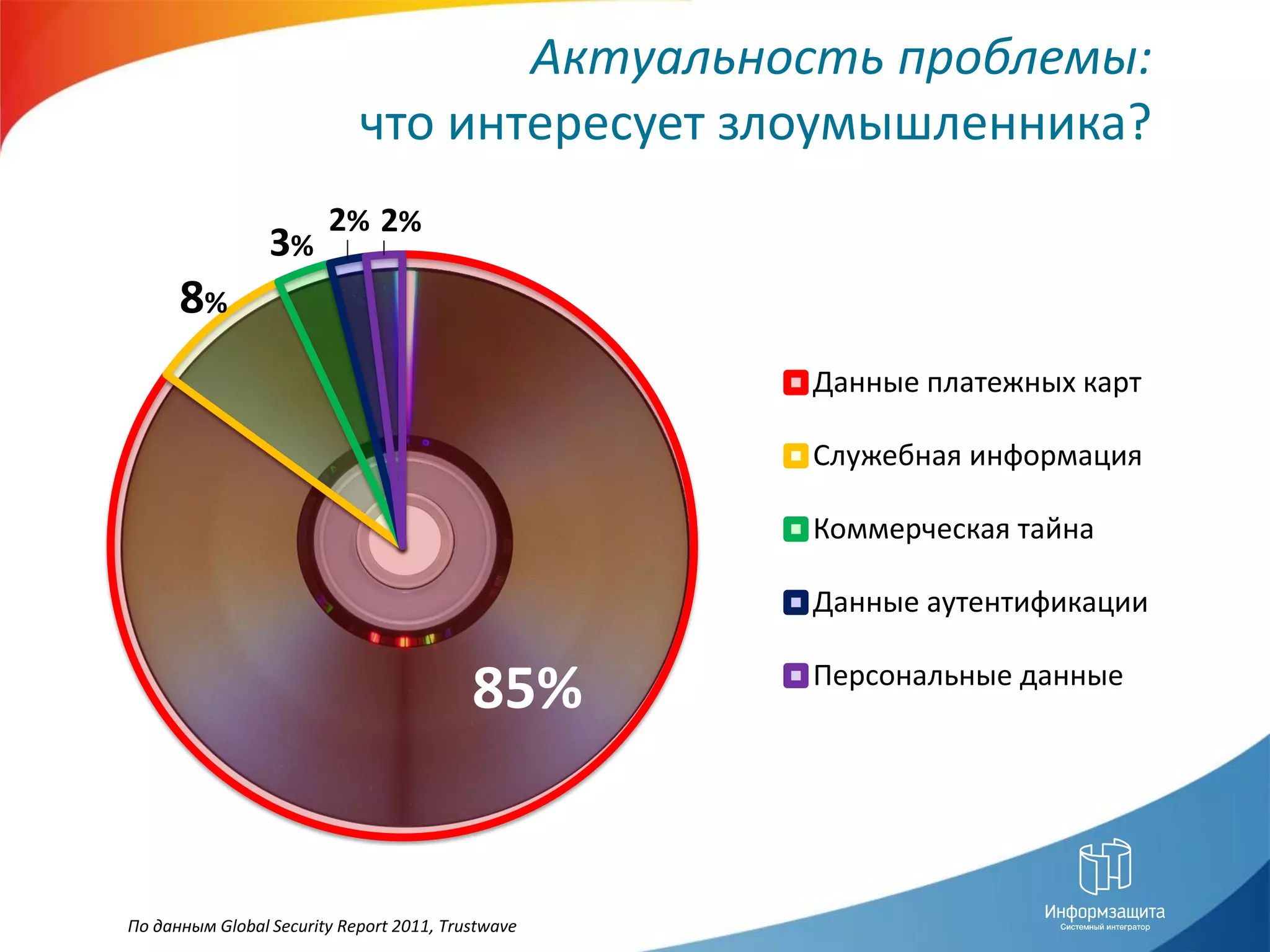

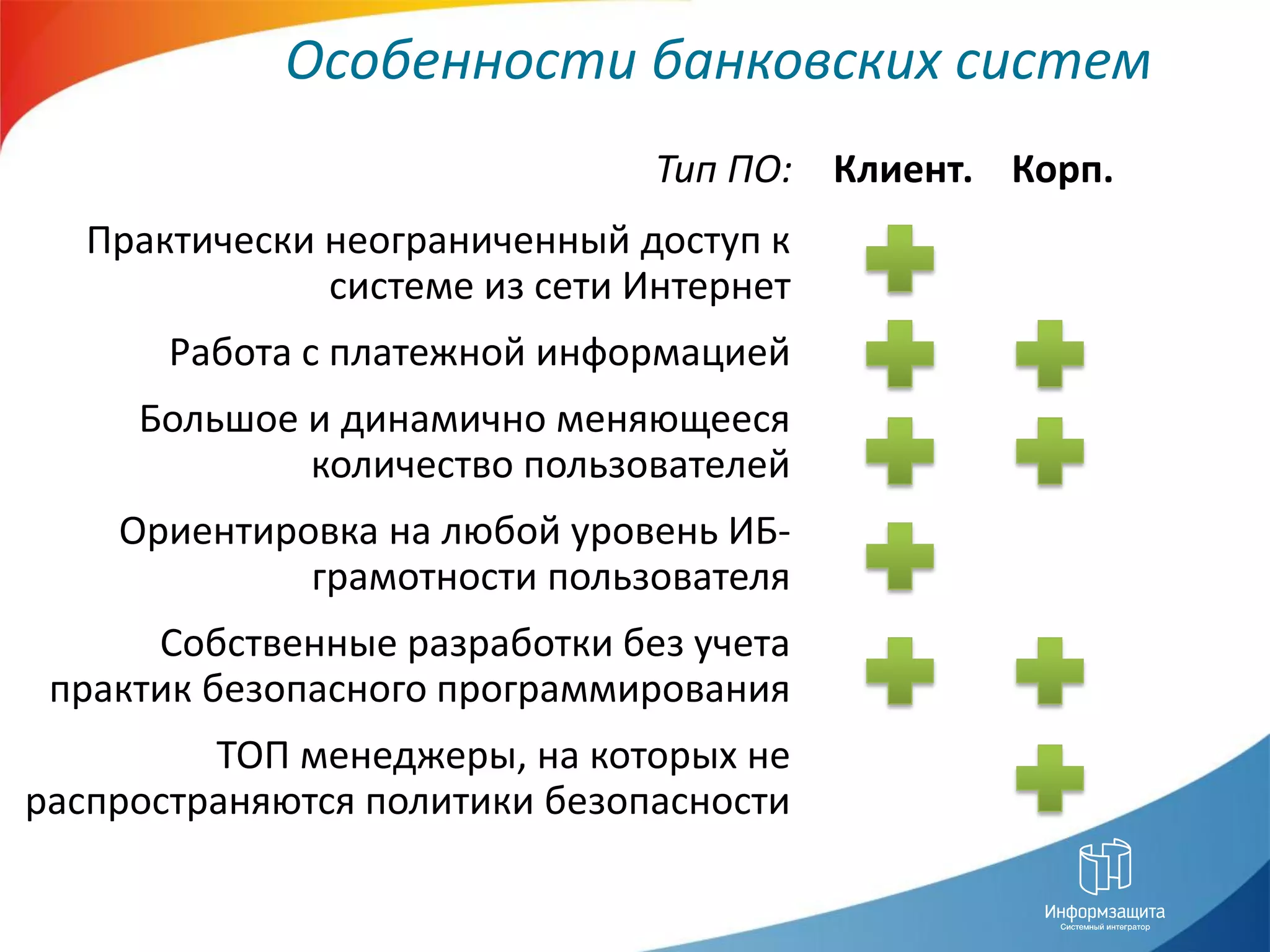

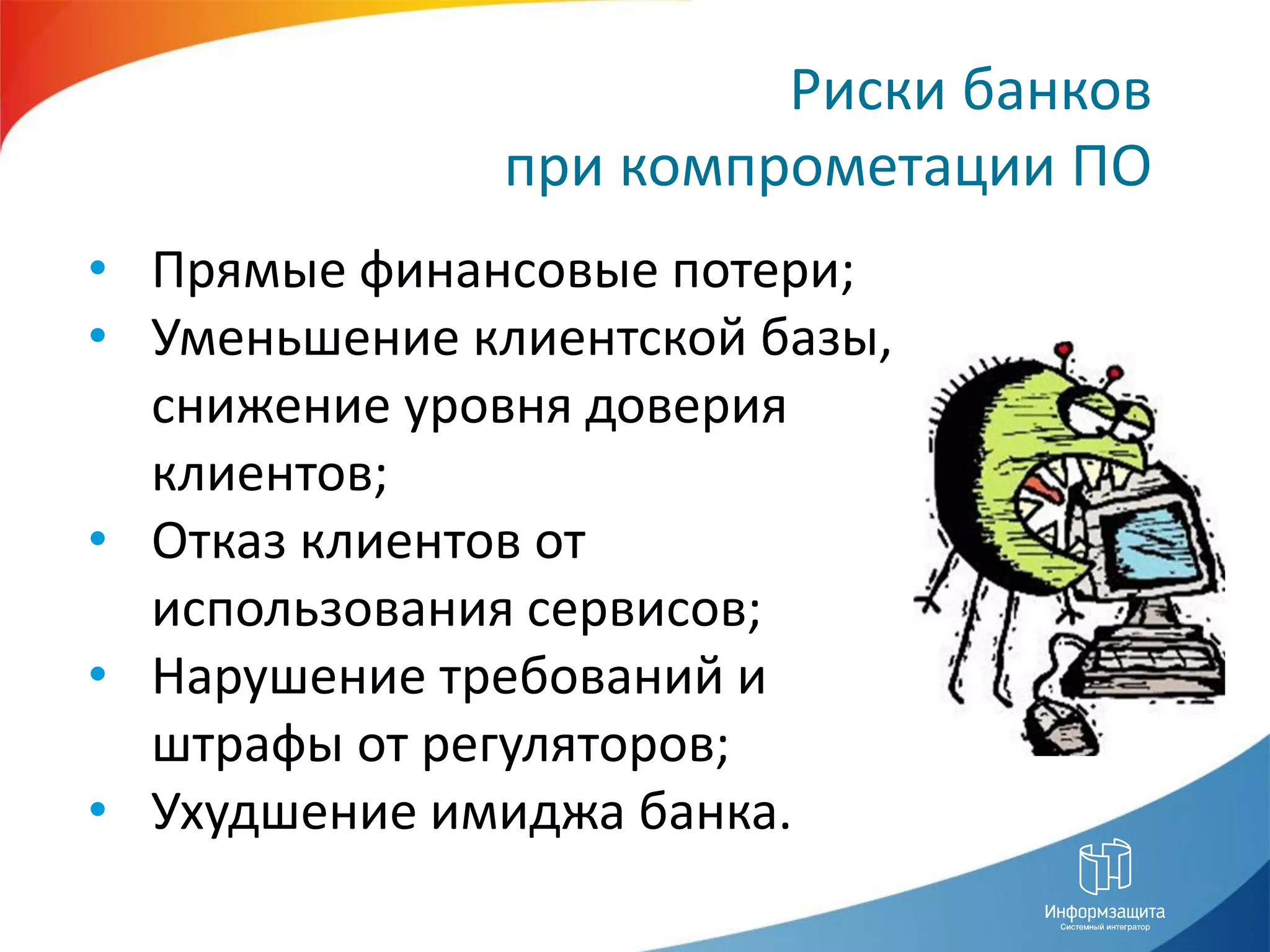

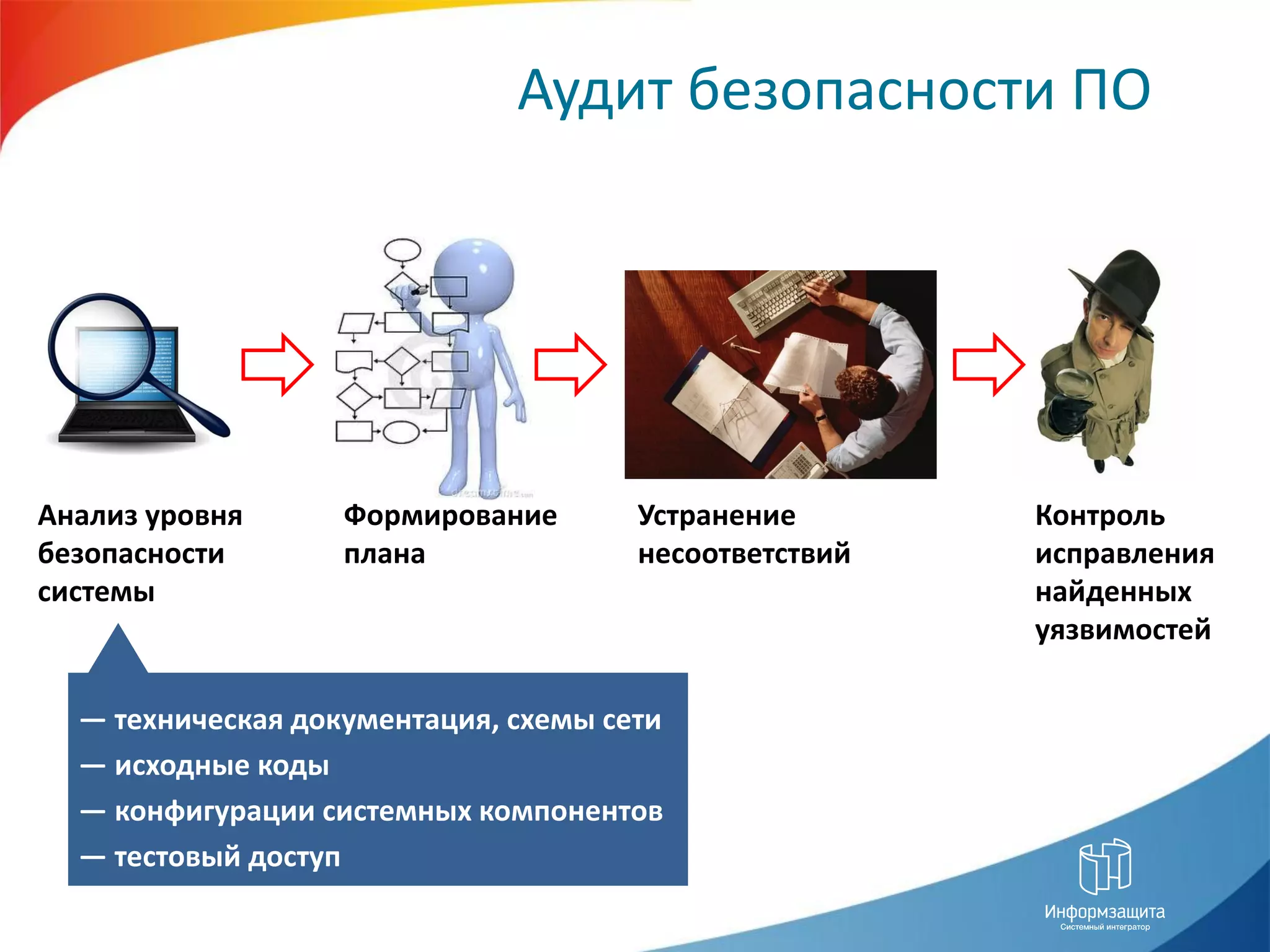

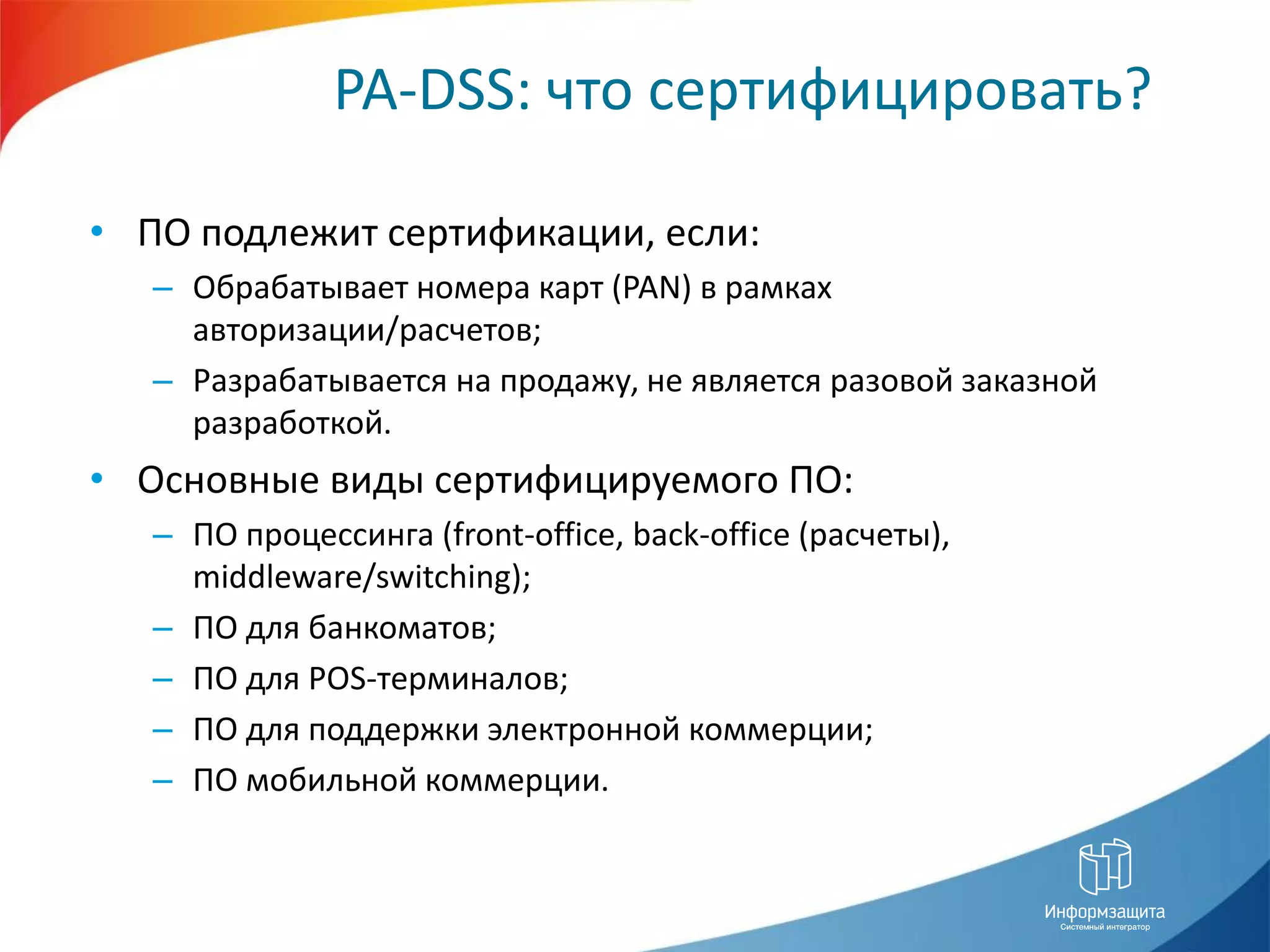

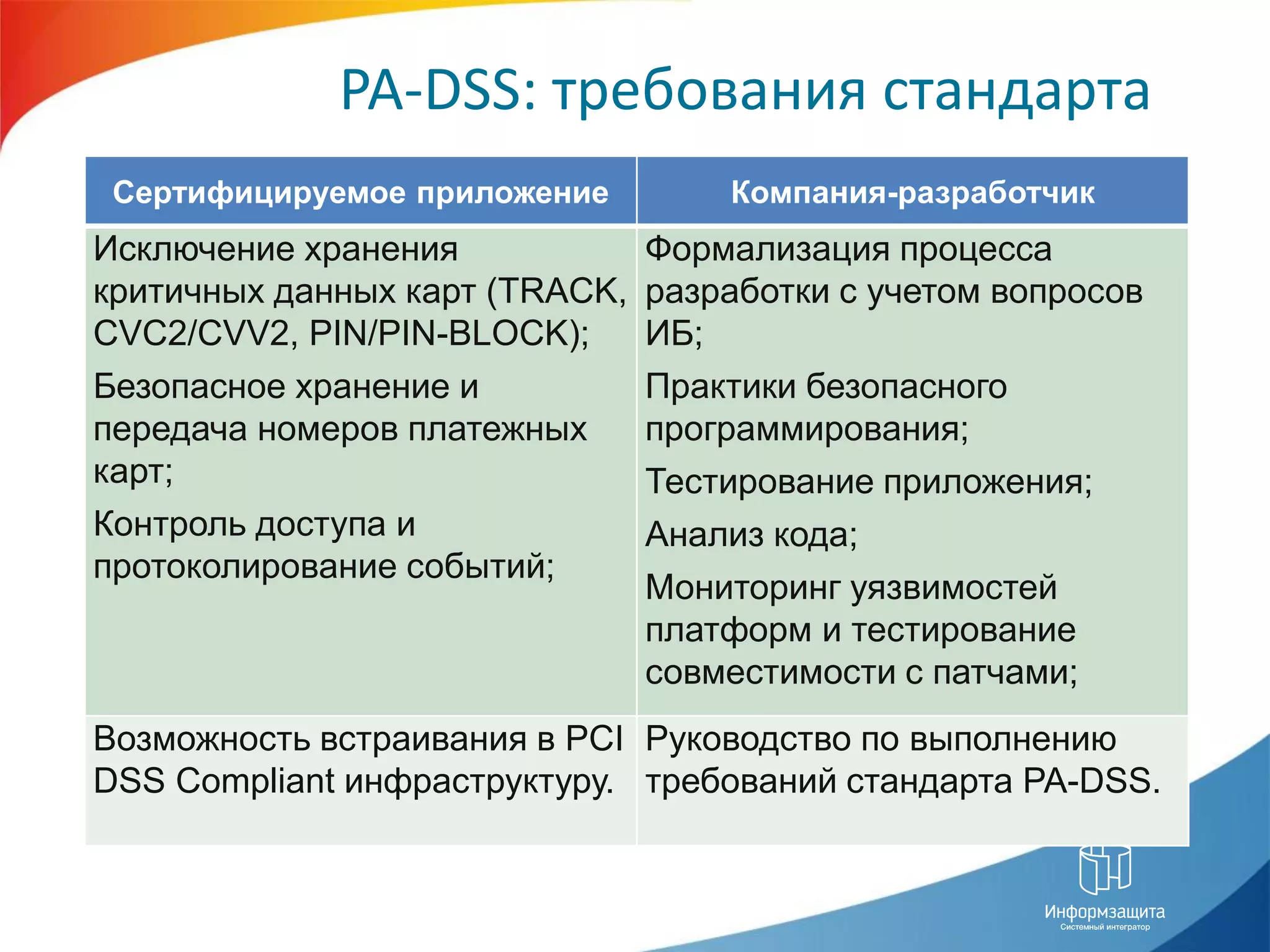

Конференция «Разработка ПО 2011» обсуждает актуальные проблемы безопасности и сертификации банковского программного обеспечения, подчеркивая важность защиты персональных и платежных данных. Рассматриваются особенности банковских систем и риски, связанные с их компрометацией, а также процессы обеспечения безопасности и стандарты, такие как PA-DSS. Выступление завершается примерами успешной сертификации и выводами о необходимости повышения уровня безопасности в банковской сфере.