More Related Content

Similar to การนำเสนอและขอสอบเค้าโครง โครงงาน

Similar to การนำเสนอและขอสอบเค้าโครง โครงงาน (20)

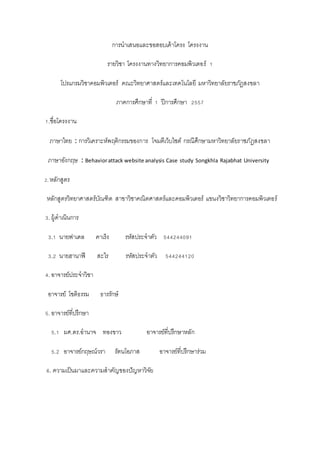

การนำเสนอและขอสอบเค้าโครง โครงงาน

- 1. การนาเสนอและขอสอบเค้าโครง โครงงาน

รายวิชา โครงงานทางวิทยาการคอมพิวเตอร์ 1

โปรแกรมวิชาคอมพิวเตอร์ คณะวิทยาศาสตร์และเทคโนโลยี มหาวิทยาลัยราชภัฎสงขลา

ภาคการศึกษาที่ 1 ปีการศึกษา 2557

1.ชื่อโครงงาน

ภาษาไทย : การวิเคราะห์พฤติกรรมของการ โจมตีเว็บไซต์ กรณีศึกษามหาวิทยาลัยราชภัฎสงขลา

ภาษาอังกฤษ : Behaviorattack website analysis Case study Songkhla Rajabhat University

2.หลักสูตร

หลักสูตรวิทยาศาสตร์บัณฑิต สาขาวิชาคณิตศาสตร์และคอมพิวเตอร์ แขนงวิชาวิทยาการคอมพิวเตอร์

3. ผู้ดาเนินการ

3.1 นายฟาเดล คาเร็ง รหัสประจาตัว 544244091

3.2 นายฮานาฟี สะไร รหัสประจาตัว 544244120

4. อาจารย์ประจาวิชา

อาจารย์ โชติธรรม ธารรักษ์

5. อาจารย์ที่ปรึกษา

5.1 ผศ.ดร.อานาจ ทองขาว อาจารย์ที่ปรึกษาหลัก

5.2 อาจารย์กฤษณ์วรา รัตนโอภาส อาจารย์ที่ปรึกษาร่วม

6. ความเป็นมาและความสาคัญของปัญหาวิจัย

- 2. ปัจจุบันระบบเครือข่ายคอมพิวเตอร์ได้รับความนิยมอย่างมาก เพราะสามารถแลกเปลี่ยนข้อมูล

และท่องเว็บต่างๆได้อย่างรวดเร็ว มีการใช่ทรัพยากรร่วมกันโดยผ่านสายสื่อสาร ซึ่งเราเรียกว่า

การเชื่อมต่อแบบเครือข่าย (Network) ถ้าต่อเชื่อมกันใกล้ๆ ในพื้นที่เดียวกันเรียกว่า LAN (Local

AreaNetwork) ถ้าการเชื่อมต่อเครือข่ายทางภูมิศาสตร์ที่ใหญ่ขึ้นกว่า LAN เรียกว่า

MAN(MetropolitanAreaNetwork)ถ้าเชื่อมต่อกันไกลๆเช่นข้ามประเทศเรียกว่า WAN (Wide AreaNetwork

)ทาให้การสื่อสารหรือกระบวนการแลกเปลี่ยนข้อมูลกันระหว่างผู้ส่งและผู้รับ

และการท่องเว็บต่างๆได้มีความสะดวกสบามากยิ่งขึ้น อย่างไรก็ตาม

ความง่ายและความสะดวกในการติดต่อสื่อสารและการท่องเว็บ การใช้งาน

ของสิ่งเหล่านี้ก็นามาซึ่งทาให้ความไม่ปลอดภัยของเครือข่ายด้วยเช่นกัน

อาจจะเป็นอัตรายใกล้ตัวที่ผู้ใช่ไม่ทันที่จะระวังตัว ด้วยความเคยชินความสะดวก

ระบบเว็บไซต์มหาวิทยาลัยเป็นระบบสารสนเทศแบบเปิดที่ทุกคนสามารถเข้าใช้งานได้ ซึ่งภายใน

ระบบมีข้อมูลข่าวสารที่สาคัญเกี่ยวข้องกับมหาวิทยาลัย ผู้ไม่หวังดีจ้องมองอยู่ตลอดเวลา อาจจะจารกรรม

หรือการรุกล้า (Espionage or Trespass)ผู้จารกรรมจะใช้วิธีการต่างๆเพื่อให้เข้าถึงข้อมูลระบบสารสนเทศ

ที่เก็บไว้ ที่สาคัญอาจจะจารกรรมความลับของมหาวิทยาลัยเพื่อนามาหาผลประโยชน์

โดยจะเกินภัยคุกคาม ขึ้น(Threat)อาจจะทาให้สร้างความเสียหายแก่ระบบสารสนเทศได้

ดังนั้นผู้วิจัยจึงการวิเคราะห์พฤติกรรมของการโจมตีเว็บไซต์กรณีศึกษามหาวิทยาลัยราชภัฎสงขลา

เพื่อที่จะได้รู้พฤติกรรมของผู้โจมตีระบบเว็บไซต์ของมหาวิทยาลัย,เว็บไวต์คณะวิทยาการจัดการ

และเว็บไซต์คณะวิทยาศาสตร์และเทศโนโลยี เพื่อที่จะหาหมายเลขไอพีของผู้โจมตีข้อมูล เข้ามาทา

อะไรบ้าง ในระบบ และเพื่อเป็นแนวทางในการหาวิธีการป้ องกันของระบบเว็บไซต์

7. วัตถุประสงค์การวิจัย

การวิจัยเรื่องการวิเคราะห์พฤติกรรมของการโจมตีเว็บไซต์ กรณีศึกษามหาวิทยาลัยราชภัฎสงขลา

มีวัตถุประสงค์ดังนี้

- 3. 1.เพื่อหาหมายเลข IP Address ที่เข้ามาโจมตีระบบเว็บไซต์เข้ามาทาอะไรและโยนไฟล์อะไรบ้าง

2. เพื่อเป็นแนวทางในการหาวิธีการป้ องกันของระบบเว็บไซต์

8.ขอบเขตการวิจัย

การวิจัยเรื่องการวิเคราะห์พฤติกรรมของการโจมตีเว็บไซต์ กรณีศึกษามหาวิทยาลัยราชภัฎสงขลา

มีขอบเขตการวิจัยดังนี้

1.ทาการเก็บข้อมูลหมายเลข IP ที่เข้ามาโจมตีระบบเว็บไซต์

2.ทาการวิเคราะห์พฤติกรรมหมายเลข IP เข้ามาโจมตีเว็บไซต์มหาวิทยาลัย

3.นาเสนอข้อมูลการวิจัยและสรุปผลกานวิจัยเชิงวิชาการ

9. ขั้นตอนและระยะเวลาการดาเนินงาน

9.1 ขั้นตอนการดาเนินงาน มี5ขั้นตอน ดังต่อไปนี้

9.1.1ศึกษาวิธีเก็บ Iog file ระบบเว็บไซต์

9.1.2วิเคราะห์ log file ที่เกิดจากการโจมตี และทฤษฎีที่เกี่ยวข้อง

9.1.3สรุปรูปแบบข้อมูลและผลกระทบ

9.1.4ทาการสรุปผลและนาเสนอแนวคิดในรูปแบบเอกสานเชิงวิชาการ

9.2ระยะเวลาการดาเนินงาน

- 4. 10. เครื่องมือและอุปกรณ์ที่ใช้ในการพัฒนา

10.1. ด้านฮาร์ดแวร์ (เครื่องสาหรับทาการวิจัย)

- หน่วยประมวลผลกลาง Intel Core(TM)i5-2410 2.90GHz

- หน่วยความจาสารอง Harddisk 500 GB

- หน่วยความจาหลัก RAM 4 GB

10.2 ด้านซอฟต์แวร์ที่ใช้

10.2.1 ด้านซอฟต์แวร์ (จัดทาการวิจัย)

- pAache 2.2.15 เป็นโปรแกรมจาลองเครื่องเว็บ Server

- CentOS 6.4 เป็นระบบปฎิบัติการสาหรับพัฒนาโครงงาน

- Ryslog เก็บ access

-Whois.net ใช้ตรวจสอบ IP Address

- MySQL เป็นระบบจัดการฐานข้อมูล

10.3 ด้านซอฟต์แวร์ที่ใช้

- Microsoft Office 2010 เป็นโปรแกรมใช้ในการทาเอกสารเสนอโครงงานและ

เอกสารประกอบโครงงาน

11. ประโยชน์ที่คาดว่าจะได้รับ

ประโยชน์ที่ได้จากการศึกษาการวิจัยเรื่อง การวิเคราะห์พฤติกรรมของการ โจมตีเว็บไซต์

กรณีศึกษามหาวิทยาลัยราชภัฎสงขลามีดังนี้

1.สามารถบันทึกรายละเอียดของข้อมูลจราจรคอมพิวเตอร์ที่มีรายละเอียดเพียงพอที่จะสามารถ

ระบุตัวผู้ที่กระทาความผิดได้

2. สามารถป้ องกันช่องโหว่ไซต์มหาวิทยาลัย

3. สามารถจัดเก็บข้อมูลจราจรเพื่อแก้ปัญหาการ โจมตีระบบเว็บไซต์มหาวิทยาลัย