Embed presentation

Downloaded 28 times

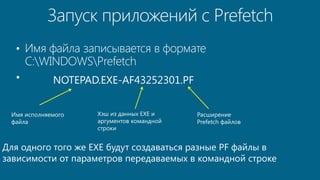

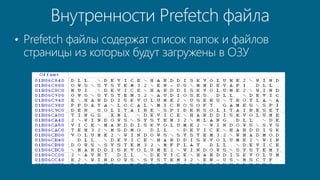

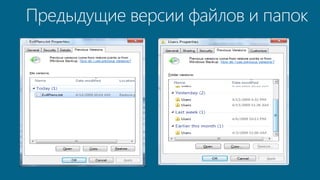

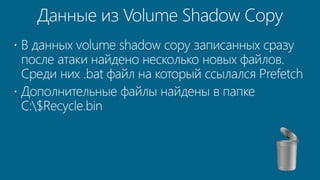

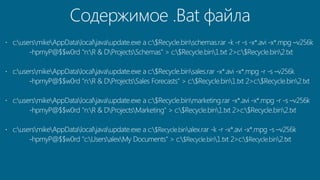

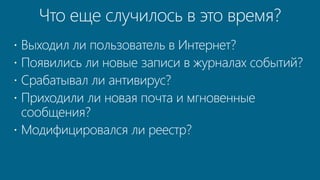

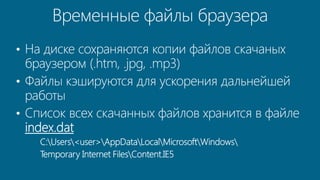

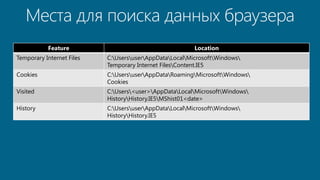

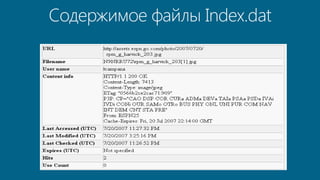

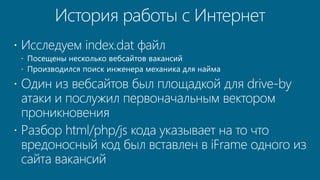

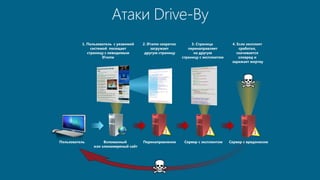

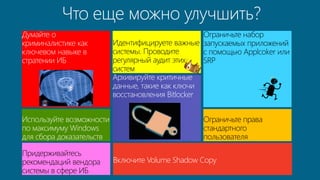

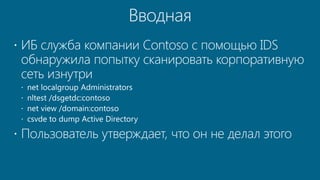

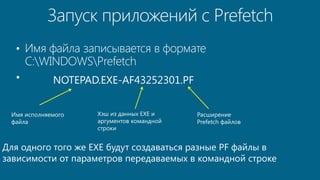

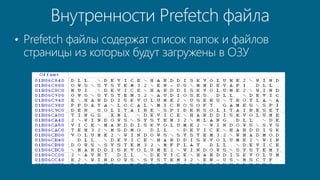

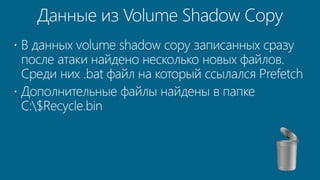

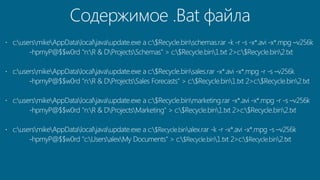

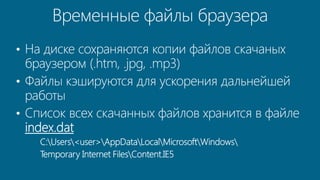

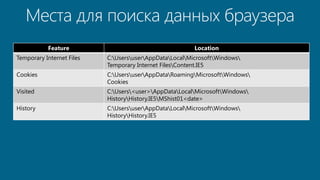

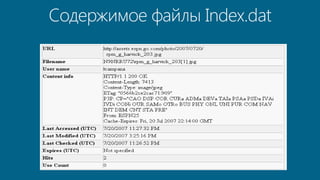

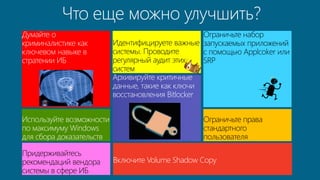

Документ содержит информацию о запуске приложений с использованием механизма prefetch в Windows, подробно описывая формат имен файлов и их связь с исполняемыми файлами и аргументами командной строки. Также упоминаются временные файлы интернета, куки и история браузера, что может быть полезно для анализа системной безопасности. В заключение, отмечается важность проведения регулярных аудитов систем и ограничения прав пользователей для повышения безопасности.