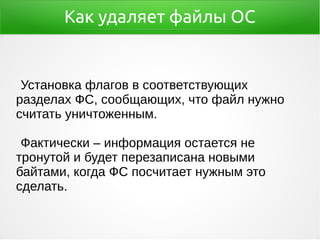

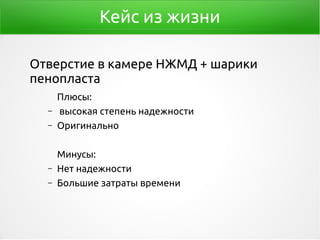

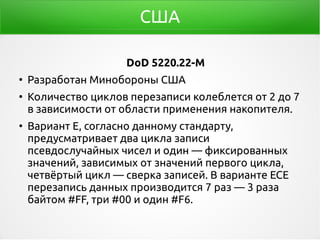

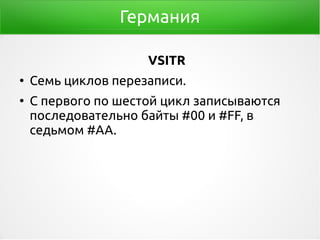

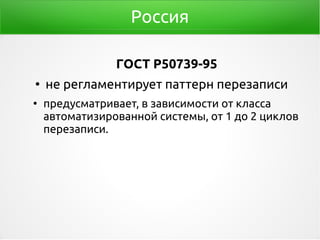

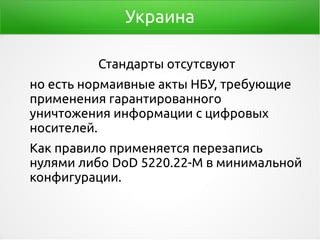

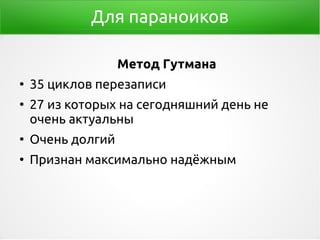

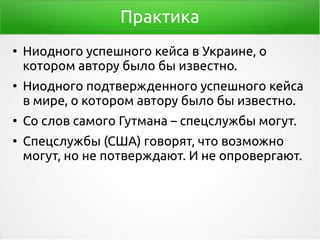

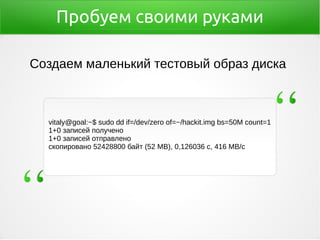

Документ обсуждает методы гарантированного уничтожения информации с цифровых носителей, акцентируя внимание на различиях между удалением и уничтожением данных. Основные методы включают физическое разрушение носителя и перезапись данных, при этом рассматриваются стандарты различных стран. В документе также упоминается недостаток доверия к существующим методам уничтожения данных и отсутствие успешного опыта их применения.