This document discusses various topics related to computer and information security including:

1. Different types of computer crimes and threats such as computer viruses, worms, Trojan horses, and logic bombs.

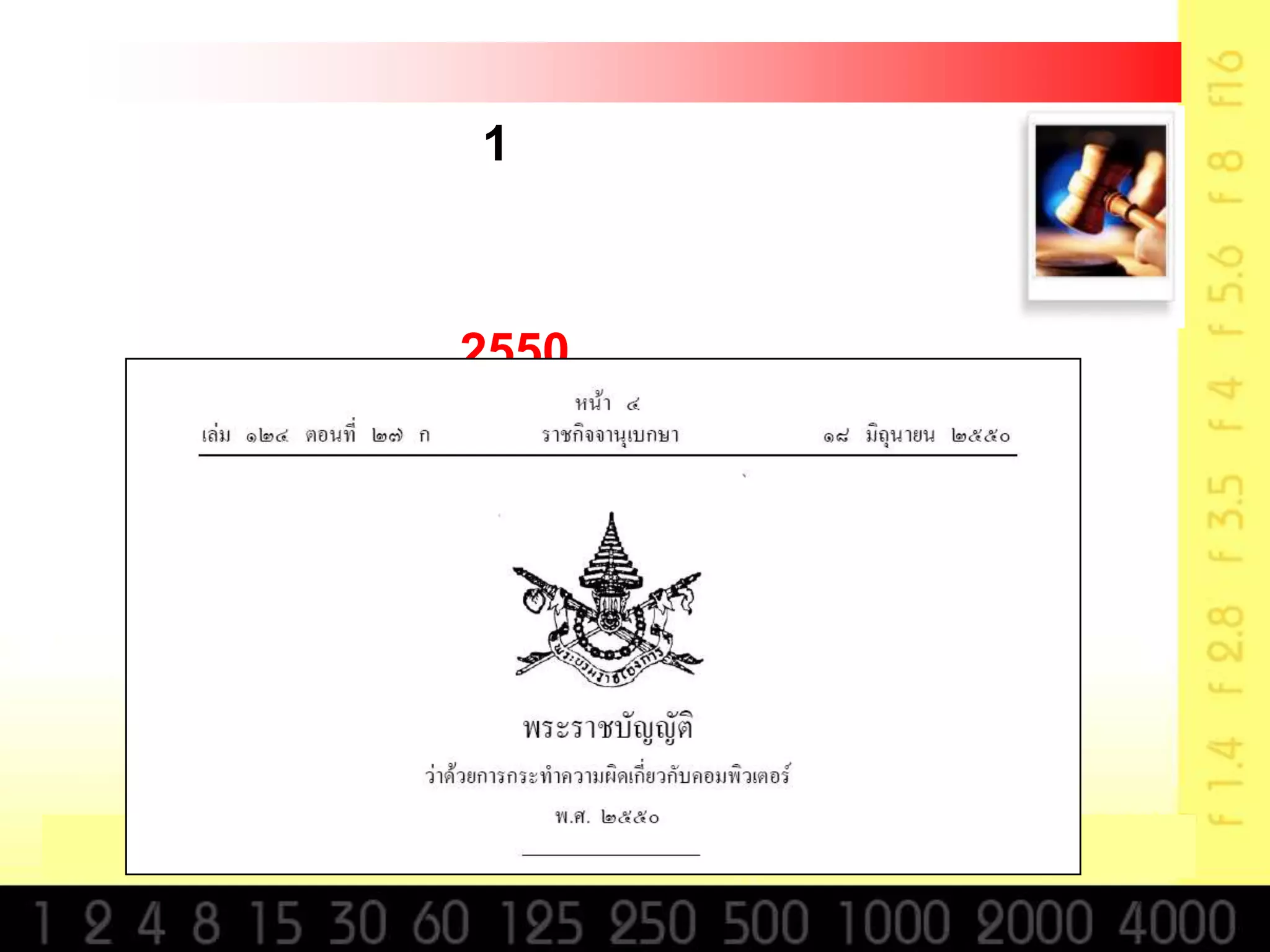

2. Relevant laws regarding electronic transactions, electronic signatures, and computer crimes.

3. Ethical issues involving privacy, accuracy, and property related to computers and information.

4. Security measures to protect physical access to computers and data including user access controls and data encryption.