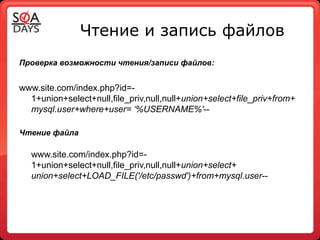

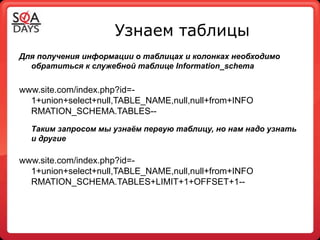

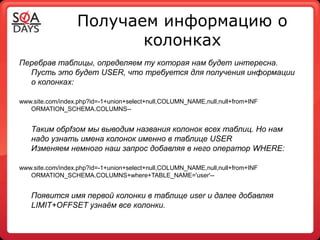

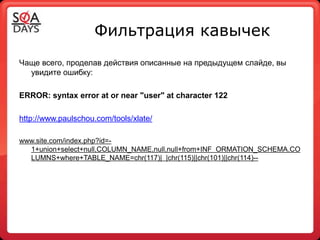

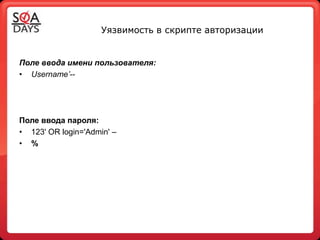

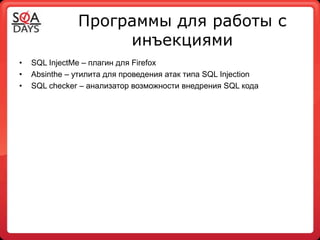

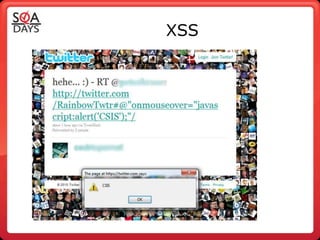

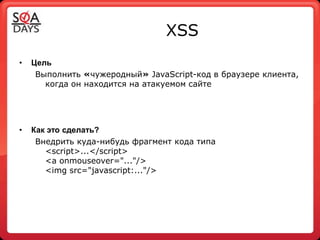

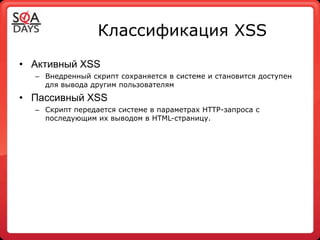

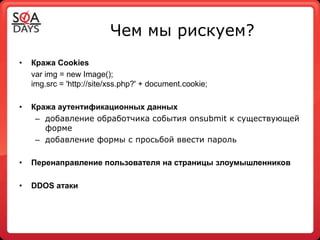

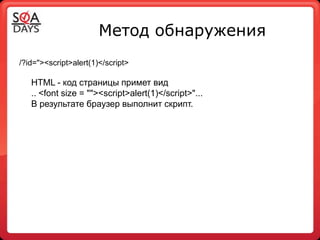

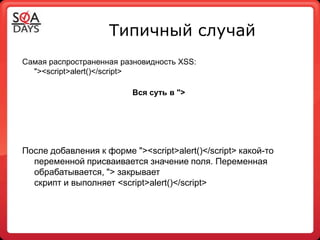

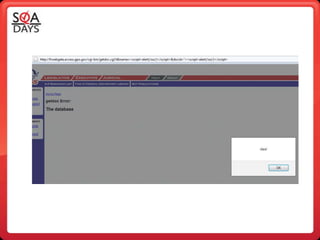

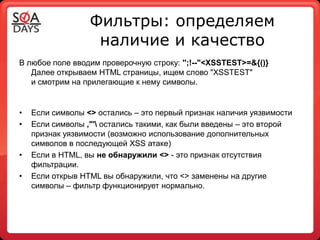

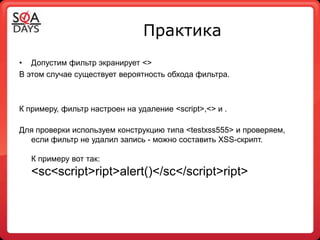

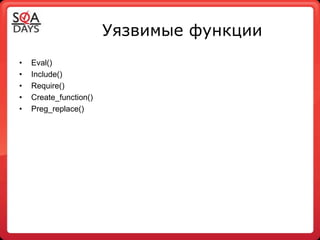

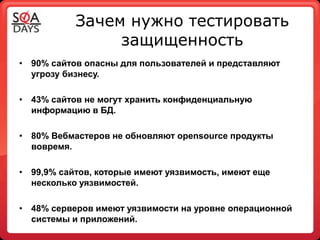

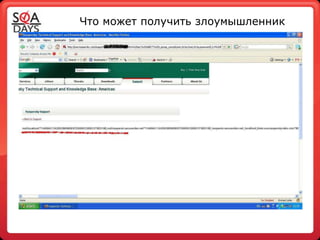

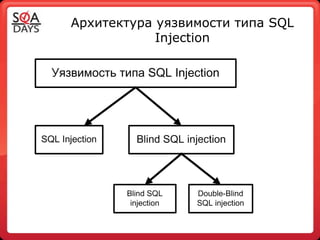

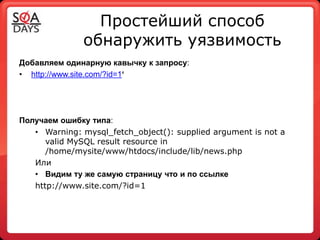

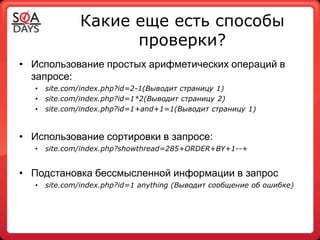

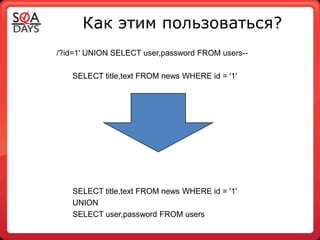

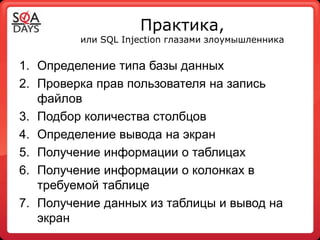

Документ описывает важность тестирования защищенности веб-сайтов, утверждая, что 90% сайтов представляют опасность для пользователей. Он рассматривает распространенные уязвимости, такие как SQL Injection и XSS, предоставляя методы их обнаружения и эксплуатации. Также затрагиваются аспекты защиты и методы предотвращения уязвимостей в приложениях.

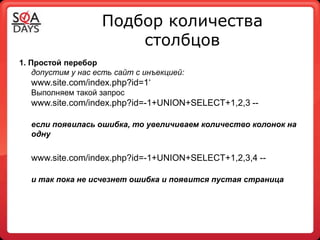

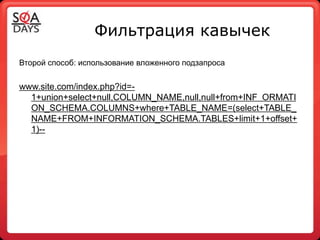

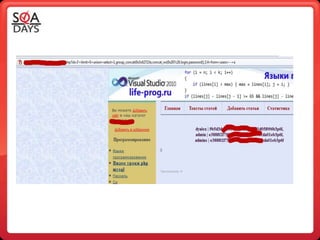

![Ошибки характерные для разных

видов баз данных

PostgreSQL Access MS SQL InterBaseFire Oracle Sybase

bird

Функции: [Microsoft][ODB [Microsoft][ODB ibase_query() ORA-01756 Sybase error

pg_exec() C Microsoft C SQL Server ibase_fetch_obj (И вообще sybase_query()

pg_numrows() Access Driver] Driver] ect() всякие ORA) sybase_num_ro

или ws()

Microsoft JET

Database

Engine error](https://image.slidesharecdn.com/random-111209040159-phpapp02/85/slide-16-320.jpg)