第7回 Amazonクラウド(JAWS-UG) 岡山

参考URL

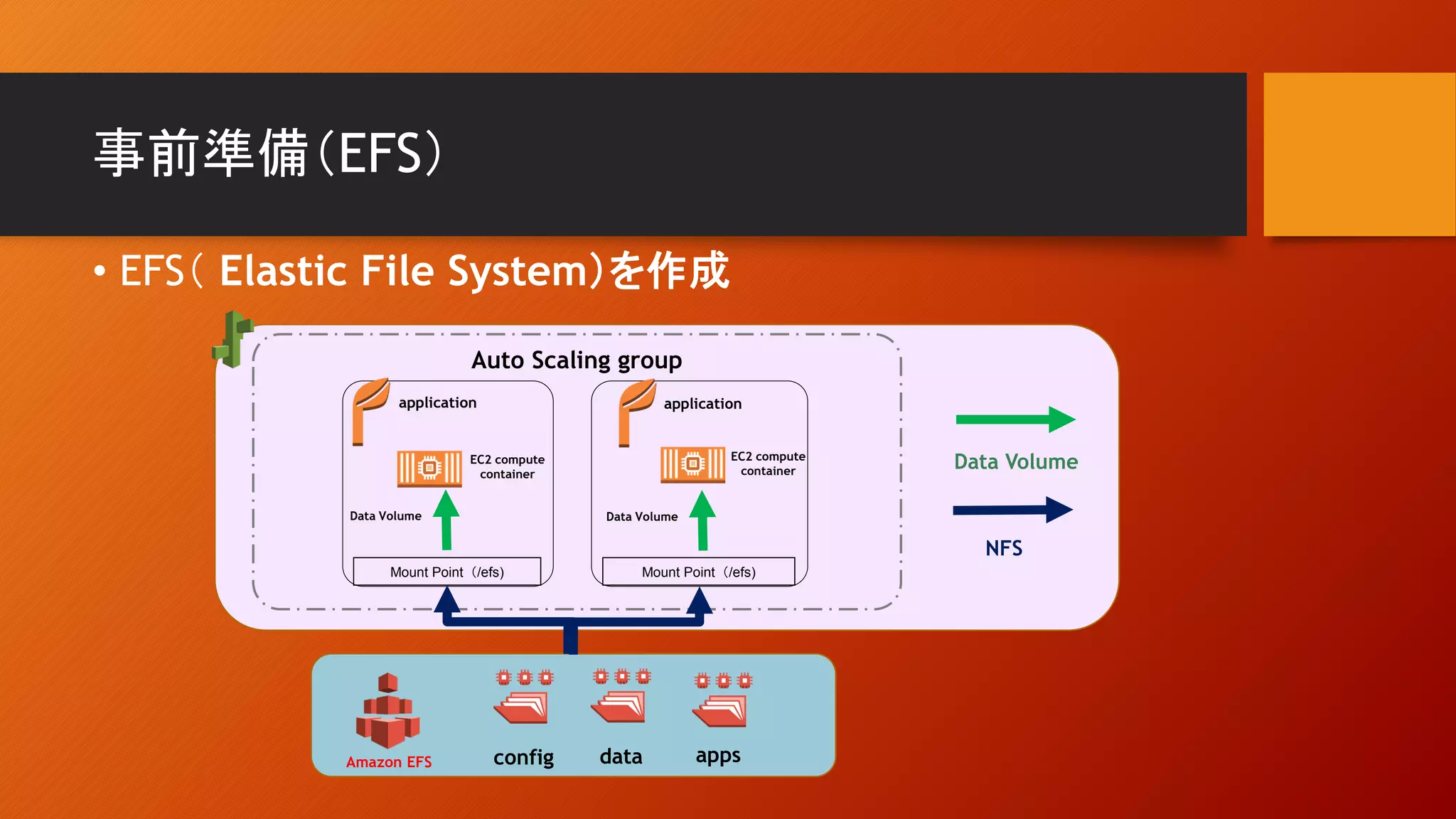

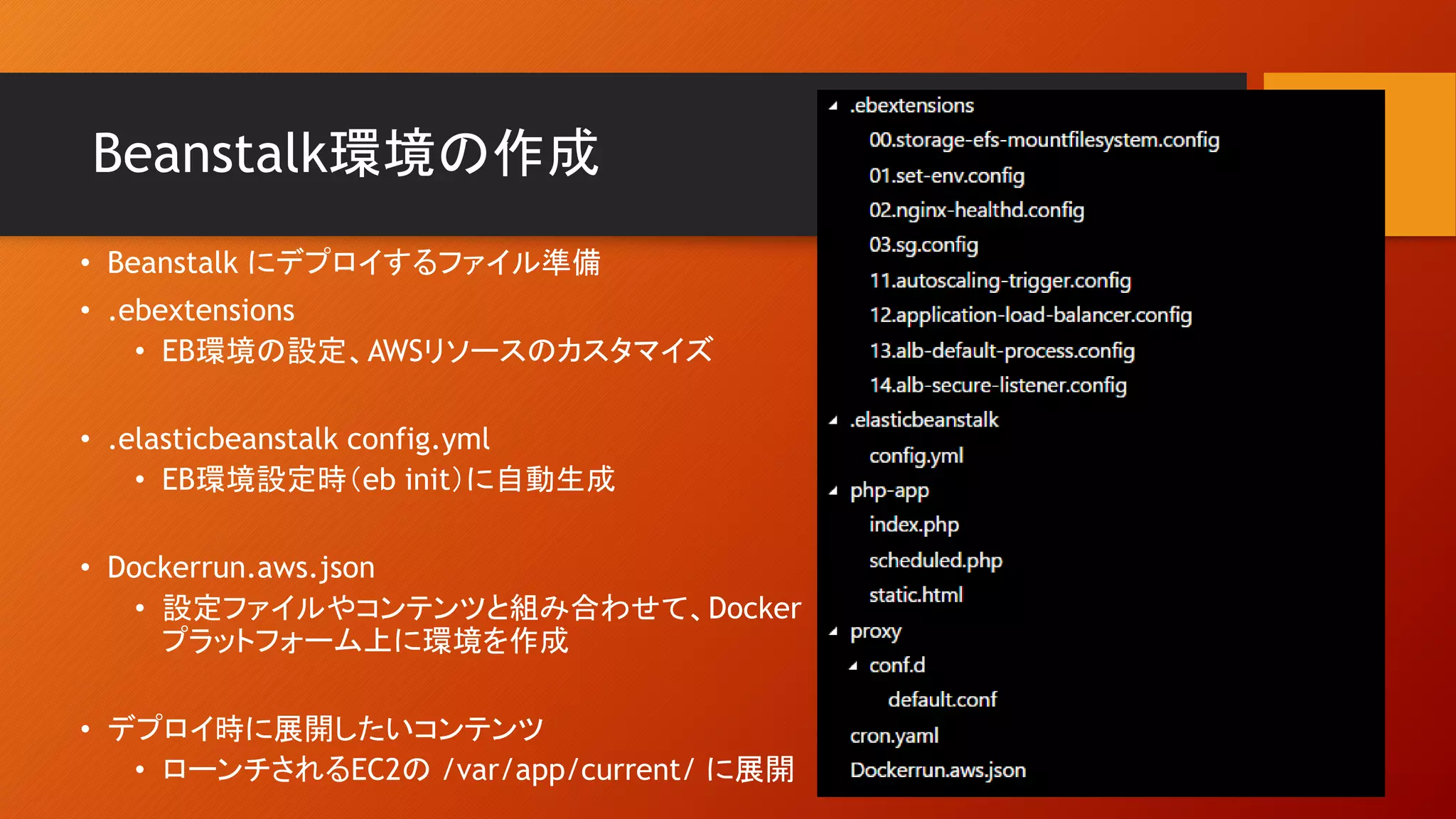

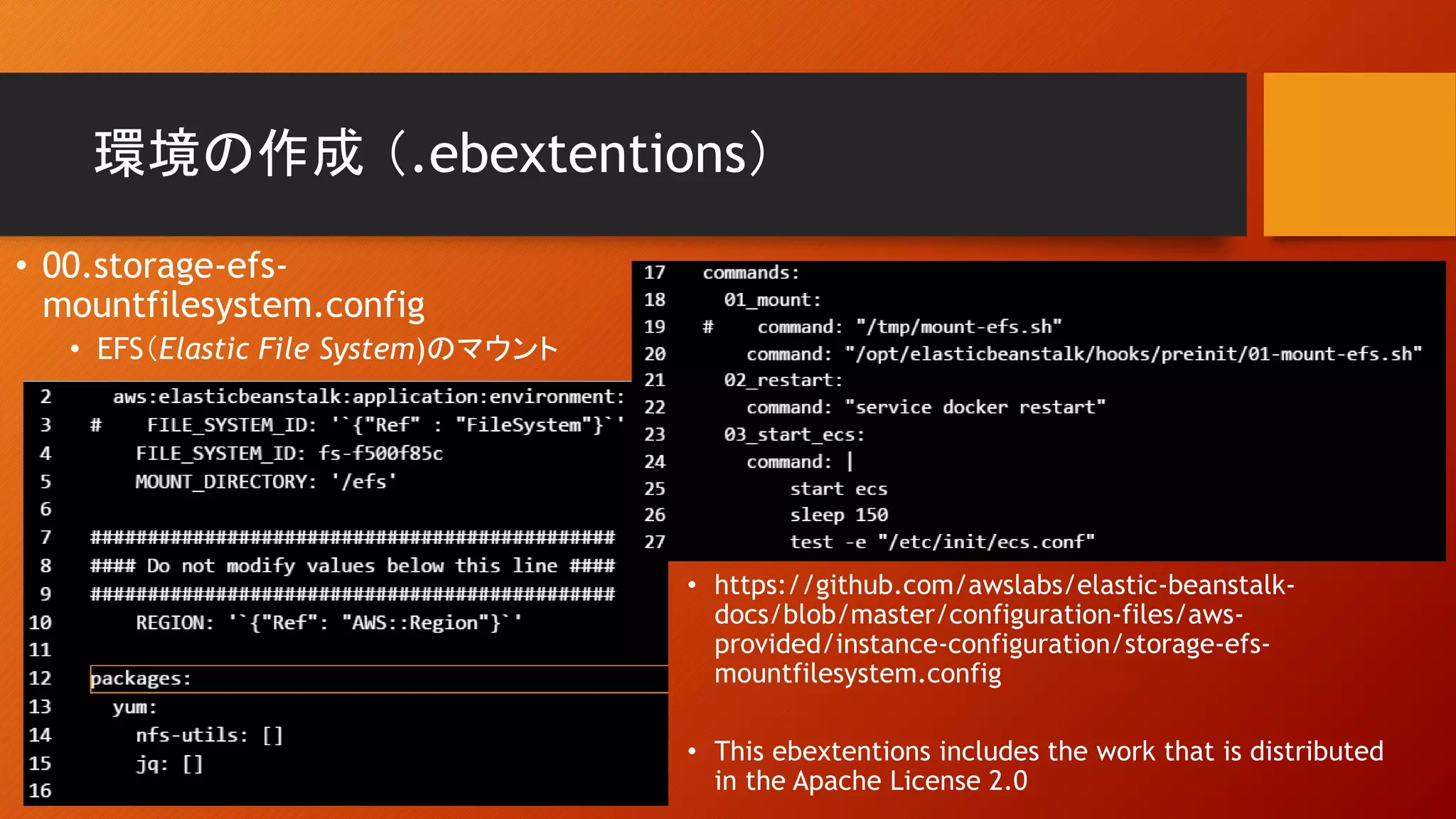

・storage-efs-mountfilesystem.config

https://github.com/awslabs/elastic-beanstalk-docs/blob/master/configuration-files/aws-provided/instance-configuration/storage-efs-mountfilesystem.config

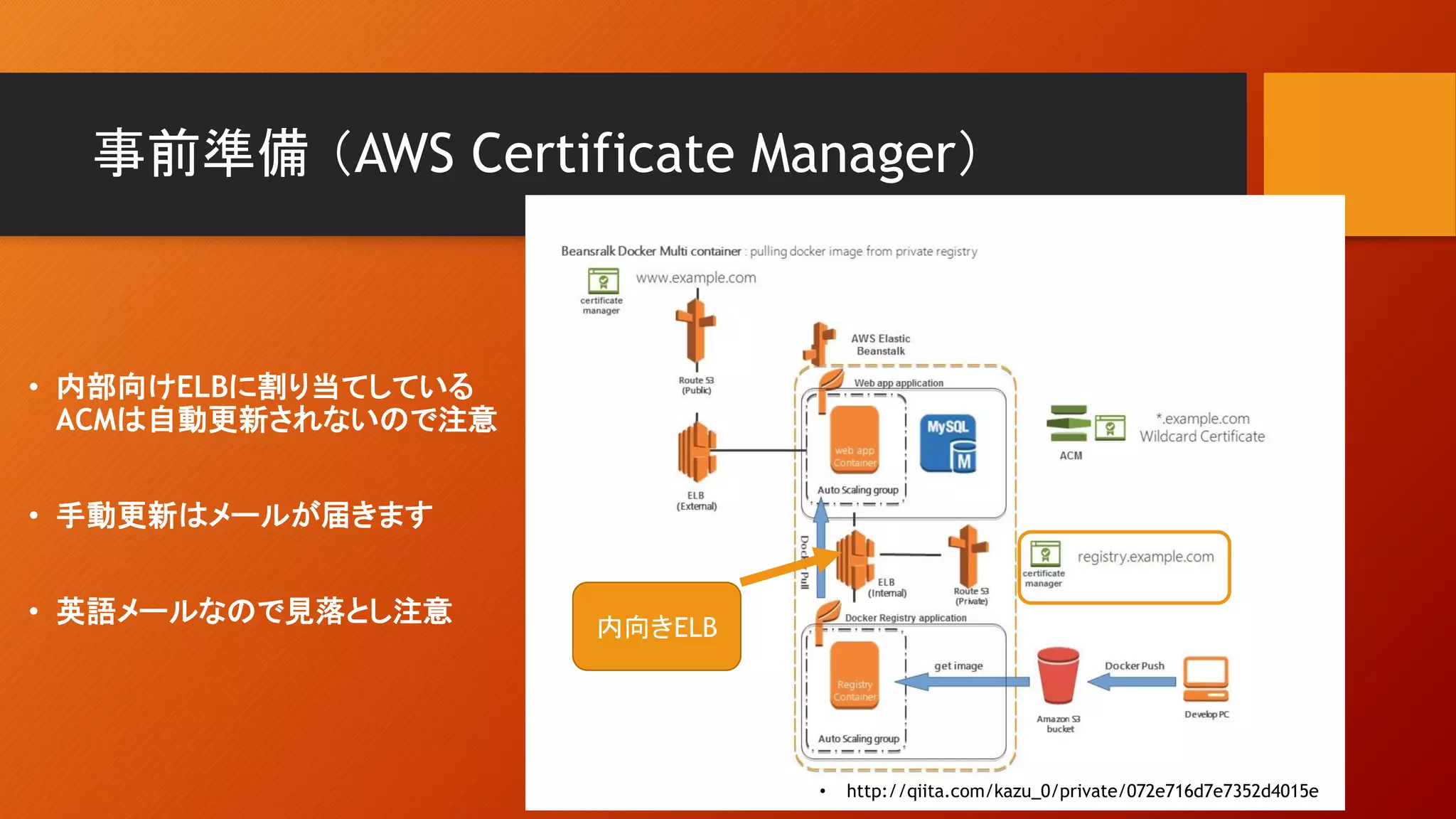

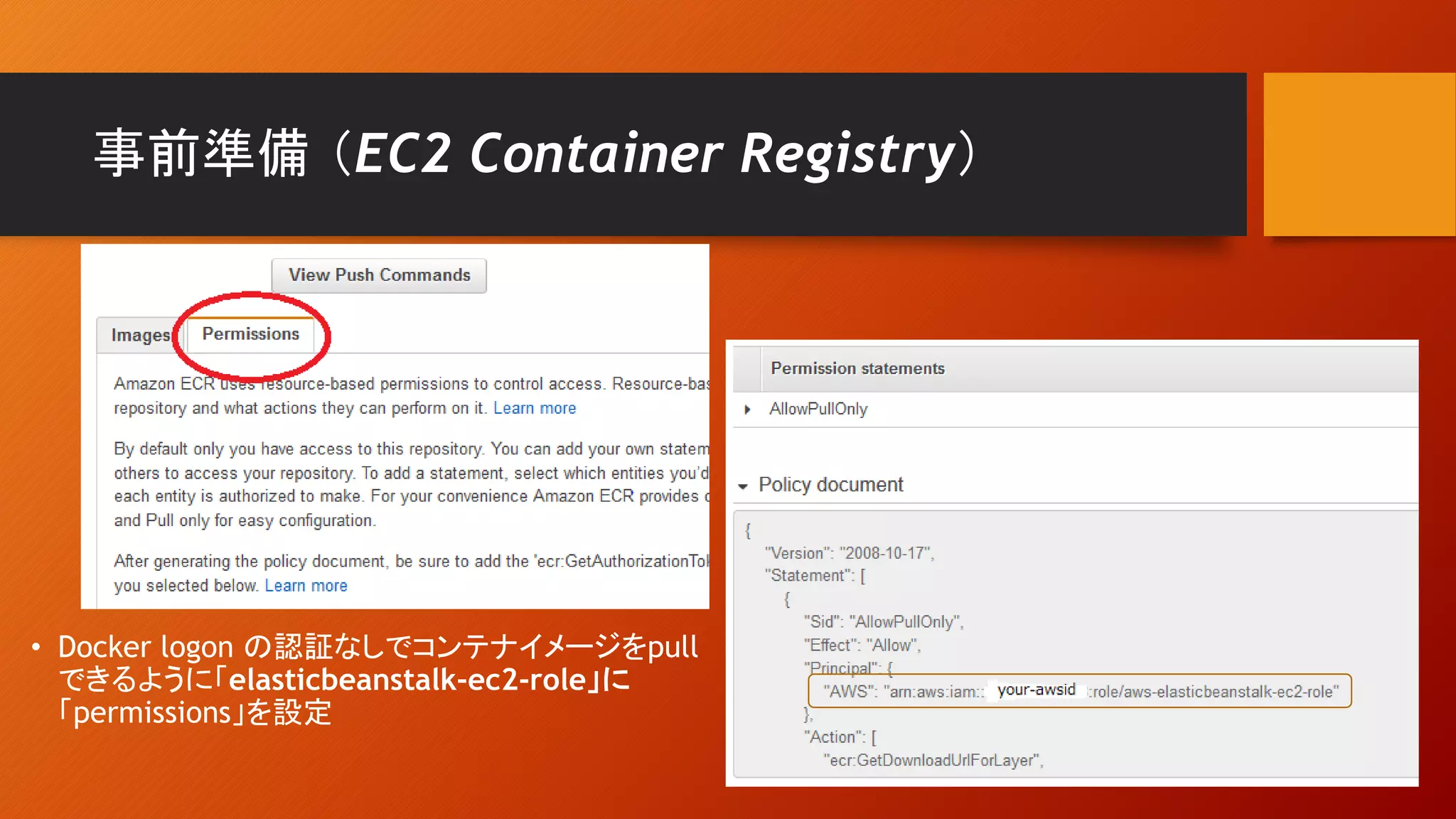

・Beansralk Docker Multi container : pulling docker image from private registry

http://qiita.com/kazu_0/private/072e716d7e7352d4015e

・Analyzing VPC Flow Logs with Amazon Kinesis Firehose, Amazon Athena, and Amazon QuickSight

https://aws.amazon.com/jp/blogs/big-data/analyzing-vpc-flow-logs-with-amazon-kinesis-firehose-amazon-athena-and-amazon-quicksight/

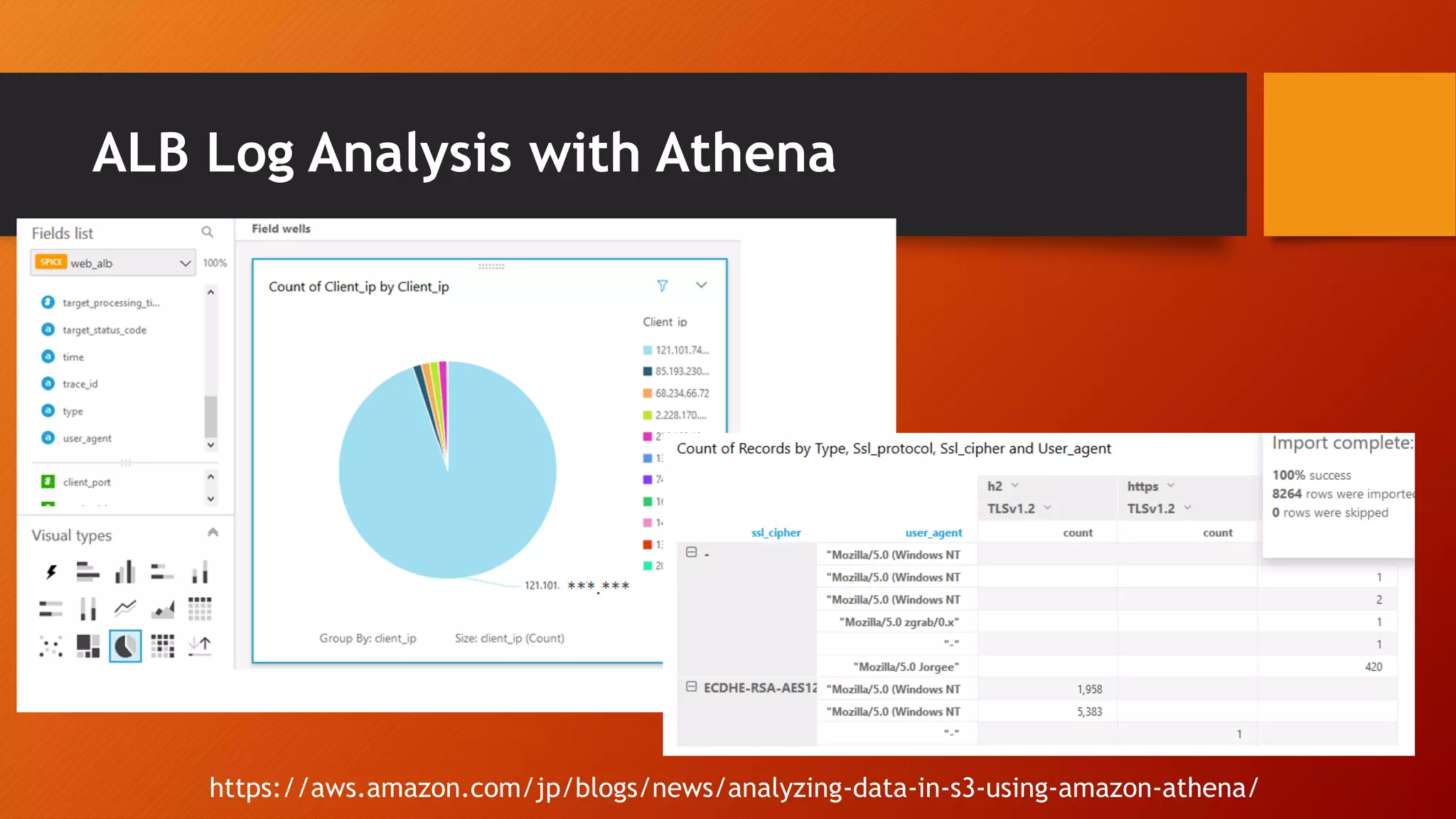

・S3のデータをAmazon Athenaを使って分析する

https://aws.amazon.com/jp/blogs/news/analyzing-data-in-s3-using-amazon-athena/