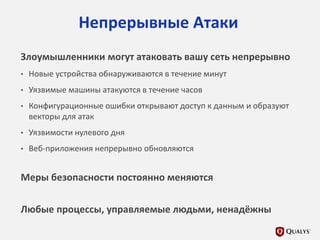

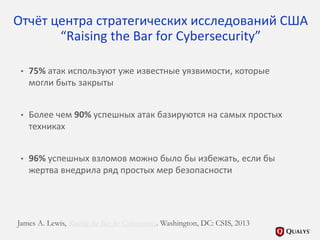

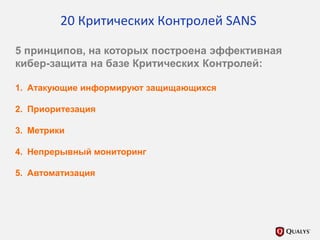

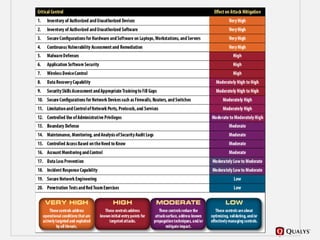

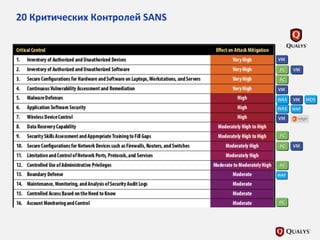

Документ обсуждает стратегии кибербезопасности, подчеркивая важность непрерывного аудита и управления уязвимостями для защиты сетей от атак злоумышленников. Он акцентирует внимание на том, что большинство успешных атак основываются на известных уязвимостях, которые можно было бы предотвратить простыми мерами безопасности. Также представлены примеры успешного внедрения контролей, позволяющих значительно снизить риски.