Nuove norme sul segreto di Stato e sulle informazioni classificate

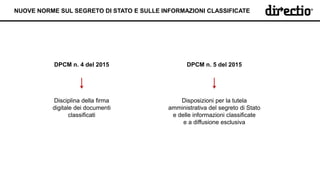

- 1. DPCM n. 4 del 2015 Disposizioni per la tutela amministrativa del segreto di Stato e delle informazioni classificate e a diffusione esclusiva Disciplina della firma digitale dei documenti classificati DPCM n. 5 del 2015 NUOVE NORME SUL SEGRETO DI STATO E SULLE INFORMAZIONI CLASSIFICATE

- 2. Si tratta di informazioni, atti, attività, documenti, materiali, cui sia stata attribuita una classifica di segretezza prevista dalla legge. Documento classificato è l'informazione classificata rappresentata in forma grafica, fotocinematografica, elettromagnetica, informatica o in ogni altra forma. La classifiche di segretezza sono: SEGRETISSIMO (SS), SEGRETO (S), RISERVATISSIMO (RR) e RISERVATO (R), esse assicurano la tutela prevista dall'ordinamento su informazioni, la cui diffusione sia idonea a recare un pregiudizio agli interessi della Repubblica. L’indicatore di segretezza è assegnato in base al livello di gravità del danno che l’informazione può arrecare allo Sato se viene svelata. COSA SONO LE INFORMAZIONI CLASSIFICATE E I DOCUMENTI CLASSIFICATI?

- 3. N. 5/2015: tutelare e salvaguardare le informazioni classificate o coperte dal segreto di stato, da manomissione o sottrazione, distruzione o spionaggio ecc… N. 4/2015: Regolamentare la formazione dei documenti informatici classificati ai fini della loro validità ai sensi di legge, il trattamento di informazioni classificate e le modalità di generazione, apposizione e verifica delle firme digitali nonché la validazione temporale di documenti informatici classificati OBIETTIVO DEI DECRETI N. 4 E 5 DEL 2015

- 4. OGGETTO: Disciplina della firma digitale dei documenti classificati COMPOSIZIONE DELLA NORMA: Capo I: Principi Generali Capo II: Documento informatico classificato e Firma digitale Capo III: Infrastruttura a chiave pubblica (PKI) Capo IV: Disposizioni finali DPCM N. 4 DEL 2015

- 5. Principali definizioni di concetti e termini contenuti nella norma • Autorità Nazionale per la Sicurezza (ANS): Il Presidente del Consiglio dei Ministri, nell’esercizio delle funzioni di tutela amministrativa del segreto di Stato e delle informazioni classificate; • Autorità di Certificazione (CA): ente nazionale che effettua la certificazione, rilascia il certificato qualificato, pubblica e aggiorna gli elenchi dei certificati sospesi e revocati. • Autorità di registrazione locale (LRA): l’ente responsabile che verifica i certificati di firma confermando le identità dei titolari istituita presso tutti i soggetti, pubblici e privati, che possiedono le abilitazioni di sicurezza; • Certificate revocation list (CRL): la lista conseguente alle operazioni con cui la CA annulla la validità di un certificato da un determinato momento, non retroattivo, in poi. Tale elenco è firmato digitalmente, aggiornato e pubblicato dalla CA. • Certificate suspension list: la lista conseguente alle operazioni con cui la CA sospende temporaneamente la validità di un certificato da un dato momento, non retroattivo, in poi. Tale elenco è firmato digitalmente, aggiornato e pubblicato dalla CA; CAPO I: PRINCIPI GENERALI

- 6. Principali definizioni di concetti e termini contenuti nella norma • Direttiva: provvedimento in materia di documenti informatici classificati adottato ai sensi dell’art. 75 del DPCM 22 Luglio 2014 n. 4; • Manuale Operativo: documento che contiene le regole tecniche che disciplinano l'attività della CA; • Public key infrastructure (PKI): l'insieme di tecnologie, politiche, processi e persone utilizzate per gestire (generare, distribuire, archiviare, utilizzare, revocare) chiavi di crittografia e certificati digitali in sistemi di crittografia a chiave pubblica; • Registrazione di protocollo: l'operazione con cui si attribuisce ai documenti prodotti o ricevuti da un soggetto una numerazione univoca secondo un ordine cronologico progressivo e si annotano informazioni descrittive idonee all'identificazione di ciascun documento; • Documento informatico classificato: un documento informatico, formato e gestito su un sistema per l'elaborazione automatica dei dati omologato dall'UCSe (Ufficio centrale per la segretezza), a cui è stata apposta una classifica di segretezza, in conformità a quanto stabilito dalle vigenti norme in materia di protezione e tutela delle informazioni classificate (informazioni segrete o confidenziali) CAPO I: PRINCIPI GENERALI

- 7. Documenti informatici classificati (art. 2) A. Le disposizioni del DPCM si applicano a tutti i soggetti, pubblici e privati, che dispongono delle abilitazioni di sicurezza per trattare informazioni classificate e disciplinano le modalità di generazione, apposizione e verifica delle firme digitali e la validazione temporale di documenti informatici classificati; B. La norma si applica anche ai documenti informatici non classificati, quando formati, sottoscritti e gestiti su sistemi omologati dall’UCSe , conformi a quanto previsto dalla legge in materia di sicurezza delle informazioni classificate CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 8. Documenti informatici classificati I documenti informatici classificati hanno lo stesso valore dei documenti informatici secondo quanto stabilito dall’art. 20 del CAD, se formati nel rispetto della Direttiva e del Disciplinare Tecnico. Art.20 CAD: 1. Il documento informatico da chiunque formato, la memorizzazione su supporto informatico e la trasmissione con strumenti telematici conformi alle regole tecniche di cui all'articolo 71 sono validi e rilevanti agli effetti di legge, ai sensi delle disposizioni del presente codice. 1-bis. L'idoneità del documento informatico a soddisfare il requisito della forma scritta e il suo valore probatorio sono liberamente valutabili in giudizio, tenuto conto delle sue caratteristiche oggettive di qualità, sicurezza, integrità ed immodificabilità, fermo restando quanto disposto dall’articolo 21. 2. (abrogato) 3. Le regole tecniche per la formazione, per la trasmissione, la conservazione, la copia, la duplicazione, la riproduzione e la validazione temporale dei documenti informatici, nonché quelle in materia di generazione, apposizione e verifica di qualsiasi tipo di firma elettronica avanzata, sono stabilite ai sensi dell'articolo 71. La data e l'ora di formazione del documento informatico sono opponibili ai terzi se apposte in conformità alle regole tecniche sulla validazione temporale. 4. Con le medesime regole tecniche sono definite le misure tecniche, organizzative e gestionali volte a garantire l'integrità, la disponibilità e la riservatezza delle informazioni contenute nel documento informatico. 5. Restano ferme le disposizioni di legge in materia di protezione dei dati personali. 5-bis. Gli obblighi di conservazione e di esibizione di documenti previsti dalla legislazione vigente si intendono soddisfatti a tutti gli effetti di legge a mezzo di documenti informatici, se le procedure utilizzate sono conformi alle regole tecniche dettate ai sensi dell'articolo 71. CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 9. Documenti informatici classificati I documenti informatici classificati, se sottoscritti con firma digitale, devono essere corredati da: - Riferimento temporale opponibile a terzi contenuto nella segnatura di protocollo informatico; - Classifica di segretezza e qualifica di sicurezza; I documenti informatici classificati sono validi a tutti gli effetti di legge, secondo l’art. 20 del CAD, solo se sono resi immodificabili (se non contengono macroistruzioni o codici eseguibili tali da rendere i contenuti modificabili). CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 10. DPCM N. 4 DEL 2015 I documenti informatici classificati relativi a scritture private che per legge devono avere forma scritta, se realizzati nel rispetto delle regole tecniche che disciplinano la sottoscrizione digitale del documento informatico (Disciplinare Tecnico), devono essere sottoscritti, a pena di nullità, con firma elettronica qualificata o con firma digitale. Gli atti di cui all'articolo 1350, numero 13), del codice civile soddisfano comunque il requisito della forma scritta se sottoscritti con firma elettronica avanzata, qualificata o digitale. Si applica cioè l’art. 20 comma 2-bis del CAD CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 11. Documenti informatici classificati L'idoneità del documento informatico classificato a soddisfare il requisito della forma scritta e il suo valore probatorio sono liberamente valutabili in giudizio, tenuto conto delle sue caratteristiche oggettive di qualità, sicurezza, integrità ed immodificabilità, fermo restando quanto disposto dall’articolo 21 del CAD, se tali documenti sono sottoscritti con modalità diverse dalla firma digitale (art. 20 comma 1-bis CAD). Anche ai documenti informatici classificati aventi rilevanza interna, se sottoscritti con modalità diverse dalla firma digitale, si applica quanto previsto dall'art. 20, comma 1-bis, del CAD, in relazione al requisito della forma scritta ed al valore probatorio. CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 12. Documenti informatici classificati Ai documenti informatici classificati (di cui all'art. 2 di questo DPCM) si applica l'art. 21, comma 2, del CAD, se formati secondo quanto stabilito dalla Direttiva e dal Disciplinare Tecnico. Art. 21 comma 2 CAD: Il documento informatico sottoscritto con firma elettronica avanzata, qualificata o digitale, formato nel rispetto delle regole tecniche di cui all'articolo 20, comma 3, che garantiscano l'identificabilità dell'autore, l'integrità e l'immodificabilità del documento, ha l'efficacia prevista dall'articolo 2702 del codice civile. L'utilizzo del dispositivo di firma elettronica qualificata o digitale si presume riconducibile al titolare, salvo che questi dia prova contraria. CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 13. Copie per immagine su supporto informatico di Documenti informatici classificati analogici Le copie per immagine su supporto informatico di documenti classificati originali formati in origine su supporto analogico (es. documenti cartacei originali), devono essere redatte secondo il Disciplinare Tecnico e la Direttiva. Tali copie devono essere prodotte con strumenti o processi che garantiscano l’identità con l’originale analogico da cui sono tratte nella forma e nel contenuto. CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 14. Copie per immagine su supporto informatico di Documenti informatici classificati analogici Le copie per immagine su supporto informatico di documenti classificati originali formati in origine su supporto analogico (es. documenti cartacei originali), devono essere redatte secondo il Disciplinare Tecnico e la Direttiva, tali copie devono essere prodotte con strumenti o processi che garantiscano l’identità con l’originale analogico da cui sono tratte nella forma e nel contenuto. Se la loro conformità all’originale è attestata da un pubblico ufficiale con una dichiarazione asseverata, allegata al documento, in relazione all'efficacia ai sensi degli articoli 2714 e 2715 del codice civile, alla loro esibizione e produzione, si applica l’art. 22 commi 1 e 2 del CAD, ovvero Art.22 CAD: 1. I documenti informatici contenenti copia di atti pubblici, scritture private e documenti in genere, compresi gli atti e documenti amministrativi di ogni tipo formati in origine su supporto analogico, spediti o rilasciati dai depositari pubblici autorizzati e dai pubblici ufficiali, hanno piena efficacia, ai sensi degli articoli 2714 e 2715 del codice civile, se ad essi è apposta o associata, da parte di colui che li spedisce o rilascia, una firma digitale o altra firma elettronica qualificata. La loro esibizione e produzione sostituisce quella dell’originale. 2. Le copie per immagine su supporto informatico di documenti originali formati in origine su supporto analogico hanno la stessa efficacia probatoria degli originali da cui sono estratte, se la loro conformità è attestata da un notaio o da altro pubblico ufficiale a ciò autorizzato, con dichiarazione allegata al documento informatico e asseverata secondo le regole tecniche stabilite ai sensi dell'articolo 71. CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 15. Copie analogiche di Documenti informatici classificati Le copie su supporto analogico (cartaceo ad es.) o, comunque, non informatico di documenti informatici classificati, se realizzate secondo le modalità stabilite dalla Direttiva e dal Disciplinare Tecnico e se la conformità all'originale da cui sono tratte, è attestata da un pubblico ufficiale a ciò autorizzato, hanno la stessa efficacia probatoria dell’originale da cui sono tratte. Le copie e gli estratti su supporto analogico del documento informatico classificato, conformi alle vigenti regole tecniche, hanno la stessa efficacia probatoria dell’originale, se la loro conformità non è espressamente disconosciuta. Resta fermo, ove previsto l’obbligo di conservazione dell’originale informatico (si applica cioè l’art. 22 del CAD). CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 16. Copie informatiche di Documenti informatici classificati e duplicati informatici Le copie e gli estratti informatici del documento informatico classificato, se prodotti in conformità alle vigenti regole tecniche di cui all’articolo 71 del CAD, hanno la stessa efficacia probatoria dell’originale da cui sono tratte se la loro conformità all’originale, in tutte le sue componenti, è attestata da un pubblico ufficiale a ciò autorizzato ed asseverata secondo le modalità stabilite dalla Direttiva e dal Disciplinare Tecnico o se la conformità non è espressamente disconosciuta. Resta fermo, ove previsto, l’obbligo di conservazione dell’originale informatico. Questa disposizione si applica: • Alle copie informatiche di documenti classificati (di cui all’art. 2) se prodotte in modo che si riconosca la differenza con l’originale o altra copia da cui sono tratte; • Agli estratti informatici di documenti informatici CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 17. Firma digitale di Documenti informatici classificati La Firma digitale apposta sui Documenti informatici classificati a. Deve garantire l'identificabilità dell'autore, l'integrità e l'immodificabilità del documento; b. Deve riferirsi in maniera univoca ad un solo soggetto ed al documento o all'insieme di documenti cui è apposta o associata; c. Deve essere utilizzato un certificato valido al momento della sottoscrizione (non scaduto, né sospeso, né revocato); d. Il certificato qualificato deve consentire di rilevare la validità del certificato stesso, nonché gli elementi identificativi del titolare e della CA e gli eventuali limiti d'uso CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 18. Conservazione delle chiavi di generazione di firma • è vietata la duplicazione della chiave privata o dei dispositivi che la contengono; • è vietato esportate la chiave privata dal dispositivo di firma alle chiavi di sottoscrizione; • è possibile eseguire il back up e restore dei dati contenuti nel cryptoprocessore per le chiavi digitali denominato Hardware Security Module. CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 19. Conservazione delle chiavi di generazione di firma Il titolare della coppia di chiavi deve: a. assicurare la custodia del dispositivo di firma e l'adozione di tutte le misure organizzative e tecniche idonee in ottemperanza a quanto definito nel Manuale Operativo di cui all'art. 32; b. conservare i codici personali di abilitazione all'uso della chiave privata separatamente dal dispositivo contenente la chiave; c. richiedere immediatamente, secondo quanto indicato nel Manuale Operativo contenuto nel DPCM, la revoca dei certificati qualificati relativi alle chiavi contenute in dispositivi di firma difettosi o di cui abbia perduto il possesso, o qualora abbia il ragionevole dubbio che essi siano stati usati abusivamente da persone non autorizzate. CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 20. Verifica delle firme digitali I sistemi di verifica delle firme digitali devono essere conformi a quanto indicato nel Disciplinare Tecnico L'UCSe accerta la conformità dei sistemi di verifica CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 21. Valore della firma digitale nel tempo La firma digitale apposta ad un documento informatico classificato, ancorché sia scaduto, revocato o sospeso il connesso certificato qualificato relativo alle chiavi di sottoscrizione, è valida se alla stessa è associabile un riferimento temporale opponibile ai terzi che colloca la generazione di detta firma digitale in un momento precedente alla sospensione, scadenza o revoca del suddetto certificato. CAPO II: DOCUMENTO INFORMATICO CLASSIFICATO E FIRMA DIGITALE

- 22. Autorità di Certificazione (CA) La CA (certificatore nazionale per i servizi di certificazione relativi alla firma digitale di documenti informatici classificati): a) rilascia certificati qualificati sulla base delle richieste autenticate dalle LRA, secondo le modalità riportate nel Manuale Operativo; b) revoca e sospende i certificati; c) aggiorna e distribuisce le liste di revoca/sospensione dei certificati secondo le modalità descritte nel Manuale Operativo CAPO III: PKI

- 23. LRA Le LRA sono dislocate a livello locale, si accreditano presso la CA e svolgono le seguenti funzioni: • procedono al riconoscimento fisico delle persone, raccolgono i dati di interesse al fine di stabilirne le generalità ed il possesso delle abilitazioni di sicurezza ed inviano l'insieme delle informazioni necessarie al rilascio del Certificato alla CA, secondo quanto indicato nel Manuale Operativo; • comunicano tempestivamente alla CA le variazioni dei dati relativi al personale gestito ai fini dell'eventuale aggiornamento delle liste di dei certificati revocati e sospesi. Nell’ambito delle loro funzioni organizzative: a) gestiscono le richieste di certificazione; b) gestiscono le richieste di revoca e sospensione dei certificati; c) distribuiscono i dispositivi sicuri di firma che contengono i certificati qualificati generati dalla CA ai titolari accreditati unitamente alle credenziali. CAPO III: PKI

- 24. CERTIFICATI QUALIFICATI RELATIVI ALLE CHIAVI DI SOTTOSCRIZIONE La richiesta per ottenere un certificato qualificato è inoltrata alla LRA che deve: a. verificare l'autenticità della richiesta; b. assicurare la consegna al legittimo titolare. L’emissione di un certificato qualificato è tracciata, deve essere infatti registrata nel giornale di controllo, specificando il riferimento temporale CAPO III: PKI

- 25. CERTIFICATI QUALIFICATI RELATIVI ALLE CHIAVI DI SOTTOSCRIZIONE Elementi obbligatori che i certificati qualificati relativi alle chiavi di sottoscrizione devono contenere: a) indicazione che il certificato elettronico rilasciato è un certificato qualificato; b) numero di serie o altro codice identificativo del certificato; c) denominazione e nazionalità della CA; d) nome, cognome o uno pseudonimo chiaramente identificato come tale del titolare del certificato; e) dati per la verifica della firma, come codici o chiavi crittografiche pubbliche, utilizzati per verificare la firma elettronica corrispondenti ai dati per la generazione della stessa in possesso del titolare; f) indicazione del termine iniziale e finale del periodo di validità del certificato; g) firma digitale della CA, realizzata in conformità alle regole tecniche definite nel Disciplinare Tecnico CAPO III: PKI

- 26. RESPONSABILITA’ DELLA CA La CA che rilascia un certificato qualificato è responsabile, ove sia provato che abbia agito per dolo o colpa grave, del danno cagionato a chi abbia fatto ragionevole affidamento: a) sull'esattezza e sulla completezza delle informazioni necessarie per la verifica della firma in esso contenute alla data del rilascio e per il rispetto dei requisiti fissati per i certificati qualificati; b) sulla garanzia della corrispondenza, al momento del rilascio del certificato, tra i dati comunicati dalla LRA per la creazione della firma ed i dati per la verifica della firma riportati o identificati nel certificato. La CA che rilascia un certificato qualificato è responsabile, ove sia provato che abbia agito per dolo o colpa grave, nei confronti dei terzi che facciano affidamento sul certificato qualificato da essa rilasciato, dei danni provocati per effetto della mancata o non tempestiva registrazione della revoca o sospensione del certificato, secondo quanto previsto dal Disciplinare Tecnico. CAPO III: PKI

- 27. RESPONSABILITA’ DELLA CA Il certificato qualificato può contenere limiti d'uso ovvero un valore limite per i negozi per i quali può essere usato il certificato stesso, purche' i limiti d'uso o il valore limite siano riconoscibili da parte dei terzi e siano chiaramente evidenziati nel certificato secondo quanto previsto dal Disciplinare Tecnico. La CA non è responsabile dei danni derivanti dall'uso di un certificato qualificato che ecceda i limiti posti dallo stesso o derivanti dal superamento del valore limite. CAPO III: PKI

- 28. SOSPENSIONE DEI CERTIFICATI Il certificato qualificato può essere sospeso dalla CA: a) se il soggetto ovvero la sua organizzazione di appartenenza non sono più abilitati a trattare dati classificati; b) a seguito di richiesta, per il tramite della LRA, del titolare o del terzo dal quale derivano i poteri del titolare ovvero dalla LRA stessa, secondo le modalità previste nel Manuale Operativo; c) in presenza di abusi o falsificazioni; d) per la compromissione della chiave privata o del dispositivo sicuro per la generazione delle firme. Le richieste di revoca o sospensione sono conservate dalla CA e dalle LRA per 20 anni. Tutte le operazioni sui certificati devono essere registrate nel Manuale Operativo. CAPO III: PKI

- 29. MANUALE OPERATIVO E DISCIPLINARE TECNICO Il Disciplinare Tecnico (di cui all’art. 33 del DPCM n. 4/2015) fissa regole tecniche, formati e modalità operative da adottare per la rappresentazione dei documenti informatici classificati di cui all’art. 2. Il Manuale Operativo reca la disciplina applicativa dei principi e le procedure applicate dalla CA nello svolgimento della sua attività. Disciplinare Tecnico e Manuale Operativo saranno emanati dall’organo nazionale di sicurezza entro 12 mesi dall’adozione del presente DPCM CAPO III: PKI