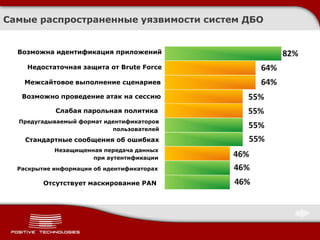

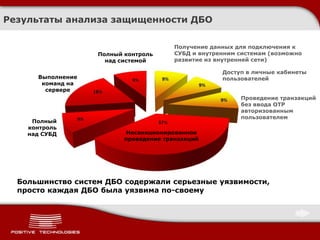

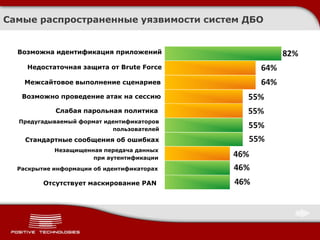

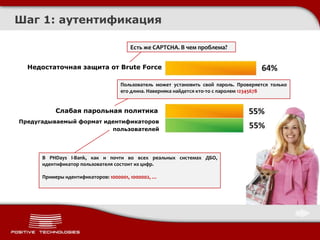

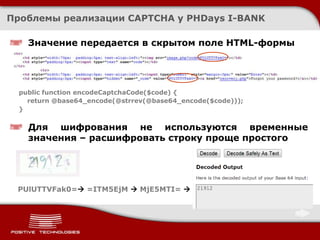

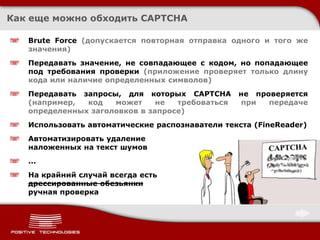

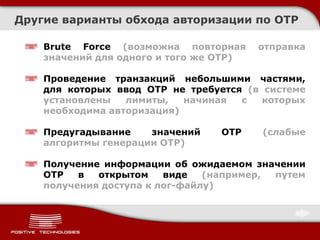

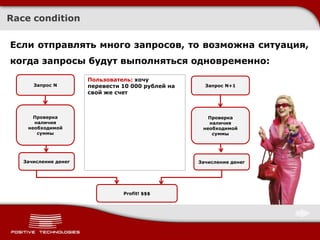

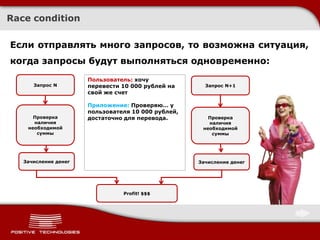

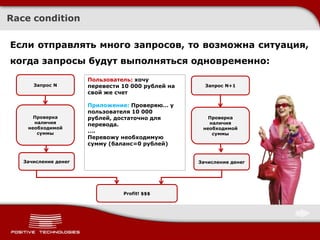

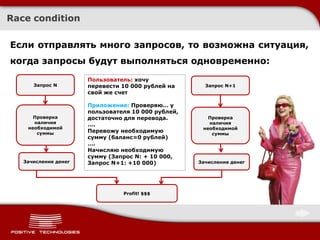

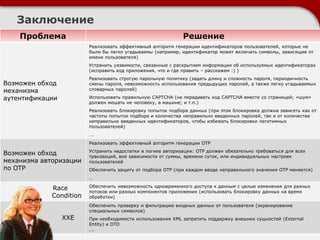

Документ описывает типичные уязвимости систем дистанционного банковского обслуживания (ДБО) и методы их эксплуатации, включая недостаточную защиту от brute force, слабую политику паролей и уязвимости в аутентификации. Также рассматриваются способы обхода защиты, такие как проведение транзакций без ввода OTP и использование уязвимостей XML. Подчеркивается важность своевременного обнаружения и устранения этих уязвимостей для повышения безопасности систем ДБО.