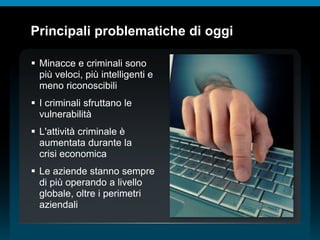

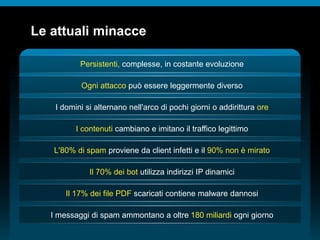

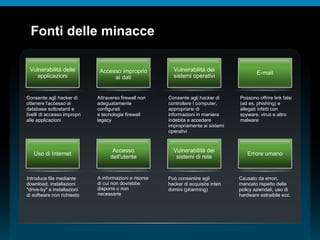

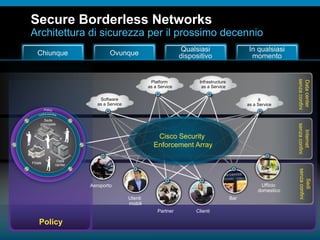

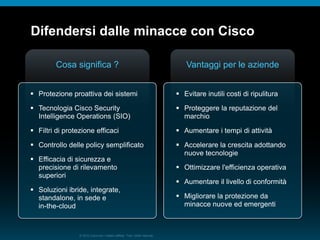

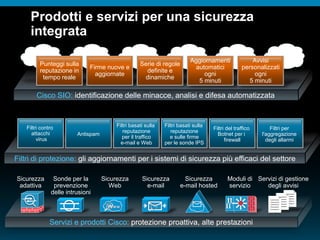

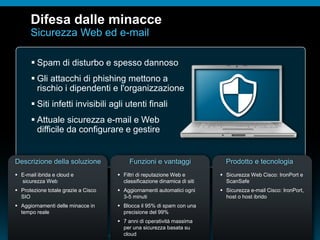

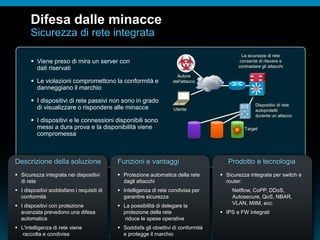

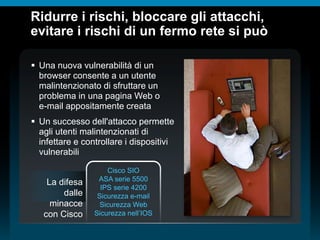

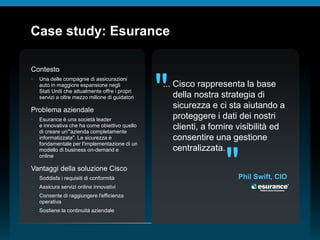

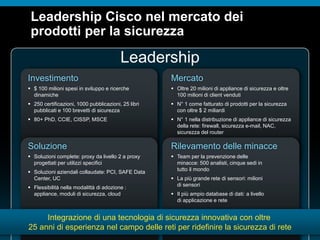

Il documento tratta le sfide della sicurezza informatica odierna, evidenziando l'evoluzione delle minacce e le vulnerabilità che le aziende devono affrontare in un contesto globale. Viene presentata una gamma di soluzioni Cisco per difendersi dalle minacce, svolgendo un ruolo proattivo nella protezione degli attacchi, oltre a suggerimenti pratici per migliorare la sicurezza. Infine, si sottolinea l'importanza della gestione centralizzata e della conformità per garantire una protezione efficace nel lungo termine.