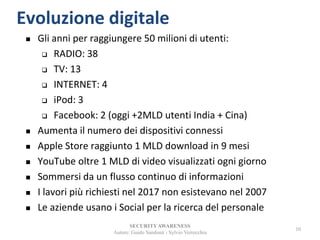

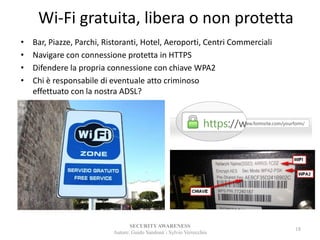

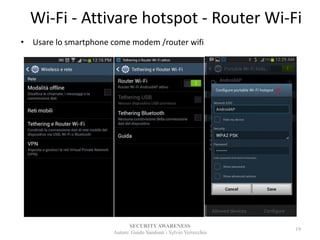

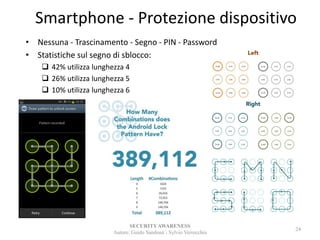

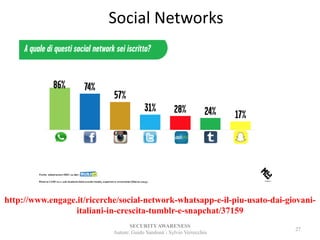

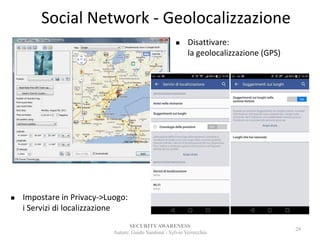

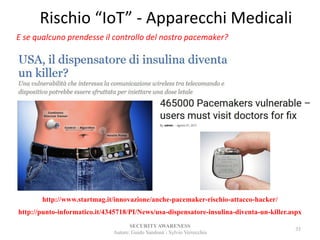

Il documento si concentra sulla creazione di consapevolezza riguardo ai rischi informatici e sulla sicurezza nell'uso dei nuovi media. Vengono analizzati i pericoli, come il furto d'identità e il ransomware, e si forniscono raccomandazioni su come proteggere i dispositivi e la privacy online. Inoltre, si discute dell'impatto dell'internet delle cose sulla sicurezza personale e sulle vulnerabilità associate ad essa.